NAT A Network Address Translation egy IETF (Internet Engineering Task Force) szabvány, amely lehetővé teszi, hogy egy magánhálózaton több számítógép (10.0.x.x, 192.168.x.x, 172.x.x.x privát címekkel) megosszon egy IPv4-címet, hozzáférést biztosítva a globális hálózathoz. . A NAT növekvő népszerűségének fő oka az IPv4-címek egyre akutabb hiánya. Ezenkívül sok internetes átjáró széles körben használja a NAT-ot, különösen a szélessávú hálózatokhoz, például a DSL-hez vagy a kábelmodemekhez való csatlakozáshoz.

A NAT beállítása

Ahhoz, hogy útválasztóként működjön, a szervernek 2 hálózati interfésszel kell rendelkeznie. Az Internet és maga a hálózat, amelynek csatlakoznia kell az internethez. A hálózati kapcsolataim neve LAN_1 (Internet) és LAN_2 (helyi hálózat).

Azonnal mondom, hogy a szolgáltatás Windows tűzfal/internetmegosztás (ICS) le kell tiltani.

Tehát kezdjük a telepítést:

NAT beállítása

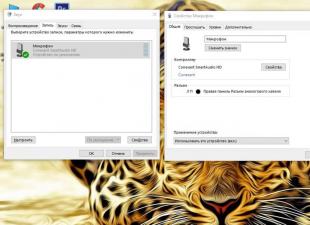

Tehát telepítettük a hálózati interfészeket, most konfiguráljuk őket.

Először is konfiguráljuk Külső interfész (LAN_1):

192.168.0.2 - Annak a felhasználónak az IP-címe, aki a szerverünkön keresztül hozzáfér a hálózathoz

10.7.40.154 - a szerver külső IP-címe

Ha ezzel a technológiával csatlakozik az internethez, akkor az IP-címe 10.7.40.154. Különféle konfigurációs módszerek léteznek; minden géphez külön-külön foglalhat címet. A foglalásban több címtartományt is megadhat, vagy egyáltalán nem adható meg, akkor a helyi hálózat bármely IP-címe képes lesz szörfözni az interneten a szerveren keresztül.

A kliens gép beállítása

Menjünk-hoz Tulajdonságok akkor helyi hálózati kártya TCP/IP tulajdonságok. Regisztráljuk az ügyfél IP-jét, maszkját Alapértelmezett átjáróírja be a szerver IP-címét. A DNS mezőkbe meg kell adnia a DNS-szolgáltató IP-címét vagy a telepített helyi DNS-kiszolgáló IP-címét.

Minden! Ezzel befejeződik a telepítés és a konfiguráció.

Az útválasztó (router) működési elve

Ezt a cikket olvasva azt hiszem, mindenki érti, mi az a router, és miért van rá szükség, de gondolt már valaki arra, hogyan működik? Ebben a cikkben megpróbálom a leginkább hozzáférhető nyelven elmagyarázni az útválasztó működésének alapelveit. Ez a cikk hasznos lesz mind a rendszergazdák, mind a hétköznapi felhasználók számára.

A fő funkció, amely minden útválasztóban működik, a NAT

NAT- A hálózati címfordítást az IP-címek helyettesítésére használják. A helyi hálózatok főleg olyan címeket használnak, mint a 192.168.1.XXX vagy hasonló, és ez útválasztási problémát okoz a globális interneten, mivel a hálózaton lévő IP-címeket nem szabad megkettőzni. A probléma megoldása a NAT - a helyi hálózaton lévő számítógépek csatlakoznak az útválasztó helyi interfészéhez, IP-címeket és átjárót kapnak onnan (a router szolgál átjáróként), és a router WAN interfésze csatlakozik az internethez. .

Most nézzük meg a NAT fordítás elvét:

- A helyi hálózat bármely számítógépéről kérelmet küldenek, például bármilyen webhelyet próbál elérni - a számítógép elküldi ezt a kérést az átjáró, azaz a routerünk címére;

- Az útválasztó, miután megkapta ezt a kérést, rögzíti az Ön számítógépét a kapcsolat kezdeményezőjeként, majd a csomag másolata létrejön és elküldi a célcímre, de a router nevében, annak IP-címével és az Ön csomagjával. egyszerűen megsemmisül;

- A szerver, amelyre a kérést küldték, feldolgozza azt, és választ küld, természetesen a router címére. A router pedig már várt erre, hiszen készített egy rekordot, hogy a számítógép kérésére válasz érkezzen, és elküldi a számítógépére. Amint látható, e séma szerint csak a helyi hálózat számítógépe lehet a kapcsolat kezdeményezője, és a szerver válasza csak akkor jut el a számítógéphez, ha az útválasztó megvárja (válasz kérésre). Más szóval, minden külső csatlakozási kísérlet leáll az útválasztónál, és csak akkor lesz sikeres, ha a router erőforrást biztosít a kért porton, vagy be vannak állítva a Port Forwarding szabályok, amiről most beszélünk.

Port Forwarding

Port Forwarding- ez lényegében megegyezik a NAT-tal, de a másik irányba, és ezért csak statikus NAT, vagyis bizonyos kérések csak bizonyos gépekhez, mert a globális hálózaton nem tudják a router mögötti IP címeket. Létrehozott például egy FTP vagy HTTP szervert a számítógépén, és hozzáférést szeretne biztosítani ezekhez az erőforrásokhoz, ehhez be kell írnia ezt a szabályt az útválasztóba, ami jelzi, hogy minden bejövő csomag a kívánt portra (21. vagy esetünkben 80) a számítógépünk IP-címe egy adott portra kerül továbbításra (a port megváltoztatható).

NAT - DMZ

NAT - DMZ- ez teljesen ugyanaz, mint a Port Forwarding, de azzal a különbséggel, hogy nem kell szabályt regisztrálnia minden porthoz, csak be kell állítania a NAT - DMZ-t, amely az összes bejövő kérést továbbítja a WAN útválasztónak a kívánt számítógépre . Természetesen már nem lehet portot váltani.

útvonalválasztás

Hogy leegyszerűsítsük, mi ez, azt mondhatjuk, hogy ugyanaz, mint a NAT, de csak mindkét irányban. Ennél a sémánál a routernek 2-nél több LAN interfésszel kell rendelkeznie (nem portokkal, hanem interfészekkel), különböző címterekkel, például az egyik IP interfész 192.168.0.1, a másik 192.168.1.1. Következésképpen az egyik hálózaton lévő számítógépek a 192.168.0.XXX, a másik hálózaton a 192.168.0.XXX IP-típust kapják, átjáróik pedig 192.168.0.1 és 192.168.1.1. Így érhető el a kétirányú útválasztás.

|

Ne felejts el elmenni |

A SNAT mellett pl. gyakran használják a helyi hálózat felhasználóinak belső címekkel való internet-hozzáférést biztosító szolgáltatását is Cél NAT, amikor a külső kéréseket a tűzfal lefordítja a helyi hálózat olyan szerverére, amely belső címmel rendelkezik, és ezért nem érhető el közvetlenül a külső hálózatról (NAT nélkül).

Az alábbi ábrák egy példát mutatnak be a NAT mechanizmus működésére.

Rizs. 7.1.

A vállalati hálózaton lévő felhasználó kérést küld az Internetre, amely az útválasztó, hozzáférési szerver vagy tűzfal (NAT-eszköz) belső interfészére érkezik.

A NAT-eszköz fogadja a csomagot, és bejegyzést készít a kapcsolatkövetési táblázatban, amely vezérli a címfordítást.

Ezután lecseréli a csomag forráscímét saját külső nyilvános IP-címére, és elküldi a csomagot a célállomásra az interneten.

A célállomás fogadja a csomagot, és visszaküldi a választ a NAT-eszköznek.

A NAT-eszköz pedig a csomag fogadásakor megkeresi az eredeti csomag forrását a kapcsolatkövetési táblában, lecseréli a cél IP-címét a megfelelő privát IP-címre, és továbbítja a csomagot a forrásszámítógépnek. Mivel a NAT-eszköz csomagokat küld az összes belső számítógép nevében, megváltoztatja a forrás hálózati portját, és ez az információ a kapcsolatkövetési táblázatban tárolódik.

A címfordításnak három alapfogalma van:

- statikus (SAT, statikus hálózati cím fordítás),

- dinamikus (DAT, dinamikus címfordítás),

- maszkolás (NAPT, NAT Overload, PAT).

Statikus NAT egy az egyben leképezi a helyi IP-címeket meghatározott nyilvános címekre. Akkor használatos, ha a helyi gazdagépnek kívülről elérhetőnek kell lennie rögzített címekkel.

Dinamikus NAT privát címek halmazát képezi le nyilvános IP-címek halmazára. Ha a helyi hostok száma nem haladja meg a rendelkezésre álló nyilvános címek számát, minden helyi cím garantáltan megfelel egy nyilvános címnek. Ellenkező esetben a nyilvános címek száma korlátozza azon gazdagépek számát, amelyek egyidejűleg hozzáférhetnek a külső hálózatokhoz.

Álarcos NAT(NAPT, NAT Overload, PAT, masquerading) a dinamikus NAT egyik formája, amely több privát címet képez le egyetlen nyilvános IP-címhez különböző portok használatával. Más néven PAT (Port Address Translation).

A belső helyi hálózat és a külső nyilvános hálózat közötti interakciónak többféle mechanizmusa lehet – ez a külső hálózathoz és visszafelé történő hozzáférés konkrét feladatától függ, és bizonyos szabályok előírják. A hálózati címfordításnak 4 típusa van meghatározva:

- Teljes kúp

- Korlátozott kúp

- Port Restricted Cone

- Szimmetrikus

A NAT első három típusában ugyanazt a külső portot használják a külső hálózat különböző IP-címei és a helyi hálózat címei közötti kommunikációhoz. A negyedik típus - szimmetrikus - minden címhez és porthoz külön külső portot használ.

Teljes kúp, az eszköz külső portja (router, hozzáférési szerver, tűzfal) nyitva áll bármely címről érkező kérések előtt. Ha az internetről érkező felhasználónak csomagot kell küldenie egy NAT mögött található kliensnek, akkor csak annak az eszköznek a külső portját kell ismernie, amelyen keresztül a kapcsolat létrejön. Például egy NAT mögötti, 192.168.0.4 IP-című számítógép csomagokat küld és fogad a 8000-es porton, amelyek a külső IP-címhez és a 10.1.1.1:12345 porthoz vannak leképezve. A külső hálózatról érkező csomagok 10.1.1.1:12345-ös IP-címmel érkeznek az eszközre, majd elküldik a 192.168.0.4:8000 ügyfélszámítógépre.

A bejövő csomagokban csak a szállítási protokoll kerül ellenőrzésre; A célcím és port, a forráscím és a port nem számít.

NAT használatakor típus szerint működik Korlátozott kúp, az eszköz külső portja (router, hozzáférési szerver, tűzfal) nyitva áll minden, a kliens számítógépről küldött csomag számára, példánkban: 192.168.0.4:8000. És a külső hálózatról (például a 172.16.0.5:4000 számítógépről) a 10.1.1.1:12345 port címmel rendelkező eszközre érkező csomag csak akkor kerül elküldésre a 192.168.0.4:8000 számítógépre, ha korábban a 192.168.0.4:8000 kérést küldött a külső gazdagép IP-címére (esetünkben a 172.16.0.5:4000 számítógépre). Vagyis a router csak egy adott forráscímről (esetünkben a 172.16.0.5:4000 számítógépről) sugározza a bejövő csomagokat, de a forrás port száma bármi lehet. Ellenkező esetben a NAT blokkolja az olyan gazdagéptől érkező csomagokat, amelyekre a 192.168.0.4:8000 nem küldött kérést.

NAT mechanizmus Port Restricted Cone csaknem hasonló a NAT Restricted Cone mechanizmusához. Csak ebben az esetben a NAT blokkol minden olyan gazdagépről érkező csomagot, amelyre a 192.168.0.4:8000 ügyfélszámítógép nem küldött kérést egyetlen IP-címre és portra sem. Az útválasztó figyel a megfelelő forrás portszámra, és nem figyel a forráscímre. Példánkban a router bármilyen forráscímmel sugározza a bejövő csomagokat, de a forrás portnak 4000-nek kell lennie. Ha a kliens több IP-címre és portra küldött kéréseket a külső hálózatra, akkor képes lesz csomagokat küldeni a kliensnek. az IP-címen: 10.1 .1.1:12345 port.

Szimmetrikus NAT jelentősen eltér az első három mechanizmustól abban, ahogyan a belső IP-cím:portot leképezi a külső cím:portra. Ez a kijelzés annak a számítógépnek az IP-címétől:portjától függ, amelyre a küldött kérést szánják. Például, ha a 192.168.0.4:8000 ügyfélszámítógép kérést küld az 1. számítógépre (172.16.0.5:4000), akkor az 10.1.1.1:12345-ként jelenhet meg, ugyanakkor ha ugyanarról a portról küld ( 192.168. 0.4:8000) másik IP-címre, másként jelenik meg (10.1.1.1:12346).

Érdemes azonban megemlíteni ennek a technológiának a hátrányait:

- Nem minden protokoll képes "átjárni" a NAT-ot. Egyesek meghiúsulnak, ha van címfordítás a kommunikáló gazdagépek közötti útvonalon. Egyes IP-címfordító tűzfalak kijavíthatják ezt a hiányosságot az IP-címek megfelelő cseréjével nemcsak az IP-fejlécekben, hanem magasabb szinteken is (például az FTP protokoll parancsaiban).

- A több-az-egy címfordítás miatt további nehézségek merülnek fel a felhasználók azonosításával és a teljes fordítási naplók tárolásának szükségességével.

- Egy NAT-t végrehajtó gazdagép DoS-támadása – Ha a NAT-ot sok felhasználó ugyanahhoz a szolgáltatáshoz való csatlakoztatására használjuk, az egy DoS-támadás illúzióját keltheti a szolgáltatás ellen (többszöri siker és kudarc). Például a NAT mögött túl sok ICQ-felhasználó a megengedett kapcsolati sebesség túllépése miatt egyes felhasználók számára problémákat okoz a szerverhez való kapcsolódásban.

Ezek teljesen más technológiák. Ne keverje össze őket.

Mi az a NAT

A NAT egy gyűjtőfogalom, amely a hálózati címek és/vagy protokollok fordítási technológiájára utal. A NAT eszközök átalakításokat hajtanak végre a csomagok átadásakor, címek, portok, protokollok stb.

Léteznek szűkebb fogalmak a SNAT, DNAT, maszkolás, PAT, NAT-PT stb.

miért van szükség NAT-ra, hogyan használják

A belső hálózat internethez történő csatlakoztatásához

- külső címek készletén keresztül

- egy külső címen keresztül

Külső IP-cím cseréje másikra (forgalom-átirányítás)

A terhelés kiegyenlítése az azonos, eltérő IP-című szerverek között.

Két helyi hálózat összekapcsolása egymást metsző belső címzéssel.

hogyan működik a NAT

s+d NAT (ágak összevonása – gonosz!)

port-leképezés, portok továbbítása

Előnyök és hátrányok

Egyes protokollokkal nem kompatibilis. Egy adott NAT implementációnak támogatnia kell a szükséges protokoll ellenőrzését.

A NAT-nak megvan az a tulajdonsága, hogy a belső hálózatot "leszűrődik" a külvilágtól, de tűzfal helyett nem használható.

Beállítás Cisco IOS rendszeren

A Cisco útválasztók és tűzfalak a szoftveropcióktól függően különböző típusú NAT-okat támogatnak. A leggyakrabban használt NAT módszer, amely belső helyi címeket köt ugyanazon külső cím különböző portjaihoz (a Cisco terminológiájában PAT).

A NAT konfigurálásához egy útválasztón a következőket kell tennie: o Határozza meg a lefordítandó forgalmat (hozzáférési listák vagy útvonaltérképek segítségével);

IP hozzáférési lista kiterjesztett HELYI engedély ip 10.0.0.0 0.255.255.255 tetszőleges

Route-map INT1 match ip address LOCAL match interface FastEthernet0/1.1

A HELYI hozzáférési lista a 10-es hálózat összes forgalmát kiválasztja.

Az INT1 útvonaltérkép kiválasztja a HELYI hozzáférési lista forgalmat, amely a Fa 0/1.1 alinterfészen keresztül kilép

o Határozza meg, mely külső címekre kíván sugározni. Válassza ki a külső címek készletét. PAT esetén elég egy cím.

IP nat pool GLOBAL 212.192.64.74 212.192.64.74 netmaszk 255.255.255.0

A GLOBAL nevű külső címkészlet megadása. Csak egy cím van a medencében.

o NAT engedélyezése a kiválasztott belső és külső címekhez.

IP nat a forrás útvonaltérképén belül INT1 pool GLOBÁLIS túlterhelés

A NAT engedélyezése a forráscímek fordításához a belső felületen. Csak az INT1 útvonaltérkép feltételeinek megfelelő forgalmat sugározzuk. A külső címet a GLOBAL készletből veszik.

Ip nat belső forrás statikus tcp 10.0.0.1 23 212.192.64.74 23 extend

Statikus „port forwarding” vagy „service publishing”. A 23-as tcp-porton a 212.192.64.74-es címre befelé irányuló forgalomban a célállomás helyére a 10.0.0.1 cím és a 23-as port lép.

o Belső és külső interfészek hozzárendelése.

Interfész FastEthernet0/0 ip nat belső interfész FastEthernet0/1.1 ip nat kívül

A Fa 0/0 interfész belső a NAT-hoz.

Az Fa 0/1.1 alinterfész külsőként van hozzárendelve a NAT számára.

O Hibakeresés és diagnosztika:

Sh ip nat fordítások - az aktuális adások táblázatának megtekintése; ip nat fordítások törlése - az összes jelenlegi fordítás törlése; debug ip nat – hibakeresési üzenetek engedélyezése (undbug all – hibakeresés letiltása).

Példák

Íme néhány demo példa a Cisco Packet Tracer emulátorhoz.

Egy egyszerű séma egy kis hálózat internethez csatlakoztatására külső címek készletén keresztül

Egy egyszerű séma a hálózat internethez történő csatlakoztatásához egy külső címen keresztül

Hálózatok összekapcsolásának sémája metsző címzéssel

Hogyan működik a NAT

A NAT-szabályok alkalmazásának módja a gyártóktól és a különböző berendezésektől függően eltérő. Íme a NAT-irányelvek alkalmazásának eljárása a Cisco IOS útválasztókra:

Belülről-Kívre

Ha az IPSec ellenőrzi a bemeneti hozzáférési lista visszafejtését - CET (Cisco Encryption Technology) vagy IPSec esetén ellenőrizze a bemeneti hozzáférési listát, ellenőrizze a beviteli sebesség korlátait. Bemeneti számvitel átirányítás webgyorsítótárba házirend útválasztás NAT belülről kifelé (helyi-globális fordítás) kriptográfia (ellenőrizze a térképet és jel a titkosításhoz) ellenőrizze a kimeneti hozzáférési listát megvizsgálja (Context-based Access Control (CBAC)) TCP-elfogó titkosítás SorbaállításKívülről-belülre

Ha az IPSec ezután ellenőrizze a bemeneti hozzáférési lista visszafejtését - CET vagy IPSec esetén ellenőrizze a bemeneti hozzáférési listát, ellenőrizze a beviteli sebesség korlátait bemeneti elszámolás átirányítás a web-gyorsítótárba NAT kívülről befelé (globális-helyi fordítás) házirend-útválasztás kriptográfiai útválasztás (ellenőrizze a térképet és jelölje meg a titkosítást) ellenőrzés kimeneti hozzáférési lista megvizsgálja a CBAC TCP elfogó titkosítását SorbaállásInternet csatorna egy szolgáltatótól NAT-on keresztül

Egy egyszerű séma a NAT megvalósításához egy szolgáltatóval

Internet csatorna lefoglalása két szolgáltatótól NAT, ip sla használatával

Adott: több számítógéphez kapunk internetet az ISP1-től. Megadta nekünk a 212.192.88.150 címet. Az internet-hozzáférés erről az IP-címről szerveződik NAT-on keresztül.

Feladat: csatlakoztasson egy tartalék szolgáltatót - ISP2. Megadja nekünk a 212.192.90.150 címet. Forgalomkiegyenlítés megszervezése: webes forgalom küldése az ISP1-en, a többi forgalom az ISP2-n keresztül. Ha az egyik szolgáltató meghibásodik, engedje át az összes forgalmat az élő csatornán.

Mi a feladat nehézsége? tiszta ip nat fordítások?

Rendszer

Konfig

1 egyértelmű ip nat fordítás *

Egy ilyen EEM-darabot találtak és teszteltek. Az esemény nem jön létre az IOS minden verzióján. Tisztáznunk kell.

! eseménykezelő kisalkalmazás NAT-TRACK esemény syslog minta "TRACKING-5-STATE" művelet 0.1 cli parancs "engedélyezés" művelet 0.2 várjon 3 művelet 0.3 cli parancs "clear ip nat translation *" művelet 0.4 syslog msg "NAT fordítás törölve a nyomkövetési állapot megváltoztatása után "!2 Ha az interfész meghibásodik a szolgáltatónál, nagy az esély arra, hogy az átjáró pingelni fog a második

! felhasználónév NÉV jelszó 0 JELSZÓ engedélyezése titkos 0 JELSZÓ KONFIG. ! a router vonalába való bejelentkezés vezérlése vty 0 4 login local ! ! DHCP ip dhcp pool LAN hálózat Belső hálózati maszk alapértelmezett útválasztó Gateway dns-server 10.11.12.13 ! DNS - egy fiktív, amit kitaláltak - NEM a helyi hálózatunkból! ! ! Ping monitor a szolgáltatói átjáró-1 címre! Várj 100 ms-ot a válaszra! Ping 1 másodperces frekvenciával ip sla monitor 1 típusú echo protokoll ipIcmpEcho GatewayProv1 forrás-interfész InterfaceOnProv1 időtúllépés 100 frekvencia 1 ! ! Ping monitor szolgáltató-2 ip sla monitor 2 típusú echo protokoll ipIcmpEcho GatewayProv2 forrás-interfész InterfaceNaProv2 időtúllépés 50 frekvencia 1 ! ! Az 1. és 2. ping indítása, most és mindörökké ip sla monitor ütemezése 1 élet örökre kezdési időpont most ip sla monitor ütemezése 2 örökké kezdési időpont most! ! 10. és 20. pálya – a pingek állapotának nyomon követése! Lefelé vagy felfelé állapotra 1 másodperces késleltetéssel reagál. sáv 10 rtr 1 elérhetőség késleltetés le 1 fel 1 ! pálya 20 rtr 2 elérhetőség késleltetés le 1 fel 1 ! ! ! Útvonalak mindkét szolgáltató összes külső hálózatához! Az útvonalak vágányokhoz vannak kötve! és csak akkor aktiválódik, ha a sáv Up állapotban van! azok. ha elérhető az átjáró a megfelelő szolgáltatóhoz ip route 0.0.0.0 0.0.0.0 GatewayProv1 track 10 ip route 0.0.0.0 0.0.0.0 GatewayProv2 track 20 ! ! ! int fa 0/0 nincs bezárva! ! Alinterfészek külső szolgáltatók felé! külsőként vannak megjelölve a NAT interfészhez FastEthernet0/0.1 leírás ISP1 encaps dot1q NumberVlanProv1 ip address ipOnProv1 Mask ip nat outside ! interfész FastEthernet0/0.2 leírás ISP2 tokozás pont1Q SzámVlanProv2 ip cím ipNaProv2 Maszk ip nat kívül ! ! Interfész a belső hálózathoz! belsőként jelölve a NAT számára! Az útválasztási szabályzat kötött PBR interfész FastEthernet0/1 ip-cím ipOnInternalNet maszk ip nat belső IP-irányelv route-map PBR no shut ! ! Hozzáférési listák a belső hálózatról kifelé! A webes forgalomhoz és minden máshoz ip access-list kiterjesztett HELYI engedély ip intranet bármilyen! ip hozzáférési lista kiterjesztett WEB-engedély tcp belső hálózat tetszőleges eq www engedélyezés tcp belső hálózat tetszőleges eq 443 ! ip hozzáférési lista kiterjesztett MINDEN engedély ip any any ! ! ! trükkös PBR gyökértérkép! Ha a forgalom LAN-ról a Webre irányul! majd rendelje hozzá az első szolgáltatót átjáróként! Ellenkező esetben egyéb forgalom a környékről! rendelje hozzá a második szolgáltatót átjáróként. ! Átjáró hozzárendelésekor a Tracks route-map PBR engedélyezi 10 ip címet WEB set ip next-hop verify-availability GatewayProv1 1 track 10 ! route-map PBR engedély 20 egyezik az ip cím ALL set ip next-hop verify-availability GatewayProv2 1 track 20 ! ! ! trükkös ISP1 gyökértérkép! működik, ha a forgalom LAN-ról folyik! megpróbál kilépni a Fa0/0.1 route-map interfészen keresztül ISP1 engedély 10 match ip address LOCAL match interface FastEthernet0/0.1 ! ! trükkös ISP2 gyökértérkép! működik, ha a forgalom LAN-ról folyik! megpróbál kilépni a Fa0/0.2 route-map interfészen keresztül ISP2 engedély 10 match IP address HELYI illesztési interfész FastEthernet0/0.2 ! ! ! Végre NAT ;-) ! ! Forgalom a LAN-tól az első szolgáltatóhoz Navigáljon az első interfészen ip nat a forrás útvonaltérképén belül ISP1 interfész FastEthernet0/0.1 overload ! ! Forgalom a LAN-ról a második szolgáltató felé Navigáljon a második interfészen ip nat a forrás útvonaltérképén belül ISP2 interfész FastEthernet0/0.2 túlterhelés ! ! Forgalom átirányítása a fiktív DNS-re a Google DNS-hez ip nat külső forrás statikus 8.8.8.8 10.11.12.13 no-alias ! ! a 3389-es belső port továbbítása a külső 1111-es portra ip nat belső forrás statikus tcp internalHost 3389 külső 1111 kiterjeszthető ip nat forrás belső statikus tcp internalHost 3389 külső 1111 bővíthető ! !Vegyes

CGN (carrier grade nat) egy speciális privát címkészlettel

NAT mint ALG (alkalmazási réteg átjáró), (sima szöveges protokollok, pl. SIP)

A NAT (az angol Network Address Translation kifejezésből származik, melynek fordítása „hálózati cím fordítás”) ezt a funkciót használja a TCP/IP-hálózatokban lévő átviteli csomagok IP-címeinek konvertálására. Minden routernek megvan, ezt hívják port átirányításnak.

Ennek a technológiának az az előnye, hogy nincs szükség a routerek és a belső hálózat végső csomópontjainak konfigurációjának megváltoztatására. Ezeket a technológiákat nem használják ott, ahol sok belső csomópont vesz részt a külső hálózatokkal való együttműködésben.

NAT típusok

Statikus NAT

Általában, magánszemélyek nem használják igényeik kielégítésére, de olyan vállalatok használják, amelyek sok IP-címmel rendelkeznek, és ezeknek bizonyos szervereken állandónak kell lenniük, és kívülről is elérhetők kell lenniük. Bármely szolgáltatás megnyitásához (mail, webhely stb.) 2 paramétert kell ismernie: IP cím (DNS név) és port. Ebben az esetben a portot általában nem adják meg (hacsak nem változtatták meg), mivel a programok automatikusan belépnek, és ezért a felhasználó nem is gondol a jelenlétére. Ahhoz, hogy a globális web többi felhasználója egy adott számítógéppel dolgozhasson, ismerniük kell annak IP-címét (DNS-nevét) és szolgáltatási portját.

Ha egy személynek statikus hálózati címfordítása és egy számítógépe van a hálózaton, akkor nem szükséges ismerni a portot, elég az IP ismerete. Nak nek korlátozza a hozzáférést, telepítenie kell egy tűzfalat.

Hogy érthetőbb legyen, a következő hasonlatot vonhatjuk le: az IP-cím valakinek a háza, a kikötő pedig a lakása. Ahhoz, hogy valakit találjon, mindkettőt ismernie kell.

Hogyan működik. Tegyük fel, hogy a szolgáltató 4 IP-t adott ki 3 szerverhez. Az első a routerhez van hozzárendelve, a többi a szerverekhez kerül. Ahhoz, hogy el tudjunk jutni hozzájuk, elég a külső IP-címeket feltüntetni, például a másodikat, de a router nem törődik átirányítja az első szerverre. Az ember eljut a szerverhez, dolgozik rajta, de nem tudja, hogy más a címe. Ennek rekordja a NAT táblában kerül tárolásra.

Vannak pozitív pontok: a felhasználói címek nem láthatók, de ő maga látható az internetről. Hátrányok: bármely más felhasználó könnyen megkísérelheti feltörni a számítógépét.

Dinamikus NAT

A statikustól eltérően egy kivétel van: a globális webről nincs mód látni szerverek, amelyekkel dolgozik. A kliens több IP-t kap, de itt vannak router terjeszti. Amikor a kliens online állapotban van, a router maga választ ki egy címet a kapott címek közül, kiadja és beírja a Network Address Translation táblázatba. De magát a rekordot nem tárolják hosszú ideig; amikor a felhasználó elhagyja az internetet, törlődik a táblázatból.

A nagy hátrány az, hogy a szükséges számú bejegyzést a globális web nem lehet több a szolgáltató által kiadott IP-címek száma. Amíg nem találnak szabadokat, az új felhasználók nem tudnak csatlakozni a számítógéphez. De az első típushoz képest van egy nagy előnye, más felhasználók nem lesznek képesek erre szabadon hozzáférhet merevlemezéhez számítógép, mivel a címek folyamatosan változnak. Ezenkívül maguknak az ügyfeleknek nem kell IP-címeket terjeszteniük, az útválasztó fogja elosztani azokat.

Port Address Translation (PAT), NAT túlterhelés és maszkolás

Ez a típus inkább egyénre vonatkozik, mivel egyetlen külső címet adnak ki, és a felhasználó csak egy portot rendel bármely szerverhez. Tegyük fel, hogy valakinek hozzá kell férnie egy torrenthez, ehhez nem csak belső, hanem külső portokra is szüksége lesz. A programot használják belső port csak azon a számítógépen, amelyre telepítve van. Más gépekről fognak csatlakozni külső port az útválasztón található. Nagyon gyakran, de nem mindig esnek egybe.

Ennek a módszernek van egy előnye: a hozzáférés egy adott program számára nyitva áll, minden más zárva van. Hátránya, hogy nagyon gyakran van szükség portokra manuálisan konfigurálni.

Hogyan változtassuk meg a NAT típusát

Kell . Ehhez írja be a 192.168.1.1 vagy 192.168.0.1 kódot a böngészőbe (vagy az útválasztótól függően más kombinációt). Adja meg bejelentkezési nevét és jelszavát. Itt megnézzük az IP- és hálózati beállításainkat.

Ezután fel kell venni a kapcsolatot az internetszolgáltatóval, megadni a routerben megnézett adatokat, és ő mindent újrakonfigurál.

NAT terminológia

A NAT esetében fontos különbséget tenni a belső és a külső hálózat között. A belsőkbe az átalakításhoz szükséges összes hálózat, a külsőbe pedig az összes többi hálózat beletartozik.

A rendszer 4 típusú címmel rendelkezik:

BAN BEN belső feladatokat magában foglalja a NAT mechanizmusok átalakítását, külső szolgál annak az eszköznek a címe, ahova be kell jelentkeznie. Lokális alatt azt értjük, amely a belső hálózatokban történik, a globális pedig a külső hálózatokban.

Hogyan ellenőrizhető, hogy a számítógép NAT mögött van-e

Ehhez elegendő meghatározni a felhasználó számítógépének IP-címét. Ha bármely cím a tartományokba esik (csak helyi hálózatoknál használatos):

- 10.0. 0. 0 — 10. 255.255.255;

- 172.X. 0,0 - 172,X,255,255 (X 16 és 31 közötti értéket vesz fel);

- 192.168. X. 0 - 192.168.X.255 (X leggyakrabban 0 vagy 1, 0 és 255 közötti értékeket vesz fel).

Ez azt jelenti, hogy ez a számítógép a helyi hálózaton található, a felhasználó pedig a NAT-ban van.

NAT beállítások, hogyan kell megnyitni

A NAT konfigurálásához az útválasztóban be kell lépnie a böngészőbe, és be kell írnia a 192.168.1.1 vagy 192.168.0.1 (router címe) értéket, majd szüksége lesz adja meg a bejelentkezési nevet és a jelszót(általában Admin/Admin). Aztán ott van a mező Konfiguráció(beállítások), akkor Hálózat(hálózat) és útvonalválasztás(útvonalak vagy útválasztás). Egy új ablakban válassza ki Házirend-útválasztás(új szabály). Az útválasztási feltételek itt vannak beállítva. Különféle tulajdonságok alapján választhat, mint például: felhasználók, interfészek, forrás vagy cél IP-címek, célport.

A forgalmi viszonyokat mi határozzuk meg, több célja is van: Autoátirányítja a forgalmat az alapértelmezett globális felületre, Átjáró a beállításokban elérhető címre, Törzs- több felületen, Felület– a megadott interfészre.

A szerver a következőképpen van beállítva: az elején van Szerverkezelő, amelyre az egérrel kattintunk, majd egy új ablakban bekapcsoljuk szerepek és funkciók hozzáadása, majd telepítse a távoli hozzáférést, majd adjon hozzá összetevőket és folytassa. Ezután válassza ki a szerepkör-szolgáltatásokat, és ellenőrizze az útválasztást, kattintson a Tovább gombra. A legvégén zárni.

Miután csatlakoztatta számítógépét a szerverhez, be kell állítania a NAT-ban. A Start menüben található az Adminisztráció - Útválasztás és távelérés ablak. Az aktiváláshoz kattintson a " engedélyezze az útválasztástés távoli hozzáférés." Ezután kattintson a „Next” gombra, és válassza ki hálózati cím fordításaNAT. Ezután kattintson az Internetre, és engedélyezze az alapvető célszolgáltatásokat. Továbbra is többször kattintunk a „tovább”-ra, utoljára pedig a „kész”-re.

Az a szolgáltató, akivel az ügyfél szerződést kötött az internetes szolgáltatások nyújtásáról, segíthet a NAT megnyitásában, ehhez csak fel kell vennie a kapcsolatot ezzel a kérdéssel.

NAT loopback és NAT Traversal technológia

A NAT loopback lényege, hogy ha a belső hálózatból csomag érkezik a router IP-címére, akkor egy ilyen csomag külsőnek fogadják elés a külső kapcsolatokra vonatkozó tűzfalszabályok vonatkoznak rájuk. Miután a csomag sikeresen áthaladt a tűzfalon, a Network Address Translation veszi át az irányítást, és közvetítőként működik két intranetes gép számára. A következő derül ki:

- a helyi hálózaton kívülről tájékozódhat hálózati szolgáltatás beállításait;

- menj a szerverre a helyi hálózaton található tartománynév alapján. A loopback (vagy hajtűző) funkció nélkül ezek a műveletek lehetetlenek lennének; a hosts fájlt bármely tartományhoz be kell állítania;

- fő hátránya - terhelés növekedése egy hub-os routerhez.

A NAT Traversal lehetővé teszi a hálózati alkalmazások számára, hogy megállapítsák, hogy azok a készülék határain kívül található. Ebben az esetben a Network Address Translation segít meghatározni egy adott eszköz külső IP-címét, és leképezi a portokat, hogy a NAT továbbítsa az alkalmazások által használt csomagokat a külső portról a belső portra. Mindezek a folyamatok automatikusan végrehajtódnak. Ezek nélkül a felhasználónak manuálisan kellene összehasonlítania a portbeállításokat, és módosítania kellene a különböző paramétereket. De vannak hátrányai is - óvatosan kell bánni az ilyen alkalmazásokkal - képesek széles körben vezérelni az eszközöket, és ezért sérülékenységek jelenhetnek meg.

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Windows leckék.

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Windows leckék.