Под шифровальщиками (криптолокерами) подразумевается семейство вредоносных программ, которые с помощью различных алгоритмов шифрования блокируют доступ пользователей к файлам на компьютере (известны, например, сbf, chipdale, just, foxmail inbox com, watnik91 aol com и др.).

Обычно вирус шифрует популярные типы пользовательских файлов: документы, электронные таблицы, базы данных 1С, любые массивы данных, фотографии и т. д. Расшифровка файлов предлагается за деньги — создатели требуют перечислить определенную сумму, обычно в биткоинах. И в случае, если в организации не принимались должные меры по обеспечению сохранности важной информации, перечисление требуемой суммы злоумышленникам может стать единственным способом восстановить работоспособность компании.

В большинстве случаев вирус распространяется через электронную почту, маскируясь под вполне обычные письма: уведомление из налоговой, акты и договоры, информацию о покупках и т. д. Скачивая и открывая такой файл, пользователь, сам того не понимая, запускает вредоносный код. Вирус последовательно шифрует нужные файлы, а также удаляет исходные экземпляры методами гарантированного уничтожения (чтобы пользователь не смог восстановить недавно удаленные файлы с помощью специальных средств).

Современные шифровальщики

Шифровальщики и прочие вирусы, которые блокируют доступ пользователей к данным, — не новая проблема в информационной безопасности. Первые версии появились еще в 90-х годах, однако они в основном использовали либо «слабое» (нестойкие алгоритмы, малый размер ключа), либо симметричное шифрование (одним ключом шифровались файлы у большого числа жертв, также была возможность восстановить ключ, изучив код вируса), либо вообще придумывали собственные алгоритмы. Современные экземпляры лишены таких недостатков, злоумышленники используют гибридное шифрование: с помощью симметричных алгоритмов содержимое файлов шифруется с очень высокой скоростью, а ключ шифрования шифруется асимметричным алгоритмом. Это значит, что для расшифровки файлов нужен ключ, которым владеет только злоумышленник, в исходном коде программы его не найти. Для примера, CryptoLocker использует алгоритм RSA с длиной ключа в 2048 бит в сочетании с симметричным алгоритмом AES с длиной ключа 256 бит. Данные алгоритмы в настоящее время признаны криптостойкими.

Компьютер заражен вирусом. Что делать?

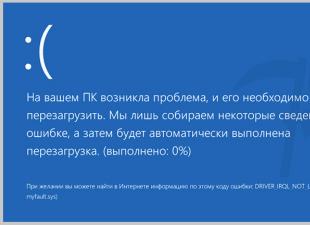

Стоит иметь в виду, что в вирусах-шифровальщиках хоть и используются современные алгоритмы шифрования, но они не способны зашифровать мгновенно все файлы на компьютере. Шифрование идет последовательно, скорость зависит от размера шифруемых файлов. Поэтому если вы обнаружили в процессе работы, что привычные файлы и программы перестали корректно открываться, то следует немедленно прекратить работу на компьютере и выключить его. Тем самым вы можете защитить часть файлов от шифрования.

После того, как вы столкнулись с проблемой, первым делом нужно избавиться от самого вируса. Останавливаться подробно на этом не будем, достаточно попытаться вылечить компьютер с помощью антивирусных программ или удалить вирус вручную. Стоит только отметить, что зачастую вирус после завершения алгоритма шифрования самоуничтожается, тем самым затрудняя возможность расшифровки файлов без обращения за помощью к злоумышленникам. В таком случае антивирусная программа может ничего и не обнаружить.

Главный вопрос — как восстановить зашифрованные данные? К сожалению, восстановление файлов после вируса-шифровальщика практически невозможно. По крайней мере, гарантировать полное восстановление данных в случае успешного заражения никто не будет. Многие производители антивирусных средств предлагают свою помощь по дешифровке файлов. Для этого нужно отправить зашифрованный файл и дополнительную информацию (файл с контактами злоумышленников, открытый ключ) через специальные формы, размещенные на сайтах производителей. Есть небольшой шанс, что с конкретным вирусом нашли способ бороться и ваши файлы успешно расшифруют.

Попробуйте воспользоваться утилитами восстановления удаленных файлов. Возможно, вирус не использовал методы гарантированного уничтожения и некоторые файлы удастся восстановить (особенно это может сработать с файлами большого размера, например с файлами в несколько десятков гигабайт). Также есть шанс восстановить файлы из теневых копий. При использовании функций восстановления системы Windows создает снимки («снапшоты»), в которых могут содержаться данные файлов на время создания точки восстановления.

Если были зашифрованы ваши данные в облачных сервисах, обратитесь в техподдержку или изучите возможности сервиса, которым пользуетесь: в большинстве случаев сервисы предоставляют функцию «отката» на предыдущие версии файлов, таким образом, их можно восстановить.

Чего мы настоятельно не рекомендуем делать — идти на поводу у вымогателей и платить за расшифровку. Были случаи, когда люди отдавали деньги, а ключи не получали. Никто не гарантирует, что злоумышленники, получив деньги, действительно вышлют ключ шифрования и вы сможете восстановить файлы.

Как защититься от вируса-шифровальщика. Превентивные меры

Предотвратить опасные последствия легче, чем их исправить:

- Используйте надежные антивирусные средства и регулярно обновляйте антивирусные базы. Звучит банально, но это значительно снизит вероятность успешного внедрения вируса на ваш компьютер.

- Сохраняйте резервные копии ваших данных.

Лучше всего это делать с помощью специализированных средств резервного копирования. Большинство криптолокеров умеют шифровать в том числе и резервные копии, поэтому имеет смысл хранить резервные копии на других компьютерах (например, на серверах) или на отчуждаемых носителях.

Ограничьте права на изменения файлов в папках с резервными копиями, разрешив только дозапись. Помимо последствий шифровальщика, системы резервного копирования нейтрализуют множество других угроз, связанных с потерей данных. Распространение вируса в очередной раз демонстрирует актуальность и важность использования таких систем. Восстановить данные гораздо легче, чем расшифровать!

- Ограничьте программную среду в домене.

Еще одним эффективным способом борьбы является ограничение на запуск некоторых потенциально опасных типов файлов, к примеру, с расширениями.js,.cmd,.bat,.vba,.ps1 и т. д. Это можно сделать при помощи средства AppLocker (в Enterprise-редакциях) или политик SRP централизованно в домене. В сети есть довольно подробные руководства, как это сделать. В большинстве случаев пользователю нет необходимости использовать файлы сценариев, указанные выше, и у шифровальщика будет меньше шансов на успешное внедрение.

- Будьте бдительны.

Внимательность — один из самых эффективных методов предотвращения угрозы. Относитесь подозрительно к каждому письму, полученному от неизвестных лиц. Не торопитесь открывать все вложения, при возникновении сомнений лучше обратитесь с вопросом к администратору.

Александр Власов , старший инженер отдела внедрения систем защиты информации компании «СКБ Контур»

Вирусы сами по себе сегодня уже практически никого не удивляют. Если раньше они воздействовали в целом на всю систему, то сегодня имеются различные разновидности вирусов. Одной из таких разновидностей является вирус-шифровальщик. Действие проникающей угрозы касается больше пользовательской информации. Однако он может нести большую угрозу, чем деструктивные исполняемые приложения и шпионские апплеты. Что же представляет собой вирус-шифровальщик? Сам по себе код, который прописан в самокопирующемся вирусе предполагает шифрование всей пользовательской информации специальными криптографическими алгоритмами, которые не затрагивают системные файлы собственно самой операционной системы.

Логика воздействия вируса может быть понятна не всем. Все прояснилось, когда хакеры, которые разработали данные апплеты, начали требовать некоторую сумму за восстановление начальной структуры файлов. При этом проникший в систему шифровальщик не позволяет расшифровать файлы. Для этого потребуется специальный дешифратор, или иначе говоря специальный алгоритм, с помощью которого можно будет восстановить содержимое.

Шифровальщик: принцип проникновения в системы и работа вируса

Подцепить такую заразу в Интернете, как правило, довольно сложно. В основном данный тип вирусов передается по электронной почте на уровне установленных на одном компьютерном терминале клиентов, вроде the Bat, Outlook, Thunderbird. Стоит сразу отметить, что это не касается почтовых интернет-серверов так как они имеют довольно высокую степень защиты. Доступ к информации пользователя осуществляется только на уровне облачных хранилищ информации. Совсем другое дело – приложение на конкретном компьютерном терминале.

Поле деятельности для развития вирусов настолько широко, что и представить сложно. Однако здесь нужно сделать небольшую оговорку. В большинстве случаев целью вирусов являются крупные организации и компании, которые смогут заплатить значительную сумму за расшифровку личной информации. Оно и ясно, ведь на компьютерных терминалах и серверах компьютерных фирм хранится конфиденциальная информация и файлы в единственном экземпляре, которые ни в коем случае не подлежат удалению. В этом случае расшифровка файлов после действия вируса-шифровальщика может быть довольно проблематична. Конечно, такой атаке может подвергнуться и рядовой пользователь, хотя это маловероятно, особенно если пользователь соблюдает простейшие рекомендации по работе с вложениями неизвестного типа.

Даже в том случае, если почтовый клиент определяет вложения, например, как файлы с расширением.jpg или другим графическим расширением, то сначала лучше проверить данный файл штатным антивирусом, используемым в системе. Если не сделать этого, то после открытия файла вложения двойным кликом, может запуститься активация кода и начнется процесс шифрования. После этого будет невозможно удалить сам вирус-шифровальщик и восстановить файлы после устранения угрозы.

Общие последствия от воздействия вируса-шифровальщика

Как уже было сказано ранее, большая часть вирусов проникает в систему посредством электронной почты. Предположим, на почту крупной организации приходит письмо с содержанием вроде «Контракт изменен, в письме прилагается скан» или «Вам отправлена накладная по отгрузке товара». Ничего не подозревающий сотрудник фирмы просто открывает приложенный файл и после этого все пользовательские файлы моментально зашифровываются. Это все файлы, от офисных документов, до архивов и мультимедиа. Все важные данные зашифровываются, причем, если компьютерный терминал подключен к локальной сети, то вирус может передаваться дальше, зашифровывая при этом данные на других машинах.

Выполнение данного процесса можно заметить по затормаживанию и зависанию программ, запущенных на компьютерном терминале в данный момент. Когда процесс шифрования будет завершен, вирус отсылает своеобразный отчет, после чего организации придет сообщение о том, что в систему проникла угроза, и чтобы расшифровать файлы необходимо обратиться к разработчику вируса. Как правило, это касается вируса [email protected]. Далее будет приведено требование оплатить услуги по дешифровке. Пользователю будет предложено отправить несколько зашифрованных файлов на электронную почту, которая скорее всего является фиктивной.

Урон от воздействия вируса

Если вы еще не до конца разобрались с сутью проблемы, то следует отметить, что расшифровка файлов после действия вируса-шифровальщика представляет собой достаточно трудоемкий процесс. Если же пользователь не будет вестись на требования злоумышленников, а вместо этого попытается задействовать государственные структуры по борьбе с компьютерными преступлениями, ничего толкового не выйдет. Если попробовать удалить с компьютера все данные, а после этого выполнить восстановление системы и скопировать оригинальную информацию со съемного носителя, то все равно вся информация затем будет заново зашифрована. Так что не стоит особо обольщаться на этот счет. Кроме того, при вставке флэш-накопителя в USB порт пользователь даже не заметит, что вирус зашифрует на нем все данные. Тогда проблем станет еще больше.

Первый вирус-шифровальщик

Рассмотрим, что собой представлял первый вирус-шифровальщик. Во время его появления никто не думал, как можно вылечить или расшифровать файлы после воздействия исполняемого кода, который был заключен во вложении электронной почты. Только со временем пришло осознание всего масштаба бедствия. Первый вирус-шифровальщик имел довольно романтичное название «I Love You». Пользователь, который ничего не подозревал, просто открывал вложение в письме, пришедшем по электронной почте и в результате получал полностью невоспроизводимые файлы мультимедиа (видео, графику и аудио). Такие действия выглядели более деструктивными, однако денег за расшифровку данных в то время никто не требовал.

Новейшие модификации

Эволюция технологий стала довольно прибыльным занятием, в особенности если учесть тот факт, что многие руководители крупных фирм спешат как можно скорее заплатить злоумышленникам требуемую сумму, при этом даже не задумываясь о том, что они могут остаться и без денег, и без нужной информации. Не стоит верить всем этим левым постам в интернете, вроде «Я оплатил требуемую сумму, мне выслали дешифратор, и вся информация восстановилась». Все это чушь. В основном такие отзывы пишут сами разработчики вирусов с целью привлечения потенциальных жертв. По меркам рядовых пользователей, суммы, которые злоумышленники требуют за дешифровку данных, довольно серьезные. Она может достигать нескольких тысяч долларов или евро. Теперь рассмотрим, в чем заключаются особенности новейших вирусов такого типа. Все они схожи между собой и могут относится не только к категории вирусов-шифровальщиков, но и к так называемой категории вымогателей. Действуют они в некоторых случаях вполне корректно, высылая пользователю сообщения о том, что кто-то хочет позаботиться о сохранности информации организации или пользователя. Своими сообщениями такой вирус-шифровальщик просто вводит пользователей в заблуждение. Однако если пользователь заплатит требуемую сумму, его попросту «разведут».

Вирус XTBL

Вирус XTBL, который появился относительно недавно, можно отнести к классическому варианту вирусов шифровальщиков. Такие объекты, как правило, проникают в систему через сообщения, передаваемые по электронной почте. Сообщения могут содержать вложения файлов, имеющих расширение.scr. Данное расширение является стандартным для скринсейвера Windows. Пользователь думает, что все в порядке и активирует просмотр или сохраняет данное вложение. Данная операция может привести к довольно печальным последствия. Названия файлов преобразуются в простой набор символов. К основному расширению файлов добавляется комбинация.xtbl. После этого на искомый адрес приходит сообщение о возможности дешифровки после оплаты некоторой суммы.

Этот тип вируса также можно отнести к классическим шифровальщикам. Он появляется в системе после открытия вложений электронной почты. Данный вирус также переименовывает файлы пользователя и добавляет в конце расширения сочетание вроде.perfect и.nonchance. Расшифровка вируса-шифровальщика такого типа, к сожалению, не представляется возможной. После выполнения всех действий он просто самоликвидируется. Не помогает даже такое универсальное средство, как RectorDecryptor. Пользователь получает письмо с требованием оплаты. На оплату пользователю дается два дня.

Вирус Breaking_Bad

Данный тип угрозы работает по уже привычной схеме. Он переименовывает файлы пользователя, добавляя к расширению комбинацию.breaking_bad. Но этим дело не ограничивается. В отличие от других шифровальщиков, этот вирус может создавать еще одно расширение.Heisenberg. Поэтому найти все зараженные файлы достаточно сложно. Стоит также сказать, что вирус Breaking_Bad является довольно серьезной угрозой. Известны случаи, когда даже лицензионная антивирусная программа Kaspersky_Endpoint Security пропускает такую угрозу.

Вирус [email protected]

Вирус [email protected] представляет собой еще одну довольно серьезную угрозу, которая по большей части направлена на крупные коммерческие организации. Обычно, в какой-то из отделов компании приходит электронной письмо, которое содержим файл.jpg или.js. Как можно расшифровать вирус такого типа? Судя по тому, что там используется алгоритм RSA-1024, то никак. Исходя из названия алгоритма, можно предположит, что в нем используется 1024-битная система шифрования. На сегодняшний день наиболее совершенной считается 256-битная система.

Вирус-шифровальщик: можно ли расшифровать файлы при помощи антивирусного программного обеспечения?

Способа расшифровки файлов после действия такого рода угроз пока не найдено. Даже такие признанные мэтры в сфере антивирусной защиты, как Dr Web, Kaspersky, Eset не могут найти ключ к решению проблемы. Как вылечить файлы в данном случае? Как правило, пользователю предлагается отправить на сайт разработчика антивирусной программы официальный запрос. При этом необходимо прикрепить несколько зашифрованных файлов и их оригиналы, если таковые имеются. Мало кто из пользователей сегодня хранит на съемном носителе копии данных. Проблема их отсутствия может только усугубить и без того неприятную ситуацию.

Устранение угрозы вручную: возможные способы

В некоторых случаях, сканирование обычными антивирусными программами определяет такие вредоносные объекты и даже устраняет данные угрозы. Но что делать с зашифрованной информацией? Некоторые пользователи пытаются использовать программы-дешифраторы. Стоит сразу отметить, что данные действия не приведут ни к чему хорошему. В случае с вирусом Breaking_Bad это может даже навредить. Дело в том, что злоумышленники, которые создают такие вирусы, пытаются обезопасить самих себя и преподнести урок другим. Вирус при использовании утилит для дешифровки может отреагировать так, что вся операционная система слетит и при этом полностью уничтожит всю информацию, хранящуюся на логических разделах и жестких дисках. Надежда только на официальные антивирусные лаборатории.

Радикальные способы

Если дела совсем плохи, то можно отформатировать жесткий диск, в том числе и виртуальные разделы, а затем заново установить операционную систему. Иного выхода, к сожалению, пока нет. Откат системы до определенной точки восстановления не поможет исправить ситуацию. В результате вирус может исчезнуть, но файлы все равно останутся зашифрованными.

Продолжает свое угнетающее шествие по Сети, заражая компьютеры и шифруя важные данные. Как защититься от шифровальщика, защитить Windows от вымогателя – выпущены ли заплатки, патчи, чтобы расшифровать и вылечить файлы?

Новый вирус-шифровальщик 2017 Wanna Cry продолжает заражать корпоративные и частные ПК. Ущерб от вирусной атаки насчитывает 1 млрд долларов . За 2 недели вирус-шифровальщик заразил по меньшей мере 300 тысяч компьютеров , несмотря на предупреждения и меры безопасности.

Вирус-шифровальщик 2017, что это - как правило, можно «подцепить», казалось бы, на самых безобидных сайтах, например, банковских серверах с доступом пользователя. Попав на жесткий диск жертвы, шифровальщик «оседает» в системной папке System32 . Оттуда программа сразу отключает антивирус и попадает в «Автозапуск ». После каждой перезагрузки программа-шифровальщик запускается в реестр , начиная свое черное дело. Шифровальщик начинает скачивать себе подобные копии программ типа Ransom и Trojan . Также нередко происходит саморепликация шифровальщика . Процесс этот может быть сиюминутным, а может происходить неделями – до тех пор, пока жертва заметит неладное.

Шифровальщик часто маскируется под обычные картинки, текстовые файлы , но сущность всегда одна – это исполняемы файл с расширением.exe, .drv, .xvd ; иногда – библиотеки.dll . Чаще всего файл несет вполне безобидное имя, например «документ. doc », или «картинка.jpg », где расширение прописано вручную, а истинный тип файла скрыт .

После завершения шифровки пользователь видит вместо знакомых файлов набор «рандомных» символов в названии и внутри, а расширение меняется на доселе неизвестное - .NO_MORE_RANSOM, .xdata и другие.

Вирус-шифровальщик 2017 Wanna Cry – как защититься . Хотелось бы сразу отметить, что Wanna Cry – скорее собирательный термин всех вирусов шифровальщиков и вымогателей, так как за последнее время заражал компьютеры чаще всех. Итак, речь пойдет о защите от шифровальщиков Ransom Ware, коих великое множество: Breaking.dad, NO_MORE_RANSOM, Xdata, XTBL, Wanna Cry .

Как защитить Windows от шифровальщика. – EternalBlue через протокол SMB портов .

Защита Windows от шифровальщика 2017 – основные правила:

- обновление Windows, своевременный переход на лицензионную ОС (примечание: версия XP не обновляется)

- обновление антивирусных баз и файрволлов по требованию

- предельная внимательность при скачивании любых файлов (милые «котики» могут обернуться потерей всех данных)

- резервное копирование важной информации на сменный носитель.

Вирус-шифровальщик 2017: как вылечить и расшифровать файлы.

Надеясь на антивирусное ПО, можно забыть о дешифраторе на некоторое время . В лабораториях Касперского, Dr. Web, Avast! и других антивирусов пока не найдено решение по лечению зараженных файлов . На данный момент есть возможность удалить вирус с помощью антивируса, но алгоритмов вернуть все «на круги своя» пока нет.

Некоторые пытаются применить дешифраторы типа утилиты RectorDecryptor , но это не поможет: алгоритм для дешифровки новых вирусов пока не составлен . Также абсолютно неизвестно, каким образом поведет себя вирус, если он не удален, после применения таких программ. Часто это может обернуться стиранием всех файлов – в назидание тем, кто не хочет платить злоумышленникам, авторам вируса.

На данный момент самым эффективным способом вернуть потерянные данные – это обращение в тех. поддержку поставщика антивирусной программы, которую вы используете . Для этого следует отправить письмо, либо воспользоваться формой для обратной связи на сайте производителя. Во вложение обязательно добавить зашифрованный файл и, если таковая имеется – копия оригинала. Это поможет программистам в составлении алгоритма. К сожалению, для многих вирусная атака становится полной неожиданностью, и копий не находится, что в разы осложняет ситуацию.

Кардиальные методы лечения Windows от шифровальщика . К сожалению, иногда приходится прибегать к полному форматированию винчестера, что влечет за собой полную смену ОС. Многим придет в голову восстановление системы, но это не выход – даже есть «откат» позволит избавиться от вируса, то файлы все равно останутся зашированными.

Сегодня пользователям компьютеров и ноутбуков всё чаще приходится сталкиваться с вредоносными программами, подменяющими файлы их зашифрованными копиями. По сути, это вирусы. Одним из самых опасных в этой серии считается шифровальщик XTBL. Что собой представляет этот вредитель, как попадает в компьютер пользователя и можно ли восстановить повреждённую информацию?

Что собой представляет XTBL-шифровальщик и как попадает в компьютер

Если вы обнаружили у себя на компьютере или в ноутбуке файлы с длинным названием, имеющие расширение.xtbl, то можно с уверенностью утверждать, что в систему попал опасный вирус - XTBL-шифровальщик. Он поражает все версии ОС Windows. Самостоятельно расшифровать подобные файлы практически нереально, ведь программа использует гибридный режим, при котором подбор ключа просто невозможен.

Заражёнными файлами заполняются системные каталоги. Добавляются записи в реестр Windows, автоматически запускающие вирус при каждом старте ОС.

Шифруются практически все типы файлов - графические, текстовые, архивные, почтовые, видео, музыкальные и др. Работать в Windows становится невозможно.

Как это действует? Запущенный в Windows XTBL-шифровальщик вначале сканирует все логические диски. Сюда включаются облачные и сетевые хранилища, расположенные на компьютере. В результате файлы группируются по расширению и затем шифруются. Таким образом, вся ценная информация, размещённая в папках пользователя, становится недоступной.

Вот такую картину увидит пользователь вместо пиктограмм с наименованиями привычных файлов

Вот такую картину увидит пользователь вместо пиктограмм с наименованиями привычных файлов

Под воздействием XTBL-шифровальщика расширение файла изменяется. Теперь пользователь видит пиктограмму пустого листа и длинное название с окончанием.xtbl вместо изображения или текста в Word. Кроме того, на рабочем столе появляется сообщение, своего рода инструкция по восстановлению зашифрованной информации, требующая оплатить разблокировку. Это не что иное, как шантаж с требованием выкупа.

Такое сообщение высвечивается в окне «рабочего стола» компьютера

Такое сообщение высвечивается в окне «рабочего стола» компьютера

Распространение XTBL-шифровальщика обычно происходит через электронную почту. В письме содержатся вложенные файлы или документы, заражённые вирусом. Мошенник привлекает пользователя красочным заголовком. Всё делается для того, чтобы послание, в котором говорится, что вы, например, выиграли миллион, было открыто. Не реагируйте на подобные сообщения, иначе есть большой риск, что вирус окажется в вашей ОС.

Есть ли возможность восстановить информацию

Можно попытаться расшифровать информацию, воспользовавшись специальными утилитами. Однако нет никакой гарантии, что вы сможете избавиться от вируса и восстановить повреждённые файлы.

В настоящее время XTBL-шифровальщик представляет несомненную угрозу для всех компьютеров с установленной ОС Windows. Даже у признанных лидеров в борьбе с вирусами - Dr.Web и Лаборатории Касперского - нет 100% решения этого вопроса.

Удаление вируса и восстановление зашифрованных файлов

Есть разные методы и программы, позволяющие работать с XTBL-шифровальщиком. Одни удаляют сам вирус, другие пытаются расшифровать заблокированные файлы или восстановить их предыдущие копии.

Прерывание заражения компьютера

Если вам посчастливилось заметить начало появления на компьютере файлов с расширением.xtbl, то процесс дальнейшего заражения вполне реально прервать.

Kaspersky Virus Removal Tool для удаления XTBL-шифровальщика

Все подобные программы следует открывать в ОС, предварительно запущенной в безопасном режиме с вариантом загрузки сетевых драйверов. В этом случае вирус удалить гораздо проще, так как подключено минимальное число системных процессов, необходимых для запуска Windows.

Для загрузки безопасного режима в Window XP, 7 во время запуска системы постоянно нажимайте клавишу F8 и после появления окна меню выберите соответствующий пункт. При использовании Windows 8, 10 следует перезапустить ОС, удерживая клавишу Shift. В процессе запуска откроется окно, где можно будет выбрать необходимый вариант безопасной загрузки.

Выбор безопасного режима с загрузкой сетевых драйверов

Выбор безопасного режима с загрузкой сетевых драйверов

Программа Kaspersky Virus Removal Tool прекрасно распознаёт XTBL-шифровальщик и удаляет этот тип вируса. Запустите проверку компьютера, нажав соответствующую кнопку после загрузки утилиты. По окончании сканирования удалите обнаруженные вредоносные файлы.

Запуск проверки компьютера на наличие в ОС Windows XTBL-шифровальщика с последующим удалением вируса

Запуск проверки компьютера на наличие в ОС Windows XTBL-шифровальщика с последующим удалением вируса

Утилита Dr.Web CureIt!

Алгоритм проверки и удаления вируса практически ничем не отличается от предыдущего варианта. Просканируйте с помощью утилиты все логические диски. Для этого достаточно лишь следовать командам программы после её запуска. По окончании процесса избавьтесь от заражённых файлов, нажав кнопку «Обезвредить».

Обезвреживание вредоносных файлов после проведения сканирования Windows

Обезвреживание вредоносных файлов после проведения сканирования Windows

Malwarebytes Anti-malware

Программа осуществит поэтапную проверку вашего компьютера на наличие вредоносных кодов и уничтожит их.

- Установите и запустите утилиту Anti-malware.

- Выберите внизу открывшегося окна пункт «Запустить проверку».

- Дождитесь окончания процесса и отметьте галочками чекбоксы с заражёнными файлами.

- Удалите выбранное.

Удаление обнаруженных при проверке вредоносных файлов XTBL-шифровальщика

Удаление обнаруженных при проверке вредоносных файлов XTBL-шифровальщика

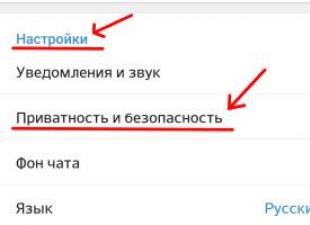

Онлайн-скрипт-дешифратор от Dr.Web

На официальном сайте Dr.Web в разделе поддержки есть вкладка с размещённым скриптом онлайн-расшифровки файлов. Следует учитывать, что воспользоваться дешифратором в режиме онлайн смогут только те пользователи, на компьютерах которых установлен антивирус этого разработчика.

Прочитайте инструкцию, заполните всё необходимое и нажмите кнопку «Отправить»

Прочитайте инструкцию, заполните всё необходимое и нажмите кнопку «Отправить»

Утилита-дешифратор RectorDecryptor от Лаборатории Касперского

Расшифровкой файлов занимается и Лаборатория Касперского. На официальном сайте можно скачать утилиту RectorDecryptor.exe для версий Windows Vista, 7, 8, пройдя по ссылкам меню «Поддержка - Лечение и расшифровка файлов - RectorDecryptor - Как расшифровать файлы». Запустите программу, выполните проверку, после чего удалите зашифрованные файлы, выбрав соответствующий пункт.

Проверка и расшифровка файлов, заражённых XTBL-шифровальщиком

Проверка и расшифровка файлов, заражённых XTBL-шифровальщиком

Восстановление зашифрованных файлов из резервной копии

Начиная с версии Windows 7 можно попытаться восстановить файлы из резервных копий.

ShadowExplorer для восстановления зашифрованных файлов

Программа представляет собой вариант portable, её можно загружать с любого носителя.

QPhotoRec

Программа специально создана для восстановления повреждённых и удалённых файлов. Используя встроенные алгоритмы, утилита находит и возвращает к исходному состоянию всю потерянную информацию.

Программа QPhotoRec является бесплатной.

К сожалению, есть только англоязычная версия QPhotoRec, но разобраться в настройках совсем несложно, интерфейс интуитивно понятен.

- Запустите программу.

- Отметьте логические диски с зашифрованной информацией.

- Нажмите кнопку File Formats и OK.

- Выберите с помощью кнопки Browse, расположенной в нижней части открытого окна, место сохранения файлов и запустите процедуру восстановления, нажав Search.

QPhotoRec восстанавливает файлы, удалённые XTBL-шифровальщиком и заменённые на собственные копии

QPhotoRec восстанавливает файлы, удалённые XTBL-шифровальщиком и заменённые на собственные копии

Как расшифровать файлы - видео

Чего не следует делать

- Никогда не предпринимайте действий, в которых не вполне уверены. Лучше пригласите специалиста из сервисного центра или же сами отвезите туда компьютер.

- Не открывайте сообщения Email от неизвестных отправителей.

- Ни в коем случае не идите на поводу у злоумышленников-шантажистов, соглашаясь перечислить им деньги. Результата это, скорее всего, не даст.

- Не переименовывайте вручную расширения зашифрованных файлов и не спешите переустанавливать Windows. Возможно, получится найти решение, которое исправит ситуацию.

Профилактика

Постарайтесь установить надёжную защиту от проникновения на ваш компьютер XTBL-шифровальщика и подобных вирусов-вымогателей. К таким программам относятся:

- Malwarebytes Anti-Ransomware;

- BitDefender Anti-Ransomware;

- WinAntiRansom;

- CryptoPrevent.

Несмотря на то что все они являются англоязычными, работать с такими утилитами достаточно просто. Запустите программу и выберите в настройках уровень защиты.

Запуск программы и выбор уровня защиты

Запуск программы и выбор уровня защиты

Если вам пришлось столкнуться с вирусом-вымогателем, шифрующим файлы на компьютере, то, конечно, не стоит сразу отчаиваться. Попробуйте использовать предложенные методы восстановления испорченной информации. Зачастую это даёт положительный результат. Не применяйте для удаления шифровальщика XTBL непроверенные программы неизвестных разработчиков. Ведь это может только усугубить ситуацию. По возможности установите на ПК одну из программ, предотвращающих работу вируса, и проводите постоянное плановое сканирование Windows на наличие вредоносных процессов.

sushiandbox.ru Осваиваем ПК - Интернет. Скайп. Социальные сети. Уроки по Windows.

sushiandbox.ru Осваиваем ПК - Интернет. Скайп. Социальные сети. Уроки по Windows.