Le chiffrement des données dans le système d'exploitation Android est étroitement lié à deux problèmes : le contrôle de l'accès aux cartes mémoire et le transfert d'applications vers celles-ci. De nombreux programmes contiennent des données d'activation, de facturation et des informations confidentielles. Sa protection nécessite une gestion des droits d'accès, qui ne sont pas pris en charge par le système de fichiers FAT32 typique pour les cartes. Par conséquent, dans chaque version d'Android, les approches du cryptage ont radicalement changé - de l'absence totale de protection cryptographique des supports amovibles à leur intégration profonde dans une seule section avec un cryptage à la volée.

Le rôle particulier de la carte mémoire

Initialement, les développeurs Android avaient l'intention d'utiliser une carte mémoire uniquement comme stockage séparé. fichiers personnalisés. C'était juste un entrepôt multimédia sans aucune exigence pour sa protection et sa fiabilité. Les cartes MicroSD (HC) avec FAT32 ont bien rempli le rôle du stockage le plus simple, libérant la mémoire interne des photos, des vidéos et de la musique.

La possibilité de transférer non seulement des fichiers multimédias, mais également des applications sur une carte mémoire est apparue pour la première fois dans Android 2.2 Froyo. Il a été mis en œuvre en utilisant le concept de conteneurs cryptés pour chaque application, mais il protégeait uniquement de tomber entre les mauvaises mains de la carte - mais pas du smartphone.

De plus, c'était une demi-mesure : de nombreux programmes ont été partiellement transférés, laissant une partie des données dans mémoire interne, et certains (par exemple, système ou contenant des widgets) n'ont pas du tout été transférés sur la carte. La possibilité même de transférer des applications dépendait de leur type (préinstallé ou tiers) et de leur structure interne. Pour certains, le répertoire contenant les données utilisateur était immédiatement situé séparément, tandis que pour d'autres, dans un sous-répertoire du programme lui-même.

Si les applications utilisaient intensivement les opérations de lecture/écriture, alors la fiabilité et la rapidité des cartes ne pouvaient plus satisfaire les développeurs. Ils ont délibérément fait en sorte que le transfert des programmes moyens réguliers devenu impossible. Grâce à une telle astuce, leur création était garantie d'obtenir un permis de séjour dans la mémoire interne avec une ressource de réécriture importante et une vitesse élevée.

Depuis la quatrième version sous Android, il est devenu possible de choisir où placer l'application. Il était possible d'affecter une carte mémoire en tant que disque pour l'installation de programmes par défaut, mais tous les micrologiciels ne prenaient pas correctement en charge cette fonctionnalité. Comment ça marche dans appareil spécifique- il n'était possible de le découvrir que par expérience.

Cinquième AndroïdeGoogle a de nouveau décidé de revenir au concept original et a tout fait pour rendre aussi difficile que possible le transfert d'applications sur une carte mémoire. Les principaux fabricants ont capté le signal et ajouté leurs propres fonctions de surveillance au micrologiciel, ce qui détermine les tentatives de l'utilisateur de déplacer de force des applications vers la carte à l'aide de la racine. Plus ou moins, seule l'option avec la création de liens physiques ou symboliques a fonctionné. Dans ce cas, l'application était déterminée par l'adresse standard dans la mémoire intégrée, mais se trouvait en réalité sur la carte. Cependant, la confusion a été introduite par les gestionnaires de fichiers, dont beaucoup traitaient les liens de manière incorrecte. Ils ont montré le mauvais volume espace libre, car ils pensaient que l'application occuperait de l'espace à la fois dans la mémoire intégrée et sur la carte en même temps.

Adaptez-le !

Android Marshmallow a introduit un compromis appelé Adoptable Storage. C'est la tentative de Google de garder les moutons en sécurité et les soldats satisfaits.

La fonction de stockage adoptable vous permet de combiner la partition utilisateur dans la mémoire intégrée avec la partition sur la carte en un seul volume logique. En fait, il crée une partition ext4 ou F2FS sur la carte et l'ajoute à la partition de mémoire interne de l'utilisateur. C'est pur opération logique fusion, rappelant vaguement la création d'un volume fractionné à partir de plusieurs disques physiques sous Windows.

Lors du processus de fusion avec la mémoire interne, la carte est reformatée. Par défaut, tout son volume sera utilisé dans le volume concaténé. Dans ce cas, les fichiers de la carte ne peuvent plus être lus sur un autre appareil - ils seront cryptés avec une clé d'appareil unique, qui est stockée dans l'environnement d'exécution de confiance.

Alternativement, vous pouvez réserver de l'espace sur la carte pour une deuxième partition avec FAT32. Les fichiers qui y sont stockés seront visibles sur tous les appareils, comme auparavant.

La méthode de fractionnement de la carte est définie soit via le menu Stockage adoptable, soit via le pont de débogage pour Android (Android Debug Bridge - ADB). La dernière option est utilisée dans les cas où le fabricant a masqué Adoptable Storage dans le menu, mais n'a pas supprimé cette fonctionnalité du micrologiciel. Par exemple, il est caché dans Samsung Galaxy S7 et meilleurs smartphones LG. Récemment, il y a eu une tendance générale à supprimer le stockage adoptable des appareils phares. Il est considéré comme une béquille pour Smartphones économiques et les tablettes qui ne sont pas équipées de suffisamment de mémoire Flash intégrée.

Cependant, ce n'est pas aux spécialistes du marketing de décider comment nous utilisons nos appareils. Via ADB sur un ordinateur avec fonction fenêtres Le stockage adoptable est activé comme suit.

- Nous faisons une sauvegarde de toutes les données sur la carte - elle sera reformatée.

- Kit de développement Java SE du site Oracle.

- Installez le dernier gestionnaire de SDK Android.

- Activez le débogage USB sur votre smartphone.

- Lancez le gestionnaire de SDK et ligne de commande nous écrivons:

$ adb shell $ sm liste les disques

où x:y est le numéro de la carte mémoire. - Si vous voulez laisser une partie pour un volume FAT32, alors changez la commande de l'étape 7 en ceci :

$ sm partition disque:x:y mixte nn

$ sm partition disque : x : y mixte nn

où nn est le pourcentage restant pour un volume FAT32.

Par exemple, la commande sm partition disk:179:32 mixed 20 ajoutera 80% de la capacité de la carte à la mémoire interne et y laissera un volume FAT32 à 1/5 de sa capacité.

Sur certains smartphones, cette méthode en version "tel quel" ne fonctionne plus et nécessite des astuces supplémentaires. Les fabricants font tout pour diviser artificiellement leurs produits en niches de marché. Les meilleurs modèles sont produits avec différentes quantités de mémoire intégrée, et il y a moins de gens qui veulent payer trop cher pour cela.

Certains smartphones ne disposent pas d'un emplacement pour une carte mémoire (par exemple, la série Nexus), mais prennent en charge la connexion de supports USB-Flash en mode OTG. Dans ce cas, le lecteur flash peut également être utilisé pour étendre la mémoire intégrée. Cela se fait par la commande suivante :

$ adb shell sm set-force-adoptable true

$ adb shell sm set - force - adoptable true |

Par défaut, la possibilité d'utiliser USB-OTG pour créer un stockage personnalisé est désactivée, car sa suppression inattendue peut entraîner une perte de données. La probabilité qu'une carte mémoire soit soudainement déconnectée est beaucoup plus faible en raison de son emplacement physique à l'intérieur de l'appareil.

S'il y a des problèmes avec l'ajout du volume de support amovible ou son partitionnement, supprimez d'abord toutes les informations sur la disposition logique précédente. Cela peut être fait de manière fiable à l'aide de l'utilitaire Linux gparted , qui sur un ordinateur Windows est lancé avec disque de démarrage ou dans une machine virtuelle.

Selon la politique officielle de Google, les applications peuvent être installées ou migrées vers un stockage personnalisé immédiatement si le développeur l'a spécifié dans l'attribut android:installLocation. L'ironie est que tous ne sont pas eux-mêmes Google Apps tant qu'ils le permettent. Il n'y a pas de limites pratiques pour le "stockage adapté" dans Android. La limite théorique pour Adoptable Storage est de neuf zettaoctets. Il n'y en a pas tellement, même dans les centres de données, et des cartes mémoire encore plus grandes n'apparaîtront pas dans les années à venir.

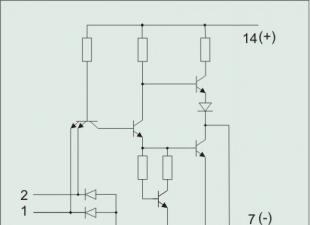

La procédure de cryptage elle-même lors de la création d'un stockage adapté est effectuée à l'aide de dm-crypt - le même module Noyaux Linux, qui effectue un chiffrement intégral du disque de la mémoire intégrée du smartphone (voir l'article précédent ""). L'algorithme AES est utilisé en mode Ciphertext Block Chaining (CBC). Un vecteur d'initialisation séparé avec sel (ESSIV) est généré pour chaque secteur. La longueur de la convolution de hachage SHA est de 256 bits et la longueur de la clé elle-même est de 128 bits.

Une telle implémentation, bien qu'inférieure en fiabilité à AES-XTS-256, est beaucoup plus rapide et est considérée comme suffisamment fiable pour appareils utilisateur. Il est peu probable qu'un voisin curieux ouvre un coffre-fort adapté crypté dans un délai raisonnable, mais les agences de renseignement ont depuis longtemps appris à exploiter les lacunes du système CBC. De plus, les 128 bits de la clé ne sont pas tous complètement aléatoires. L'affaiblissement involontaire ou intentionnel du générateur de nombres pseudo-aléatoires intégré est le problème le plus courant en cryptographie. Cela n'affecte pas tant les gadgets Android que tous les appareils grand public en général. Par conséquent, le moyen le plus fiable de garantir la confidentialité est de ne pas stocker de données sensibles sur un smartphone.

Si, après avoir fusionné la mémoire à l'aide du stockage adoptable, vous effectuez une réinitialisation d'usine, les données de la carte seront également perdues. Par conséquent, vous devez d'abord en faire une sauvegarde, ou mieux, attribuer immédiatement une synchronisation cloud.

Cryptage alternatif des données sur la carte mémoire

Maintenant que nous avons traité des particularités du stockage de fichiers sur une carte mémoire dans différentes versions Android, passons directement à leur chiffrement. Si vous avez un appareil avec le sixième Android et plus récent, alors avec une forte probabilité, il est possible d'activer la fonction de stockage adoptable d'une manière ou d'une autre. Ensuite, toutes les données de la carte seront cryptées, comme dans la mémoire intégrée. Seuls les fichiers de la partition FAT32 supplémentaire resteront ouverts si vous vouliez la créer lors du reformatage de la carte.

Dans les versions antérieures d'Android, les choses sont beaucoup plus compliquées, car avant la version 5.0 protection cryptographique n'a pas du tout affecté les cartes mémoire (à l'exception des applications de transfert de données, bien sûr). Les fichiers "normaux" sur la carte sont restés ouverts. Pour les fermer regards indiscrets, vous aurez besoin d'utilitaires tiers (qui s'avèrent souvent n'être qu'un shell graphique pour les outils intégrés). Avec toute la variété des méthodes existantes, il en existe quatre fondamentalement différentes :

- utilisation d'un cryptocontainer universel - un fichier avec une image d'un volume crypté dans un format populaire avec lequel les applications pour différents systèmes d'exploitation peuvent fonctionner ;

- chiffrement transparent des fichiers dans le répertoire spécifié via le pilote FUSE et un utilitaire tiers pour créer/monter une partition chiffrée en tant que fichier ;

- cryptage de toute la carte mémoire via dm-crypt ;

- l'utilisation d'une "boîte noire" - une application distincte qui stocke les données cryptées dans propre format et ne leur donne pas accès à des programmes tiers.

La première option est bien connue de tous ceux qui utilisent TrueCrypt ou l'un de ses forks sur un ordinateur. Il existe des applications pour Android qui prennent en charge les conteneurs TrueCrypt, mais elles ont des limitations différentes.

La deuxième option vous permet d'organiser un "chiffrement transparent", c'est-à-dire de stocker toutes les données chiffrées et de les déchiffrer lorsqu'elles sont accessibles depuis n'importe quelle application. Pour ce faire, toutes les données du répertoire sélectionné sont présentées comme le contenu d'un système de fichiers virtuel avec prise en charge du chiffrement à la volée. EncFS est généralement utilisé, ce dont nous parlerons plus en détail ci-dessous.

La troisième option est le dm-crypt intégré. Vous pouvez l'utiliser, par exemple, via le gestionnaire LUKS. L'application nécessite root et BusyBox installés. L'interface à elle - sur le ventilateur.

LUKS Manager crée un conteneur crypto sur la carte sous forme de fichier. Ce conteneur peut être connecté à un répertoire arbitraire et fonctionner avec lui, comme avec un répertoire normal. L'avantage est que cette solution a un support multiplateforme. Vous pouvez travailler avec le conteneur non seulement sur un gadget Android, mais également sur un bureau: sous Linux - via cryptsetup, et sur Windows - via un programme ou son fork LibreCrypt. Moins - l'inconvénient d'utiliser en conjonction avec service cloud. À chaque fois dans le cloud, vous devez réenregistrer l'intégralité du conteneur, même si un octet a changé.

La quatrième option présente généralement peu d'intérêt, car elle limite fortement les scénarios d'utilisation de fichiers chiffrés. Ils ne peuvent être ouverts que par une application spécialisée et espèrent que son développeur a réussi à apprendre la cryptographie. Malheureusement, la plupart de ces applications ne résistent pas à l'examen. Beaucoup d'entre eux n'ont rien à voir avec la cryptographie, car ils masquent simplement les fichiers au lieu de les chiffrer. Dans le même temps, la description peut mentionner des algorithmes puissants (AES, 3DES ...) et des citations de Schneier's Applied Cryptography. Au mieux, de tels programmes auront une très mauvaise implémentation du cryptage, et au pire, il n'y en aura pas du tout.

Il n'y a pas de client Android officiel pour VeraCrypt et ce n'est pas prévu, mais ses auteurs recommandent d'utiliser l'application EDS (Encrypted Data Store). Il s'agit d'un développement russe qui existe dans une version complète et légère. La version complète d'EDS coûte 329 roubles. Il prend en charge les conteneurs de chiffrement TrueCrypt, VeraCrypt, CyberSafe, ainsi que LUKS et EncFS. Capable de travailler avec les locaux, le réseau et stockage en ligne, fournissant à d'autres applications un cryptage transparent. Le chiffrement à la volée nécessite que le noyau prenne en charge le framework FUSE et les privilèges root. Le travail normal avec les crypto-conteneurs est possible sur n'importe quel firmware.

La version EDS Lite est distribuée gratuitement et présente des limitations fonctionnelles. Par exemple, il peut fonctionner exclusivement avec des conteneurs contenant à l'intérieur d'un volume avec le système de fichiers FAT, crypté à l'aide de l'algorithme AES avec une longueur de clé de 256 bits et utilisant la fonction de hachage SHA-512. D'autres options ne sont pas prises en charge par celui-ci. Par conséquent, il vaut la peine de se concentrer sur la version payante.

Cryptocontainer est le plus fiable et manière universelle. Il peut être stocké dans n'importe quel système de fichiers (même FAT32) et utilisé sur n'importe quel appareil. Toutes les données que vous avez chiffrées sur le bureau deviendront disponibles sur le smartphone, et vice versa.

EncFS

En 2003, Valient Gough (Valient Gough - un ingénieur logiciel de Seattle qui a écrit un logiciel pour la NASA, et a ensuite travaillé pour Google et Amazon) a publié la première version d'un système de fichiers gratuit avec un mécanisme de cryptage transparent intégré - EncFS. Il interagit avec le noyau du système d'exploitation via une couche de rappel, recevant des requêtes via l'interface libfuse du framework FUSE. Au choix de l'utilisateur, EncFS utilise l'un des algorithmes symétriques implémentés dans la bibliothèque OpenSSL - AES et Blowfish.

Comme EncFS utilise le principe de création d'un système de fichiers virtuel, il ne nécessite pas de partition séparée. Sur Android, il suffit d'installer une application compatible EncFS et de la diriger simplement vers quelques répertoires. L'un d'eux stockera le contenu crypté (appelons-le sauter), et le second - fichiers temporairement déchiffrés (appelons-le ouvert).

Après avoir entré le mot de passe, les fichiers sont lus à partir du répertoire sauter et stocké décrypté dans ouvert(comme dans un nouveau point de montage) lorsqu'il est disponible pour toutes les applications. Une fois le travail terminé, appuyez sur le bouton Oublier le décryptage (ou son équivalent) dans l'application. Catalogue ouvert sera démonté et tous les fichiers déchiffrés en disparaîtront.

Inconvénients : EncFS ne prend pas en charge les liens physiques, car les données ne sont pas liées à l'inode, mais au nom du fichier. Pour la même raison, les noms de fichiers jusqu'à 190 octets sont pris en charge. Dans le catalogue sauter les noms de fichiers et leur contenu seront masqués, mais les métadonnées resteront accessibles. Vous pouvez connaître le nombre de fichiers cryptés, leurs autorisations, le dernier accès ou l'heure de modification. Il y a aussi un signe clair d'utilisation d'EncFS - il s'agit d'un fichier de paramètres avec le préfixe encfs et le numéro de version dans son nom. Les paramètres de chiffrement sont écrits à l'intérieur du fichier, y compris l'algorithme, la longueur de la clé et la taille du bloc.

Un audit EncFS payant a été réalisé en février 2014. Il conclut que "EncFS est probablement sécurisé tant que l'attaquant n'a qu'un seul ensemble de fichiers chiffrés et rien d'autre". Si davantage de données sont disponibles pour l'attaquant (par exemple, deux instantanés du système de fichiers pris à des moments différents), alors EncFS ne peut pas être considéré comme fiable.

Une fois installé, EncFS sera visible en tant que système de fichiers d'espace utilisateur séparé via le pilote FUSE. L'accès à celui-ci sera mis en œuvre à travers certains application tierce- par exemple, gestionnaire de fichiers Encdroid ou Cryptonite. Ce dernier est basé sur le code source EncFS, alors concentrons-nous dessus.

cryptonite

La dernière version de l'application Cryptonite est la version bêta 0.7.17 datée du 15 mars 2015. Il peut être installé sur n'importe quel appareil avec Android 4.1 et supérieur, cependant, certaines fonctions fonctionnent de manière plus stable dans Android 4.3 et versions ultérieures.

La plupart des opérations dans Cryptonite ne nécessitent pas de racine ni de composants spécifiques. La création de volumes EncFS et la synchronisation avec Dropbox peuvent être effectuées sur des ROM officielles et personnalisées.

Synchronisation cloud des fichiers cryptés

Synchronisation cloud des fichiers cryptés Cependant, un certain nombre d'opérations nécessiteront le montage de volumes EncFS, pour lesquels vous devez autorisations racine et prise en charge du framework FUSE par le noyau du système d'exploitation. L'utilisation de FUSE est nécessaire à l'organisation du « cryptage transparent », c'est-à-dire pour que d'autres applications puissent accéder aux données cryptées et les recevoir déjà décryptées. La plupart des micrologiciels plus anciens ne prennent pas en charge FUSE, mais il est disponible dans CyanogenMod, MIUI, AOKP et d'autres personnalisés. À partir d'Android 4.4, FUSE est régulièrement utilisé pour émuler une carte SD dans la mémoire intégrée.

Inconvénients : Lorsque vous cliquez sur "Décrypter" et entrez votre mot de passe avec succès, Cryptonite crée une copie temporaire du fichier décrypté dans /data/data/csh.cryptonite/app_open/. La copie du fichier est marquée comme lisible par tout le monde (lisible et exécutable pour tout le monde). Vous pouvez supprimer les fichiers décryptés en cliquant sur le bouton Oublier le décryptage.

conclusion

La méthode de cryptage des données sur une carte mémoire doit être choisie en fonction de deux critères principaux : le scénario d'utilisation et la version d'Android. Sur les gadgets modernes avec Android 6.0 et versions ultérieures, l'option la plus simple consiste à utiliser Adoptable Storage, à attacher la carte à la mémoire interne et à crypter de manière transparente l'intégralité du volume logique. Si vous avez besoin de rendre des fichiers disponibles sur d'autres appareils ou d'ajouter un cryptage de données sur la carte dans d'anciens appareils, des conteneurs cryptographiques de formats éprouvés feront l'affaire. Il vaut mieux éviter complètement les utilitaires tiers "chose en soi", car au lieu d'une véritable protection des données, ils ne font souvent que l'imiter.

Du point de vue de la sécurité, votre smartphone Android est une boîte compacte remplie d'informations personnelles importantes, et vous ne voudriez guère qu'il tombe entre de mauvaises mains. Pour imaginer la situation de façon plus réaliste, réfléchissez ensuite à votre e-mail, messages SMS, numéros de carte de crédit enregistrés, photos personnelles et autres données sensibles.

Je pense que personne n'aimerait être dans une situation où un étranger prendrait possession de ces données, car c'est même effrayant de penser aux conséquences de cela. Et c'est la principale raison pour laquelle nous arrivons à différentes méthodes d'organisation de la protection de notre téléphone ou de notre tablette, et le cryptage des données est le principal moyen de protection des données.

Qu'est-ce que le cryptage ?

Le chiffrement est le processus réversible qui rend les données illisibles pour tous, sauf pour ceux qui savent comment les déchiffrer. La seule façon de récupérer les données sous une forme lisible est de les décrypter avec la clé correcte.

Des choses comme ça sont plus faciles à comprendre exemples simples, disons que vous avez perdu votre journal, et celui qui le trouve et connaît le russe peut facilement lire et découvrir vos secrets les plus intimes, mais si vous avez tenu un journal dans certains code secret, ou dans une langue que vous seul pouvez comprendre, alors personne d'autre ne pourrait le lire.

Une approche similaire peut être appliquée aux données stockées sur votre Appareil Android. Un voleur peut mettre la main sur votre smartphone ou votre tablette et accéder à des données personnelles, mais si les données sont cryptées, il ne s'agira alors que d'un charabia inutile qu'il ne pourra pas lire.

Cryptage de votre Android

Le cryptage Android est une procédure très simple. Veuillez noter que les menus de cryptage des données peuvent se trouver à différents endroits sur différents appareils. De plus, les micrologiciels personnalisés et l'interface utilisateur, tels que Samsung TouchWiz UX, peuvent avoir des exigences différentes.

Tout d'abord, définissez un mot de passe ou un code PIN pour verrouiller votre écran. Ce mot de passe ou code PIN fera partie de la clé pour décrypter les données, il est donc important de le configurer avant de commencer le cryptage.

Certains fabricants d'appareils ont des exigences de sécurité supplémentaires, comme le Galaxy S3 et le Galaxy S4.

Après avoir défini le code PIN ou le mot de passe, accédez à la sous-section "Sécurité" du menu principal et sélectionnez "Chiffrer le téléphone" ou "Chiffrer la tablette" (Chiffrer le téléphone ou Chiffrer la tablette). Sur le différents appareils le menu pour le cryptage des données peut être situé à différents endroits, par exemple, dans HTC One il se trouve dans la section "Mémoire" du menu principal.

Le menu de cryptage ressemblera à ceci :

Le processus de cryptage prend beaucoup de temps, il est donc important que votre batterie soit complètement chargée. Si la batterie n'est pas suffisante, vous recevrez une notification avant le début du cryptage.

Si tout est prêt, cliquez sur le bouton en bas de l'écran "Chiffrer le téléphone" ou "Chiffrer la tablette" (Chiffrer le téléphone ou Chiffrer la tablette). Ici, votre téléphone vous demandera un mot de passe ou un code PIN, entrez-le pour confirmer. Le message d'avertissement apparaîtra à nouveau, cliquez sur le bouton "Crypter le téléphone".

Votre appareil redémarrera et seulement après cela, le cryptage commencera. Vous verrez un indicateur de progression du cryptage à l'écran. Pendant que le processus de cryptage est en cours, ne jouez pas avec votre téléphone et n'essayez pas d'effectuer des actions, si vous interrompez le processus de cryptage, vous pouvez perdre tout ou partie des données.

Une fois le cryptage terminé, le téléphone (tablette) redémarrera et vous devrez entrer un mot de passe ou un code PIN pour décrypter toutes les données. Après avoir entré le mot de passe, toutes les données seront décryptées et Android normal démarrera.

Cryptage d'une carte SD externe

Certains appareils, tels que Galaxy S3 et Galaxy S4, vous permettent de crypter des données même sur des disques externes - cartes mémoire SD.

Vous avez généralement la possibilité de choisir les fichiers de la carte mémoire à chiffrer. Vous disposez des options de cryptage suivantes : toute la carte SD, inclure/exclure des fichiers multimédia ou crypter uniquement les nouveaux fichiers.

Les données que vous avez cryptées sur la carte SD ne seront pas lisibles sur un autre appareil Android. Certains appareils signaleront que la carte mémoire est vide ou a un système de fichiers.

Contrairement au cryptage de la mémoire intégrée, le cryptage de la carte SD peut être annulé. Galaxy S3 et Galaxy S4 peuvent décoder les données sur des carte Micro SDà l'aide du menu Chiffrer la carte SD externe. Soyez prudent avec le cryptage sur les cartes SD car certains appareils Android peuvent détruire toutes les données lors du cryptage ou du décryptage.

Comme

Bref: Si vous utilisez une clé graphique pour accéder au téléphone, cela suffit dans 99% des cas pour que personne n'ait accès aux informations sur le téléphone à votre insu. Si les données du téléphone sont très sensibles, le cryptage complet intégré du téléphone doit être utilisé.

Aujourd'hui, presque tous les smartphones sont devenus porteurs de données personnelles ou professionnelles importantes. De plus, via le téléphone du propriétaire, vous pouvez facilement accéder à ses comptes, tels que Gmail, DropBox, FaceBook et même aux services d'entreprise. Par conséquent, à un degré ou à un autre, il convient de s'inquiéter de la confidentialité de ces données et d'utiliser des outils spéciaux pour protéger le téléphone contre tout accès non autorisé en cas de vol ou de perte.

- De qui doit protéger les données du téléphone.

- Protection des données intégrée dans Android.

- Cryptage complet de la mémoire du téléphone

- Résultats

Quelles informations sont stockées sur le téléphone et pourquoi les protéger ?

Un smartphone ou une tablette fait souvent office de secrétaire mobile, libérant la tête du propriétaire du stockage un grand nombre une information important. Le répertoire téléphonique contient des numéros d'amis, d'employés, de membres de la famille. Dans un cahier, ils écrivent souvent des numéros de carte de crédit, des codes d'accès, des mots de passe pour les réseaux sociaux, les e-mails et les systèmes de paiement.

La liste des appels récents est également très importante.

Perdre son téléphone peut être une véritable catastrophe. Parfois, ils sont volés exprès pour pénétrer la vie privée ou partager les bénéfices avec le propriétaire.

Parfois, ils ne sont pas du tout volés, mais ils sont utilisés pendant une courte période, de manière imperceptible, mais quelques minutes suffisent à un utilisateur malveillant expérimenté pour découvrir tous les détails.

La perte information confidentielle peut entraîner un effondrement financier, l'effondrement de la vie personnelle, l'effondrement de la famille.

J'aimerais ne pas l'avoir ! - dit l'ancien propriétaire. - C'est bien que tu l'ai eu ! dira l'agresseur.

Et donc ce qui doit être protégé sur le téléphone :

- Comptes. Cela inclut, par exemple, l'accès à votre boîte de réception Gmail. Si vous configurez la synchronisation avec facebook, dropbox, twitter. Les identifiants et mots de passe de ces systèmes sont stockés dans formulaire ouvert dans le dossier de profil du téléphone /data/system/accounts.db.

- Historique de la correspondance SMS et du répertoire téléphonique contiennent également des informations confidentielles.

- Programme de navigateur Web. L'ensemble du profil du navigateur doit être protégé. Il est connu que navigateur internet(intégré ou tiers) se souvient de tous les mots de passe et connexions pour vous. Tout cela est stocké sous forme ouverte dans le dossier de profil du programme dans la mémoire du téléphone. De plus, généralement, les sites eux-mêmes (à l'aide de cookies) se souviennent de vous et laissent l'accès au compte ouvert, même si vous n'avez pas spécifié de mémoriser le mot de passe.

Si vous utilisez la synchronisation navigateur mobile(Chrome, FireFox, Maxthon, etc.) avec une version de bureau du navigateur pour transférer des signets et des mots de passe entre appareils, vous pouvez alors supposer que votre téléphone peut accéder à tous les mots de passe d'autres sites. - Carte mémoire. Si vous stockez des fichiers confidentiels sur la carte mémoire ou téléchargez des documents depuis Internet. Normalement, les photos et les vidéos enregistrées sont stockées sur la carte mémoire.

- Album photo.

De qui doit protéger les données du téléphone :

- D'une personne au hasard qui trouve votre téléphone perduje pour le vol "accidentel" du téléphone.

Il est peu probable que les données du téléphone soient utiles au nouveau propriétaire dans ce cas. Par conséquent, même une simple protection avec une clé graphique assurera la sécurité des données. Très probablement, le téléphone sera simplement reformaté pour être réutilisé. - Des regards indiscrets(collègues/enfants/femmes) qui peuvent accéder à votre téléphone à votre insu, profitant de votre absence. Défense simple assurer la sécurité des données.

- Forcer l'accès

Il arrive que vous soyez volontairement obligé de fournir un téléphone et d'ouvrir l'accès au système (informations). Par exemple, lorsque votre femme, un représentant du gouvernement ou un employé vous demande de regarder le téléphone centre de services Où avez-vous apporté votre téléphone pour réparation ? Dans ce cas, toute protection est inutile. Bien qu'il soit possible à l'aide de programmes supplémentaires de masquer le fait de la présence de certaines informations : masquer une partie de la correspondance SMS, certains contacts, certains fichiers. - De voler délibérément votre téléphone.

Par exemple, quelqu'un voulait vraiment savoir ce qu'il y avait sur votre téléphone et a fait un effort pour l'obtenir.

Dans ce cas, seul le cryptage complet du téléphone et de la carte SD est utile.

Protection des données intégrée sur les appareils Android .

1. Écran de verrouillage de motif.

Cette méthode est très efficace dans le premier et le second cas (protection contre la perte accidentelle du téléphone et protection contre les regards indiscrets). Si vous perdez accidentellement votre téléphone ou si vous l'oubliez au travail, personne ne pourra l'utiliser. Mais si votre téléphone tombe exprès entre de mauvaises mains, il est peu probable que cela soit sauvegardé. Le piratage peut même se produire au niveau matériel.

L'écran peut être verrouillé avec un mot de passe, un code PIN et un motif. Vous pouvez choisir une méthode de verrouillage en exécutant les paramètres et en sélectionnant la section Sécurité -> Verrouillage de l'écran.

Clé graphique (motif) - c Le moyen le plus pratique et en même temps le plus fiable de protéger votre téléphone.

Aucun- manque de protection

Faire glisser- Pour déverrouiller, vous devez faire glisser votre doigt sur l'écran dans une certaine direction.

motif- c'est la clé graphique, elle ressemble à ceci :

Vous pouvez augmenter le niveau de sécurité de deux manières.

1. Augmentez le champ de saisie du motif. Il peut varier de 3x3 points sur l'écran à 6x6 (Android 4.2 se trouve dans certains modèles, dépend de la version Android et du modèle de téléphone).

2. Masquez l'affichage des points et le "chemin" de la clé graphique sur l'écran du smartphone afin qu'il soit impossible de voir la clé.

3. Réglez le verrouillage automatique de l'écran après 1 minute d'inactivité du téléphone.

Attention!!! Que se passe-t-il si vous oubliez clé graphique:

- Le nombre de tentatives incorrectes pour dessiner la clé graphique est limité à 5 fois (dans divers modèles de téléphone, le nombre de tentatives peut aller jusqu'à 10 fois).

- Une fois que vous avez utilisé toutes les tentatives, mais que vous n'avez pas dessiné la clé graphique correctement, le téléphone est bloqué pendant 30 secondes. Après cela, vous aurez probablement à nouveau quelques tentatives, en fonction du modèle de téléphone et de la version d'Android.

- Ensuite, le téléphone demande le nom d'utilisateur et le mot de passe de votre compte Gmail, qui sont enregistrés dans les paramètres de compte du téléphone.

Cette méthode ne fonctionnera que si votre téléphone ou votre tablette est connecté à Internet. Sinon, blocage ou redémarrage avec les paramètres du fabricant.

Il arrive que le téléphone tombe entre les mains d'un enfant - il commence à jouer, tire la clé plusieurs fois et cela entraîne le blocage de la clé.

BROCHE est un mot de passe composé de plusieurs chiffres.

et enfin Mot de passe- la protection la plus fiable, avec la possibilité d'utiliser des lettres et des chiffres. Si vous décidez d'utiliser un mot de passe, vous pouvez activer l'option de cryptage du téléphone.

Cryptage de la mémoire du téléphone.

Cette fonctionnalité est incluse dans la version Android 4.0* et supérieure. pour les tablettes. Mais cette fonctionnalité peut manquer dans de nombreux téléphones économiques.

Vous permet de crypter la mémoire interne de votre téléphone afin qu'elle ne soit accessible qu'avec un mot de passe ou un code PIN. Le cryptage aide à protéger les informations sur votre téléphone si c

vol ciblé. Les attaquants ne pourront pas accéder à vos données depuis votre téléphone.

Une condition préalable à l'utilisation du cryptage est de définir un verrouillage de l'écran avec un mot de passe.

Cette méthode permet de conserver les données de l'utilisateur situées dans la mémoire du téléphone, telles que le répertoire téléphonique, les paramètres du navigateur, les mots de passe utilisés sur Internet, les photos et les vidéos que l'utilisateur a reçues à l'aide de l'appareil photo et n'ont pas été transférées sur la carte SD.

Le cryptage de la carte SD est activé par une option distincte.

- Le cryptage de la mémoire peut prendre jusqu'à une heure selon la quantité de mémoire sur votre appareil. Le téléphone ne peut pas être utilisé pendant le cryptage.

Que faire si vous avez oublié votre mot de passe ?

La récupération du mot de passe n'est pas fournie dans ce cas. Peut se faire sur téléphone ou tablette RÉINITIALISATION complète, c'est à dire. réinstallez Android, mais les données utilisateur de la mémoire du téléphone ou de la tablette seront effacées. Ainsi, si un attaquant ne connaît pas le mot de passe pour déverrouiller le téléphone, il ne pourra pas l'utiliser. Il sera également impossible de voir les données de la mémoire du téléphone à l'aide d'autres programmes en connectant le téléphone à un ordinateur, car toute la mémoire interne est cryptée. La seule façon de faire fonctionner à nouveau le téléphone est de le reformater.

Attention, la fonction de chiffrement complet n'est présente qu'à partir d'Android OS 4.0 - 4.1 et peut tout simplement ne pas être disponible sur certains modèles de téléphones. Le plus souvent trouvé dans les téléphones de Samsung, HTC, LG, Sony. Quelques Modèles chinois ont également une fonction de cryptage. Pour certains téléphones, cette fonction se trouve dans la section "Mémoire".

Défauts:

- Vous devrez constamment saisir un mot de passe assez complexe (6-10 caractères) même si vous souhaitez simplement passer un appel. Bien qu'il soit possible de définir un intervalle de temps long (30 minutes) pendant lequel le mot de passe ne sera pas demandé lors de l'allumage de l'écran du téléphone. Sur certains modèles de téléphone, la longueur minimale du mot de passe peut être de 3 caractères.

- Sur certains modèles de téléphone, il n'est pas possible de désactiver le cryptage si vous souhaitez désactiver la saisie permanente d'un mot de passe. Le cryptage est désactivé uniquement en réinitialisant le téléphone aux paramètres d'usine et en supprimant toutes les données.

Cryptage d'une carte mémoire SD externe

La fonction est incluse dans le package standard Android 4.1.1 pour tablettes. Manquant dans de nombreuses versions budgétaires.

La fonction offre une protection fiable des données sur carte SD externe. Des photos personnelles, des fichiers texte contenant des informations commerciales et personnelles peuvent être stockés ici.

Permet de chiffrer des fichiers sur une carte SD sans changer leurs noms, leur structure de fichiers, tout en préservant l'aperçu des fichiers graphiques (icônes). La fonction nécessite un mot de passe de verrouillage d'affichage d'au moins 6 caractères à définir.

Il est possible d'annuler le cryptage. Lorsque vous modifiez votre mot de passe, il se rechiffre automatiquement.

Si l'utilisateur perd la carte mémoire, les fichiers cryptés ne peuvent pas être lus via le lecteur de carte. Si vous le mettez sur une autre tablette, où il y a un mot de passe différent, les données cryptées ne peuvent pas non plus être lues.

Autres propriétés de chiffrement :

- Cryptage transparent. Si la carte est insérée dans la tablette et que l'utilisateur a déverrouillé l'écran avec un mot de passe, toute application voit les fichiers sous forme décryptée.

- Si vous connectez la tablette via un câble USB à un ordinateur, les fichiers cryptés peuvent également être lus sur l'ordinateur, après avoir déverrouillé la carte depuis l'écran de l'appareil mobile.

- Si d'autres fichiers non cryptés sont écrits sur la carte via le lecteur de carte, ils seront également cryptés une fois la carte insérée dans la tablette.

- Si vous avez une carte cryptée, vous ne pouvez pas annuler le mot de passe de verrouillage.

- Les données sont cryptées au niveau du fichier (les noms de fichiers sont visibles, mais le contenu du fichier est crypté).

L'inconvénient du programme :sur absent de la plupart des versions d'Android.

Il convient de souligner que la meilleure sécurité des données est leur copie complète sur votre ordinateur dans Un smartphone est un appareil plutôt fragile de petite taille, ce qui signifie qu'il y a toujours une possibilité de panne ou de perte.

Améliorer l'ergonomie d'un smartphone sécurisé

Le cryptage complet du téléphone offre le niveau de protection le plus élevé, mais la saisie constante d'un code d'accès à 6 chiffres rend son utilisation difficile. Mais il y a une solution.

Choisissez un modèle, un code PIN ou un mot de passe pour configurer votre sécurité.

Un choix vous sera proposé : protection par code PIN, mot de passe ou schéma au démarrage. Le choix vous appartient, mais nous vous recommandons tout de même de choisir un type de protection, car cela augmente la sécurité de votre appareil.

Veuillez noter que même avec un lecteur d'empreintes digitales, vous ne pouvez pas utiliser votre empreinte digitale pour déverrouiller votre appareil au premier démarrage - vous devrez entrer un mot de passe, un code PIN ou un schéma. Une fois que l'appareil a été déchiffré avec la bonne méthode, le lecteur d'empreintes digitales peut déjà être utilisé pour déverrouiller l'écran.

À partir de maintenant, votre appareil sera crypté, mais si vous souhaitez désactiver le cryptage, vous pouvez le faire en effectuant une réinitialisation d'usine. Si vous avez un nouvel appareil dont le cryptage est activé automatiquement, il n'y a aucun moyen de l'éteindre, même avec une réinitialisation d'usine.

Le chiffrement des données dans le système d'exploitation Android est étroitement lié à deux problèmes : le contrôle de l'accès aux cartes mémoire et le transfert d'applications vers celles-ci. De nombreux programmes contiennent des données d'activation, de facturation et des informations confidentielles. Sa protection nécessite une gestion des droits d'accès, qui ne sont pas pris en charge par le système de fichiers FAT32 typique pour les cartes. Par conséquent, dans chaque version d'Android, les approches du cryptage ont radicalement changé - de l'absence totale de protection cryptographique des supports amovibles à leur intégration profonde dans une seule section avec un cryptage à la volée.

Le rôle particulier de la carte mémoire

Initialement, les développeurs Android avaient l'intention d'utiliser la carte mémoire uniquement comme stockage séparé pour les fichiers utilisateur. C'était juste un entrepôt multimédia sans aucune exigence pour sa protection et sa fiabilité. Les cartes MicroSD (HC) avec FAT32 ont bien rempli le rôle du stockage le plus simple, libérant la mémoire interne des photos, des vidéos et de la musique.

La possibilité de transférer non seulement des fichiers multimédias, mais également des applications sur une carte mémoire est apparue pour la première fois dans Android 2.2 Froyo. Il a été mis en œuvre en utilisant le concept de conteneurs cryptés pour chaque application, mais il protégeait uniquement de tomber entre les mauvaises mains de la carte - mais pas du smartphone.

De plus, c'était une demi-mesure: de nombreux programmes ont été partiellement transférés, laissant une partie des données dans la mémoire interne, et certains (par exemple, système ou contenant des widgets) n'ont pas du tout été transférés sur la carte. La possibilité même de transférer des applications dépendait de leur type (préinstallé ou tiers) et de leur structure interne. Pour certains, le répertoire contenant les données utilisateur était immédiatement situé séparément, tandis que pour d'autres, dans un sous-répertoire du programme lui-même.

Si les applications utilisaient intensivement les opérations de lecture/écriture, alors la fiabilité et la rapidité des cartes ne pouvaient plus satisfaire les développeurs. Ils l'ont fait délibérément pour que le transfert des programmes par des moyens réguliers devienne impossible. Grâce à une telle astuce, leur création était garantie d'obtenir un permis de séjour dans la mémoire interne avec une ressource de réécriture importante et une vitesse élevée.

Depuis la quatrième version sous Android, il est devenu possible de choisir où placer l'application. Il était possible d'affecter une carte mémoire en tant que disque pour l'installation de programmes par défaut, mais tous les micrologiciels ne prenaient pas correctement en charge cette fonctionnalité. Comment cela fonctionne dans un appareil particulier - il n'a été possible de le découvrir que de manière empirique.

Dans le cinquième Android, Google a de nouveau décidé de revenir au concept original et a tout fait pour rendre aussi difficile que possible le transfert d'applications sur une carte mémoire. Les principaux fabricants ont capté le signal et ajouté leurs propres fonctions de surveillance au micrologiciel, ce qui détermine les tentatives de l'utilisateur de déplacer de force des applications vers la carte à l'aide de la racine. Plus ou moins, seule l'option avec la création de liens physiques ou symboliques a fonctionné. Dans ce cas, l'application était déterminée par l'adresse standard dans la mémoire intégrée, mais se trouvait en réalité sur la carte. Cependant, la confusion a été introduite par les gestionnaires de fichiers, dont beaucoup traitaient les liens de manière incorrecte. Ils ont montré la mauvaise quantité d'espace libre, car ils pensaient que l'application occuperait de l'espace à la fois dans la mémoire intégrée et sur la carte en même temps.

Adaptez-le !

Android Marshmallow a introduit un compromis appelé Adoptable Storage. C'est la tentative de Google de garder les moutons en sécurité et les soldats satisfaits.

La fonction de stockage adoptable vous permet de combiner la partition utilisateur dans la mémoire intégrée avec la partition sur la carte en un seul volume logique. En fait, il crée une partition ext4 ou F2FS sur la carte et l'ajoute à la partition de mémoire interne de l'utilisateur. Il s'agit d'une opération de fusion purement logique, rappelant quelque peu la création d'un volume fractionné à partir de plusieurs disques physiques sous Windows.

Lors du processus de fusion avec la mémoire interne, la carte est reformatée. Par défaut, tout son volume sera utilisé dans le volume concaténé. Dans ce cas, les fichiers de la carte ne peuvent plus être lus sur un autre appareil - ils seront cryptés avec une clé d'appareil unique, qui est stockée dans l'environnement d'exécution de confiance.

Alternativement, vous pouvez réserver de l'espace sur la carte pour une deuxième partition avec FAT32. Les fichiers qui y sont stockés seront visibles sur tous les appareils, comme auparavant.

La méthode de fractionnement de la carte est définie soit via le menu Stockage adoptable, soit via le pont de débogage pour Android (Android Debug Bridge - ADB). La dernière option est utilisée dans les cas où le fabricant a masqué Adoptable Storage dans le menu, mais n'a pas supprimé cette fonctionnalité du micrologiciel. Par exemple, il est caché dans les smartphones Samsung Galaxy S7 et LG haut de gamme. Récemment, il y a eu une tendance générale à supprimer le stockage adoptable des appareils phares. Il est considéré comme une béquille pour les smartphones et tablettes économiques qui ne disposent pas de suffisamment de mémoire Flash intégrée.

Cependant, ce n'est pas aux spécialistes du marketing de décider comment nous utilisons nos appareils. Via ADB sur un ordinateur Windows, la fonctionnalité de stockage adoptable est activée comme suit.

- Nous faisons une sauvegarde de toutes les données sur la carte - elle sera reformatée.

- Kit de développement Java SE du site Oracle.

- Installez le dernier gestionnaire de SDK Android.

- Activez le débogage USB sur votre smartphone.

- Lancez le gestionnaire de SDK et écrivez ce qui suit sur la ligne de commande :

Où x:y est le numéro de la carte mémoire.

- Si vous voulez laisser une partie pour un volume FAT32, alors changez la commande de l'étape 7 en ceci :

$ sm partition disque : x : y mixte nn

où nn est le pourcentage restant pour un volume FAT32.

Par exemple, la commande sm partition disk:179:32 mixed 20 ajoutera 80% de la capacité de la carte à la mémoire interne et y laissera un volume FAT32 à 1/5 de sa capacité.

Sur certains smartphones, cette méthode en version "tel quel" ne fonctionne plus et nécessite des astuces supplémentaires. Les fabricants font tout pour diviser artificiellement leurs produits en niches de marché. Les meilleurs modèles sont produits avec différentes quantités de mémoire intégrée, et il y a moins de gens qui veulent payer trop cher pour cela.

Certains smartphones ne disposent pas d'un emplacement pour une carte mémoire (par exemple, la série Nexus), mais prennent en charge la connexion de supports USB-Flash en mode OTG. Dans ce cas, le lecteur flash peut également être utilisé pour étendre la mémoire intégrée. Cela se fait par la commande suivante :

$ adb shell sm set - force - adoptable true |

Par défaut, la possibilité d'utiliser USB-OTG pour créer un stockage personnalisé est désactivée, car sa suppression inattendue peut entraîner une perte de données. La probabilité qu'une carte mémoire soit soudainement déconnectée est beaucoup plus faible en raison de son emplacement physique à l'intérieur de l'appareil.

S'il y a des problèmes avec l'ajout du volume de support amovible ou son partitionnement, supprimez d'abord toutes les informations sur la disposition logique précédente. Cela peut être fait de manière fiable à l'aide de l'utilitaire Linux gparted , qui, sur un ordinateur Windows, s'exécute à partir d'un disque de démarrage ou dans une machine virtuelle.

Selon la politique officielle de Google, les applications peuvent être installées ou migrées vers un stockage personnalisé immédiatement si le développeur l'a spécifié dans l'attribut android:installLocation. L'ironie est que toutes les applications de Google ne le permettent pas encore. Il n'y a pas de limites pratiques pour le "stockage adapté" dans Android. La limite théorique pour Adoptable Storage est de neuf zettaoctets. Il n'y en a pas tellement, même dans les centres de données, et des cartes mémoire encore plus grandes n'apparaîtront pas dans les années à venir.

La procédure de cryptage elle-même lors de la création d'un stockage adapté est effectuée à l'aide de dm-crypt - le même module du noyau Linux qui effectue le cryptage complet du disque de la mémoire intégrée d'un smartphone (voir l'article précédent ""). L'algorithme AES est utilisé en mode Ciphertext Block Chaining (CBC). Un vecteur d'initialisation séparé avec sel (ESSIV) est généré pour chaque secteur. La longueur de la convolution de hachage SHA est de 256 bits et la longueur de la clé elle-même est de 128 bits.

Une telle implémentation, bien que de fiabilité inférieure à AES-XTS-256, est beaucoup plus rapide et est considérée comme suffisamment fiable pour les appareils des utilisateurs. Il est peu probable qu'un voisin curieux ouvre un coffre-fort adapté crypté dans un délai raisonnable, mais les agences de renseignement ont depuis longtemps appris à exploiter les lacunes du système CBC. De plus, les 128 bits de la clé ne sont pas tous complètement aléatoires. L'affaiblissement involontaire ou intentionnel du générateur de nombres pseudo-aléatoires intégré est le problème le plus courant en cryptographie. Cela n'affecte pas tant les gadgets Android que tous les appareils grand public en général. Par conséquent, le moyen le plus fiable de garantir la confidentialité est de ne pas stocker de données sensibles sur un smartphone.

Si, après avoir fusionné la mémoire à l'aide du stockage adoptable, vous effectuez une réinitialisation d'usine, les données de la carte seront également perdues. Par conséquent, vous devez d'abord en faire une sauvegarde, ou mieux, attribuer immédiatement une synchronisation cloud.

Cryptage alternatif des données sur la carte mémoire

Maintenant que nous avons traité des particularités du stockage de fichiers sur une carte mémoire dans différents Versions Android, passons directement à leur cryptage. Si vous avez un appareil avec le sixième Android et plus récent, alors avec une forte probabilité, il est possible d'activer la fonction de stockage adoptable d'une manière ou d'une autre. Ensuite, toutes les données de la carte seront cryptées, comme dans la mémoire intégrée. Seuls les fichiers de la partition FAT32 supplémentaire resteront ouverts si vous vouliez la créer lors du reformatage de la carte.

Dans les versions précédentes d'Android, les choses sont beaucoup plus compliquées, car avant la version 5.0, la protection cryptographique n'affectait pas du tout les cartes mémoire (à l'exception des données d'application portées, bien sûr). Les fichiers "normaux" sur la carte sont restés ouverts. Pour les fermer des regards indiscrets, vous aurez besoin d'utilitaires tiers (qui s'avèrent souvent n'être qu'un shell graphique pour les outils intégrés). Avec toute la variété des méthodes existantes, il en existe quatre fondamentalement différentes :

- utilisation d'un cryptocontainer universel - un fichier avec une image d'un volume crypté dans un format populaire avec lequel les applications pour différents systèmes d'exploitation peuvent fonctionner ;

- chiffrement transparent des fichiers dans le répertoire spécifié via le pilote FUSE et un utilitaire tiers pour créer/monter une partition chiffrée en tant que fichier ;

- cryptage de toute la carte mémoire via dm-crypt ;

- l'utilisation d'une "boîte noire" - une application distincte qui stocke les données cryptées dans son propre format et ne permet pas d'y accéder pour des programmes tiers.

La première option est bien connue de tous ceux qui utilisent TrueCrypt ou l'un de ses forks sur un ordinateur. Il existe des applications pour Android qui prennent en charge les conteneurs TrueCrypt, mais elles ont des limitations différentes.

La deuxième option vous permet d'organiser un "chiffrement transparent", c'est-à-dire de stocker toutes les données chiffrées et de les déchiffrer lorsqu'elles sont accessibles depuis n'importe quelle application. Pour ce faire, toutes les données du répertoire sélectionné sont présentées comme le contenu d'un système de fichiers virtuel avec prise en charge du chiffrement à la volée. EncFS est généralement utilisé, ce dont nous parlerons plus en détail ci-dessous.

La troisième option est le dm-crypt intégré. Vous pouvez l'utiliser, par exemple, via le gestionnaire LUKS. L'application nécessite root et BusyBox installés. L'interface à elle - sur le ventilateur.

LUKS Manager crée un conteneur crypto sur la carte sous forme de fichier. Ce conteneur peut être connecté à un répertoire arbitraire et fonctionner avec lui, comme avec un répertoire normal. L'avantage est que cette solution a un support multiplateforme. Vous pouvez travailler avec le conteneur non seulement sur un gadget Android, mais également sur un bureau: sous Linux - via cryptsetup, et sur Windows - via un programme ou son fork LibreCrypt. Minus - l'inconvénient d'utiliser en conjonction avec des services cloud. À chaque fois dans le cloud, vous devez réenregistrer l'intégralité du conteneur, même si un octet a changé.

La quatrième option présente généralement peu d'intérêt, car elle limite fortement les scénarios d'utilisation de fichiers chiffrés. Ils ne peuvent être ouverts que par une application spécialisée et espèrent que son développeur a réussi à apprendre la cryptographie. Malheureusement, la plupart de ces applications ne résistent pas à l'examen. Beaucoup d'entre eux n'ont rien à voir avec la cryptographie, car ils masquent simplement les fichiers au lieu de les chiffrer. Dans le même temps, la description peut mentionner des algorithmes puissants (AES, 3DES ...) et des citations de Schneier's Applied Cryptography. Au mieux, de tels programmes auront une très mauvaise implémentation du cryptage, et au pire, il n'y en aura pas du tout.

Il n'y a pas de client Android officiel pour VeraCrypt et ce n'est pas prévu, mais ses auteurs recommandent d'utiliser l'application EDS (Encrypted Data Store). Il s'agit d'un développement russe qui existe dans une version complète et légère. Version complète EDS coûte 329 roubles. Il prend en charge les conteneurs de chiffrement TrueCrypt, VeraCrypt, CyberSafe, ainsi que LUKS et EncFS. Capable de travailler avec le stockage local, réseau et cloud, fournissant à d'autres applications un cryptage transparent. Le chiffrement à la volée nécessite que le noyau prenne en charge le framework FUSE et les privilèges root. Le travail normal avec les crypto-conteneurs est possible sur n'importe quel firmware.

La version EDS Lite est distribuée gratuitement et présente des limitations fonctionnelles. Par exemple, il peut fonctionner exclusivement avec des conteneurs contenant à l'intérieur d'un volume avec le système de fichiers FAT, crypté à l'aide de l'algorithme AES avec une longueur de clé de 256 bits et utilisant la fonction de hachage SHA-512. D'autres options ne sont pas prises en charge par celui-ci. Par conséquent, il vaut la peine de se concentrer sur la version payante.

Cryptocontainer est le moyen le plus fiable et le plus universel. Il peut être stocké dans n'importe quel système de fichiers (même FAT32) et utilisé sur n'importe quel appareil. Toutes les données que vous avez chiffrées sur le bureau deviendront disponibles sur le smartphone, et vice versa.

EncFS

En 2003, Valient Gough (Valient Gough - un ingénieur logiciel de Seattle qui a écrit un logiciel pour la NASA, et a ensuite travaillé pour Google et Amazon) a publié la première version d'un système de fichiers gratuit avec un mécanisme de cryptage transparent intégré - EncFS. Il interagit avec le noyau du système d'exploitation via une couche de rappel, recevant des requêtes via l'interface libfuse du framework FUSE. Au choix de l'utilisateur, EncFS utilise l'un des algorithmes symétriques implémentés dans la bibliothèque OpenSSL - AES et Blowfish.

Comme EncFS utilise le principe de création d'un système de fichiers virtuel, il ne nécessite pas de partition séparée. Sur Android, il suffit d'installer une application compatible EncFS et de la diriger simplement vers quelques répertoires. L'un d'eux stockera le contenu crypté (appelons-le sauter), et le second - fichiers temporairement déchiffrés (appelons-le ouvert).

Après avoir entré le mot de passe, les fichiers sont lus à partir du répertoire sauter et stocké décrypté dans ouvert(comme dans un nouveau point de montage) lorsqu'il est disponible pour toutes les applications. Une fois le travail terminé, appuyez sur le bouton Oublier le décryptage (ou son équivalent) dans l'application. Catalogue ouvert sera démonté et tous les fichiers déchiffrés en disparaîtront.

Inconvénients : EncFS ne prend pas en charge les liens physiques, car les données ne sont pas liées à l'inode, mais au nom du fichier. Pour la même raison, les noms de fichiers jusqu'à 190 octets sont pris en charge. Dans le catalogue sauter les noms de fichiers et leur contenu seront masqués, mais les métadonnées resteront accessibles. Vous pouvez connaître le nombre de fichiers cryptés, leurs autorisations, le dernier accès ou l'heure de modification. Il y a aussi un signe clair d'utilisation d'EncFS - il s'agit d'un fichier de paramètres avec le préfixe encfs et le numéro de version dans son nom. Les paramètres de chiffrement sont écrits à l'intérieur du fichier, y compris l'algorithme, la longueur de la clé et la taille du bloc.

Un audit EncFS payant a été réalisé en février 2014. Il conclut que "EncFS est probablement sécurisé tant que l'attaquant n'a qu'un seul ensemble de fichiers chiffrés et rien d'autre". Si davantage de données sont disponibles pour l'attaquant (par exemple, deux instantanés du système de fichiers pris à des moments différents), alors EncFS ne peut pas être considéré comme fiable.

Une fois installé, EncFS sera visible en tant que système de fichiers d'espace utilisateur séparé via le pilote FUSE. L'accès à celui-ci sera mis en œuvre via une application tierce - par exemple, le gestionnaire de fichiers Encdroid ou Cryptonite. Ce dernier est basé sur le code source EncFS, alors concentrons-nous dessus.

cryptonite

La dernière version de l'application Cryptonite est la version bêta 0.7.17 datée du 15 mars 2015. Il peut être installé sur n'importe quel appareil avec Android 4.1 et supérieur, cependant, certaines fonctions fonctionnent de manière plus stable dans Android 4.3 et versions ultérieures.

La plupart des opérations dans Cryptonite ne nécessitent pas de racine ni de composants spécifiques. La création de volumes EncFS et la synchronisation avec Dropbox peuvent être effectuées sur des ROM officielles et personnalisées.

Synchronisation cloud des fichiers cryptés

Synchronisation cloud des fichiers cryptés Cependant, un certain nombre d'opérations nécessiteront le montage de volumes EncFS, qui nécessitent des droits root et la prise en charge du framework FUSE par le noyau du système d'exploitation. L'utilisation de FUSE est nécessaire à l'organisation du « cryptage transparent », c'est-à-dire pour que d'autres applications puissent accéder aux données cryptées et les recevoir déjà décryptées. La plupart des micrologiciels plus anciens ne prennent pas en charge FUSE, mais il est disponible dans CyanogenMod, MIUI, AOKP et d'autres personnalisés. À partir d'Android 4.4, FUSE est régulièrement utilisé pour émuler une carte SD dans la mémoire intégrée.

Inconvénients : Lorsque vous cliquez sur "Décrypter" et entrez votre mot de passe avec succès, Cryptonite crée une copie temporaire du fichier décrypté dans /data/data/csh.cryptonite/app_open/. La copie du fichier est marquée comme lisible par tout le monde (lisible et exécutable pour tout le monde). Vous pouvez supprimer les fichiers décryptés en cliquant sur le bouton Oublier le décryptage.

conclusion

La méthode de cryptage des données sur une carte mémoire doit être choisie en fonction de deux critères principaux : le scénario d'utilisation et la version d'Android. Sur les gadgets modernes avec Android 6.0 et versions ultérieures, l'option la plus simple consiste à utiliser Adoptable Storage, à attacher la carte à la mémoire interne et à crypter de manière transparente l'intégralité du volume logique. Si vous avez besoin de rendre des fichiers disponibles sur d'autres appareils ou d'ajouter un cryptage de données sur la carte dans d'anciens appareils, des conteneurs cryptographiques de formats éprouvés feront l'affaire. Il vaut mieux éviter complètement les utilitaires tiers "chose en soi", car au lieu d'une véritable protection des données, ils ne font souvent que l'imiter.

Dernière mise à jour le 18 février 2017 .

Le format ne tue pas les cartes. La mort survient au hasard et lors d'opérations aléatoires avec des données. C'est juste que partout les gens essaient de trouver une relation, de créer une chaîne d'événements.

Je ne suis pas un spécialiste, je ne peux pas dire, peut-être qu'à l'époque il y avait un problème avec la carte elle-même.

Mais je sais avec certitude que ma carte est morte après le formatage avec son smartphone, et après :

Divulgacher

Les cartes sont divisées en trois catégories : Micro SD, Micro SDHC et Micro SDXC. Cartes Micro SD peut être volume maximal jusqu'à 2 Go, MicroSDHC de 4 Go à 32 Go (maintenant largement utilisé) et MicroSDXC de 64 Go à 2 To (théoriquement, pratiquement ce moment Il existe des cartes de 64 Go et 128 Go). Les cartes diffèrent non seulement par la quantité de mémoire, mais aussi par les différents systèmes de fichiers. Par exemple Micro SD - Système FAT, Micro SDHC - FAT32, Micro SDXC - théoriquement seulement exFAT (en fait ce n'est pas le cas). De plus, le lecteur de cartes de l'utilisateur doit prendre en charge un certain type de cartes. La situation est simple : si l'appareil prend en charge les cartes SDXC, il prend également en charge les générations précédentes - SD et SDHC.

Récemment, de nombreuses cartes Micro SD de 64 Go sont apparues, mais hélas, jusqu'à présent, la plupart des smartphones Android ne prennent pas officiellement en charge Microcartes Carte SD supérieure à 32 Go. En fait, un smartphone est capable de lire une carte de 64 Go et de fonctionner correctement avec elle si vous effectuez des actions simples avec la carte avant l'installation. Tous les fabricants connus de cartes Micro SDXC les formatent initialement dans le système exFAT, car ce système est conçu pour les cartes. grand volume. Étant donné que ce système a été créé par Microsoft, les fabricants de smartphones Android doivent acheter les droits d'utilisation pour que le smartphone puisse fonctionner avec ce système. Les entreprises hésitent encore à faire des dépenses supplémentaires, et donc très peu d'appareils prennent en charge le système exFAT sur les cartes mémoire, et ils fonctionnent avec le système FAT32. Pour que votre smartphone fonctionne avec une carte de 64 Go, il vous suffit de le formater au système FAT32. Mais il s'avère que ce n'est pas si facile à faire. Le fait est que le système FAT32 lui-même ne prend en théorie en charge que les supports (cartes, partitions, etc.) jusqu'à 32 Go, mais en pratique, il peut très bien fonctionner avec des supports jusqu'à 64 Go. Le seul problème que vous pouvez rencontrer avec cela est une légère perte de vitesse lors de la lecture / écriture depuis la carte, mais cela ne sera presque pas perceptible. Ensuite, nous verrons comment formater CORRECTEMENT une carte Micro SDXC en FAT32 pour qu'un smartphone qui ne supporte pas ce type de carte la voie et que la carte NE PANNE PAS APRÈS UN CERTAIN TEMPS.

1. Une carte SDXC NE PEUT ÊTRE FORMATÉE QUE DANS UN APPAREIL QUI PREND EN CHARGE CE TYPE DE CARTE. Ceux. votre lecteur de carte doit prendre en charge les cartes Micro SDXC (ou SDXC si vous utilisez un adaptateur de carte). Il ne faut en aucun cas formater des cartes de 64 Go dans un smartphone qui supporte une carte de 32 Go ! Sinon, votre carte échouera dans un délai de 1 jour à plusieurs mois. Si vous n'avez pas de lecteur de carte compatible SDXC, vous pouvez en acheter un séparément.

Donc, nous formatons la carte SDXC UNIQUEMENT dans un appareil prenant en charge SDXC.

2. Étant donné que la plupart des utilisateurs ont installé sur leur ordinateur système opérateur Windows, puis considérez l'option de formatage à partir de celui-ci. Si vous avez un fonctionnement Système Windows XP, installez soigneusement une mise à jour prenant en charge le système de fichiers exFAT. Windows 7 et Windows 8 ont déjà cette prise en charge.

3. Peut-être que lorsque vous mettez dedans nouvelle carte dans le lecteur de carte, Windows affichera un message indiquant que la carte n'est pas formatée. Dans ce cas, formatez-le d'abord avec l'utilitaire SDFormatter sur un système exFAT.

4.

L'utilisation de la méthode Windows standard pour formater une carte de 64 Go dans le système de fichiers FAT32 ne fonctionnera pas, nous utiliserons donc l'utilitaire Guiformat.

Carte MicroSDXC 64 Go avec adaptateur et lecteur de carte

Le programme est spécialement conçu pour formater les médias de plus de 32 Go au système de fichiers FAT32. Si l'utilitaire donne une erreur avant le formatage, nous effectuons l'étape 3 (nous le formatons d'abord avec le programme SDFormatter), ce qu'il est toujours préférable de faire sans faute. ATTENTION! Pour que le smartphone voie correctement Micro SDXC, nous sélectionnons la taille de cluster de 32 Ko ! Mieux vaut utiliser formatage rapide(Rapide) il n'est pas nécessaire de faire le plein.

5. Si vous avez tout fait strictement conformément aux recommandations ci-dessus, votre carte est prête. Votre smartphone Android le verra et affichera le montant correct de 59,XX Go. Il sera possible de travailler avec la carte, d'écrire/lire des fichiers, mais de ne JAMAIS LA FORMATER dans votre smartphone. La carte vous servira pendant longtemps fidèlement.

Elle est ici depuis quelques années maintenant sans aucun problème.

Il y a 4 heures, reanimax a dit :

Il n'y a qu'une chose que vous pouvez faire. Si les données sont précieuses pour vous, faites de la duplication des données, de la duplication des supports, une option pratique pour vous.

Malheureusement, à l'époque, on ne s'attendait pas à ce qu'une telle situation puisse se produire.

Modifié le 25 décembre 2017 JEI-DIAujourd'hui, chaque utilisateur doit penser à protéger les informations confidentielles des personnes non autorisées. Fabricants appareils mobiles se soucient des futurs clients et de leur droit à la vie privée, c'est pourquoi une attention de plus en plus grande est accordée à la préservation des données personnelles. Les tablettes peuvent également être classées comme des appareils personnels, alors parlons de leur protection.

Est-il possible de désactiver le cryptage sur la tablette ?

Les fonctions système des tablettes modernes prennent en charge le cryptage des informations stockées à la fois sur la mémoire interne de l'appareil et sur une carte SD externe. Il convient de rappeler que le chiffrement fonctionnel a un impact négatif sur les performances de l'appareil. Ceux qui privilégient la puissance de calcul à la sécurité des données personnelles devraient certainement lire cet article.Si vous avez eu la chance de mettre la main sur une tablette Android basée à l'origine sur une version du système d'exploitation, vous ne pourrez pas désactiver la fonction de cryptage. Les développeurs ont décidé d'appliquer le chiffrement forcé des informations sur les dernières versions du système d'exploitation, mais ne désespérez pas, car les pirates ne dorment pas non plus. Il ne fait aucun doute que ces travailleurs proposeront bientôt leur propre solution à ce problème. Dans le même temps, les tablettes dont le système d'exploitation a été mis à jour pour dernière version des précédents ne sont pas limités par de telles restrictions, de sorte que l'option de désactiver le cryptage est disponible. Cependant, nous vous recommandons de vous demander si vous en avez vraiment besoin ?

Pour plus premières versions Android, jusqu'à 2.3.4., le cryptage doit être lancé manuellement. Cette option se trouve dans le menu des paramètres : Sécurité-> Chiffrement-> Chiffrer l'appareil. Il faut garder à l'esprit qu'après cela, il est impossible de décrypter les données cryptées, car le développeur n'a pas prévu une telle possibilité. Ainsi, si vous avez besoin de décrypter des informations, leur perte est inévitable. Pour ce faire, vous devrez réinitialiser l'appareil aux paramètres d'usine à partir du mode "récupération".

Pour effectuer une telle réinitialisation, à l'état éteint de la tablette, maintenez enfoncées simultanément les touches d'augmentation et de diminution du volume, ainsi que la touche d'alimentation. Sera téléchargé sur menu d'ingénierie, où à l'aide des boutons de volume, vous devez trouver l'élément de menu "effacer les données / réinitialisation d'usine" et, après l'avoir sélectionné, appuyez sur la touche d'alimentation. Lorsque l'opération de réinitialisation est terminée, vous devez redémarrer en sélectionnant "reboot". Après avoir démarré en mode de travail sur la tablette, vous devez restaurer les données personnelles, puis ne plus démarrer le cryptage.

Du point de vue de la sécurité, votre smartphone Android est une boîte compacte remplie d'informations personnelles importantes, et vous ne voudriez guère qu'il tombe entre de mauvaises mains. Pour le dire de manière plus réaliste, pensez à vos e-mails, SMS, numéros de carte de crédit enregistrés, photos personnelles et autres données sensibles.

D'autres téléphones peuvent même être sortis clandestinement du pays où ils peuvent atteindre un prix élevé sur les marchés émergents. Cependant, si vous utilisez ce dernier, sachez qu'un voleur peut voir votre schéma de déverrouillage en suivant vos traces de doigts sur l'écran. C'est une autre raison pour laquelle il est recommandé de nettoyer fréquemment votre appareil. Cette fonctionnalité n'est peut-être pas aussi géniale, mais c'est certainement l'option la plus sûre.

Suivre et supprimer votre téléphone à distance

En plus du code de verrouillage, certains appareils disposent même d'un lecteur d'empreintes digitales. Fonctions de verrouillage de l'écran. Seuls les appels manqués et un aperçu de tout texte non lu sont généralement disponibles en accédant à la page Options de la page de sécurité. Cochez ensuite les cases pour la recherche à distance, verrouillez et redémarrez le téléphone. Méfiez-vous donc de ce que vous stockez sur votre carte mémoire.

Je pense que personne n'aimerait être dans une situation où un étranger prendrait possession de ces données, car c'est même effrayant de penser aux conséquences de cela. Et c'est la principale raison pour laquelle nous arrivons à différentes méthodes d'organisation de la protection de notre téléphone ou de notre tablette, et le cryptage des données est le principal moyen de protection des données.

Avant d'activer le cryptage, sachez qu'il existe certains inconvénients. Plus lent : le cryptage ajoute toujours une surcharge, ce qui rend votre appareil un peu plus lent. Cela ne fonctionne que dans un sens : après avoir crypté la mémoire de votre appareil, vous pouvez désactiver le cryptage en réinitialisant votre téléphone aux paramètres d'usine. Cela supprimera également toutes les données stockées sur votre téléphone, vous devrez donc l'installer à partir de zéro. La réduction de vitesse réelle dépend du matériel du téléphone. . Tout le monde ne devrait pas activer le cryptage car il fera plus de mal que de bien à de nombreuses personnes.

Qu'est-ce que le cryptage ?

Le chiffrement est le processus réversible qui rend les données illisibles pour tous, sauf pour ceux qui savent comment les déchiffrer. La seule façon de récupérer les données sous une forme lisible est de les décrypter avec la clé correcte.

Il est plus facile de comprendre de telles choses avec des exemples simples, disons que vous avez perdu votre journal, et celui qui le trouve et connaît le russe peut facilement lire et découvrir vos secrets les plus intimes, mais si vous tenez un journal dans une sorte de code secret, ou une langue que vous seul comprenez, personne d'autre ne pourrait la lire.

Principalement des professionnels qui s'occupent de informations d'affaires, devrait sérieusement envisager cette option de cryptage, en précisant qu'elle est également importante avant toute modification de l'appareil. En plus de protéger physiquement votre appareil, faites attention aux applications que vous installez et qui peuvent également voler vos données personnelles.

Le cryptage peut prendre une heure ou plus, selon la quantité de données que vous avez sur votre appareil. Si vous devez arrêter le processus de cryptage, vous perdrez certaines données sur votre téléphone. Ouvrez l'écran des paramètres, appuyez sur Sécurité et appuyez sur Critères.

Une approche similaire peut être appliquée aux données stockées sur votre appareil Android. Un voleur peut mettre la main sur votre smartphone ou votre tablette et accéder à des données personnelles, mais si les données sont cryptées, il ne s'agira alors que d'un charabia inutile qu'il ne pourra pas lire.

Cryptage de votre Android

D'un point de vue sécurité, votre smartphone Android est une boîte compacte remplie d'informations personnelles importantes, et vous ne voudriez guère qu'il tombe entre de mauvaises mains....

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.