configurer Cisco 3560

Bonjour à tous, aujourd'hui, je souhaite examiner la question de savoir comment configurer les commutateurs Cisco Layer 3 du modèle OSI, en utilisant comme exemple Cisco 3560. Permettez-moi de vous rappeler que les commutateurs Cisco Layer 3 ne sont pas utilisés pour accéder à Internet en tant que passerelle. , mais achemine uniquement le trafic entre les vlans dans réseau local. Pour accéder à Internet, Cisco, comme tous les fournisseurs, fournit un routeur ? Le schéma de câblage le plus courant est illustré ci-dessous.

Schéma d'équipement et de réseau

Supposons que j'ai un commutateur Cisco 3560 de couche 3 avec 24 ports, cela ressemble à ceci.

Il acheminera le trafic entre les vlans de mon réseau local, et 3 commutateurs du 2ème niveau du modèle OSI, niveau d'accès, les commutateurs Cisco 2960 y seront connectés, et le Cisco 3560 lui-même agira comme un commutateur de couche de distribution. Permettez-moi de vous rappeler qu'au deuxième niveau, le trafic est commuté en fonction des adresses mac. Le niveau d'accès est l'endroit où les périphériques finaux sont connectés, dans notre cas, des ordinateurs, des serveurs ou des imprimantes. Ci-dessous, un schéma.

Qu'est-ce qu'un commutateur de couche 2

Le commutateur de couche 2 est un élément matériel qui fonctionne au niveau de la deuxième couche du modèle de réseau OSI.

- Commute le trafic en fonction des adresses MAC

- Utilisé comme niveau d'accès

- Sert à la segmentation primaire des réseaux locaux

- Coût le plus bas par port/utilisateur

Dans la documentation technique, le commutateur de second niveau désigne sous la forme d'une telle icône

Qu'est-ce qu'un commutateur de couche 3

Un commutateur de couche 3 est un élément matériel qui fonctionne au niveau de la troisième couche du modèle OSI et peut :

- Routage IP

- Agrégation de commutateurs de couche d'accès

- Utiliser comme commutateurs de couche de distribution

- Haute performance

Dans la documentation technique, le commutateur de troisième niveau désigne sous la forme d'une telle icône

Le programme de simulation de réseau, Cisco packet tracer 6.2, m'aidera à créer un banc de test. Vous pouvez télécharger Cisco Packet Tracer 6.2 ici. Voici un schéma plus détaillé de mon site de test. J'ai un Cisco Catalyst 3560 comme noyau, il a deux vlans : 2 et 3, avec des adresses IP statiques VLAN2 192.168.1.251 et VLAN3 192.168.2.251. Vous trouverez ci-dessous deux commutateurs de niveau d'accès utilisés pour organiser les VLAN et comme liaisons montantes. Il y a 4 ordinateurs dans le réseau local, deux dans chaque vlan. Il est nécessaire que l'ordinateur PC3 de vlan2 puisse envoyer un ping à l'ordinateur PC5 de vlan3.

Avec un objectif, nous avons décidé que nous pouvions continuer. Pour vous rappeler, je ne pourrai pas lire ce qu'est le vlan ici.

Configuration du commutateur Cisco de couche 2

La configuration d'un commutateur de couche 2 est très simple. Commençons à configurer le Cisco Catalyst 2960, comme vous pouvez le voir, mes ordinateurs PC03 et PC04 sont connectés à Switch0, ports fa0/1 et fa0/2. Selon le plan, notre Switch0 devrait avoir deux vlans. Commençons à les créer. Passez en mode privilégié et entrez la commande

maintenant en mode configuration

Nous créons VLAN2 et VLAN3. Pour cela on écrit la commande

définissez le nom que ce soit VLAN2

On s'en sort

Créez le VLAN3 de la même manière.

Ajoutons maintenant l'interface fa0/1 au vlan 2 et l'interface fa0/2 au vlan 3. Écrivez la commande.

int fa 0/1

Nous disons que le port fonctionnera en mode d'accès

accès en mode switchport

nous le jetons dans VLAN2

switchport accès vlan 2

Ajoutons maintenant fa0/2 à vlan 3.

accès en mode switchport

switchport accès vlan 3

Maintenant, enregistrons tout cela dans la mémoire du commutateur avec la commande

Configurons maintenant le port de jonction. En tant que port principal, j'aurai un port gigabit gig 0/1. Nous entrons dans la commande pour configurer le port gig 0/1.

Faisons-en le mode coffre

ligne réseau en mode switchport

Et nous autoriserons les vlans nécessaires à travers le tronc

Nous enregistrons les paramètres. Toute la configuration du commutateur de deuxième couche est presque terminée.

Maintenant, en utilisant la même méthode, configurez le commutateur Switch1 et les ordinateurs PC5 en VLAN2 et PC6 en VLAN3. Nous avons tout terminé au deuxième niveau du modèle OSI, nous passons au niveau 3.

Configuration Cisco 3560

La configuration du Cisco 3560 se fera comme suit. puisque notre noyau doit acheminer l'interne trafic local, alors nous devons créer les mêmes vlans, leur donner des adresses IP, car ils agiront comme des passerelles par défaut, ainsi que des ports de jonction.

Commençons par les ports de jonction, nous avons le gig 0/1 et le gig 0/2.

allez dans les paramètres de l'interface gig 0/1 et gig 0/2

int gamme concert 0/1-2

Essayons d'activer le mode coffre

ligne réseau en mode switchport

mais vous vous retrouvez avec cette invite : Commande rejetée : Une interface dont l'encapsulation de tronc est "Auto" ne peut pas être configurée en mode "trunk". Cela signifie que vous êtes d'abord invité à activer l'encapsulation des paquets. Configurons l'encapsulation sur le Cisco 3560.

encapsulation de jonction switchport dot1q

Maintenant, nous allons spécifier le mode et le vlan autorisé

ligne réseau en mode switchport

switchport trunk autorisé vlan 2.3

Enregistrez les paramètres Cisco

(Devoir : Connecter 3 commutateurs ip 172.10.10.1, 172.10.10.2, 172.10.10.3

- créer deux utilisateur local, avec mot de passe crypté

support de passage de niveau de service 5

admin niveau 15 pass:root

- ouvrir telnet sur tous les commutateurs

- connectez un ordinateur et telnet aux 3 commutateurs

Port série(Anglais) port série, Port COM, Anglais port de communication) est le nom d'argot de l'interface standard RS-232, qui était massivement équipée Ordinateur personnel. Le port est appelé "série" car les informations y sont transmises un bit à la fois, bit par bit (contrairement à un port parallèle). Bien que certaines interfaces informatiques (telles que Ethernet, FireWire et USB) utilisent également une méthode série d'échange d'informations, le nom « port série » a été attribué au port de la norme RS-232.

Le numéro 5 est notre port COM

Gestion des consoles

Eh bien, vous avez apporté l'interrupteur, l'avez imprimé, lui avez donné le pouvoir. Il bruissait langoureusement des glacières, vous faisait des clins d'œil avec les LED de ses ports. Et que faire ensuite ?

Nous utiliserons l'un des moyens les plus anciens et les plus anciens pour contrôler presque tous intelligent appareil : console. Pour ce faire, vous avez besoin d'un ordinateur, de l'appareil lui-même et d'un câble approprié.

Ici, chaque fournisseur est bon à quoi. Quel type de connecteurs n'utilisent-ils pas : RJ-45, DB-9 mâle, DB-9 femelle, DB-9 avec brochage non standard, DB-25.

Le cisco utilise un connecteur RJ-45 côté appareil et une femelle DB-9 (pour la connexion à un port COM) côté PC. Le port console ressemble à ceci :

Et voici un câble de console de différents fournisseurs :

Le problème est que les PC modernes n'ont souvent pas de port COM. Les convertisseurs USB vers COM fréquemment utilisés viennent à la rescousse :

Le pilote est très difficile à trouver, celui qui en a besoin peut le télécharger

Après avoir installé le pilote, vous pouvez connecter le câble de la console avec un côté au commutateur et l'autre à USB-to-COM, puis exécutez le programme

Type de connexion sélectionnez SERIE

Maintenant la question se pose, quel est notre port COM ? quelle vitesse mettre ?

- après avoir installé le pilote sur USB-to-COM, il apparaîtra automatiquement dans notre gestionnaire de périphériques Windows, où nous découvrirons quel port Com :

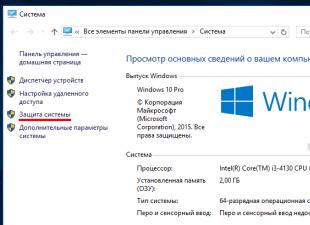

Cliquez sur Démarrer - clic droit sur Ordinateur - Propriétés

Cliquez sur Gestionnaire de périphériques

Nous trouvons Ports COM ou LPT

Clique dessus

Et nous voyons que nous avons le port COM = COM6 et, par conséquent, dans PuTTy, dans la section de la ligne série, nous devons avoir COM6

- Concernant le choix de la vitesse, je peux dire une chose, chaque vendeur a sa propre vitesse, mais dans la plupart des cas c'est 9600 Bits par seconde

- Concernant le choix de la vitesse, je peux dire une chose, chaque vendeur a sa propre vitesse, mais dans la plupart des cas c'est 9600 Bits par seconde

La gestion via la console sur certains fournisseurs est disponible immédiatement, et sur certains, elle nécessitera une autorisation, dans la plupart des cas, il s'agit d'admin admin. Vous pouvez en savoir plus sur la configuration dans les manuels (par exemple, j'ai une petite quantité sur la page Commutateurs (manuel))

Par exemple, Cisco, nous sommes allés à l'appareil

interrupteur>

Il s'agit d'une invite standard pour toute ligne Cisco, qui caractérise le mode utilisateur, dans lequel vous pouvez afficher certaines statistiques et effectuer les opérations les plus simples comme le ping. La saisie d'un point d'interrogation affichera une liste des commandes disponibles :

En gros, il s'agit d'un mode pour un opérateur de réseau qui ne fait qu'apprendre, de sorte qu'il n'endommage rien là-bas, ne se trompe pas et n'apprenne pas trop.

Beaucoup plus de possibilités sont offertes par le mode avec le nom parlant privilégié. Vous pouvez y accéder en tapant la commande > activer. Maintenant, l'invite ressemble à ceci :

Changer#

Ici, la liste des opérations est beaucoup plus étendue, par exemple, vous pouvez exécuter l'une des commandes les plus fréquemment utilisées qui affiche les paramètres actuels de l'appareil alias "config" #show running-config. En mode privilégié, vous pouvez afficher toutes les informations sur l'appareil.

Avant de procéder à la configuration, nous mentionnerons quelques éléments utiles lorsque vous travaillez avec Cisco CLI, ce qui peut grandement simplifier la vie :

Toutes les commandes de la console peuvent être raccourcies. L'essentiel est que l'abréviation indique clairement la commande. Par exemple, show running-config est raccourci en sh run. Pourquoi ne pas s r? Parce que s (en mode utilisateur) peut signifier à la fois la commande show et la commande ssh, et nous aurons un message d'erreur % Commande ambiguë : "s r" (commande ambiguë).

Utilisez la touche Tab et un point d'interrogation. En appuyant sur Tab, la commande abrégée est ajoutée à la commande complète, et le point d'interrogation suivant la commande affiche une liste d'autres possibilités et un peu d'aide sur celles-ci (essayez-le vous-même dans PT).

Utilisez les raccourcis clavier dans la console :

Ctrl+A - Déplacer le curseur au début de la ligne

Ctrl+E - Déplacer le curseur à la fin de la ligne

Curseur haut, bas - Se déplacer dans l'historique des commandes

Ctrl+W - Effacer le mot précédent

Ctrl+U - Effacer toute la ligne

Ctrl+C - Quitter le mode configuration

Ctrl+Z - Appliquer la commande actuelle et quitter le mode de configuration

Ctrl+Maj+6 - Arrête les processus longs (la soi-disant séquence d'échappement)

Utilisez le filtrage de sortie de commande. Il arrive que la commande affiche beaucoup d'informations dans lesquelles il faut creuser longuement pour trouver un certain mot par exemple.

Nous facilitons le travail à l'aide du filtrage: après la commande que nous mettons |, nous écrivons le type de filtrage et, en fait, le mot souhaité (ou une partie de celui-ci). Types de filtrage (alias modificateurs de sortie) :

begin - affiche toutes les lignes, en commençant par celle où le mot a été trouvé,

section - sections de sortie du fichier de configuration dans lesquelles le mot apparaît,

include - lignes de sortie où le mot apparaît,

exclure - les lignes de sortie où le mot n'apparaît PAS.

Mais revenons aux modes. Le troisième mode majeur, avec les modes utilisateur et privilégié, est le mode de configuration globale. Comme son nom l'indique, il nous permet d'apporter des modifications aux paramètres de l'appareil. Activé avec la commande #configure terminal depuis le mode privilégié et affiche l'invite suivante :

commutateur (configuration) #

Dans le mode de configuration globale, des commandes parfois tout à fait nécessaires d'autres modes ne sont pas exécutées (le même show running-config, ping, etc.). Mais il y a une chose aussi utile que faire. Grâce à lui, on peut, sans sortir du mode configuration, exécuter ces mêmes commandes en ajoutant simplement do devant. Comme ça:

Switch(config)#do show running-config

Commandes de base

1) Switch> enable - entrer en mode privilégié

2) Switch#sh running-config - afficher la configuration matérielle actuelle

3) Terminal Switch#configure - mode de configuration globale

4) Switch(config)#enable password "mot de passe"- définir le mot de passe en mode privilégié

5) Switch(config)#service password-encryption- chiffrer le mot de passe pour le mode privilégié

6) Switch(config)#enable secret "mot de passe"- chiffrez le mot de passe pour le mode privilégié à l'aide du paramètre secret, n'oubliez pas qu'il est prioritaire sur tous les mots de passe dans enable

7) Switch(config)#username "nom" privilège "1-15" mot de passe "mot de passe"- créer un utilisateur local

8) Switch(config)#line - mode de configuration de la ligne terminale

9) Switch(config)#line console 0 - configuration de l'accès via la console

#login - activer le mot de passe

10) Switch(config)#line vty 0 4 - configuration de l'accès via un terminal virtuel

#login - activer le mot de passe

Switch(config-line)#login local- utiliser l'accès utilisateur local

#transport - sélectionnez le protocole de transport

switch(config-line)#transport input telnet- accès ouvert via telnet

Switch(config-line)#transport input ssh- accès ouvert via ssh

11) Commutateur(config)#interface vlan N- aller sur un vlan spécifique

Commutateur(config-if)#adresse IP "172.18.197.2 255.255.255.0"- attacher l'ip au commutateur dans un vlan spécifique N

Switch(config-if)#no shutdown - activer vlan

Switch(config-if)#shutdown - désactiver le vlan

12) Commutateur(config)#ip passerelle par défaut "172.18.197.1"- spécifiez la passerelle par défaut (la commande sera utile lorsque nous utiliserons un routeur, périphérique L3)

Configuration de base du commutateur Cisco

Topologie

Tableau d'adressage

Tâches

Partie 1 : Créer un réseau et vérifier les paramètres de commutateur par défaut Partie 2 : Configurer les paramètres de base pour les périphériques réseau

- Configurez les paramètres de base du commutateur.

- Définissez l'adresse IP du PC.

Partie 3 : Vérification et test de la connexion réseau

- Affichez la configuration de l'appareil.

- Testez la connexion de bout en bout en envoyant une requête ping.

- Testez les capacités de la télécommande avec Telnet.

- Enregistrez le fichier de configuration actuel du commutateur.

- Notez l'adresse MAC de l'hôte.

- Déterminez les adresses MAC reçues par le commutateur.

- Répertoriez les options de la commande show mac address-table.

- Attribuez une adresse MAC statique.

Référence/Scénario

Sur les commutateurs Cisco, vous pouvez configurer une adresse IP spéciale appelée Switch Virtual Interface (SVI). Le SVI ou l'adresse de contrôle peut être utilisé pour accès à distance basculer pour afficher ou configurer les paramètres. Si une adresse IP est attribuée au SVI du VLAN 1, alors, par défaut, tous les ports du VLAN 1 ont accès à l'adresse IP de gestion du SVI.

Dans cet atelier, vous allez créer une topologie simple à l'aide d'un câble LAN Ethernet et accéder à un commutateur Cisco à l'aide de la connexion à la console et des méthodes d'accès à distance. Avant de configurer les paramètres de base du commutateur, vous devez vérifier les paramètres par défaut du commutateur. Ces paramètres de base du commutateur incluent le nom de l'appareil, la description de l'interface, les mots de passe locaux, la bannière MOTD (message du jour), l'adressage IP, l'attribution d'adresse MAC statique et la démonstration de l'utilisation de l'adresse IP administrative pour gérer le commutateur à distance. La topologie se compose d'un commutateur et d'un nœud qui utilise uniquement les ports Ethernet et console.

Note. Le laboratoire utilise un commutateur Cisco Catalyst 2960 exécutant Cisco IOS 15.0(2) (image lanbasek9). D'autres modèles de commutateurs et d'autres versions de Cisco IOS sont autorisés. Selon le modèle de périphérique et la version de Cisco IOS, les commandes et les résultats disponibles peuvent différer de ceux obtenus en laboratoire.

Note. Assurez-vous que le commutateur a été effacé et ne contient pas de fichier de configuration de démarrage. Les procédures requises pour initialiser et redémarrer les appareils sont données dans l'annexe A.

Les ressources requises:

- 1 commutateur (Cisco 2960 exécutant Cisco IOS 15.0(2), image lanbasek9 ou équivalent) ;

- 1 PC (exécutant Windows 7, Vista ou XP avec un programme d'émulation de terminal tel que Tera Term et la prise en charge de Telnet) ;

- câble de console pour configurer le périphérique Cisco IOS via le port de console ;

- Câble Ethernet comme indiqué dans la topologie.

Partie 1 : créer un réseau et vérifier les paramètres de commutateur par défaut

Dans la première partie de l'atelier, vous configurerez la topologie du réseau et vérifierez la configuration par défaut du commutateur.

Étape 1 : Connectez les câbles dans le réseau en fonction de la topologie.

- Configurez une connexion console en fonction de la topologie. Ne connectez pas le câble Ethernet à ce stade ordinateur PC-A.

- Établissez une connexion de console au commutateur à partir de PC-A à l'aide de Tera Term ou d'un autre programme d'émulation de terminal.

Note. Lors de l'utilisation de Netlab, il est possible de désactiver l'interface F0/6 sur le commutateur S1, ce qui a le même effet qu'aucune connexion entre PC-A et le commutateur S1.

Étape 2 : Vérifiez les paramètres par défaut du commutateur.

À ce stade, vous devez vérifier les paramètres par défaut du commutateur tels que les paramètres actuels du commutateur, les données IOS, les propriétés de l'interface, les informations VLAN et la mémoire flash.

Toutes les commandes IOS du commutateur peuvent être exécutées à partir du mode privilégié. L'accès au mode privilégié doit être limité par un mot de passe pour empêcher toute utilisation non autorisée de l'appareil - grâce à ce mode, vous pouvez accéder directement au mode de configuration globale et aux commandes utilisées pour configurer les paramètres de fonctionnement. Les mots de passe peuvent être configurés un peu plus tard.

L'ensemble privilégié de commandes comprend des commandes en mode utilisateur, ainsi que la commande configure, qui accède à d'autres modes de commande. Entrez la commande enable pour passer en mode EXEC privilégié.

un. S'il n'y a pas de fichier de configuration stocké dans la RAM non volatile (NVRAM) du commutateur, vous serez dans ligne de commande mode de commutation personnalisé avec la chaîne Switch>. Entrez la commande enable pour passer en mode EXEC privilégié.

basculer > activer

Changer#

Notez que la ligne modifiée dans la configuration reflétera le mode EXEC privilégié.

Vérifiez que le fichier de configuration est vide à l'aide de la commande de mode privilégié show running-config. Si le fichier de configuration a déjà été enregistré, il doit être supprimé. Selon le modèle de commutateur et Versions iOS, votre configuration peut sembler légèrement différente. Cependant, il ne doit pas y avoir de mots de passe ou d'adresses IP configurés dans la configuration. Effacez les paramètres et redémarrez le commutateur si votre commutateur a des paramètres autres que ceux par défaut.

Note. L'annexe A détaille le processus d'initialisation et de redémarrage des appareils.

b. Examinez le fichier de « configuration en cours d'exécution ».

Commutateur # show running-config

c. Examinez le fichier de configuration de démarrage contenu dans la RAM non volatile (NVRAM).

Commutateur # show startup-config

startup-config n'est pas présent

d. Examinez les caractéristiques SVI pour le VLAN 1.

Commutateur # afficher l'interface vlan1

e. Examinez les propriétés IP de l'interface SVI du VLAN 1.

Commutateur # show ip interface vlan1

F. Connectez le câble Ethernet de PC-A au port 6 du commutateur et examinez les propriétés IP de l'interface SVI du VLAN 1. Attendez que les paramètres de vitesse et de duplex soient négociés entre le commutateur et le PC.

Note. Si vous utilisez Netlab, activez l'interface F0/6 sur le commutateur S1. Commutateur # show ip interface vlan1

g. Passez en revue les informations de version de Cisco IOS sur le commutateur.

Changer # afficher la version

h. Examinez les propriétés par défaut de l'interface FastEthernet utilisée par PC-A.

Commutateur # afficher l'interface f0/6

je. Vérifiez les paramètres VLAN par défaut sur le commutateur.

Commutateur # afficher vlan

J. Explorez la mémoire flash.

Exécutez l'une des commandes suivantes pour examiner le contenu du répertoire flash.

Commutateur # afficher le flash

Commutateur # dir flash :

Le nom de fichier se termine par une extension, telle que .bin. Les répertoires n'ont pas d'extension de fichier.

Partie 2. Configuration des paramètres de base pour les périphériques réseau

Dans la deuxième partie du laboratoire, vous configurerez les paramètres de base du commutateur et du PC.

Étape 1 : Configurez les paramètres de base du commutateur, y compris le nom d'hôte, les mots de passe locaux, la bannière MOTD (message du jour), l'adresse de gestion et l'accès Telnet.

À ce stade, vous devez configurer le PC et les paramètres de base du commutateur, y compris le nom d'hôte et l'adresse IP du SVI administratif sur le commutateur. L'attribution d'une adresse IP au commutateur n'est que la première étape. En tant qu'administrateur réseau, vous devez déterminer comment le commutateur sera géré. Telnet et SSH sont les deux méthodes de gestion les plus courantes. Cependant, Telnet n'est pas un protocole sécurisé. Toutes les informations passant entre deux appareils sont envoyées en clair. Grâce à la capture par renifleur de paquets, les attaquants peuvent facilement lire les mots de passe et autres données sensibles.

un. Si la NVRAM du commutateur ne stocke pas de fichier de configuration, assurez-vous que vous êtes en mode privilégié. Si la ligne est devenue Switch>, tapez enable.

basculer > activer

Changer#

b. Entrez en mode de configuration globale.

Commutateur # configurer le terminal

Entrez les commandes de configuration, une par ligne. Terminez par CNTL/Z.

commutateur (config) #

La ligne a de nouveau changé pour refléter le mode de configuration globale.

c. Donnez au commutateur un nom d'hôte.

switch(config)# nom d'hôte

S1 S1(config)#

d. Configurez le cryptage du mot de passe.

S1(config)# chiffrement du mot de passe du service

S1(config)#

e. Spécifiez la classe comme mot de passe secret pour accéder au mode privilégié.

S1(config)# activer la classe secrète

S1(config)#

F. Désactivez les recherches DNS indésirables.

S1(config)# no ip domain-lookup

S1(config)#

g. Personnalisez la bannière MOTD (message du jour).

S1(config)# banner motd #

Entrez le message texte. Terminez par le caractère '#'.

L'accès non autorisé est strictement interdit. #

h. Vérifiez les paramètres d'accès en basculant entre les modes.

S1(config)# sortie

S1#

*1er mars 00:19:19.490 : %SYS-5-CONFIG_I : configuré depuis la console par console

S1# sortie

S1 con0 est maintenant disponible

Appuyez sur RETOUR pour commencer.

L'accès non autorisé est strictement interdit.

S1>

je. Retour du mode utilisateur au mode privilégié. Lorsque vous êtes invité à entrer un mot de passe, entrez class.

S1>activer

Mot de passe:

S1#

Note. Lorsque vous saisissez le mot de passe, il ne s'affiche pas.

J. Entrez en mode de configuration globale pour attribuer une adresse IP SVI au commutateur. Grâce à cela, vous pourrez gérer le switch à distance.

Avant de pouvoir gérer le commutateur S1 à distance depuis PC-A, le commutateur doit se voir attribuer une adresse IP. Selon la configuration par défaut du commutateur, le commutateur doit être géré via le VLAN 1. Cependant, dans la configuration de base du commutateur, il n'est pas recommandé d'attribuer le VLAN 1 comme VLAN administratif.

À des fins administratives, utilisez le VLAN 99. Le choix du VLAN 99 est aléatoire, vous n'êtes donc pas obligé d'utiliser toujours le VLAN 99.

Commencez donc par créer un nouveau VLAN 99 sur le commutateur, puis configurez l'adresse IP du commutateur sur 192.168.1.2 avec un masque de sous-réseau de 255.255. interface virtuelle(SVI)VLAN

99.

Terminal de configuration S1#

S1(config)#vlan 99

S1(config-vlan)# sortie

S1(config)# interface vlan99

%LINEPROTO-5-UPDOWN : protocole de ligne sur l'interface Vlan99, état changé en down

S1(config-if)# adresse IP 192.168.1.2 255.255.255.0

S1(config-if)# pas d'arrêt

S1(config-if)# sortie

S1(config)#

Notez que le VLAN 99 est en panne même si vous avez entré la commande no shutdown. L'interface est actuellement en panne car le VLAN 99 n'a aucun port de commutateur attribué.

k. Associez tous les ports utilisateur au VLAN 99.

S1(config)# plage d'interface f0/1 - 24,g0/1 - 2

S1 (config-if-range) # accès switchport vlan 99

S1(config-if-range)# sortie

S1(config)#

%LINEPROTO-5-UPDOWN : protocole de ligne sur l'interface Vlan1, état changé en down

%LINEPROTO-5-UPDOWN : protocole de ligne sur l'interface Vlan99, état changé en up

Pour établir une connexion entre un hôte et un commutateur, les ports utilisés par l'hôte doivent se trouver dans le même VLAN que le commutateur. Notez que dans la sortie ci-dessus, le VLAN 1 est désactivé car aucun des ports n'est attribué au VLAN 1. Après quelques secondes, le VLAN 99 sera activé car au moins un port actif (F0/6, auquel PC-A est connecté ) est affecté au VLAN 99.

l. Pour vérifier que tous les ports utilisateur sont sur le VLAN 99, émettez la commande show vlan brief.

S1 # afficher le bref vlan

M. Configurez la passerelle IP par défaut pour le commutateur S1. Si aucune passerelle par défaut n'est configurée, le commutateur ne peut pas être géré à partir d'un réseau distant qui a plus d'un routeur sur son chemin. Il ne répond pas aux demandes d'écho du réseau distant. Bien que cet exercice ne prenne pas en compte la passerelle IP externe, imaginez que vous connectiez ultérieurement le réseau local au routeur pour un accès externe. En supposant que l'interface LAN du routeur est 192.168.1.1, configurez la passerelle par défaut pour le commutateur.

S1(config)# ip passerelle par défaut 192.168.1.1

S1(config)#

n.m. L'accès au port de la console doit également être restreint. La configuration par défaut exige que toutes les connexions à la console soient configurées sans mot de passe. Pour empêcher les messages de la console d'interrompre l'exécution de la commande, utilisez l'option de journalisation synchrone.

S1(config)# ligne avec 0

S1(ligne de configuration)#login

S1(config-line)# journalisation synchrone

S1(config-line)# sortie

S1(config)#

o. Configurez les canaux de connexion virtuels pour la gestion à distance (vty) afin que le commutateur autorise l'accès via Telnet. Si vous ne définissez pas de mots de passe vty, vous ne pourrez pas accéder à l'appareil via Telnet.

S1(config)# ligne vty 0 15

S1(config-line)# mot de passe cisco

S1(ligne de configuration)#login

S1(config-line)# fin

S1#

*1er mars 00:06:11.590 : %SYS-5-CONFIG_I : configuré depuis la console par console

Étape 2 : Configurez une adresse IP sur PC-A.

Attribuez une adresse IP et un masque de sous-réseau à l'ordinateur conformément à la table d'adressage. Une version abrégée de cette opération est décrite ici. La topologie en question ne nécessite pas de passerelle par défaut. Cependant, vous pouvez entrer l'adresse 192.168.1.1 pour simuler un routeur connecté au commutateur S1.

- Cliquez sur le bouton Démarrer > Panneau de configuration.

- Cliquez sur Afficher et sélectionnez Petites icônes.

- Ensuite, sélectionnez Centre réseau et partage et accès publique> Modifier les paramètres de l'adaptateur.

- Faites un clic droit sur Connexion au réseau local et sélectionnez Propriétés.

- Sélectionnez Protocole Internet Version 4 (TCP/IPv4) > Propriétés.

- Sélectionnez l'option Utiliser l'adresse IP suivante et entrez l'adresse IP et le masque de sous-réseau.

Partie 3 : Vérification et test de la connexion réseau

Dans la troisième partie du laboratoire, vous vérifierez et documenterez la configuration du commutateur, testerez la connexion de bout en bout entre PC-A et le commutateur S1, et testerez la capacité de gestion à distance du commutateur.

Étape 1 : Affichez la configuration du commutateur.

À partir d'une connexion de console à PC-A, affichez et vérifiez la configuration du commutateur. La commande show run vous permet de parcourir toute la configuration actuelle. Utilisez la barre d'espace pour faire défiler.

un. Un exemple de configuration est présenté ici. Les paramètres que vous avez configurés sont surlignés en jaune. Les autres options de configuration sont les paramètres par défaut de l'IOS.

S1 # show run

Configuration du bâtiment…

Configuration actuelle : 2206 octets

!

version 15.0

pas de tampon de service

horodatages de service date/heure de débogage

msec service horodatages journal datetime

chiffrement du mot de passe du service msec

!

nom d'hôte S1

!

marqueur de démarrage

marqueur de fin de botte

!

activer le secret 4 06YFDUHH61wAE/kLkDq9BGho1QM5EnRtoyr8cHAUg.2

!

pas de nouveau modèle aaa

système de routage mtu 1500

!

!

pas de recherche de domaine IP

!

!

Interface FastEthernet0/24

switchport accès vlan 99

!

interface GigabitEthernet0/1

!

interface GigabitEthernet0/2

!

interface Vlan1

pas d'adresse ip

pas de cache de route IP

!

interfaceVlan99

adresse IP 192.168.1.2 255.255.255.0

pas de cache de route IP

!

passerelle IP par défaut 192.168.1.1

serveur IP http

serveur sécurisé ip http

!

mot de bannière ^C

L'accès non autorisé est strictement interdit. ^ C

!

ligne avec 0

mot de passe 7 104D000A0618

journalisation synchrone

connexion

ligne vty 0 4

mot de passe 7 14141B180F0B

connexion

ligne vty 5 15

mot de passe 7 14141B180F0B

connexion

!

fin

S1#

b. Vérifiez les paramètres du VLAN administratif 99.

S1 # afficher l'interface vlan 99

Vlan99 est en place, le protocole de ligne est en place

Le matériel est EtherSVI, l'adresse est 0cd9.96e2.3d41 (bia 0cd9.96e2.3d41)

L'adresse Internet est 192.168.1.2/24

MTU 1500 octets, BW 1000000 Kbit, DLY 10 usec, fiabilité 255/255, txload 1/255, rxload 1/255

ARPA d'encapsulation, bouclage non défini

Type ARP : ARPA, délai d'attente ARP 04:00:00

Dernière entrée 00:00:06, sortie 00:08:45, sortie bloquée jamais Dernier effacement des compteurs « show interface » jamais

File d'attente d'entrée : 0/75/0/0 (taille/max/gouttes/vidanges) ; Chutes de sortie totales : 0

Stratégie de mise en file d'attente : fifo

File d'attente de sortie : 0/40 (taille/max)

Débit d'entrée de 5 minutes 0 bits/s, 0 paquets/s

Débit de sortie de 5 minutes 0 bits/s, 0 paquets/s

175 paquets en entrée, 22989 octets, 0 sans tampon

Reçu 0 diffusions (0 multidiffusion IP)

0 avortons, 0 géants, 0 manettes

0 erreurs d'entrée, 0 CRC, 0 trame, 0 dépassement, 0 ignoré

1 sortie de paquets, 64 octets, 0 underruns

0 erreur de sortie, 0 réinitialisation de l'interface

0 échecs de tampon de sortie, 0 tampons de sortie échangés

Étape 2 : testez la connexion de bout en bout en envoyant un ping.

un. À partir de la ligne de commande sur PC-A, envoyez un ping à l'adresse de votre propre PC-A.

C:\Utilisateurs\Utilisateur1> ping 192.168.1.10

b. À partir de la ligne de commande sur PC-A, envoyez une requête ping à l'adresse administrative de l'interface SVI sur le commutateur S1.

C:\Utilisateurs\Utilisateur1> ping 192.168.1.2

Étant donné que PC-A doit résoudre l'adresse MAC du commutateur S1 à l'aide d'ARP, le premier paquet peut expirer. Si le ping échoue, dépannez Paramètres de base dispositifs. Si nécessaire, vérifiez comment câbles physiques et l'adressage logique.

Étape 3 : Vérifier télécommande interrupteur S1.

Après cela, utilisez l'accès à distance à l'appareil à l'aide de Telnet. Dans ce laboratoire, PC-A et le commutateur S1 sont côte à côte. Dans un réseau de production, le commutateur peut se trouver dans une armoire de câblage au dernier étage, tandis que l'ordinateur administratif se trouve au premier étage. À ce stade, vous utiliserez Telnet pour accéder à distance au commutateur S1 via son adresse administrative SVI. Telnet n'est pas protocole sécurisé, mais vous pouvez l'utiliser pour tester l'accès à distance. Dans le cas de Telnet, toutes les informations, y compris les mots de passe et les commandes, sont envoyées via la session en clair. Dans les laboratoires suivants pour l'accès à distance à Périphériques réseau vous utiliserez SSH.

Note.À en utilisant Windows 7 Vous devrez peut-être activer le protocole Telnet en tant qu'administrateur. Pour installer le client Telnet, ouvrez une fenêtre cmd et tapez pkgmgr /iu:"TelnetClient". Ci-dessous un exemple.

C:\Users\User1> pkgmgr /iu:"TelnetClient"

un. Dans la même fenêtre cmd sur PC-A, émettez une commande Telnet pour vous connecter au commutateur S1 à l'aide de l'adresse administrative SVI. Le mot de passe est cisco.

C:\Utilisateurs\Utilisateur1> telnet 192.168.1.2

b. Après avoir entré le mot de passe Cisco, vous serez à l'invite de commande du mode utilisateur. Entrez en mode privilégié.

c. Pour terminer la session Telnet, tapez exit.

Étape 4 : Enregistrez le fichier de configuration actuel du commutateur.

Enregistrez la configuration.

S1# copier running-config startup-config

Nom du fichier de destination ?

Configuration du bâtiment…

S1#

Partie 4. Gestion de la table d'adresses MAC

Dans la quatrième partie du laboratoire, vous déterminerez l'adresse MAC reçue par le commutateur, configurerez une adresse MAC statique pour l'une des interfaces du commutateur, puis supprimerez l'adresse MAC statique de la configuration de l'interface.

Étape 1 : notez l'adresse MAC de l'hôte.

À partir de l'invite de commande sur PC-A, exécutez la commande ipconfig /all pour déterminer et enregistrer les adresses de couche 2 (physiques) de l'adaptateur réseau du PC.

Étape 2 : Déterminez les adresses MAC reçues par le commutateur.

Affichez les adresses MAC avec la commande show mac address-table.

S1 # afficher la table d'adresses mac

Étape 3 : répertoriez les options de la commande show mac address-table.

un. Affichez les options de la table d'adresses MAC.

S1# show mac address-table ?

b. Exécutez la commande dynamique show mac address-table pour afficher uniquement les adresses MAC obtenues dynamiquement.

S1 # show mac address-table dynamic

c. Jetez un œil à l'entrée d'adresse MAC pour PC-A. Le format d'adresse MAC pour cette commande est xxxx.xxxx.xxxx.

S1 # afficher l'adresse de la table d'adresses mac

Étape 4 : Attribuez une adresse MAC statique.

un. Effacez la table d'adresses MAC.

Pour supprimer les adresses MAC existantes, utilisez la commande clear mac address-table en mode privilégié.

S1 # effacer la dynamique de la table d'adresses mac

b. Assurez-vous que la table d'adresses MAC est effacée.

S1 # afficher la table d'adresses mac

c. Vérifiez à nouveau la table des adresses MAC.

Très probablement, l'application en cours d'exécution sur votre PC a déjà envoyé une trame de l'adaptateur réseau au commutateur S1. Examinez à nouveau la table d'adresses MAC en mode privilégié et voyez si l'adresse MAC pour PC-A a été réacquise par S1.

S1 # afficher la table d'adresses mac

Si le commutateur S1 n'a pas encore récupéré l'adresse MAC pour PC-A, envoyez une requête ping à l'adresse IP VLAN 99 du commutateur à partir de PC-A, puis relancez la commande show mac address-table.

d. Attribuez une adresse MAC statique.

Pour déterminer les ports auxquels un hôte peut se connecter, vous pouvez créer un mappage adresse MAC hôte statique vers port.

Configurez une adresse MAC statique sur l'interface F0/6 à l'aide de l'adresse écrite pour PC-A dans la partie 4 de l'étape 1. L'adresse MAC 0050.56BE.6C89 est utilisée à titre d'exemple uniquement. Vous devez utiliser l'adresse MAC de PC-A, qui est différente de celle indiquée ici à titre d'exemple.

S1(config)# mac adresse-table statique 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

e. Vérifiez les entrées dans la table d'adresses MAC.

S1 # afficher la table d'adresses mac

F. Supprimez l'entrée MAC statique. Passez en mode de configuration globale et supprimez la commande en mettant no devant la ligne de commande.

Note. L'adresse MAC 0050.56BE.6C89 est uniquement utilisée dans cet exemple.

Utilisez l'adresse MAC de votre PC-A.

S1(config)# no mac address-table static 0050.56BE.6C89 vlan 99 interface fastethernet 0/6

g. Assurez-vous que l'adresse MAC statique a été supprimée.

S1 # afficher la table d'adresses mac

Annexe A. Initialisation et redémarrage du routeur et du commutateur

Étape 1 : Initialisez et redémarrez votre routeur.

un. Connectez-vous au routeur à l'aide d'une connexion console et activez le mode privilégié.

Routeur > activer

Routeur #

b. Entrez la commande erase startup-config pour supprimer le fichier de configuration de démarrage de la NVRAM.

Routeur # effacer startup-config

Effacer le système de fichiers nvram supprimera tous les fichiers de configuration ! continuer?

Effacement de la nvram : terminé

Routeur #

c. Exécutez la commande reload pour supprimer les informations de configuration obsolètes de la mémoire. Lorsque vous êtes invité à poursuivre le redémarrage "Proceed with reload?" appuyez sur la touche Entrée. (Appuyez sur n'importe quelle touche pour annuler le redémarrage.)

Rechargement du routeur #

Continuer le rechargement ?

*29 novembre 18:28:09.923 : %SYS-5-RELOAD : rechargement demandé par la console. Raison du rechargement :

Commande de rechargement.

Note. Vous pouvez être invité à enregistrer la configuration actuelle avant de redémarrer le routeur. Pour répondre, tapez non et appuyez sur la touche Entrée.

d. Après le redémarrage du routeur, vous serez invité à entrer dans la boîte de dialogue de configuration initiale. Tapez non et appuyez sur la touche Entrée.

e. Il peut y avoir une autre demande de résiliation mise en place automatique(installation automatique). Répondez oui et appuyez sur la touche Entrée.

Souhaitez-vous mettre fin à l'installation automatique ? : Oui

Étape 2 : Initialisez et redémarrez le commutateur.

un. Connectez-vous au commutateur à l'aide d'une connexion console et passez en mode EXEC privilégié.

basculer > activer

Changer#

b. Utilisez la commande show flash pour déterminer si des VLAN ont été créés sur le commutateur.

Commutateur # afficher le flash

c. Si le fichier vlan.dat se trouve dans la mémoire flash, supprimez-le.

Commutateur # supprimer vlan.dat

Supprimer le nom du fichier ?

d. Vous serez invité à vérifier le nom du fichier. Si vous avez entré le nom correctement, appuyez sur la touche Entrée.

Sinon, vous pouvez changer le nom du fichier.

e. Il vous sera demandé de confirmer la suppression de ce fichier. Appuyez sur la touche Entrée pour confirmer.

Supprimer flash:/vlan.dat ?

Changer#

F. Entrez la commande erase startup-config pour supprimer le fichier de configuration de démarrage de la NVRAM. Vous serez invité à supprimer le fichier de configuration. Appuyez sur la touche Entrée pour confirmer.

Commutateur # effacer startup-config

Effacer le système de fichiers nvram supprimera tous les fichiers de configuration ! continuer?

Effacement de la nvram : terminé

Changer#

g. Redémarrez le commutateur pour effacer les informations de configuration obsolètes de la mémoire. Vous serez ensuite invité à confirmer que vous souhaitez redémarrer le commutateur. Appuyez sur la touche Entrée pour continuer.

Commutateur # recharger

Continuer le rechargement ?

Note. Vous pouvez être invité à enregistrer la configuration actuelle avant de redémarrer le commutateur. Pour répondre, tapez non et appuyez sur la touche Entrée.

La configuration du système a été modifiée. Sauvegarder? :Non

h. Après le redémarrage du commutateur, vous serez invité à entrer dans la boîte de dialogue de configuration initiale. Pour répondre, tapez non et appuyez sur la touche Entrée.

Voulez-vous entrer dans la boîte de dialogue de configuration initiale? :Non

interrupteur>

Savez-vous ce qu'est la folie ? La folie est la répétition exacte de la même action encore et encore dans l'espoir d'un changement.

L'article révèle les caractéristiques de mise en place de la technologie VLAN à l'exemple d'un équipement spécifique.Bonne journée, cher visiteur. Aujourd'hui, comme d'habitude, selon notre bonne tradition, je vais vous dire quelque chose d'intéressant. Et l'histoire d'aujourd'hui portera sur une chose merveilleuse dans les réseaux locaux appelés VLAN. Il existe pas mal de variétés de cette technologie dans la nature, nous ne parlerons pas de tout, mais seulement de celles qui résoudraient le problème auquel notre entreprise est confrontée. Cette technologie a déjà été utilisée plus d'une fois par nos spécialistes dans notre pratique d'externalisation informatique dans la région, mais cette fois, tout était un peu plus intéressant, car. l'équipement avec lequel je devais travailler était quelque peu "réduit" (la tâche similaire précédente était implémentée sur le commutateur D-link DES-1210-28). Mais avant tout.

Qu'est-ce queVLAN?

VLAN - réseau local logique ("virtuel"), est un groupe d'hôtes avec un ensemble commun d'exigences qui interagissent comme s'ils étaient connectés à un domaine de diffusion, quel que soit leur emplacement physique. Un VLAN a les mêmes propriétés qu'un LAN physique, mais permet de regrouper des stations terminales même si elles ne se trouvent pas sur le même réseau physique. Une telle réorganisation peut se faire sur la base de logiciel au lieu de déplacer physiquement des appareils.

Cette technologie vous permet d'effectuer deux tâches :

1) regrouper les appareils au niveau de la couche liaison de données (c'est-à-dire les appareils qui se trouvent dans le même VLAN), bien qu'ils puissent physiquement être connectés à différents commutateurs réseau (situés, par exemple, géographiquement éloignés);

2) pour distinguer les appareils (situés dans différents VLAN) connectés au même commutateur.

En d'autres termes, les VLAN vous permettent de créer des domaines de diffusion distincts, réduisant ainsi le pourcentage de trafic de diffusion sur le réseau.

port- BaseVLAN

Port-Base VLAN - est un groupe de ports ou un port dans le commutateur qui fait partie du même VLAN. Les ports d'un tel VLAN sont appelés non étiquetés (non étiquetés), cela est dû au fait que les trames entrant et sortant du port n'ont pas d'étiquette ou d'identifiant. Cette technologie peut être décrit brièvement - les VLAN ne sont que dans le commutateur. Nous considérerons cette technologie sur un commutateur géré D-link DGS-1100-24.

IEEE 802.1Q

IEEE 802.1Q est une norme ouverte qui décrit une procédure de balisage du trafic pour transmettre les informations d'appartenance au VLAN. Pour cela, une balise contenant des informations sur l'appartenance à un VLAN est placée dans le corps de la trame. Parce que la balise est placée dans le corps, et non dans l'en-tête de la trame, alors les appareils qui ne supportent pas les VLAN font passer le trafic de manière transparente, c'est-à-dire sans tenir compte de sa liaison au VLAN.

Un peu de toxicomanie, à savoir, la procédure pour placer une étiquette dans un cadre s'appelle l'injection.

La taille de la balise est de 4 octets. Il se compose des champs suivants :

- Identifiant de protocole de balise (TPID, identifiant de protocole de marquage). La taille du champ est de 16 bits. Spécifie le protocole utilisé pour le balisage. Pour 802.1Q, la valeur est 0x8100.

- Priorité (priorité). La taille du champ est de 3 bits. Utilisé par la norme IEEE 802.1p pour prioriser le trafic transmis.

- Indicateur de format canonique (CFI, indicateur de format canonique). La taille du champ est de 1 bit. Indique le format de l'adresse MAC. 0 - canonique, 1 - non canonique. CFI est utilisé pour l'interopérabilité entre les réseaux Ethernet et Token Ring.

- Identifiant VLAN (VID, identifiant VLAN). La taille du champ est de 12 bits. Spécifie à quel VLAN appartient la trame. Gamme valeurs possibles de 0 à 4095.

Ports en 802.1Q

Les ports peuvent être dans l'un des modes suivants :

- Port étiqueté (dans la terminologie CISCO - trunk-port) - le port transmet les paquets étiquetés avec les numéros VLAN spécifiés, mais en même temps, il ne marque en aucun cas les paquets

- Port non étiqueté (dans la terminologie CISCO - port d'accès) - le port transmet de manière transparente le trafic non étiqueté pour les VLAN spécifiés, si le trafic va vers d'autres ports du commutateur en dehors du VLAN spécifié, alors il y est déjà visible car étiqueté avec le nombre de ce VLAN.

- Le port n'appartient à aucun VLAN et ne participe pas au fonctionnement du switch

Exemple. Il y a un espace de bureau dans lequel le service du personnel est divisé en deux étages, il est nécessaire que les employés soient séparés de réseau commun. Il y a deux interrupteurs. Créons le VLAN 3 sur l'un et le second, nous spécifierons les ports qui seront dans l'un des VLAN comme Untagget Port. Pour que les commutateurs comprennent à quel VLAN la trame est adressée, vous avez besoin d'un port par lequel le trafic sera transmis au même VLAN d'un autre commutateur. Sélectionnons, par exemple, un port et spécifions-le comme Tagget. Si, en plus du VLAN 3, nous en avons également d'autres et que le PC-1 situé dans le VLAN 3 recherchera le PC-2, le trafic de diffusion ne "parcourra" pas le réseau, mais uniquement dans le VLAN 3. La trame arrivée sera être transmis via la table MAC, si l'adresse du destinataire n'est pas trouvée, une telle trame sera envoyée via tous les ports d'un tel VLAN d'où elle est venue en cours d'exécution et le port Tagget avec une balise VLAN afin qu'un autre commutateur diffuse vers le groupe des ports spécifiés dans le champ VID. Cet exemple décrit un VLAN - un port ne peut être que dans un VLAN.

IEEE 802.1publicité

802.1ad est une norme ouverte (similaire à 802.1q) qui décrit une double balise. Aussi connu sous le nom de Q-in-Q ou VLAN empilés. La principale différence par rapport à la norme précédente est la présence de deux VLAN - externe et interne, ce qui vous permet de diviser le réseau non pas en 4095 VLAN, mais en 4095x4095.

Les scénarios peuvent être différents - le fournisseur doit "transférer" le tronc du client sans affecter le schéma de numérotation VLAN, il est nécessaire d'équilibrer la charge entre les sous-interfaces au sein du réseau du fournisseur, ou tout simplement il n'y a pas assez de numéros. Le plus simple est d'en faire un autre du même label (tag).

AsymétriqueVLAN

Dans la terminologie D-Link, ainsi que dans les paramètres VLAN, il existe le concept de VLAN asymétrique - il s'agit d'un VLAN dans lequel un port peut se trouver dans plusieurs VLAN.

Modifications de l'état des ports

- Les ports marqués fonctionnent comme avant

- Il devient possible d'attribuer plusieurs ports à plusieurs VLAN en tant que Untagged. Ceux. un port à la fois fonctionne dans plusieurs VLAN comme non étiqueté

- Chaque port a un autre paramètre PVID - il s'agit de l'ID VLAN qui marque le trafic de ce port s'il va vers des ports marqués et à l'extérieur du commutateur. Chaque port ne peut avoir qu'un seul PVID

Ainsi, nous obtenons qu'à l'intérieur de l'appareil, un port peut appartenir à plusieurs VLAN à la fois, mais en même temps, le trafic allant vers le port marqué (TRUNK) sera marqué avec le numéro que nous avons défini dans PVID.

Restriction : IGMP Snooping ne fonctionne pas lors de l'utilisation de VLAN asymétriques.

Créer un VLAN surD-lienDGS-1100-24.

Ce qui est disponible. Deux commutateurs, l'un d'eux est D-link DGS-1100-24, le commutateur n ° 2 y est connecté. Les machines des utilisateurs sont connectées au commutateur n ° 2 - absolument tout le monde, ainsi que des serveurs, une passerelle par défaut et un stockage réseau.

Tâche. Limitez les ressources humaines de l'environnement général afin que le serveur, la passerelle et le stockage réseau soient disponibles.

De plus, le commutateur D-link DGS-1100-24 vient d'être sorti de la boîte. Par défaut, la plupart des commutateurs gérés par D-Link ont une adresse de 10.90.90.90/8. Nous ne sommes pas intéressés à être physiquement au commutateur ou à changer l'adresse. Il existe un utilitaire spécial D-Link SmartConsole Utility qui aide à trouver notre appareil sur le réseau. Après l'installation, exécutez l'utilitaire.

Avant de procéder à la configuration, commutons correctement les ports :

1) Commutez le port HR du commutateur #2 au commutateur #1

2) Basculez les serveurs, la passerelle et le stockage réseau du commutateur n°2 au commutateur n°1

3) Connectez le commutateur #2 au commutateur #1

Après un tel commutateur, nous voyons l'image suivante : les serveurs, la passerelle, le stockage réseau et le service du personnel sont connectés au commutateur n° 1, et tous les autres utilisateurs sont connectés au commutateur n° 2.

Cliquez sur le bouton "Découverte"

Cochez la case et cliquez sur l'icône d'engrenage, la fenêtre des paramètres du commutateur s'ouvre. Après avoir défini l'adresse, le masque et la passerelle, nous écrivons le mot de passe, qui est admin par défaut.

Cliquez sur "Ajouter un VLAN" et spécifiez le nom et les ports du VLAN

Cliquez sur "Appliquer"

Après avoir créé les VLAN nécessaires, enregistrez le paramètre, pour cela, cliquez sur "Enregistrer", "Enregistrer la configuration"

Ainsi, nous voyons que le VLAN 3 n'a pas accès aux ports 01-08, 15-24 - par conséquent, il n'a pas accès aux serveurs, à une passerelle, au stockage réseau, au VLAN2 et aux autres clients - qui sont connectés au commutateur #2. Cependant, le VLAN 2 a accès aux serveurs, à la passerelle, au stockage réseau, mais pas aux autres machines. Et enfin, toutes les autres machines voient le serveur, la passerelle, le stockage réseau, mais ne voient pas les ports 05,06.]

Ainsi, si vous avez certaines connaissances sur les caractéristiques de l'équipement et les compétences en matière d'externalisation informatique, vous pouvez satisfaire les besoins du client même sur un équipement aussi économique que le commutateur D-Link DGS1100-24.

Tout le monde, la paix soit avec vous !

Évolution technologies de réseau ces dernières années a conduit à une nouvelle tendance constante dans le développement des systèmes de vidéosurveillance. Du système de télévision en circuit fermé (CCTV), la vidéosurveillance se déplace de plus en plus vers l'un des systèmes informatiques du propriétaire. Avec les mêmes principes de transmission, de traitement et de stockage des informations, et souvent avec le même support local de transmission des données réseau informatique(LAN) du client.

Cette tendance a de nombreux aspects positifs pour l'industrie de la sécurité - l'unification et, par conséquent, un équipement moins cher avec une fonctionnalité et une spécifications techniques; degré d'intégration élevé, auparavant inatteignable, entre divers systèmes la sécurité technique et les systèmes informatiques du client ; d'énormes opportunités de redondance des équipements centraux, des systèmes de stockage de données et des systèmes de transmission de données ; automatisation du travail de l'opérateur du système de vidéosurveillance et introduction massive de modules d'analyse vidéo et de vision artificielle.

Mais n'oubliez pas les problèmes connexes - la nécessité d'assurer la priorité dans le transfert des données des systèmes de sécurité lors de la division du support de transmission, la nécessité d'assurer la sécurité des informations, ainsi que la prise en compte de la charge lors de la planification des réseaux locaux.

Dans cet article, nous discuterons des principales approches de sélection des commutateurs de réseau pour les systèmes de vidéosurveillance en utilisant l'équipement de CJSC NVP Bolid comme exemple.

Les commutateurs sont au cœur d'un système de vidéosurveillance IP

Dans les systèmes de vidéosurveillance IP, les commutateurs réseau peuvent être comparés au cœur, où les données générées par les caméras IP agissent comme du sang. Pour que le système «ne tombe pas malade» et que les données du système de vidéosurveillance soient garanties d'être livrées aux consommateurs - au centre de surveillance et au centre de stockage de données - il est nécessaire de planifier correctement le LAN de l'objet et de configurer et de configurer correctement configurer les commutateurs réseau.

Principes de sélection des équipements

La première étape, et peut-être la plus importante, est la sélection de l'équipement pour une tâche spécifique du client. En règle générale, il est nécessaire de sélectionner la solution minimale suffisante, en tenant compte des plans du client pour une extension ultérieure du système.

Essayons de comprendre les principes de base du choix des commutateurs réseau pour la vidéosurveillance.

Géré ou non géré ?

Pour une réponse compétente à cette question, vous devrez vous immerger un peu dans le fonctionnement du processus de transfert de données dans les réseaux de communication. Pour ce faire, la méthode la plus simple consiste à utiliser le modèle de référence de base (OSI) standard d'interconnexion de systèmes ouverts.

Il y a 7 couches dans le modèle OSI. Mais en pratique, nous ne nous intéressons qu'à deux d'entre eux : le deuxième canal (liaison de données de couche 2 ou L2) et le troisième réseau (réseau de couche 3 ou L3).

Le commutateur réseau fonctionne soit en couche 2, soit en couches 2 et 3 selon le modèle OSI. Voyons ce que cela signifie. La couche liaison est destinée à l'échange de données entre les nœuds situés dans le même segment LAN. couche réseau implique une interaction entre différents segments du réseau local. Cependant, pour les systèmes de vidéosurveillance, qui sont généralement physiquement séparés des réseaux locaux de l'entreprise, la 3e couche du modèle OSI est rarement utilisée. Par conséquent, malgré le fait que les commutateurs gérés peuvent prendre en charge à la fois les couches 2 et 3 du modèle OSI (L3) et seulement 2 (L2), les commutateurs L2 sont utilisés pour les systèmes de vidéosurveillance.

Vous pouvez maintenant déterminer en quoi les commutateurs gérés diffèrent des commutateurs non gérés. Un commutateur non géré est un périphérique qui transmet indépendamment des paquets de données d'un port au reste. Mais pas à tous les appareils à la suite, mais uniquement directement au destinataire, car le commutateur dispose d'une table d'adresses MAC. Grâce à cette table, le commutateur "se souvient" de quel port correspond à quel périphérique. Un commutateur non géré avec des ports optiques peut être une alternative à un convertisseur de média avec un nombre limité de ports, par exemple, lorsqu'il est nécessaire de convertir l'optique et de transférer des paquets de données vers plusieurs ports/appareils à la fois. Il convient de noter que ce type de commutateurs ne possède pas d'interface Web, c'est pourquoi ils sont appelés non gérés.

L'exemple le plus évident de l'utilisation de commutateurs non gérés est la combinaison d'enregistreurs vidéo, de serveurs, de caméras vidéo et de postes de travail d'opérateur en un seul réseau.

Un commutateur géré est un appareil plus complexe qui peut fonctionner comme un commutateur non géré, mais qui possède en même temps un ensemble étendu de fonctions et prend en charge les protocoles de gestion de réseau en raison de la présence d'un microprocesseur (en fait, un commutateur géré est un ordinateur spécialisé). L'accès aux paramètres de ce type d'appareil s'effectue généralement via l'interface WEB. L'un des principaux avantages d'un commutateur géré est la possibilité de séparer un réseau local à l'aide d'un réseau local virtuel (VLAN). Cela est nécessaire si, pour une raison quelconque, il est impossible de séparer physiquement le réseau local de vidéosurveillance du réseau local général de l'entreprise.

Les commutateurs gérés vous permettent de prioriser certains trafics grâce au mécanisme d'attribution de niveaux de qualité - QoS (qualité de service).

Une autre différence avec un commutateur géré réside dans les protocoles de redondance qui vous permettent de créer des topologies complexes, telles que des anneaux physiques. Dans ce cas, la liaison logique reste toujours bus.

Ainsi, tous les commutateurs peuvent être divisés en 3 catégories :

Facteur de forme - Montage en rack (montage en rack) ou montage sur rail DIN (industriel) ?

Le choix du facteur de forme dépend de l'endroit où le commutateur est installé. En règle générale, à l'intérieur du bâtiment, les commutateurs sont installés dans les salles de serveurs/transversales. Pour cela, des racks de serveur spéciaux ou des armoires murales 19" sont utilisés. Dans ce cas, il est nécessaire d'utiliser un facteur de forme adapté aux racks - Montage en rack.

Si vous souhaitez installer l'interrupteur à l'extérieur du bâtiment dans une armoire chauffante, vous avez besoin d'une taille compacte, d'un design industriel et d'un montage sur rail DIN. Par conséquent le seul bon choix- Montages sur rail DIN.

"Paire torsadée" ou "optique" ?

Cela dépend de la distance entre la caméra, le commutateur et le serveur. La distance entre le point de terminaison "paire torsadée" (câble UTP/FTP de catégorie 5 ou supérieure) dans la croix horizontale de télécommunication (à côté du serveur/registraire) jusqu'au point de terminaison dans la prise de télécommunication (à côté de la caméra de vidéosurveillance) ne doit pas dépasser 90 mètres (clause 5.2 .1 GOST R 53246-2008 Systèmes de câbles structurés).

Cela ne signifie pas que la caméra ne pourra pas transmettre de vidéo sur de longues distances. Technologie de transmission Ethernet rapide 100BASE-TX est conçu pour fonctionner à des vitesses allant jusqu'à 100 Mb/s. Il est évident que le débit binaire des caméras est inférieur et que la longueur du segment peut donc être augmentée. Mais de nombreux facteurs affectent un objet particulier. Normes - elles sont principalement destinées à la planification du réseau, à l'unification. Si vous certifiez la conformité du réseau aux exigences des normes SCS (que le client peut exiger), vous devez alors vous conformer aux restrictions prescrites dans GOST R 53246-2008, GOST R 53245-2008 et ISO / IEC internationale.

Par conséquent, en règle générale, le cuivre paire torsadée utilisé à des distances allant jusqu'à 90 mètres de la caméra au commutateur, câble à fibre optique - lorsqu'il dépasse 90 mètres.

| Modèle | Nombre de ports 10/100 Base-T avec PoE (« cuivre ») | Nombre de ports de liaison montante 10/100/1000 Base-T ("cuivre") | Nombre de ports de liaison montante 100/1000 Base-X ("optique") | Types de modules SFP pour ports "optiques" |

|---|---|---|---|---|

| SW-104 | 4 | 1 | 1 | 155 Mbps 850 nm, 2 km, LC, fibre multimode 1,25 Gb/s 850 nm, 500 m, LC, fibre multimode 155 Mbps 1310/1550 nm, 20 km, LC, fibre monomode 155 Mbps 1550/1310 nm, 20 km, LC, fibre monomode |

| SW-108 | 8 | 1 | 1 | |

| SW-204 | 3 | 1 | 2 | 1.25Gb/s 850nm, 500m, LC, fibre multimode 1,25 Gb/s 1310 / 1550 nm, 20 km, LC, fibre monomode 1,25 Gb/s 1550 / 1310 nm, 20 km, LC, fibre monomode |

| SW-216 | 16 | 2 | 0 | - |

| SW-224 | 24 | 2 | 0 | - |

Topologie du réseau - "étoile" ou "anneau" ?

Presque toujours, la topologie de construction d'un réseau local (LAN) pour les systèmes de vidéosurveillance est construite selon une topologie en étoile. Pour les grands systèmes, il existe une division : en commutateurs de niveau d'accès, auxquels les caméras de vidéosurveillance sont connectées, et en un commutateur de niveau de cœur de réseau, auquel les commutateurs de niveau d'accès, les serveurs vidéo, les postes de travail du poste de garde sont connectés. Pour les petits réseaux locaux, un commutateur peut combiner la couche d'accès et la couche centrale.

Cependant, il y a des moments où la topologie standard n'est pas idéale. Cela s'applique principalement aux systèmes de télévision de sécurité périmétrique, où les avantages d'une topologie en anneau sont évidents : une charge plus uniforme sur les canaux de communication, récupération automatique réseaux après une seule interruption.

Le commutateur BOLID SW-204 avec deux ports optiques gigabit 100/1000 Base-X prend en charge le protocole standard RSTP (Rapid Spanning Tree Protocol) et la topologie en anneau avec la fonctionnalité de redondance de communication Fast Ring Network pour la construction de réseaux locaux de systèmes de vidéosurveillance périmétriques ( voir figure 1). ).

Figure 1. Comparaison des topologies en anneau pour les systèmes de vidéosurveillance périmétrique des bâtiments.

La principale différence entre RSTP et Fast Ring Network est la vitesse de récupération du réseau après une rupture de sonnerie. Fast Ring Network a un temps de récupération garanti (appelé « temps de convergence ») inférieur à 50 ms pour un anneau de 30 commutateurs. RSTP est plus lent (temps de récupération de quelques secondes à 1-2 minutes) et dépend directement du nombre de commutateurs dans l'anneau.

Sur ce moment pour créer une topologie en anneau avec prise en charge de Fast Ring Network, vous devez utiliser des commutateurs L2 + tiers prenant en charge le protocole Fast Ring Network (topologie en anneau), cependant, avec la prochaine mise à jour de la ligne de vidéosurveillance Bolid, l'opportunité d'étendre gamme de modèles Les interrupteurs seront pris en considération.

* le réseau du client doit avoir au moins un commutateur L3 pour allouer le trafic de vidéosurveillance à un sous-réseau logique séparé (VLAN)** pour une topologie en anneau avec prise en charge du Fast Ring Network dans les commutateurs Bolid, un commutateur L2 + est requis, les autres sont L2

Redondance d'alimentation

Lors du choix d'un commutateur, vous devez tenir compte des paramètres de l'alimentation du réseau. En règle générale, les commutateurs de rack 19" sont alimentés en 220 VAC. Les commutateurs industriels peuvent avoir des tensions d'alimentation différentes, pas toujours standard.

Pour une alimentation redondante, en règle générale, utilisez des sources Alimentation sans interruption(UPS) ou alimentations redondantes avec batteries. Il est important de planifier à l'avance comment sauvegarder exactement l'alimentation du commutateur, en tenant compte non seulement de sa propre consommation, mais également de la consommation de la charge - caméras de vidéosurveillance connectées aux ports du commutateur avec prise en charge PoE.

PoE (Power over Ethernet) - nous calculons le budget de puissance

pouvoir sur Ethernet(PoE) - une technologie qui vous permet de transmettre à un appareil distant énergie électrique ainsi que des données sur Ethernet à paire torsadée standard.

Lors du choix d'un commutateur, vous devez tenir compte de deux paramètres concernant l'utilisation de la technologie PoE :

- puissance maximale allouée par le switch pour 1 port

- puissance totale du commutateur PoE

La puissance maximale allouée par le commutateur à 1 port ne doit pas être inférieure à la consommation électrique de l'une des caméras connectées au commutateur. La consommation électrique totale de toutes les caméras ne doit pas dépasser la puissance totale allouée par le commutateur à tous les ports PoE. Les commutateurs Bolid prennent en charge IEEE 802.3af-2003 et IEEE 802.3at-2009. Le tableau montre les données sur les commutateurs "Bolid":

Classes de consommation Caméras IP PoE Bolid

Les classes de consommation électrique des appareils alimentés sont indiquées dans le tableau :

| Modèle | Consommation d'énergie, pas plus de W | Norme PoE | Classe PoE |

|---|---|---|---|

| VCI-113 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-122 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-123 | 5,1 | IEEE 802.3af-2003 | 2 |

| VCI-120 | 9,09 | IEEE 802.3af-2003 | 3 |

| VCI-121-01 | 13 | IEEE 802.3af-2003 | 3 |

| VCI-130 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-143 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-140-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-184 | 7 | IEEE 802.3af-2003 | 2 |

| VCI-180-01 | 12,95 | IEEE 802.3af-2003 | 3 |

| VCI-212 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-222 | 2,6 | IEEE 802.3af-2003 | 1 |

| VCI-722 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-220 | 9,75 | IEEE 802.3af-2003 | 3 |

| VCI-220-01 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-230 | 5,5 | IEEE 802.3af-2003 | 2 |

| VCI-830-01 | 7,5 | IEEE 802.3af-2003 | 3 |

| VCI-242 | 4 | IEEE 802.3af-2003 | 2 |

| VCI-742 | 5 | IEEE 802.3af-2003 | 2 |

| VCI-240-01 | 11,5 | IEEE 802.3af-2003 | 3 |

| VCI-884 | 4,97 | IEEE 802.3af-2003 | 2 |

| VCI-280-01 | 15 | IEEE 802.3at-2009 | 4 |

| VCI-252-05 | 6 | IEEE 802.3af-2003 | 2 |

| VCI-320 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-412 | 4,5 | IEEE 802.3af-2003 | 2 |

| VCI-432 | 4,85 | IEEE 802.3af-2003 | 2 |

| VCI-627-00 | 10 | IEEE 802.3af-2003 | 3 |

| VCI-627 | 13 | IEEE 802.3at-2009 | 4 |

| VCI-628-00 | 12 | IEEE 802.3af-2003 | 3 |

| VCI-528-00 | 20 | IEEE 802.3at-2009 | 4 |

| VCI-528 | 26 | IEEE 802.3at-2009 | 5 |

| VCI-529 | 43 | IEEE 802.3at-2009 | 5 |

| VCI-529-06 | 38 | IEEE 802.3at-2009 | 5 |

| TCI-111 | 7 | IEEE 802.3af-2003 | 3 |

Une fonctionnalité intéressante pour la vidéosurveillance est la gestion PoE. Par exemple, il vous permet de contrôler l'alimentation en tension de la caméra, ce qui, par exemple, est important pour le redémarrage à distance d'une caméra gelée. De plus, les fonctionnalités suivantes sont prises en charge :

- la fonction de priorité d'alimentation pour chaque port peut être de 3 degrés : faible, moyen, élevé. Les ports à faible priorité seront désactivés en cas de surcharge du système

- fonction de réglage du seuil de surcharge - en cas de dépassement de la puissance maximale autorisée, le système coupera l'alimentation du port avec la priorité la plus basse

- commande manuelle pour activer ou désactiver la fonction PoE sur un port

Conditions de fonctionnement - plage de température, protection contre les surtensions

Lors du choix d'un interrupteur, vous devez prendre en compte les conditions de son fonctionnement futur. Si l'opération se fait à l'extérieur, même pour les armoires chauffantes, il est souhaitable de sélectionner des chambres avec une plage de température étendue jusqu'à -30°C. De plus, lors de la planification d'un réseau informatique local, il est nécessaire de prendre en compte la possibilité de surtensions dans les lignes de communication et électriques. Pour les interrupteurs Bolid, les surtensions limites de bruit impulsionnel sont présentées dans le tableau 4 :

conclusion

La sélection de commutateurs pour organiser un réseau local (LAN) d'un système de vidéosurveillance de sécurité est une tâche avec un grand nombre variables, mais plutôt simples et formalisables. Les données fournies dans l'article vous aideront à choisir le bon modèle d'interrupteur Bolid pour n'importe quelle tâche - d'un système de vidéosurveillance d'immeuble de bureaux à un grand système de périmètre avec des interrupteurs industriels dans des armoires de chauffage extérieures avec un lignes de fibre optique connexion avec la redondance des canaux par la topologie en anneau de l'organisation du LAN.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)

.JPG)