Le cryptage est le processus de codage des informations de manière à ce qu'elles ne soient pas accessibles par d'autres personnes à moins qu'elles ne disposent de la clé de décryptage nécessaire. Le cryptage est généralement utilisé pour protéger les documents sensibles, mais il est également bonne façon arrêter les personnes qui essaient de voler vos données personnelles.

Pourquoi utiliser des catégories ? Afin de décomposer une grande variété de programmes de cryptage d'informations en ensembles de programmes plus simples et plus compréhensibles, c'est-à-dire structure. Cet article se limite à un ensemble d'utilitaires de chiffrement de fichiers et de dossiers.

- Utilitaires de chiffrement de fichiers et de dossiers - ces utilitaires sont abordés dans cet article. Ces utilitaires de chiffrement fonctionnent directement avec les fichiers et les dossiers, contrairement aux utilitaires qui chiffrent et stockent les fichiers dans des volumes (archives, c'est-à-dire dans des conteneurs de fichiers). Ces utilitaires de chiffrement peuvent s'exécuter à la demande ou à la volée.

- Utilitaires de chiffrement de disque virtuel. Ces utilitaires fonctionnent en créant des volumes (conteneurs/archives cryptés), qui sont représentés dans le système de fichiers comme disques virtuels, qui ont leur propre lettre, par exemple, "L:". Ces lecteurs peuvent contenir à la fois des fichiers et des dossiers. Le système de fichiers de l'ordinateur peut lire, écrire et créer des documents en temps réel, c'est-à-dire dans formulaire ouvert. Ces utilitaires fonctionnent à la volée.

- Utilitaires de chiffrement complet du lecteur - chiffrez tous les périphériques de stockage, par exemple eux-mêmes disques durs, partitions de disque et Périphériques USB. Certains des utilitaires de cette catégorie peuvent également chiffrer le lecteur sur lequel le système d'exploitation est installé.

- Utilitaires de chiffrement client dans le "cloud": une nouvelle catégorie d'utilitaires de chiffrement. Ces utilitaires de chiffrement de fichiers sont utilisés avant le téléchargement ou la synchronisation sur le cloud. Les fichiers sont cryptés lors de leur transmission et lors de leur stockage dans le "cloud". Les utilitaires de chiffrement cloud utilisent diverses formes de virtualisation pour fournir un accès au code source côté client. Dans ce cas, tout le travail s'effectue en mode "à la volée".

Précautions

- Ce n'est pas parce qu'un programme de cryptage "fonctionne" qu'il est sécurisé. De nouveaux utilitaires de chiffrement apparaissent souvent après que "quelqu'un" a lu la cryptographie appliquée, choisi un algorithme et s'est mis au développement. Peut-être même que "quelqu'un" utilise un code open source vérifié. Implémente une interface utilisateur. Assurez-vous que cela fonctionne. Et il pense que tout est fini. Mais ce n'est pas. Un tel programme est probablement rempli de bogues fatals. "Fonctionnalité ne signifie pas qualité, et aucune quantité de tests bêta ne découvrira de problèmes de sécurité. La plupart des produits ne sont qu'un beau mot "conforme". Ils utilisent des algorithmes cryptographiques, mais ne sont pas eux-mêmes sécurisés." (Traduction libre) - Bruce Schneier, de Les pièges de la sécurité en cryptographie. (Phrase originale : "La fonctionnalité n'est pas synonyme de qualité, et aucune quantité de tests bêta ne révélera jamais une faille de sécurité. Trop de produits sont simplement conformes aux mots à la mode ; ils utilisent une cryptographie sécurisée, mais ils ne sont pas sécurisés.").

- L'utilisation du cryptage n'est pas suffisante pour assurer la sécurité de vos données. Il existe de nombreuses façons de contourner la protection, donc si vos données sont "très secrètes", vous devez également penser à d'autres moyens de protection. Comme un "départ" pour recherches supplémentaires l'article peut être utilisé risques liés à l'utilisation de logiciels cryptographiques .

Les systèmes d'exploitation sont vicieux : échos de vos données personnelles - fichiers d'échange, fichiers temporaires, fichiers d'économie d'énergie ("système en veille"), fichiers supprimés, artefacts de navigateur, etc. - sont susceptibles de rester sur tout ordinateur que vous utilisez pour accéder aux données. Ce n'est pas une mince affaire d'isoler cet écho de vos données personnelles. Si vous avez besoin de protection données difficiles disque lors de leur mouvement ou de leur réception de l'extérieur, il s'agit d'une tâche plutôt difficile. Par exemple, lorsque vous créez une archive cryptée de fichiers ou décompressez une telle archive, les versions originales des fichiers ou les copies des fichiers originaux de cette archive restent respectivement sur le disque dur. Ils peuvent également rester dans des emplacements de stockage de fichiers temporaires (c'est-à-dire des dossiers Temp, etc.). Et il s'avère que la tâche de supprimer ces versions originales devient la tâche de ne pas simplement supprimer ces fichiers à l'aide de la commande "supprimer".

Présentation des programmes de chiffrement de fichiers et de dossiers

TrueCryptétait autrefois le le meilleur programme dans cette catégorie. Et c'est toujours l'un des meilleurs, mais il ne correspond plus à cette catégorie, car il est basé sur un travail utilisant des disques virtuels.

La plupart, sinon la totalité, des programmes décrits ci-dessous exposent l'utilisateur à des menaces non évidentes, qui sont décrites ci-dessus au point n ° 1 de la liste des pavertissements . TrueCrypt, qui est basé sur le travail avec des partitions plutôt que sur des fichiers et des dossiers, n'expose pas les utilisateurs à cette vulnérabilité.

Chiffrement gratuit Sophos- plus disponible.

Produits et liens associés

Produits connexes:

Produits alternatifs :

- SafeHouse Explorer est un programme simple et gratuit suffisamment léger pour être facilement utilisé sur Clés USB. Vous pouvez également trouver des vidéos et des manuels d'utilisation bien préparés sur leur site Web.

- Rohos Mini Drive est un programme portable qui crée une partition cachée et cryptée sur une clé USB.

- FreeOTFE (de Virtual Disk Encryption Utilities Review) est un programme permettant d'effectuer un chiffrement de disque à la volée. Il peut être adapté pour une utilisation portable.

- FreeOTFE Explorer est une version simplifiée de FreeOTFE. Il ne nécessite pas de droits d'administrateur.

- Pismo File Mount Audit Package est une extension de système de fichiers qui permet d'accéder à des fichiers cryptés spéciaux (via menu contextuel Windows Explorer), qui à leur tour donnent accès à des dossiers chiffrés. Les applications peuvent écrire directement dans ces dossiers, garantissant qu'aucune copie texte du document original ne reste sur votre disque dur.

- 7-Zip est un puissant utilitaire de création d'archives de fichiers qui fournit un cryptage AES 256 bits pour les formats *.7z et *.zip. Cependant, le programme Pismo est plus la meilleure solution car cela évite le problème du stockage des versions non cryptées des fichiers.

Guide rapide (télécharger le logiciel de chiffrement de fichiers et de dossiers)

AxCrypt

| Intégration du menu contextuel de l'Explorateur Windows. AxCrypt facilite l'ouverture, la modification et l'enregistrement de fichiers cryptés comme si vous travailliez avec des fichiers non cryptés. Utilisez ce produit si vous devez travailler fréquemment avec des fichiers cryptés. | ||

| Le programme utilise Open Candy (installé avec un logiciel tiers supplémentaire). Si vous le souhaitez, vous ne pouvez pas l'installer, mais vous devez ensuite vous inscrire sur le site. |

- Cryptage AES, longueur de clé 256 bits.

- Cacher des fichiers et des dossiers.

- Cryptage de fichiers (en créant des disques virtuels - coffres-forts) à la volée.

- Sauvegarde en ligne.

- Créez des disques USB/CD/DVD sécurisés.

- Chiffrement des pièces jointes E-mail.

- Création de "portefeuilles" cryptés qui stockent des informations sur cartes de crédit, comptes, etc...

Il semblerait que le programme offre suffisamment d'opportunités, en particulier pour usage personnel. Regardons maintenant le programme au travail. Au premier démarrage, le programme demande de définir un mot de passe principal, qui est utilisé pour authentifier l'utilisateur dans le programme (Fig. 1). Imaginez cette situation : vous cachez des fichiers et quelqu'un d'autre exécute le programme, voit quels fichiers sont cachés et y accède. D'accord, pas très bon. Mais si le programme demande un mot de passe, alors ce "quelqu'un" ne réussira pas - du moins jusqu'à ce qu'il décroche ou découvre votre mot de passe.

Riz. 1. Définition d'un mot de passe principal au premier démarrage

Tout d'abord, voyons comment le programme masque les fichiers. Aller à la rubrique Verrouiller les fichiers, puis faites glisser les fichiers (Fig. 2) et les dossiers vers la zone principale du programme ou utilisez le bouton Ajouter. Comme le montre la fig. 3, le programme vous permet de masquer des fichiers, des dossiers et des lecteurs.

Riz. 2. Faites glisser le fichier, sélectionnez-le et cliquez sur le bouton bloquer

Riz. 3. Bouton Ajouter

Voyons ce qui se passe lorsque nous appuyons sur le bouton bloquer. J'ai essayé de cacher le fichier C:\Users\Denis\Desktop\cs.zip. Le fichier a disparu de l'explorateur, Commandant total et d'autres gestionnaires de fichiers, même si l'affichage des fichiers cachés est activé. Le bouton de masquage de fichier s'appelle bloquer, et la rubrique Verrouiller les fichiers. Cependant, ces éléments de l'interface utilisateur doivent être nommés respectivement Masquer et Masquer les fichiers. Parce qu'en fait le programme ne bloque pas l'accès au fichier, mais le "cache" simplement. Regardez la fig. 4. Connaissant le nom exact du fichier, je l'ai copié dans le fichier cs2.zip. Le fichier a été copié en douceur, il n'y a pas eu d'erreurs d'accès, le fichier n'a pas été crypté - il s'est décompressé comme d'habitude.

Riz. 4. Copiez un fichier caché

En soi, la fonction de masquage est stupide et inutile. Cependant, si vous l'utilisez avec la fonction de cryptage de fichiers - pour masquer les coffres-forts créés par le programme - l'efficacité de son utilisation augmentera.

Au chapitre Crypter les fichiers vous pouvez créer des coffres-forts (Lockers). Un coffre-fort est un conteneur crypté qui, après montage, peut être utilisé comme un disque ordinaire - le cryptage n'est pas simple, mais transparent. La même technique est utilisée par de nombreux autres programmes de cryptage, notamment TrueCrypt, CyberSafe Top Secret et d'autres.

Riz. 5. Section Chiffrer les fichiers

Cliquez sur le bouton Créer un casier, dans la fenêtre qui apparaît, entrez un nom et sélectionnez l'emplacement du coffre-fort (Fig. 6). Ensuite, vous devez entrer un mot de passe pour accéder au coffre-fort (Fig. 7). L'étape suivante consiste à choisir le système de fichiers et la taille du coffre-fort (Figure 8). La taille du coffre est dynamique, mais vous pouvez définir une limite maximale. Cela vous permet d'économiser de l'espace disque si vous n'utilisez pas le coffre-fort "aux globes oculaires". Vous pouvez éventuellement créer un coffre-fort de taille fixe, qui sera affiché dans la section Performances de cet article.

Riz. 6. Nom et emplacement du coffre-fort

Riz. 7. Mot de passe pour accéder au coffre-fort

Riz. 8. Système de fichiers et taille de sécurité

Après cela, vous verrez la fenêtre UAC (si elle est activée), dans laquelle vous devrez cliquer sur Oui, puis une fenêtre contenant des informations sur le coffre-fort créé s'affichera. Dans celui-ci, vous devez cliquer sur le bouton Terminer, après quoi la fenêtre de l'explorateur s'ouvrira, affichant le conteneur monté (média), voir fig. 9.

Riz. 9. Disque virtuel créé par le programme

Retour à la rubrique Crypter les fichiers et sélectionnez le coffre créé (Fig. 10). Bouton Casier ouvert permet d'ouvrir un coffre-fort fermé, Fermer le casier- fermer ouvert, bouton Modifier les options appelle un menu contenant des commandes pour supprimer/copier/renommer/changer le mot de passe du coffre-fort. Bouton Sauvegarde en ligne vous permet de sauvegarder le coffre-fort, et pas n'importe où, mais dans le cloud (Fig. 11). Mais vous devez d'abord créer un compte Compte de sauvegarde sécurisé, après quoi vous obtiendrez jusqu'à 2 To d'espace disque, et vos coffres-forts seront automatiquement synchronisés avec le stockage en ligne, ce qui est particulièrement utile si vous devez travailler avec le même coffre-fort sur différents ordinateurs.

Riz. 10. Opérations sur le coffre-fort

Riz. 11. Créer un compte de sauvegarde sécurisé

Rien ne se passe. Vous pouvez trouver les frais de stockage pour vos coffres-forts sur secure.newsoftwares.net/signup?id=en . Pour 2 To, vous devrez débourser 400 $ par mois. 500 Go coûteront 100 $ par mois. Pour être honnête, c'est très cher. Pour 50-60 $, vous pouvez louer un VPS complet avec 500 Go "à bord", que vous pouvez utiliser comme stockage pour vos coffres-forts et même créer votre propre site Web dessus.

Notez que le programme peut créer des partitions chiffrées, mais contrairement à PGP Desktop, il ne peut pas chiffrer des disques entiers. Au chapitre Protéger USB/CD vous pouvez protéger vos lecteurs USB/CD/DVD ainsi que les pièces jointes des e-mails (Figure 12). Cependant, cette protection n'est pas réalisée en chiffrant le support lui-même, mais en écrivant un coffre-fort à auto-déchiffrement sur le support approprié. En d'autres termes, une version portable tronquée du programme sera écrite sur le support sélectionné, vous permettant "d'ouvrir" le coffre-fort. En tant que tel, ce programme ne prend pas non plus en charge les clients de messagerie. Vous pouvez chiffrer une pièce jointe et la joindre (déjà chiffrée) à un e-mail. Mais la pièce jointe est cryptée avec un mot de passe normal, pas PKI. Je ne pense pas qu'il faille parler de fiabilité.

Riz. 12. Protéger la section USB/CD

Chapitre Faire des portefeuilles vous permet de créer des portefeuilles contenant des informations sur vos cartes de crédit, vos comptes bancaires, etc. (Fig. 13). Toutes les informations, bien sûr, sont stockées sous forme cryptée. En toute responsabilité, je peux dire que cette section est inutile, car il n'y a pas de fonction pour exporter des informations depuis le portefeuille. Imaginez que vous avez de nombreux comptes bancaires et que vous avez entré des informations sur chacun d'eux dans le programme - numéro de compte, nom de la banque, titulaire du compte, code SWIFT, etc. Vous devez ensuite fournir des informations de compte à un tiers pour vous transférer de l'argent. Vous devrez copier manuellement chaque champ, le coller dans un document ou un e-mail. La présence de la fonction export faciliterait grandement cette tâche. Quant à moi, il est beaucoup plus facile de stocker toutes ces informations dans un document commun qui doit être placé sur le généré par le programme disque virtuel- sûr.

Riz. 13. Portefeuilles

Avantages du verrouillage de dossier :

- Interface attrayante et claire qui plaira aux utilisateurs novices qui parlent anglais.

- Cryptage transparent à la volée, créant des disques virtuels cryptés qui peuvent être traités comme des disques ordinaires.

- Possibilité de sauvegarde en ligne et de synchronisation des conteneurs cryptés (coffres-forts).

- Possibilité de créer des conteneurs auto-extractibles sur des lecteurs USB/CD/DVD.

Inconvénients du programme :

- La langue russe n'est pas prise en charge, ce qui compliquera le travail avec le programme pour les utilisateurs qui ne connaissent pas l'anglais.

- Fonctions douteuses Verrouiller les fichiers (qui ne fait que masquer, pas "verrouiller" les fichiers) et Créer des portefeuilles (inefficace sans exporter les informations). Pour être honnête, je pensais que la fonction Verrouiller les fichiers fournirait un cryptage transparent d'un dossier / fichier sur un disque, comme le fait CyberSafe Top Secret ou système de fichiers.

- Incapacité à signer des fichiers, vérifier les signatures numériques.

- Lors de l'ouverture du coffre-fort, ne permet pas de sélectionner la lettre de lecteur qui sera attribuée au lecteur virtuel correspondant au coffre-fort. Dans les paramètres du programme, vous ne pouvez choisir que l'ordre dans lequel le programme attribuera une lettre de lecteur - croissant (de A à Z) ou décroissant (de Z à A).

- Aucune intégration avec clients de messagerie, seule la possibilité de chiffrer la pièce jointe est disponible.

- Le coût élevé du cloud Réserver une copie.

Bureau PGP

PGP Desktop de Symantec est une suite de logiciels de chiffrement qui fournit un chiffrement flexible à plusieurs niveaux. Le programme diffère de CyberSafe TopSecret et de Folder Lock par une intégration étroite dans le shell du système. Le programme est intégré au shell (Explorer) et l'accès à ses fonctions s'effectue via le menu contextuel de l'Explorateur (Fig. 14). Comme vous pouvez le voir, le menu contextuel a les fonctions de cryptage, de signature de fichiers, etc. La fonction de création d'une archive auto-extractible est très intéressante - sur le principe d'une archive auto-extractible, seulement au lieu de décompresser l'archive est également déchiffrée. Cependant, Folder Lock et CyberSafe ont également une fonctionnalité similaire.

Riz. 14. Menu contextuel de PGP Desktop

De plus, l'accès aux fonctions du programme peut être obtenu via la barre d'état système (Fig. 15). Équipe Ouvrir le bureau PGP ouvre la fenêtre principale du programme (Fig. 16).

Riz. 15. Programme de la barre d'état système

Riz. 16. Fenêtre PGP Desktop

Rubriques du programme :

- Clés PGP- gestion des clés (propres et importées de keyserver.pgp.com).

- Messagerie PGP- gestion des services de messagerie. Lors de l'installation, le programme détecte automatiquement votre Comptes et crypte automatiquement les communications AOL Instant Messenger.

- Code postal PGP- gestion des archives cryptées. Le programme prend en charge le cryptage transparent et non transparent. Cette section implémente simplement le chiffrement opaque. Vous pouvez créer une archive Zip cryptée (PGP Zip) ou une archive auto-extractible (Figure 17).

- Disque PGP est une implémentation de la fonction de chiffrement transparent. Le programme peut comment chiffrer la partition entière disque dur(ou même le disque entier) ou créez un nouveau disque virtuel (conteneur). Il existe également une fonction Shred Free Space qui vous permet d'écraser l'espace disque libre.

- Lecteur PGP- ici, vous pouvez décrypter les messages PGP et les pièces jointes.

- PGP NetShare- un outil de "partage" de dossiers, tandis que les "boules" sont cryptées à l'aide de PGP, et vous avez la possibilité d'ajouter/supprimer des utilisateurs (les utilisateurs sont identifiés sur la base de certificats) qui ont accès à la "boule".

Riz. 17. Archive auto-déchiffrable

En ce qui concerne les disques virtuels, j'ai particulièrement apprécié la possibilité de créer un disque virtuel de taille dynamique (Figure 18), ainsi que le choix d'un algorithme non AES. Le programme vous permet de sélectionner la lettre de lecteur sur laquelle le disque virtuel sera monté, et vous permet également de monter automatiquement le disque au démarrage du système et de le démonter lorsqu'il est inactif (par défaut, après 15 minutes d'inactivité).

Riz. 18. Créer un disque virtuel

Le programme essaie de chiffrer tout et n'importe quoi. Il surveille les connexions POP/SMTP et propose de les sécuriser (Figure 19). Il en va de même pour les clients de messagerie instantanée (Figure 20). Il est également possible de protéger les connexions IMAP, mais cela doit être activé séparément dans les paramètres du programme.

Riz. 19. Connexion SSL/TLS détectée

Riz. 20. PGP IM en action

Il est dommage que PGP Desktop ne prenne pas en charge les programmes modernes populaires tels que Skype et Viber. Qui utilise AOL IM maintenant ? Je pense qu'il y en a peu.

De plus, lors de l'utilisation de PGP Desktop, il est difficile de configurer le chiffrement du courrier, qui ne fonctionne qu'en mode d'interception. Mais que se passe-t-il si le courrier chiffré a déjà été reçu et que PGP Desktop a été lancé après avoir reçu le message chiffré ? Comment le décrypter ? Vous pouvez, bien sûr, mais vous devez le faire manuellement. De plus, les lettres déjà décryptées dans le client ne sont plus protégées en aucune façon. Et si vous configurez le client pour les certificats, comme cela se fait dans le programme CyberSafe Top Secret, les lettres seront toujours cryptées.

Le mode d'interception ne fonctionne pas très bien non plus, car le message sur la protection du courrier apparaît à chaque fois pour chaque nouveau serveur de courrier, et gmail en a beaucoup. Vous vous lasserez très vite de la fenêtre de protection du courrier.

Le programme ne diffère pas non plus en stabilité (Fig. 21).

Riz. 21. PGP Desktop bloqué...

De plus, après l'avoir installé, le système fonctionnait plus lentement (subjectivement) ...

Avantages de PGP Desktop :

- Un programme complet utilisé pour chiffrer des fichiers, signer des fichiers et vérifier signature électronique, cryptage transparent (disques virtuels et cryptage de partition entière), cryptage des e-mails.

- Prise en charge du serveur de clés keyserver.pgp.com.

- La possibilité de chiffrer le disque dur du système.

- Fonction PGP NetShare.

- La possibilité d'écraser l'espace libre.

- Intégration étroite avec l'explorateur de fichiers.

Inconvénients du programme :

- Manque de support pour la langue russe, ce qui compliquera le travail avec le programme pour les utilisateurs qui ne connaissent pas l'anglais.

- Fonctionnement instable du programme.

- Mauvaise performance du programme.

- Il existe un support pour AOL IM, mais pas pour Skype et Viber.

- Les e-mails déjà déchiffrés restent non protégés sur le client.

- La protection du courrier ne fonctionne qu'en mode interception, dont vous vous lasserez rapidement, puisque la fenêtre de protection du courrier apparaîtra à chaque fois pour chaque nouveau serveur.

CyberSafe Top secret

Un péché , Description détaillée il n'y aura pas de programme CyberSafe Top Secret, car notre blog a déjà beaucoup écrit à ce sujet (Fig. 22).

Riz. 22. Programme CyberSafe Top Secret

Cependant, nous prêtons toujours attention à certains points - les plus importants. Le programme contient des outils de gestion des clés et des certificats, et la présence dans CyberSafe de son propre serveur de clés permet à l'utilisateur d'y publier sa clé publique, ainsi que de recevoir les clés publiques d'autres employés de l'entreprise (Fig. 23).

Riz. 23. Gestion des clés

Le programme peut être utilisé pour crypter fichiers individuels qui a été montré dans l'article. En ce qui concerne les algorithmes de chiffrement, le programme CyberSafe Top Secret prend en charge les algorithmes GOST et un fournisseur certifié CryptoPro, ce qui lui permet d'être utilisé dans les agences gouvernementales et les banques.

En outre, le programme peut être utilisé pour crypter de manière transparente un dossier (Fig. 24), ce qui lui permet d'être utilisé en remplacement d'EFS. Et, étant donné que le programme CyberSafe s'est avéré plus fiable et plus rapide (dans certains scénarios) qu'EFS, il est non seulement possible, mais également nécessaire de l'utiliser.

Riz. 24. Chiffrement transparent du dossier C:\CS-Crypted

La fonctionnalité du programme CyberSafe Top Secret est similaire à celle du programme PGP Desktop - si vous le remarquez, le programme peut également être utilisé pour chiffrer les messages électroniques, ainsi que pour signer électroniquement des fichiers et vérifier cette signature (section E-mail signature numérique, voir fig. 25).

Riz. 25. Section E-mail signature numérique

Comme PGP Desktop, CyberSafe Top Secret peut créer des disques chiffrés virtuels et chiffrer entièrement les fichiers . Il convient de noter que CyberSafe Top Secret ne peut créer que des disques virtuels de taille fixe, contrairement à Folder Lock et PGP Desktop. Cependant, cette lacune est neutralisée par la possibilité d'un cryptage transparent du dossier, et la taille du dossier n'est limitée que par la quantité d'espace libre sur le disque dur.

Contrairement à PGP Desktop, CyberSafe Top Secret ne peut pas chiffrer le système Disque dur, il se limite uniquement au chiffrement des lecteurs non système externes et internes.

Mais CyberSafe Top Secret a la possibilité de sauvegarder dans le cloud et, contrairement à Folder Lock, cette opportunité absolument gratuit, plus précisément, la fonction de sauvegarde dans le cloud peut être configurée pour n'importe quel service - à la fois payant et gratuit. Vous pouvez en savoir plus sur cette fonctionnalité dans l'article.

Il faut également noter deux caractéristiques importantes du programme : une autorisation à deux facteurs et un système d'applications de confiance. Dans les paramètres du programme, vous pouvez soit configurer une authentification par mot de passe, soit une authentification à deux facteurs (Fig. 26).

Riz. 26. Paramètres du programme

Sur l'onglet Autorisé. applications vous pouvez définir des applications de confiance autorisées à travailler avec des fichiers cryptés. Par défaut, toutes les applications sont approuvées. Mais pour plus de sécurité, vous pouvez spécifier des applications autorisées à travailler avec des fichiers chiffrés (Figure 27).

Riz. 27. Applications de confiance

Avantages du programme CyberSafe Top Secret :

- Prise en charge des algorithmes de cryptage GOST et d'un fournisseur CryptoPro certifié, ce qui permet au programme d'être utilisé non seulement par des particuliers et des organisations commerciales, mais également par des agences gouvernementales.

- Prise en charge du cryptage transparent des dossiers, qui vous permet d'utiliser le programme en remplacement d'EFS. Étant donné que le programme le prévoit, un tel remplacement est plus que justifié.

- Possibilité de signer électroniquement des fichiers signature numérique et la possibilité de vérifier la signature d'un fichier.

- Un serveur de clés intégré qui vous permet de publier des clés et d'accéder à d'autres clés qui ont été publiées par d'autres employés de l'entreprise.

- Possibilité de créer un disque crypté virtuel et possibilité de crypter l'intégralité de la partition.

- Possibilité de créer des archives à auto-déchiffrement.

- La possibilité d'une sauvegarde cloud gratuite qui fonctionne avec n'importe quel service - à la fois payant et gratuit.

- Authentification utilisateur à deux facteurs.

- Un système d'applications de confiance qui vous permet de restreindre l'accès aux fichiers cryptés uniquement à certaines applications.

- L'application CyberSafe prend en charge le jeu d'instructions AES-NI, ce qui a un effet positif sur les performances du programme (ce fait sera démontré plus tard).

- Le pilote du programme CyberSafe vous permet de travailler sur un réseau, ce qui permet de s'organiser.

- Interface en langue russe du programme. Pour les utilisateurs anglophones, il est possible de passer en anglais.

Parlons maintenant des lacunes du programme. Le programme n'a pas de lacunes particulières, mais puisque la tâche a été fixée pour comparer honnêtement les programmes, les lacunes doivent encore être trouvées. Si vous trouvez vraiment un défaut, parfois dans le programme (très, très rarement) des messages non localisés comme "Mot de passe faible" "se faufilent". Même si le programme ne sait pas comment chiffrer disque système, mais un tel cryptage n'est pas toujours nécessaire et pas pour tout le monde. Mais tout cela n'est rien comparé au gel de PGP Desktop et à son coût (mais vous ne le savez pas encore).

Performance

En travaillant avec PGP Desktop, j'ai eu l'impression (déjà immédiatement après l'installation du programme) que l'ordinateur commençait à fonctionner plus lentement. Sans ce "sixième sens", alors cette section ne serait pas dans cet article. Il a été décidé de mesurer les performances avec CrystalDiskMark. Tous les tests sont effectués sur une machine réelle - pas de machines virtuelles. La configuration de l'ordinateur portable est la suivante - Intel 1000M (1,8 GHz)/4 Go de RAM/WD WD5000LPVT (500 Go, SATA-300, 5 400 tr/min, mémoire tampon de 8 Mo/Windows 7 64 bits). La machine n'est pas très puissante, mais qu'est-ce que c'est.Le test se déroulera comme suit. Nous lançons l'un des programmes et créons un conteneur virtuel. Les options de conteneur sont les suivantes :

- La taille du disque virtuel est de 2048 Mo.

- Système de fichiers - NTFS

- Lettre de lecteur Z :

- Seq - test d'écriture séquentielle/lecture séquentielle (taille de bloc = 1024 Ko);

- 512K - test d'écriture/lecture aléatoire (taille de bloc = 512Ko) ;

- 4K - identique à 512K, mais la taille de bloc est de 4 Ko ;

- 4K QD32 - test d'écriture/lecture aléatoire (taille de bloc = 4 Ko, profondeur de file d'attente = 32) pour NCQ&AHCI.

Commençons par un disque dur ordinaire, afin qu'il y ait quelque chose à comparer. Les performances du lecteur C: (et c'est la seule partition de mon ordinateur) seront considérées comme une référence. J'ai donc obtenu les résultats suivants (Fig. 28).

Riz. 28. Performances du disque dur

Commençons maintenant à tester le premier programme. Que ce soit Folder Lock. Sur la fig. 29 montre les paramètres du conteneur créé. Attention : j'utilise une taille fixe. Les résultats du programme sont présentés dans la fig. 30. Comme vous pouvez le voir, il y a une baisse significative des performances par rapport à la référence. Mais c'est normal - après tout, les données sont cryptées et décryptées à la volée. Les performances devraient être inférieures, la question est de savoir combien.

Riz. 29. Options de conteneur de verrouillage de dossier

Riz. 30. Résultats de verrouillage de dossier

Le programme suivant est PGP Desktop. Sur la fig. 31 - paramètres du conteneur créé, et sur la fig. 32 - résultats. Mes sentiments ont été confirmés - le programme fonctionne vraiment plus lentement, ce qui a été confirmé par le test. C'est juste à ce moment-là que ce programme "a ralenti" non seulement le disque virtuel, mais même l'ensemble du système, ce qui n'a pas été observé lors de l'utilisation d'autres programmes.

Riz. 31. Options de conteneur de bureau PGP

Riz. 32. Résultats du bureau PGP

Il reste à tester le programme CyberSafe Top Secret. Comme d'habitude, d'abord - les paramètres du conteneur (Fig. 33), puis les résultats du programme (Fig. 34).

Riz. 33. Options de conteneur CyberSafe Top Secret

Riz. 34. Résultats du programme CyberSafe Top Secret

Je pense que les commentaires seront superflus. Le classement des performances était le suivant :

- CyberSafe Top secret

- Verrouillage du dossier

- Bureau PGP

Prix et conclusions

Depuis que nous avons testé la propriété Logiciel Un autre facteur important à considérer est le prix. L'application Folder Lock coûtera 39,95 $ pour une installation et 259,70 $ pour 10 installations. D'une part, le prix n'est pas très élevé, mais la fonctionnalité du programme, franchement, est petite. Comme déjà indiqué, les fonctions de masquage de fichiers et de portefeuilles sont peu utiles. La fonction de sauvegarde sécurisée nécessite frais supplémentaires, par conséquent, payer près de 40 $ (si vous vous mettez à la place d'un utilisateur ordinaire et non d'une entreprise) uniquement pour pouvoir chiffrer des fichiers et créer des coffres-forts à auto-déchiffrement coûte cher.Le programme PGP Desktop coûtera 97 $. Et rappelez-vous, ce n'est que le prix de départ. Version complète avec un ensemble de tous les modules coûtera environ 180-250 $ et ce n'est qu'une licence pour 12 mois. En d'autres termes, chaque année, vous devrez payer 250 $ pour utiliser le programme. En ce qui me concerne, c'est exagéré.

Le programme CyberSafe Top Secret est le juste milieu, tant en termes de fonctionnalité que de prix. Pour un utilisateur ordinaire, le programme ne coûtera que 50 $ (prix spécial anti-crise pour la Russie, pour les autres pays, la version complète coûtera 90 $). Veuillez noter qu'il s'agit du prix de la version la plus complète du programme Ultimate.

Le tableau 1 contient un tableau comparatif des fonctions des trois produits, qui peut vous aider à choisir votre produit.

Tableau 1. Programmes et fonctions

| Fonction | Verrouillage du dossier | Bureau PGP | CyberSafe Top secret |

| Disques chiffrés virtuels | Oui | Oui | Oui |

| Cryptage de toute la partition | Pas | Oui | Oui |

| Chiffrement du lecteur système | Pas | Oui | Pas |

| Intégration pratique avec les clients de messagerie | Pas | Pas | Oui |

| Cryptage des e-mails | Oui (limité) | Oui | Oui |

| Cryptage de fichiers | Pas | Oui | Oui |

| EDS, signature | Pas | Oui | Oui |

| EDS, vérification | Pas | Oui | Oui |

| Cryptage transparent des dossiers | Pas | Pas | Oui |

| Archives auto-déchiffrables | Oui | Oui | Oui |

| Sauvegarde sur le cloud | Oui (payant) | Pas | Oui (gratuit) |

| Système d'application de confiance | Pas | Pas | Oui |

| Prise en charge d'un fournisseur de cryptographie certifié | Pas | Pas | Oui |

| Prise en charge des jetons | Pas | Aucun (terminé) | Oui (lors de l'installation de CryptoPro) |

| Propre serveur de clés | Pas | Oui | Oui |

| Authentification à deux facteurs | Pas | Pas | Oui |

| Masquer des fichiers individuels | Oui | Pas | Pas |

| Dissimulation partitions du dur disque | Oui | Pas | Oui |

| Portefeuilles pour stocker les informations de paiement | Oui | Pas | Pas |

| Prise en charge du cryptage GOST | Pas | Pas | Oui |

| interface russe | Pas | Pas | Oui |

| Lecture/écriture séquentielle (DiskMark), Mo/s | 47/42 | 35/27 | 62/58 |

| Prix | 40$ | 180-250$ | 50$ |

Compte tenu de tous les facteurs décrits dans cet article (fonctionnalité, performances et prix), le gagnant de cette comparaison est le programme CyberSafe Top Secret. Si vous avez des questions, nous nous ferons un plaisir d'y répondre dans les commentaires.

Mots clés:

- cryptage des données

- protection des données

Vous pouvez également définir un mot de passe pour un dossier à l'aide de programmes spéciaux, payant et gratuit. Dans cet article, nous examinerons plusieurs programmes gratuits pour protéger les dossiers avec un mot de passe.

Rappelez-vous avant réinstallation de Windows Vous devez ouvrir l'accès à tous les dossiers !

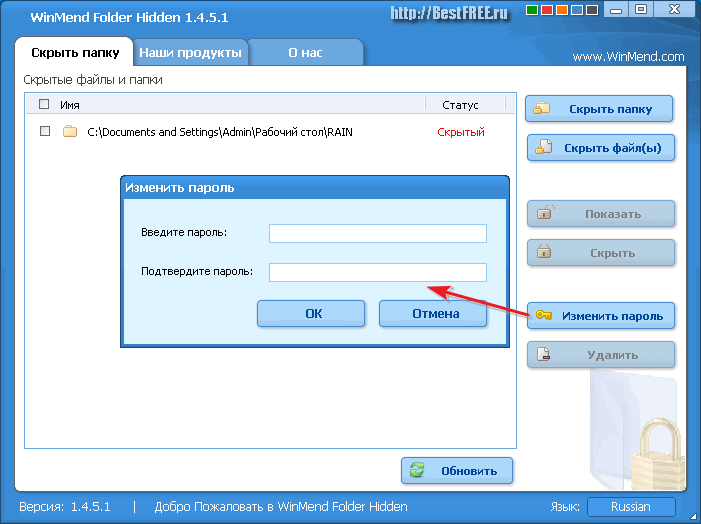

Le processus d'installation de WinMend Folder Hidden est similaire à d'autres programmes, nous ne nous y attarderons donc pas plus en détail. Nous notons seulement que lors de l'installation, sélectionnez anglais (anglais), car. à part cela, seul le grec est disponible. Plus tard, dans le programme lui-même, il peut être changé en russe.

Lorsque vous démarrez le programme pour la première fois, vous devez trouver, saisir et confirmer un mot de passe d'entrée, composé de 6 à 15 caractères.

Chaque fois que vous exécutez le programme, vous devrez entrer votre mot de passe.

Le programme en cours ressemble à ceci.

Pour protéger un dossier avec un mot de passe, faites-le glisser avec la souris dans la fenêtre du programme ou spécifiez son chemin à l'aide du bouton "Masquer le dossier" situé à droite.

Les boutons Afficher et Masquer vous permettent d'afficher et de masquer des fichiers. De cette façon, vous protégez les objets sélectionnés. Par exemple, pour afficher les cachés, vous devez exécuter le programme et entrer votre mot de passe. Vous pouvez également "Modifier le mot de passe" pour entrer dans le programme et "Supprimer" les objets sélectionnés. Le choix de la langue du programme se trouve dans le coin inférieur droit. Ce programme de protection par mot de passe pour les dossiers est simple et direct, tout le monde peut le comprendre.

Vous savez maintenant comment mettre un mot de passe sur un dossier ou un fichier séparé.

Nous lançons le programme de définition du mot de passe du dossier. Au premier démarrage, il vous demandera de lire la licence. Cliquez sur le bouton "J'accepte le contrat de licence". Lors des lancements suivants, il s'exécutera immédiatement en contournant cette fenêtre.

Ici, en fait, il est installé sans aucun problème, ce qui ne peut que se réjouir. Maintenant, vous devez sélectionner le dossier sur lequel nous voulons définir un mot de passe et masquer de regards indiscrets. Cliquez sur le gros signe plus, ce qui signifie ajouter un dossier

Dans l'aperçu des dossiers, je sélectionne le même dossier que dans la première méthode "Documents" et je clique sur "Ok"

Maintenant, après avoir précédemment sélectionné le dossier pour définir le mot de passe "Documents", cliquez sur le bouton "Verrouiller"

Il existe également une option spéciale "Rappels", au cas où nous oublierions soudainement définir le mot de passe. Le bouton est dans le coin inférieur droit. Cliquez simplement dessus et écrivez un indice

Alors, définissez l'indice, cliquez sur le bouton "Fermer l'accès"

Le dossier est maintenant fermé. Et au fait, ce dossier est désormais introuvable sur l'ordinateur (du moins pour l'utilisateur moyen).

À présent. Pour travailler avec un dossier, vous devez ouvrir à nouveau le programme et double-cliquer dessus. un champ de saisie du mot de passe du dossier apparaît. Entrez-le et le dossier réapparaît à l'endroit où il se trouvait. Autrement dit, ouvrez "Poste de travail" ou un autre gestionnaire de fichiers et rendez-vous à l'endroit où il se trouvait auparavant.

Le dossier sans mot de passe est teinté en bleu clair.

Vous savez maintenant comment définir un mot de passe pour un dossier. J'espère que cet article vous aidera à protéger vos informations confidentielles.

Un autre inconvénient du programme ci-dessus est l'impossibilité de créer plusieurs profils d'utilisateurs. C'est-à-dire qu'un seul utilisateur peut utiliser la fonction de masquage d'informations : la deuxième copie de l'application (où qu'elle soit installée) appellera toujours le même stockage que la première :(. Cependant, si vous n'avez personnellement besoin que de cacher quelque chose, alors Dossier masqué serait parfait!

Installation du dossier WinMend masqué

Pour installer le programme, nous devons exécuter le programme d'installation standard. Dans le même temps, il n'y a pas d'instruction en russe, vous devrez donc d'abord sélectionner l'anglais :

Après avoir cliqué sur le bouton "Terminer" dans la dernière boîte de dialogue du programme d'installation, le programme lui-même démarrera.

Au premier démarrage, vous devrez trouver un mot de passe (de 6 à 15 caractères) pour accéder au stockage caché et le saisir deux fois dans le formulaire qui s'ouvre. Après avoir confirmé le mot de passe et appuyé sur le bouton D'accord, nous verrons la fenêtre de travail réelle Dossier masqué:

Interface cachée du dossier WinMend

L'interface du programme est en anglais par défaut, cependant, la localisation en russe est également présente. Pour l'activer, il suffit de cliquer sur le bouton. Anglais dans le coin inférieur droit de la fenêtre de travail, et dans la boîte de dialogue qui s'ouvre, sélectionnez l'élément russe, puis appuyez sur le bouton D'accord. Le changement de langue se produira sans redémarrer le programme lui-même, nous pouvons donc commencer tout de suite :

Travailler avec le programme

Vous devez d'abord appuyer sur l'un des deux boutons du haut : par exemple, pour masquer tout un répertoire (comme dans notre cas) - "Masquer le dossier". Dans la fenêtre qui s'ouvre, il suffit maintenant de sélectionner dossier souhaité et appuyez sur D'accord.

Le dossier que nous avons spécifié disparaîtra, mais apparaîtra dans la liste Dossier masqué comme nouvel enregistrement. À droite de l'entrée, vous verrez son état actuel. Maintenant, même si vous fermez le programme, toutes les entrées avec le statut Masqué resteront invisibles jusqu'à ce que vous reveniez à Dossier masqué et n'activez pas leur visibilité !

Maintenant, comment remettre nos dossiers à leur place d'origine. Le programme a deux façons modifier la visibilité fichiers et dossiers cachés :

- Utilisez les boutons de la barre latérale (à droite). Vers le bouton "Spectacle" est devenu actif, l'entrée requise doit d'abord être cochée (à gauche). Cette façon d'afficher les dossiers cachés est particulièrement utile si vous souhaitez ouvrir plusieurs ou même tous les dossiers cachés.

- Pour afficher une seule entrée dans une liste Dossier masqué appelez simplement son menu contextuel et sélectionnez l'élément "Spectacle"(ou "Masquer"). Ici (sur le menu) il y a un autre élément ( ViewPath), qui vous permet de naviguer rapidement vers le répertoire contenant le fichier ou le dossier caché.

Facultativement, dans la fenêtre principale Dossier masqué, vous pouvez modifier le mot de passe pour entrer dans le programme. Pour cela, appuyez sur le bouton "Changer le mot de passe" et dans la fenêtre ouverte entrez deux fois nouveau code accès à notre fichiers cachés et dossiers.

Sur nos médias, personnels et une information important, documents et fichiers multimédias. Ils ont besoin d'être protégés. méthodes cryptographiques telles que AES et Deux Poisson, qui sont proposés en standard dans les programmes de chiffrement, appartiennent à environ une génération et fournissent relativement haut niveau Sécurité.

En pratique, un utilisateur ordinaire ne pourra pas faire une grosse erreur de choix. Au lieu de cela, vous devez choisir un programme spécialisé en fonction de vos intentions : le chiffrement du disque dur utilise souvent un mode de fonctionnement différent du chiffrement des fichiers.

Pendant longtemps Le Meilleur Choixétait un utilitaire TrueCrypt, s'il s'agissait d'un chiffrement complet du disque dur ou de l'enregistrement de données dans un conteneur chiffré. Ce projet est maintenant clos. Son digne successeur était le programme open source VeraCrypt. Il était basé sur le code TrueCrypt, mais il a été finalisé, grâce à quoi la qualité du cryptage s'est améliorée.

Par exemple, dans VeraCrypt amélioration de la génération de clé à partir du mot de passe. Pour chiffrer les disques durs, un mode qui n'est pas aussi courant que Radio-Canada, un XTS. À ce mode les blocs sont chiffrés par type BCE, cependant, cela ajoute le numéro de secteur et décalage intra-segment.

Numéros aléatoires et mots de passe forts

Pour protéger des fichiers individuels, un programme gratuit avec interface simple, par exemple, MAXA Crypto Portable ou AxCrypt. Nous recommandons AxCrypt car il s'agit d'un projet open source. Cependant, lors de son installation, vous devez faire attention au fait que des modules complémentaires inutiles sont inclus dans le package avec l'application, vous devez donc les décocher.

L'utilitaire est lancé en cliquant avec le bouton droit sur un fichier ou un dossier et en saisissant un mot de passe (par exemple, lors de l'ouverture d'un fichier crypté). Ce programme utilise l'algorithme AES 128 bits avec mode CBC. Pour créer un vecteur d'initialisation fiable (IV), Ax-Crypt embarque un générateur de nombres pseudo-aléatoires.

Si IV n'est pas un vrai nombre aléatoire, alors le mode CBC l'affaiblit. MAXA Crypt Portable fonctionne de manière similaire, mais le cryptage est effectué à l'aide d'une clé 256 bits de long. Si vous téléchargez renseignements personnels dans stockage en ligne, vous devez supposer que leurs propriétaires, tels que Google et Dropbox, explorent le contenu.

Boxcryptor est intégré au processus en tant que disque dur virtuel et, d'un clic droit, crypte tous les fichiers qui s'y trouvent avant de les télécharger sur le cloud. Il est important d'obtenir un gestionnaire de mots de passe, tel que Dépôt de mot de passe. Il crée des mots de passe complexes dont personne ne peut se souvenir. Besoin ne perdez pas mot de passe principal pour ce programme.

Utilisation de disques cryptés

Similaire à TrueCrypt, assistant utilitaire VeraCrypt guidera l'utilisateur à travers toutes les étapes de création d'un disque crypté. Vous pouvez également protéger une partition existante.

Cryptage en un clic

Programme gratuit Maxa Crypto Portable offre toutes les options dont vous avez besoin pour crypter rapidement des fichiers individuels à l'aide de l'algorithme AES. En cliquant sur le bouton, vous commencez à générer un mot de passe sécurisé.

Associer le cloud à la confidentialité

Boxcryptor crypte les fichiers importants en un clic avant de les télécharger sur Dropbox ou Google Storage. Le cryptage AES est utilisé par défaut avec clé 256 bits.

Cornerstone - gestionnaire de mots de passe

Les mots de passe longs améliorent la sécurité. Programme Dépôt de mot de passe les génère et les utilise, y compris pour chiffrer des fichiers et travailler avec des services Web, auxquels il transfère des données pour accéder à un compte.

Une photo: entreprises de fabrication

De nombreux utilisateurs attendent depuis longtemps que Microsoft ajoute une fonctionnalité native à Windows qui vous permettra de protéger par mot de passe certains dossiers (par exemple, ceux contenant information confidentielle). Jusqu'à présent, cela ne s'est pas produit, ce qui signifie qu'il ne nous reste plus qu'une chose - utiliser des programmes créés par des développeurs tiers. Cependant, même s'il existe de nombreux programmes de ce type, la plupart d'entre eux ne sont pas d'une qualité particulière. Nous avons testé plus de 20 outils de ce type et sélectionné les 5 meilleurs d'entre eux.

LocK-A-FoLdeR est la solution idéale pour les utilisateurs les moins exigeants. Le programme utilise un seul mot de passe principal et possède une interface utilisateur très simple. De plus, le programme ne propose aucun paramètre.

Après avoir sélectionné les dossiers à protéger, il ne vous reste plus qu'à fermer l'application. Au lieu d'utiliser le cryptage, ce programme cache simplement les dossiers à tout utilisateur qui pourrait essayer d'y accéder. Pour retrouver l'accès aux dossiers protégés, vous devrez ouvrir à nouveau LocK-A-FoLdeR et utiliser le bouton Déverrouiller.

Ce programme est disponible entièrement gratuitement.

C'est l'un des meilleurs programmes que nous ayons testés. Il a de nombreuses fonctionnalités et elles fonctionnent toutes très bien. Avec Folder Guard, vous pouvez protéger les fichiers et les dossiers avec des mots de passe individuels, ou simplement les masquer et les verrouiller. L'interface a fière allure - elle est bien structurée et très facile à utiliser. Les dossiers à protéger peuvent être sélectionnés dans l'arborescence ou simplement glissés et déposés dans la fenêtre du programme.

Une fonctionnalité très utile du programme est la possibilité de créer des filtres pour divers types fichiers afin qu'ils soient automatiquement protégés. De plus, vous pouvez attribuer de manière sélective des droits d'accès aux comptes d'utilisateurs sur votre ordinateur.

Ce programme est payant, mais il existe une version d'essai qui fonctionne pendant 30 jours. La version complète coûte 59,95 $. En l'achetant, vous recevrez des mises à jour de tout nouvelle version pendant la première année d'utilisation. De plus, une licence peut être utilisée sur 2 ordinateurs. Cependant, après la première année, si vous souhaitez recevoir d'autres mises à jour, vous devrez payer une nouvelle licence.

Ce programme utilise le cryptage pour protéger les dossiers. Folder Protector ne nécessite pas d'installation. Ainsi, il vous suffit de lancer l'exécutable, de sélectionner un dossier, de saisir deux fois le mot de passe et de cliquer sur "Protéger". Tous les fichiers à l'intérieur du dossier crypté seront cachés et vous n'y trouverez qu'un petit exécutable dont vous aurez besoin lorsque vous voudrez déverrouiller le dossier.

Le programme est gratuit avec quelques limitations. Vous ne pouvez le configurer pour utiliser le cryptage 256 bits que si vous achetez la version Pro, qui coûte 22,95 $.

Folder Lock Lite est un autre bon programme qui vous permet de protéger des dossiers, des fichiers et même des lecteurs entiers. Au premier lancement, vous serez invité à saisir un mot de passe principal. Ce mot de passe sera utilisé pour chaque dossier ou fichier que vous décidez de verrouiller. Vous pouvez ensuite simplement faire glisser et déposer les éléments que vous souhaitez protéger sur l'interface principale du programme. Tous les dossiers sélectionnés pour la protection seront verrouillés et masqués immédiatement. Personne ne peut y accéder sans votre mot de passe.

Version d'essai vous permet d'utiliser ce programme pendant 30 jours. Pour une utilisation ultérieure, vous devrez payer 39,95 $.

Ce programme est facile à utiliser et possède une interface utilisateur agréable et claire. Il utilise un seul mot de passe principal pour tous les dossiers que vous choisissez de protéger.

Pour ajouter des dossiers, utilisez le bouton "Ajouter", mais vous pouvez simplement les faire glisser et les déposer dans l'interface du programme. Le dossier protégé offre plusieurs options, notamment des moyens de bloquer l'accès aux dossiers pour les utilisateurs qui n'ont pas de mot de passe.

Il convient également de mentionner que vous ne pourrez pas désinstaller ce programme sans entrer d'abord le mot de passe principal. Lors de la suppression, tous vos dossiers protégés seront automatiquement déverrouillés. Ainsi, le risque de perte de données est éliminé.

20 lancements du programme sont donnés gratuitement sans aucune restriction. La licence pour un an coûte 600 roubles.

Ce que nous avons appris lors des tests

Pas besoin d'installer plus d'un programme de ce type. Nous avons rencontré un problème où les programmes se bloquaient, et à cause de cela, nous ne pouvions pas accéder aux dossiers protégés par un programme après en avoir installé un autre.

Un autre problème est que la plupart des programmes de ce type oublient de déverrouiller les dossiers qu'ils protègent lorsque vous les supprimez. Ainsi, vous pouvez facilement perdre l'accès à vos données. Cependant, les programmes décrits ci-dessus n'ont pas cet inconvénient, donc après les avoir supprimés, vous ne vous retrouverez pas bloqué ou dossiers cachés.

Passe une bonne journée!

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.