Az RBC forrásai, valamint a Gazeta.Ru és a Mediazona szerint a távközlési cégek mellett az orosz bűnüldöző szervek – a Belügyminisztérium és a Nyomozóbizottság – hackertámadások áldozatai lettek.

Az RBC beszélgetőpartnere MIA az osztály belső hálózatait ért támadásról beszélt. Elmondása szerint elsősorban a minisztérium regionális osztályait érte támadás. Kifejtette, hogy a vírus Oroszország európai részének legalább három régiójában érintette a számítógépeket. A forrás hozzátette, hogy ez a támadás nem érintheti a Belügyminisztérium munkáját. Az RBC másik minisztériumi beszélgetőtársa szerint a hackerek hozzáférhettek a Belügyminisztérium adatbázisaihoz, de nem tudni, hogy sikerült-e onnan letölteni információkat. A Belügyminisztérium elleni támadás csak azokat a számítógépeket érintette, amelyeken hosszú ideig nem frissítették az operációs rendszert - közölte a minisztérium egyik forrása. A minisztérium munkáját nem bénítják meg a hackerek, de nagyon nehéz.

BAN BEN Németország a hackerek a Deutsche Bahn szolgáltatásai, amely az ország fő vasúti szolgáltatója. Erről a ZDF tévécsatorna számolt be az ország Belügyminisztériumára hivatkozva.

Az Egyesült Államok Belbiztonsági Minisztériumának partnerei technikai támogatásés segít a "ransomware" WannaCry elleni küzdelemben.

Mi az a vírus?

A poszt szerint "Kaspersky Lab" , a szóban forgó vírus a WannaCry ransomware. „Az elemzés szerint a támadás egy ismert hálózati sebezhetőségen keresztül történt Microsoft Security Bulletin MS17-010. Ezután egy rootkitet telepítettek a fertőzött rendszerre, amellyel a támadók elindították a titkosító programot ”- mondta a cég.

„Minden Kaspersky Lab megoldás ezt a rootkitet MEM-ként érzékeli: Trojan.Win64.EquationDrug.gen. Megoldásaink a támadás során használt zsarolóprogramokat is észlelik a következő ítéletekkel: Trojan-Ransom.Win32.Scatter.uf, Trojan-Ransom.Win32.Fury.fr, PDM: Trojan.Win32.Generic (a kártevő észlelésére a System Watcher engedélyezni kell)” – jegyezte meg a cég.

A fertőzés kockázatának csökkentése érdekében a Kaspersky Lab szakértői azt tanácsolják a felhasználóknak, hogy telepítsenek egy hivatalos Microsoft javítást, amely bezárja a támadásban használt sebezhetőséget, és az ilyen esetek megelőzése érdekében használja a fenyegetésjelentési szolgáltatásokat, hogy időben megkapja a legveszélyesebb támadásokról szóló adatokat, és lehetséges fertőzések.

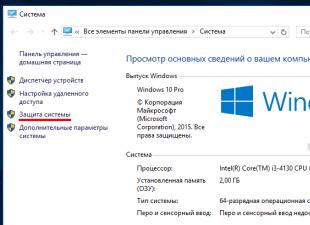

A hackertámadást kommentálták Microsoft . „Ma szakembereink új észlelést és védelmet nyújtottak rosszindulatú, Ransom:Win32.WannaCrypt néven ismert. Márciusban további védelmet is bevezettünk az ilyen jellegű kártevők ellen, valamint egy biztonsági frissítést, amely megakadályozza a rosszindulatú programok hálózaton való terjedését. Felhasználói ingyenes víruskeresőnk és frissítve Windows verziók fenntartott. A felhasználókkal együttműködve biztosítjuk extra segítség” – áll a Microsoft oroszországi képviselőjének közleményében, amelyet az RBC kapott.

Reprezentatív napelemes biztonság Az RBC elmondta az RBC-nek, hogy a vállalat látja a támadást, és jelenleg vizsgálják a vírus mintáját. „Most nem állunk készen a részletek megosztására, de a kártevőt egyértelműen szakemberek írták. Egyelőre nem zárható ki, hogy valami veszélyesebb, mint egy kriptográfus. Már most nyilvánvaló, hogy a terjedésének sebessége példátlanul nagy” – mondta a forrás. Elmondása szerint a vírus okozta kár „óriási”, a világ 40 országában érintett nagy szervezeteket, de pontos értékelést még nem lehet adni, mivel a kártevő képességeit még nem vizsgálták teljes körűen, ill. a támadás jelenleg fejlesztés alatt áll.

vezérigazgató GroupIB Ilya Sachkov az RBC-nek elmondta, hogy a mostani támadásnál használthoz hasonló titkosító szoftverek növekvő tendenciát mutatnak. 2016-ban több mint százszorosára nőtt az ilyen jellegű támadások száma az előző évhez képest – mondta.

Sachkov megjegyezte, hogy általában az eszköz fertőzése ebben az esetben keresztül történik email. A szakértő a WannaCry-ről szólva megjegyezte, hogy ennek a titkosító programnak két funkciója van. „Először is az ETERNALBLUE exploitot használja, amelyet itt tettek közzé nyílt hozzáférésű a Shadow Brokers hackerei. A javítás, amely bezárja ezt a biztonsági rést az operációs rendszer számára Windows Vistaés régebbi, március 9-én vált elérhetővé az MS17-010 számú közlemény részeként. Ugyanakkor nem lesz javítás a régebbi operációs rendszerekhez, mint a Windows XP és a Windows Server 2003, mivel ezek már nem támogatottak” – mondta.

„Másodszor a fájltitkosításon túl az internetet is keresi a sebezhető gazdagépek után. Vagyis ha egy fertőzött számítógép más hálózatba kerül, abban is elterjednek a rosszindulatú programok, ebből fakad a fertőzések lavinaszerűsége” – tette hozzá Sachkov.

Az ilyen támadások elleni védelmet Sachkov szerint a "sandbox" osztályba tartozó megoldások segítségével lehet biztosítani, amelyek a szervezet hálózatára telepítve vannak, és ellenőrzik az alkalmazottak leveleire küldött vagy az internetről letöltött összes fájlt. Emellett – emlékeztetett a szakember – fontos, hogy a dolgozókkal magyarázó beszélgetéseket folytassunk a „digitális higiénia” alapjairól – ne telepítsünk ellenőrizetlen forrásból származó programokat, ne helyezzünk be ismeretlen pendrive-ot a számítógépbe, és ne kövessünk kétes hivatkozásokat, mivel valamint időben frissítse a szoftvert, és ne használjon olyan operációs rendszereket, amelyeket a gyártó nem támogat.

Ki a bűnös

Hogy ki áll a nagyszabású kibertámadás mögött, az még nem világos. Edward Snowden, az NSA korábbi alkalmazottja szerint a május 12-én lezajlott globális hackertámadás az NSA által kifejlesztett vírust használhatta fel. Ezt a lehetőséget korábban a WikiLeaks jelentette be.

A román hatóságok viszont, hogy a támadási kísérlet hátterében egy "APT28/Fancy Bear kiberbűnözői csoporttal kapcsolatban álló" szervezet állhat, amelyet hagyományosan "orosz hackerekként" emlegetnek.

A Telegraph azt feltételezi, hogy az Oroszországhoz köthető Shadow Brokers állhat a támadás mögött. Ezt a hackerek áprilisi állításainak tulajdonítják, miszerint állítólag elloptak egy "kiberfegyvert" az amerikai hírszerző közösségtől, amely hozzáférést biztosít az összes Windows számítógéphez.

A MegaFon PR-igazgatója, Pjotr Lidov a Kommerszantnak elmondta, hogy feltörték a cég fővárosi irodáját. „A számítógépek nem működtek – volt egy zárképernyőjük, ahol 300 dollárt kértek a feloldásért” – mondta. Aztán jött az információ, hogy ugyanez történt a Telefonica és a Vodafone szolgáltatók spanyolországi előfizetőivel is.

Petr Lidov szerint a szakembereknek valamikor le kellett kapcsolniuk a hálózatokat, hogy megakadályozzák a vírus további terjedését. „Számos régió érintett, a többit megelőző intézkedésként ideiglenesen le kellett kapcsolni. Ez érintette a kiskereskedelmet és az ügyfélszolgálatot, mert az üzemeltetők természetesen PC-t használnak az adatbázisok eléréséhez. Call centerek javítva. Vegye fel a kapcsolatot és személyes számlák nem volt hatása – mondta Lidov úr.

Mint Boris Ryutin, a Digital Security kutatója a Kommersantnak elmondta, a MalwareHunterTeam szakértői és más független kutatók egyetértenek abban, hogy ez egy ransomware típusú kártevő, vagyis egy ransomware vírus. "A fertőzés veszélye az, hogy a megvalósítástól függően a felhasználó fájljai helyrehozhatatlanul elveszhetnek" - mondta.

"Támadást látunk, és a vírus nagyon összetett" - mondta a Solar Security a Kommersantnak. Ebben a pillanatban ajánlásokat dolgozunk ki az ellenintézkedésekre.” „A vírus nagyon összetett, és egyelőre nem zárható ki, hogy valami veszélyesebb, mint egy egyszerű zsarolóprogram. Már most nyilvánvaló, hogy terjesztésének sebessége példátlanul nagy” – tette hozzá a cég.

Kristina Davydova, a Microsoft szóvivője elmondta a Kommersantnak, hogy a szakértők a Ransom:Win32.WannaCrypt néven ismert új rosszindulatú program észlelését és védelmét is hozzáadták. "Márciusban további védelmet is bevezettünk az ilyen jellegű rosszindulatú programok ellen, valamint egy biztonsági frissítést, amely megakadályozza a rosszindulatú programok hálózaton való terjedését" - mondta.

- 2017. május 12

belső számítógépes rendszer Az orosz belügyminisztériumot sújtotta a vírus – írja a Varlamov.ru több, a helyzetet ismerő forrásra hivatkozva.

A Mediazona belügyminisztériumi forrása megerősítette a minisztériumi számítógépek fertőzését. Szerinte, beszélgetünk több régió közigazgatásáról.

Korábban a Peekaboo honlapján és a Kaspersky fórumán jelentek meg információk egy esetleges vírusfertőzésről. Egyes felhasználók szerint vírusról beszélünk WCry(más néven Sírni akar vagy WannaCryptor) - titkosítja a felhasználó fájljait, megváltoztatja azok kiterjesztését, és megköveteli, hogy vásároljon egy speciális dekódolót a bitcoinokhoz; ellenkező esetben a fájlok törlődnek.

A Kaspersky fórum felhasználói szerint a vírus először 2017 februárjában jelent meg, de "frissítették, és mostanra másképp néz ki, mint a korábbi verziók".

A "Kaspersky" sajtószolgálata nem tudta azonnal kommentálni az esetet, de megígérte, hogy a közeljövőben közleményt ad ki.

Társaság tagja Avast Jakub Croustek tájékozott a Twitteren, hogy Oroszországban, Ukrajnában és Tajvanon legalább 36 000 számítógép fertőzött.

Varlamov honlapján megjegyzik, hogy az Egyesült Királyság több régiójában is megjelentek az állami kórházak számítógépeinek megfertőződéséről és egy spanyol távközlési cég elleni támadásról. Telefonica. A vírus mindkét esetben fizetést is kér.

A cég megjegyezte, hogy márciusban már bemutatták a frissítést kiegészítő védelem az ilyen vírusoktól.

„Az ingyenes víruskeresőnk és a Windows frissített verziója védve van. A felhasználókkal azon dolgozunk, hogy további segítséget nyújtsunk” – tette hozzá a cég.

Korábban a Kaspersky Lab azt mondta a Mediazone-nak, hogy a WannaCrypt vírus hálózati sérülékenységet használ a Windowsban, amelyet a Microsoft szakemberei még márciusban lezártak.

A Belügyminisztérium megerősítette a hackertámadásokat a számítógépeik ellen

A belügyminisztérium megerősítette a számítógépei ellen elkövetett hackertámadásokat – írja a RIA Novosztyi.

Irina Volk, a Belügyminisztérium sajtótitkára szerint az osztály információs technológiák, Kommunikációs és Információvédelmi Minisztérium rögzített vírustámadást a Belügyminisztérium számítógépei ellen operációs rendszer Ablakok.

„Az időben megtett intézkedéseknek köszönhetően mintegy ezer fertőzött számítógépet blokkoltak, ami kevesebb, mint 1 százalék” – mondta Volk, hozzátéve, hogy a Belügyminisztérium szerverei nem fertőzöttek, mivel más operációs rendszereken működnek.

„Jelenleg a vírus lokalizálása folyamatban van, technikai munka folyik az elpusztítására és az eszközök frissítésére vírusvédelem"- mondta a tárca sajtótitkára.

Több mint hatezer dollárt utaltak át a WannaCry vírust terjesztő hackerek bitcoin pénztárcájába

Legalább 3,5 bitcoint utaltak át a WannaCry ransomware vírust terjesztő hackereknek – írja a Meduza. Moszkvai idő szerint 22:00-kor egy bitcoinért 1740 dolláros árfolyam szerint ez az összeg 6090 dollár.

A Meduza a bitcoin pénztárcákkal kapcsolatos tranzakciók története alapján jutott erre a következtetésre, amelyre a vírus pénzt kért. A pénztárcacímeket a Kaspersky Lab jelentésében tették közzé.

Három pénztárcán 20 tranzakció történt május 12-én. Alapvetően 0,16-0,17 bitcoint utaltak át nekik, ami körülbelül 300 dollárnak felel meg. A hackerek egy felugró ablakban követelték ennek az összegnek a kifizetését a fertőzött számítógépeken.

Avast 75 ezer támadást számoltak 99 országban

IT cég Avast jelentette, hogy a vírus WanaCrypt0r A szervezet honlapja szerint a 2.0 99 országban 75 000 számítógépet fertőzött meg.

Az oroszországi, ukrajnai és tajvani számítógépek többnyire fertőzöttek.

13 órával ezelőtt Brian Krebs számítógépes biztonsági szakember tett közzé egy blogbejegyzést a bitcoinok hackereknek való átadásáról összesen 26 ezer amerikai dollár értékben.

Europol: 150 országban 200 ezer számítógépet támadott meg vírus

Vírusfertőzés Sírni akar 150 államban már több mint 200 000 számítógép került napvilágra három nap alatt – mondta egy brit televíziós csatornának adott interjúban. ITV Rob Wainwright, az Európai Rendőrszolgálat Europol igazgatója. Szavait idézik égi hírek.

„Példátlan a vírus terjedése világszerte. A legfrissebb becslések szerint legalább 150 országban 200 000 áldozatról beszélünk, és ezen áldozatok között vannak vállalkozások, köztük nagyvállalatok is” – mondta Wainwright.

Azt javasolta, hogy a fertőzött számítógépek száma valószínűleg jelentősen megnő, amikor az emberek hétfőn visszatérnek dolgozni a számítógépükön. Wainwright ugyanakkor megjegyezte, hogy eddig "meglepően kevés" pénzt utaltak át az emberek a vírus terjesztőinek.

Kínában 29 ezer intézmény számítógépét támadta meg a vírus

Vírus Sírni akar több mint 29 ezer intézmény számítógépét támadta meg, az érintettek száma jönnek a számítógépek százezrekre hivatkozik a Xinhua hírügynökség a Computer Threat Assessment Center adataira Qihoo 360.

A kutatók szerint több mint 4340 egyetemen és más oktatási intézményben támadtak számítógépeket. Fertőzéseket pályaudvarok, postai szervezetek, kórházak, bevásárlóközpontok és kormányzati szervek számítógépein is észleltek.

„Nem történt jelentős kár számunkra, intézményeinknek – sem a bankoknak, sem az egészségügynek, sem másoknak” – mondta.

„Ami ezeknek a fenyegetéseknek a forrását illeti, véleményem szerint a Microsoft vezetése ezt egyenesen kimondta, azt mondták, hogy az Egyesült Államok titkosszolgálatai a vírus elsődleges forrásai, Oroszországnak ehhez semmi köze. Furcsa számomra, hogy ilyen körülmények között mást hallok” – tette hozzá az elnök.

Putyin azt is szorgalmazta, hogy a kiberbiztonság kérdését "komoly politikai szinten" tárgyalják meg más országokkal. Hangsúlyozta, hogy szükséges "az ilyen megnyilvánulások elleni védelmi rendszer kidolgozása".

A vírus Sírni akar klónok jelentek meg

A vírus Sírni akar két módosítás jelent meg – írja a Vedomosti a Kaspersky Labra hivatkozva. A cég úgy véli, hogy mindkét klónt nem az eredeti ransomware vírus szerzői hozták létre, hanem más hackerek, akik megpróbálják kihasználni a helyzetet.

A vírus első változata május 14-én reggel kezdett el terjedni. A Kaspersky Lab három fertőzött számítógépet talált Oroszországban és Brazíliában. A második klón megtanulta megkerülni azt a kódrészletet, amely megállította a fertőzések első hullámát – jegyezte meg a cég.

A vírusklónokról is ír Bloomberg. Cég alapítója Comae Technologies, a kiberbiztonsággal foglalkozó Matt Syuish elmondta, hogy körülbelül 10 ezer számítógépet fertőzött meg a vírus második módosítása.

A Kaspersky Lab becslései szerint ma hatszor kevesebb számítógép fertőződött meg, mint május 12-én, pénteken.

Vírus Sírni akar egy észak-koreai hackercsoport hozhatta létre Lázár

ransomware vírus Sírni akar A Kaspersky Lab erre szakosodott weboldala szerint az észak-koreai Lazarus csoport hackerei hozhatták létre.

Az elemző tweetére a cég szakemberei hívták fel a figyelmet Google Neela Mehta. Ahogy a Kaspersky Lab megállapította, az üzenet hasonlóságot jelez a két minta között – van közös kód. A tweet egy kriptográfiai mintát mutat be Sírni akar 2017 februárjában kelt és mintacsoport Lázár 2015 februárjában kelt.

„A nyomozó egyre többet csavar, és most ugyanaz a kód található a #-ben Sírni akar a trójaikban pedig től Lázár», —

A zavaró piros-fehér képernyővédő néhány óra leforgása alatt több ezer számítógépen jelent meg világszerte. A WannaCry ("Sírni akarok") nevű internetes vírus több millió dokumentumot, fotót és archívumot titkosított. A saját fájljaikhoz való hozzáférés visszaszerzéséhez a felhasználók három napon belül váltságdíjat fizetnek: először 300 dollárt, majd az összeget növekszik. Sőt, virtuális pénznemben, bitcoinban történő fizetést követelnek, hogy ne kövessék nyomon a fizetést.

Mintegy száz országot támadtak meg. A ransomware vírus Európában indult el. Spanyolországban Telefonica, Iberica Bank, Gas Földgáztársaság, FedEx szállítási szolgáltatás. A WannaCry-t később Szingapúrban, Tajvanon és Kínában észlelték, majd eljutott Ausztráliába és Latin-Amerikába, valamint Indiában az Andhra Pradesh állam rendőrségére.

Oroszországban a vírus megpróbálta zsarolni a MegaFont, a VimpelComot, a Sberbankot és az Orosz Vasutat, valamint a kormányzati szerveket - az Egészségügyi Minisztériumot, a Sürgősségi Helyzetek Minisztériumát és a Belügyminisztériumot. Azonban mindenhol azt mondják, hogy a támadásokat azonnal nyomon követték és visszaverték, és nem volt adatszivárgás.

"A vírus lokalizálása megtörtént, a megsemmisítésére és a vírusvédelmi eszközök frissítésére irányuló technikai munka folyik. Megjegyzendő, hogy a szolgáltatási információk kiszivárogtatása információs források Az orosz belügyminisztérium teljesen kizárt” – mondta Irina Volk, az orosz belügyminisztérium hivatalos képviselője.

"A célokat nagyon nehéz megérteni. Szerintem ezek nem politikai célok, ezek nyilvánvaló csalók, akik csak próbáltak pénzt keresni ezzel az üzlettel. Ezt mondják, pénzt követelnek, ez egy zsarolóvírus. Feltételezhetjük, hogy a A cél anyagi jellegű” – mondta Natalja Kasperszkaja, az InfoWatch holding elnöke.

De kik ezek a csalók? A vírus természetére vonatkozó változatokat az elme frissességétől vagy az agy gyulladásától függően terjesztik elő. Ki kételkedne abban, hogy valaki azonnal orosz hackereket kezdene keresni. Például Oroszországot úgy támadták meg, mint senkit. Szóval orosz. Nos, a mondás, hogy „anyám ellenére megfagyok a fülemen” természetesen néphitünkből származik.

A vírust először februárban mutatták ki. És még a légierő is azt állítja, hogy gyökerei az Egyesült Államok Nemzetbiztonsági Ügynökségétől származnak, ahol módszereket dolgoztak ki a stabilitás tesztelésére. Windows rendszerek, de a kódok valóban eljutottak a csalókhoz. Orosz szakértők amerikai származásról is beszélnek. Csak azt mondják, hogy a gyökerek nem az NSA-ban vannak, hanem az amerikai CIA-ban.

"Van néhány részlet, amely azt mutatja, hogy a vírus nagy valószínűséggel nem orosz. Egyrészt tudjuk, hogy az eredeti a CIA-tól származik, a CIA harci eszközeitől származik, másrészt még azok is dolgoznak, akik frissítették és elindították, valószínűleg nem oroszok, mert a formátumok között, amelyekben működik, nincs hazánkban a legnépszerűbb formátumok egyike sem - 1C fájl. Ha valódi orosz hackerek lennének, akik szeretnének minél többet megfertőzni, akkor használnák 1C, természetesen" - mondja vezérigazgató cég "Ashmanov és partnerei", rendszerfejlesztő mesterséges intelligenciaÉs információ biztonság Igor Ashmanov.

Szóval, lehet, hogy a vírus gyökerei amerikaiak, de az orosz csalók végül is feltörtek?

"Meg kell érteni, hogy ezt a vírust kiadták, a kódját két hónapja kiszivárogtatta a WikiLeaks. Ott sterilizálták, de a hackerek, akik elvitték, újraélesztették, meglocsolták élő vízzel és kirakták valahova, például egy Lehetséges, hogy ez csak egy kísérlet volt annak ellenőrzésére, hogy ezek a halálos harci vírusok működnek-e" - mondta Igor Ashmanov.

Eközben a hírhedt Edward Snowden, hogy az amerikai titkosszolgálatok, pontosabban az NSA részt vett ebben a kibertámadásban. Ugyanennek a légierőnek egy másik változata szerint a támadást Trump elnök ideológiai ellenfelei szervezhették. Ha igen, akkor ezek "szép emberek". A jótékonyság diadaláért vívott küzdelemben a társadalmi tárgyak is sújtottak. Brazíliában – a társadalombiztosítási rendszer szerint.

Nagy-Britanniában pedig a hatás általában az NHS-re – a Nemzeti Egészségügyi Rendszerre – esett. Sok kórházban leállították a műtétet, csak mentőautó. Még Theresa May miniszterelnök is külön felhívást tett.

Úgy tűnik, valóban a vírust célozták meg vállalati felhasználók. Bárhogy is legyen, egy gyanús e-mailt nem szabad megnyitni, jobb, ha megteszi biztonsági mentések fontos dokumentumok, fényképek és videók külső adathordozó. És a szakértők tanácsa: frissítenie kell.

"Az a tény, hogy a vírus futótűzként ment, azt mutatja, hogy a felhasználók láthatóan keveset frissítenek. Ugyanakkor sok szervezet megfertőződött. A szervezetekben pedig, mint tudod, nagyon gyakran központosítják a frissítéseket. Ez azt jelenti, hogy a rendszergazdák ezek közül a szervezetek közül nem követték a "sérülékenységek frissítését és bezárását. Vagy valahogy így épült fel a folyamat. Csak azt mondhatjuk, hogy ez a lyuk nem záródott be, pedig már készen volt egy javítás" - mondta Natalia Kasperskaya.

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Leckék a Windowsról.

sushiandbox.ru A számítógép elsajátítása - Internet. Skype. Közösségi média. Leckék a Windowsról.