La question de la sécurité électronique est l'une des plus importantes dans monde moderne. De nombreuses façons différentes ont été proposées pour le résoudre. Le jeton est l'un d'entre eux. Qu'est-ce que c'est et quelles fonctionnalités de son application existent?

Jeton - qu'est-ce que c'est?

Définissons d'abord la terminologie. Un jeton est un appareil compact qui est destiné à fournir à un utilisateur. Il est utilisé pour identifier son propriétaire et fournir un accès à distanceà toutes sortes d'informations.

Les jetons peuvent être utilisés à la place d'un mot de passe ou en complément de celui-ci. Habituellement, ils sont de petite taille et se glissent facilement dans un portefeuille ou une poche. Des versions plus avancées offrent également la possibilité de stocker des clés cryptographiques ( signature électronique, Token - qu'est-ce que c'est extérieurement? Sont-ils tous identiques? Ils diffèrent également par apparence, et pas seulement en termes de fonctionnalité : certains n'ont qu'un écran, d'autres sont complétés par un clavier miniature, et d'autres encore n'ont qu'un petit bouton poussoir en plus. Les tokens sont équipés de fonctions RFID, Connecteur USB ou interface Bluetooth pour envoyer la clé au système client. Ils sont fabriqués par un certain nombre d'entreprises et la gamme la plus large est présentée. Parmi les principaux fabricants, il existe de telles entreprises: "E Token" et "RuToken"

Types de jetons

Les jetons sont dotés de diverses fonctionnalités, allant jusqu'au fait qu'ils disposent de plusieurs méthodes d'authentification. Les représentants les plus simples n'ont pas besoin d'être constamment connectés à un ordinateur. Ils génèrent des nombres et l'utilisateur les saisit simplement dans le formulaire. Il existe des jetons qui utilisent Technologie sans fil comme Bluetooth. Ils fonctionnent en transmettant une séquence de touches. Une position distincte est occupée par des appareils qui sont fabriqués à la manière d'un appareil USB. Ils nécessitent une connexion directe à l'ordinateur sur lequel les données seront reçues.

Les réactions varient également systèmes d'exploitation sur différents types jetons. Ainsi, certains peuvent simplement lire la clé et effectuer les opérations cryptographiques requises. D'autres peuvent en outre exiger un mot de passe. Les solutions commerciales de cette technologie sont fournies par des entreprises, généralement avec leurs propres mécanismes de sécurité et fonctionnalités de mise en œuvre. Ainsi, un jeton USB peut être réalisé sous la forme d'un lecteur flash miniature, ou il peut s'agir d'un appareil de communication mobile. La mise en œuvre est également possible lorsqu'elle se déguise en porte-clés ou autre chose discrète.

Vulnérabilités

Il y a deux problèmes principaux lors de l'utilisation de jetons :

- Perte ou vol. Si ces processus étaient aléatoires, il n'y a rien à craindre. Mais si ces actions ont été commises intentionnellement par quelqu'un, alors dans ce cas, une autorisation à deux facteurs aidera à minimiser les risques, lorsque non seulement un jeton, mais également un mot de passe d'accès (statique ou constamment généré et envoyé au téléphone) est nécessaire pour compléter le processus d'identification.

- Schéma de "l'homme du milieu". Cela se manifeste lorsque l'on travaille sur un réseau peu fiable (Internet est très bon exemple). L'essence du schéma est qu'un cryptanalyste est connecté au canal de données, qui peut lire et modifier les messages à volonté. De plus, aucun des correspondants ne peut comprendre (du point de vue technique) qu'il ne s'agit pas de messages de son partenaire de messagerie.

Appareils mobiles en tant que jetons

Token - qu'est-ce que c'est sous un angle aussi inhabituel? Existe-t-il des caractéristiques par rapport à la procédure standard ? Un appareil informatique mobile tel qu'un smartphone ou une tablette peut être utilisé comme jeton. Ils peuvent également fournir une identification à deux facteurs qui n'oblige pas une personne à transporter un équipement physique supplémentaire avec elle à tout moment. Certains fabricants ont développé des applications qui sont des jetons, installés sur appareils mobiles, et générer une clé cryptographique. Cette solution offre un haut niveau de sécurité, notamment en éliminant les problèmes de "l'homme du milieu". Nous pouvons maintenant dire que vous connaissez les informations de base sur le jeton - ce qu'il est et comment il fonctionne.

services bancaires sur Internet est actuellement l'une des technologies de banque à distance (RBS) les plus populaires que les banques proposent à leurs clients. La banque par Internet est généralement comprise comme la fourniture par les banques aux personnes morales et aux clients privés de services bancaires à distance via Internet en utilisant des logiciels et du matériel appropriés.

Les services bancaires par Internet sont pratiques et rentables pour les banques et les clients

Terme services bancaires sur Internet utilisé à diverses occasions. Au sens large, les services bancaires par Internet peuvent être compris comme une grande variété de systèmes, allant des sites bancaires ordinaires aux systèmes de règlement et de paiement virtuels complexes. Dans un sens plus étroit, la banque en ligne est un analogue du système « banque-client » fonctionnant via Internet. En règle générale, les systèmes avec lesquels vous pouvez effectuer des opérations bancaires par Internet sont appelés " Banque Internet«

Les possibilités d'utilisation d'Internet dans le domaine de la banque à distance ne cessent de s'étendre, de nouveaux services et technologies émergent qui sont désormais accessibles même aux utilisateurs les plus inexpérimentés.

Il existe des systèmes de technologie de l'information dans lesquels Internet n'est utilisé que comme moyen de transmission de données, et des systèmes dans lesquels Internet est utilisé comme une technologie de l'information indépendante.

Dans le premier cas, Internet agit comme un canal de communication entre la banque et le client et n'est en fait qu'un complément aux systèmes classiques « banque - client ».

Dans le second cas, appliqué logiciel(Logiciel) est une application Internet spéciale qui fonctionne uniquement dans une session de dialogue entre le client et la banque. Grâce à cette application, le client, après avoir saisi ses données d'identification (login et mot de passe), accède au serveur de la banque depuis n'importe quel ordinateur connecté à Internet, acquérant ainsi la possibilité de gérer ses comptes bancaires. Lors de l'utilisation de tels systèmes bancaires par Internet, le client n'a pas besoin d'installer de logiciel et de stocker les bases de données électroniques correspondantes sur son ordinateur.

Système bancaire Internet - effectuer des transactions sans se rendre à la banque

Pour améliorer la sécurité des systèmes bancaires par Internet, différentes manières protection des informations économiques contre tout accès non autorisé.

La liste des services possibles qu'une banque peut offrir à un client via Internet, y compris en utilisant les systèmes Internet Banking, est très diversifiée, par exemple :

- gestion de comptes et mouvements de fonds entre comptes, y compris comptes pour cartes bancaires en plastique;

- ouvrir une variété de comptes bancaires;

- effectuer des paiements sur des comptes, y compris pour des biens et services, y compris des services publics ;

- transferts d'argent, y compris en devises étrangères;

- opérations de crédit;

- obtenir des informations sur l'état des comptes ;

- recevoir des services de consultation et d'information.

Opérations bancaires effectuées par le client avec l'aide de services bancaires sur Internet, sont effectués par la banque pratiquement sans aucune participation du personnel de la banque, tandis que le client peut être totalement dispensé de toute visite à la banque, d'autant plus que la banque peut ne pas avoir de bureau du tout.

Le mot "crypto-monnaie" a été entendu, peut-être, par tout le monde, même loin du monde de la finance et de la haute technologie. "Token" est également un terme courant, mais tout le monde ne comprend pas pleinement ce que cela signifie. Certains débutants de la communauté crypto identifient la crypto-monnaie et le jeton, mais ce n'est pas tout à fait vrai. Que sont les jetons et à quoi servent-ils ?

Que sont les jetons ICO ?

Il existe plusieurs types de jetons qui contiennent diverses fonctions donc c'est difficile à donner définition générale ce concept.

Par exemple, la grande majorité des jetons passent par la procédure ICO - l'offre initiale, où l'essentiel des ventes a lieu. Mais Bitcoin, en tant que première crypto-monnaie, s'est immédiatement propagé grâce à l'exploitation minière décentralisée, et son légendaire créateur Satoshi Nakamoto réalise des bénéfices car il a réussi à extraire d'énormes quantités de crypto-monnaie, dont le prix ne cesse d'augmenter, à un stade très précoce.

Les jetons ICO sont des actions virtuelles émises par une entreprise pour attirer des investissements supplémentaires. Dans la plupart des cas, ces actions impliquent une sorte de valeur. L'essence de la valeur dépend également du type de jeton.

Il existe trois types de jetons :

- jetons personnalisés (jetons);

- partager des jetons ;

- jetons de crédit.

Les crypto-monnaies, ou pièces de monnaie, peuvent également être classées comme jetons d'utilisateur.

Jetons

Ces jetons sont un moyen de paiement pour un produit ou un service fourni par le service. L'exemple le plus simple– Bitcoin. Les utilisateurs se transfèrent de l'argent numérique les uns aux autres et, pour la confirmation des transactions, ils paient une commission aux participants du système qui gèrent leurs transferts. Ces derniers reçoivent également des revenus supplémentaires de l'exploitation minière (qui, cependant, diminuent chaque mois).

La crypto-monnaie Ethereum appartient également à la catégorie des jetons. En plus des transactions, en utilisant Ethereum, les utilisateurs peuvent créer leurs propres services de blockchain sur la plateforme, et même lancer leur propre ICO avec des jetons originaux. Grâce à cette capacité, l'écosystème Ethereum prend déjà en charge des centaines de petits projets, et la valeur de la crypto-monnaie est mutuellement soutenue par les développements réalisés sur la base de la plateforme.

Partager des jetons

Les jetons promotionnels sont une version numérique d'une participation classique dans une entreprise, et un ICO dans de tels cas est un analogue complet d'une introduction en bourse. Les jetons de partage sont pertinents si une startup propose un nouveau service intéressant qui ne nécessite tout simplement pas sa propre crypto-monnaie.

Ces jetons rapportent des revenus à leurs propriétaires sous forme de dividendes. Par exemple, les utilisateurs du service paient une commission à l'entreprise et la direction peut utiliser une partie des bénéfices pour verser des bénéfices aux actionnaires. Les paiements peuvent également être fixes.

Comme dans les entreprises traditionnelles, les actionnaires de la blockchain peuvent participer à la prise de décisions de partenariat, à l'élaboration d'un plan de développement stratégique et à d'autres questions importantes pour l'entreprise. Les actionnaires reçoivent de tels privilèges pour avoir initialement soutenu un projet d'entreprise, en fait, en participant au financement participatif.

Jetons de crédit

Ces jetons sont un prêt qu'une entreprise contracte auprès de ses actionnaires ou simplement des utilisateurs, et pour lequel elle paie une redevance fixe. Pour l'entreprise, c'est une autre façon de lever des fonds supplémentaires sans paperasserie avec des documents, basés uniquement sur des contrats intelligents.

L'un des premiers jetons de crédit a commencé à utiliser le projet Steemit. En plus de la principale crypto-monnaie de la plateforme, Steem, le projet propose des jetons SD, qui sont librement échangés contre la devise de base, mais rapportent aux détenteurs un revenu fixe de 10 % par an. La plate-forme fournit également le deuxième type de jetons, SP, dont le revenu est de 100% par an, mais les investisseurs pourront réaliser un profit au plus tôt dans deux ans.

Il arrive que les jetons combinent les fonctionnalités de plusieurs types à la fois. Par exemple, les jetons des plates-formes Sia et Digix sont à la fois des jetons et des actions. Et Steemit combine généralement les trois types de jetons.

Avant d'investir dans les jetons d'un projet, il est important de comprendre quelle fonctionnalité les partages reçus auront. Mais il est encore plus important de procéder à une analyse préliminaire du projet lui-même et de la valeur qui le sous-tend. Pendant la période de battage médiatique mondial de la crypto-monnaie, même les jetons de démarrage vides peuvent monter en flèche, mais à long terme, seuls les projets qui fournissent services utiles et proposer des solutions innovantes originales.

- Collections de nouvelles une fois par jour pour vous par e-mail :

- Collections d'actualités cryptographiques 1 fois par jour dans Telegram : BitExpert

- À l'intérieur, des prévisions pour discuter de sujets importants dans notre chat Telegram: BitExpert Chat

- L'intégralité du fil d'actualité crypto-monnaie du magazine BitExpert est dans votre Telegram : BitExpert LIVE

Vous avez trouvé une erreur dans le texte ? Sélectionnez-le et appuyez sur CTRL + ENTRÉE

L'humanité invente constamment de nouvelles façons de se protéger contre les intrus. L'un d'eux est un jeton USB. Quel est le mécanisme de son travail ? Qu'est-il? Qu'est-ce qu'un jeton de toute façon ? Voici une courte liste de questions que nous examinerons.

Qu'est-ce qu'un jeton ?

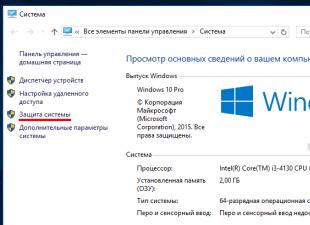

C'est ce qu'ils appellent périphérique matériel, qui peut former une paire de clés et mettre un signature numérique. Pour pouvoir effectuer des opérations avec celui-ci, vous devez entrer un code PIN. Dans le même temps, pour son interaction avec un ordinateur, vous n'avez pas besoin d'installer divers modules complémentaires ou pilotes. Dans ce cas, le jeton est défini par l'ordinateur en tant que périphérique HID. Il a aussi souvent un petit magasin de données comme fonctionnalité supplémentaire. Mais son but principal est justement de faire office de magasin de clés. Il sera très difficile pour un attaquant de récupérer un mot de passe car après la troisième tentative échouée l'entrée sera bloquée. C'est ce qu'est un jeton.

Autres caractéristiques

En plus des options déjà envisagées, cet appareil peut effectuer d'autres tâches qui lui sont assignées. Parmi eux:

- Chiffrement/déchiffrement des données à l'aide d'un algorithme/symétrique.

- Formation et vérification de l'EDS.

- Hachage des données.

- Génération de clés de chiffrement.

Pour compléter l'image du jeton, on peut le représenter sous la forme d'une « boîte noire ». Ainsi, lors des opérations cryptographiques, les données sont entrées, converties dans l'appareil lui-même (une clé est utilisée pour cela) et transférées vers la sortie. Les jetons ont beaucoup en commun avec les micro-ordinateurs. Ainsi, les informations sont alimentées et sorties à l'aide d'un port USB, l'appareil dispose de sa propre mémoire opérationnelle et à long terme (et également protégée), ainsi que de son propre processeur.

À propos des mots de passe

Ils sont devenus des classiques modernes. Le principal avantage des mots de passe, qui les rend si courants, est leur facilité d'utilisation. Mais notre oubli, la transmission par des canaux non sécurisés, leur typage, leur prévisibilité et bien d'autres aspects remettent en cause notre sécurité. Le problème du cryptage est également aigu. Regardons une clé cryptographique de 256 bits. Si vous utilisez un générateur de nombres pseudo-aléatoires, le mot de passe résultant aura de bonnes propriétés statistiques. Et quelles sont les combinaisons que les gens choisissent pour protéger leurs données ? Dans de nombreux cas, les mots de passe sont des mots du dictionnaire ou quelque chose d'important pour eux (leur nom, leur date de naissance, etc.).

Ils sont devenus des classiques modernes. Le principal avantage des mots de passe, qui les rend si courants, est leur facilité d'utilisation. Mais notre oubli, la transmission par des canaux non sécurisés, leur typage, leur prévisibilité et bien d'autres aspects remettent en cause notre sécurité. Le problème du cryptage est également aigu. Regardons une clé cryptographique de 256 bits. Si vous utilisez un générateur de nombres pseudo-aléatoires, le mot de passe résultant aura de bonnes propriétés statistiques. Et quelles sont les combinaisons que les gens choisissent pour protéger leurs données ? Dans de nombreux cas, les mots de passe sont des mots du dictionnaire ou quelque chose d'important pour eux (leur nom, leur date de naissance, etc.).

Il vous suffit de lire les nouvelles sur un autre piratage de base de données d'un grand site ou d'une grande entreprise et de voir quelles combinaisons les gens choisissent pour eux-mêmes. Très souvent, il y a des numéros consécutifs à partir de un, ou une combinaison d'un nom et d'une année de naissance. C'est certainement très mauvais. Dans de tels cas, l'utilisation de jetons est prévue. Après tout, ils pourront protéger les données sur plus haut niveau en utilisant les paramètres recommandés, lorsqu'il sera difficile pour les intrus de deviner simplement le mot de passe. Après tout, le code du jeton sera compilé selon toutes les règles des protocoles cryptographiques. Prenons l'authentification comme exemple. Étant donné que le principe « n'importe lequel sur mille » sera mis en œuvre, même si le trafic est intercepté par l'attaquant ou si la base de données est perdue du serveur, les chances de succès du criminel sont si peu probables qu'il peut être qualifié d'inexistant. De plus, vous pouvez oublier le mot de passe, mais pas la clé. Après tout, il sera stocké sur un jeton.

Cryptage des données

Nous avons analysé ce qu'est un jeton, regardons maintenant comment fonctionne le système de sécurité spécifié. Les données elles-mêmes sont cryptées à l'aide clé cryptographique. Celui-ci, à son tour, est protégé par un mot de passe. Ce dernier ne répond pas toujours aux exigences de sécurité et peut tout aussi bien se faire oublier. Dans ce cas, il y a deux options :

Nous avons analysé ce qu'est un jeton, regardons maintenant comment fonctionne le système de sécurité spécifié. Les données elles-mêmes sont cryptées à l'aide clé cryptographique. Celui-ci, à son tour, est protégé par un mot de passe. Ce dernier ne répond pas toujours aux exigences de sécurité et peut tout aussi bien se faire oublier. Dans ce cas, il y a deux options :

- La clé est sur le jeton, alors qu'elle ne quitte pas l'appareil. Cette option convient lorsqu'il y a peu d'informations. Dans ce cas, nous avons une faible vitesse de décryptage et le fait qu'il est presque impossible pour un intrus de l'extraire.

- La clé se trouve sur l'appareil, et lorsque les données sont cryptées, elles sont transmises à RAM. Cette option est utilisée lorsque vous travaillez avec une grande quantité de données. Il est possible d'obtenir la clé dans ce cas. Mais ce n'est pas une tâche facile - le même mot de passe est plus facile à voler.

Si vous souhaitez obtenir un jeton, vous devez comprendre que vous devrez le payer. Malgré le fait que ces appareils peuvent effectuer un certain nombre d'opérations cryptographiques différentes qui sont assez difficiles à comprendre pour la plupart des gens, l'utilisation de ces appareils en elle-même ne créera pas de problèmes, car ce processus est intuitif. L'utilisateur n'est pas tenu d'avoir des connaissances spécialisées spécialisées, ainsi qu'une compréhension de ce qui se passe dans le jeton.

Conclusion

Nous avons donc examiné ce qu'est un jeton. Théoriquement, la répartition cette décision la sécurité à l'avenir aidera à éviter les cas où des données ou des mots de passe précieux sont volés. En fin de compte, cela se traduira par une augmentation du niveau de sécurité.

Nous avons donc examiné ce qu'est un jeton. Théoriquement, la répartition cette décision la sécurité à l'avenir aidera à éviter les cas où des données ou des mots de passe précieux sont volés. En fin de compte, cela se traduira par une augmentation du niveau de sécurité.

Les internautes actifs sont aujourd'hui très souvent confrontés à la notion de "token" (token). Il convient de noter que ce terme est mis en œuvre aujourd'hui dans une variété de domaines, mais, cependant, tous sont liés à certains domaines du commerce en ligne. Ainsi, par exemple, dans le domaine de la finance en ligne, les jetons sont utilisés comme des substituts à part entière Argent. Et si nous parlons de l'industrie de la crypto-monnaie, alors dans cette industrie, comme vous le savez, pas un seul ICO ne passe sans jetons, ce qui implique d'attirer des investissements dans des projets en ligne liés à l'émission et à la circulation ultérieure de monnaies numériques qui ont protection cryptographique. Et ce n'est pas toute la liste des options pour l'utilisation utile d'un jeton en tant qu'outil en ligne dans une entreprise moderne construite sur informatique. En attendant, lorsqu'il devient nécessaire de définir le concept de "jeton", qu'est-ce que c'est - en termes simples c'est très difficile à expliquer.

Jeton : essence, objectif, principales variétés

Un jeton est une unité de compte utilisée pour interpréter le solde numérique d'un actif particulier. Les jetons sont enregistrés dans une base de données spéciale utilisant la technologie blockchain. La disponibilité des jetons pour les utilisateurs pré-identifiés est rendue possible par des applications en ligne basées sur l'utilisation d'une signature électronique (numérique).

Ainsi, un jeton est une sorte d'analogue numérique d'un actif qui représente une certaine valeur pour des consommateurs spécifiques.

On peut distinguer ce qui suit types de jetons, qui sont créés et existent au format numérique (électronique) :

- Jetons d'équité- ce sont des symboles numériques d'actions, de titres de sociétés.

- jetons utilitaires- ces jetons sont utilisés pour former et énoncer une valeur spécifique utilisée dans le modèle économique de la plate-forme Internet. La valeur peut être exprimée sous la forme de monnaie de jeu, de points bonus, de réputation et d'autres récompenses revenant à l'utilisateur comme un encouragement pour certaines réalisations, prévues par les termes et conditions du projet en ligne concerné.

- Jetons de garantie d'actifs- permettent de prendre en compte dans un format électronique (numérique) les obligations spécifiquement désignées d'entités identifiées liées à des services et biens réels. Il est à noter que ce type de jetons se caractérise par la présence d'une sécurité directe, car, en fait, il s'agit d'un analogue virtuel d'un actif, d'un produit, d'un service réel. Le garant de la conversion de tokens de ce type en actifs réels est un organisme spécifique qui a émis des tokens pour ces actifs (services, biens) sur une blockchain de sa propre conception.

En plus des options énumérées ci-dessus, il existe autres types de jetons, qui sont largement utilisés aujourd'hui dans divers domaines du commerce en ligne :

- Jetons d'application en ligne. Ils sont activement utilisés dans la mise en œuvre de projets en ligne impliquant la procédure ICO - attirant des investissements pour l'émission de crypto-monnaies. Ils reposent sur l'utilisation de plateformes de type fixe spécialement conçues sur Internet ou Applications mobiles. La rotation de ces jetons est réalisée lors de transactions dans le cadre de réseau spécifique. Ces actifs numériques sont dans ce cas le principal moyen de paiement pour les transactions.

- Jetons de type crédit. Ils sont créés avec l'émission de la principale monnaie virtuelle d'un projet spécifique mis en œuvre en ligne. Les propriétaires de ces actifs ont la possibilité revenu supplémentaire en cas de stockage de longue durée. Les jetons de type crédit sont utilisés dans le cadre d'un projet blockchain spécifique.

- Partagez des jetons. Lorsqu'un projet ICO est terminé, des jetons numériques apparaissent sur les échanges de crypto-monnaie, ce qui les amène à être convertis (convertis) en actions, dont le taux affecte directement la demande pour le projet ICO correspondant.

La valeur de tous les jetons est prédéterminée par leur valeur marchande, qui, à son tour, dépend de la confiance des gens dans le projet pertinent, dans le cadre duquel la question des actifs numériques spécifiques a été faite. Fait révélateur, les projets ICO aux premiers stades de leur mise en œuvre ne sont fournis que par l'idée sous-jacente à l'entreprise elle-même.

Tokens et crypto-monnaies : quelles sont leurs similitudes et leurs différences

Crypto-monnaie est une unité monétaire virtuelle, protégée au moyen de la cryptographie et utilisée dans les systèmes de blockchain qui pratiquent l'exploitation minière - la procédure d'émission en ligne de pièces numériques. La crypto-monnaie peut être un objet de vente, un moyen de paiement pour les transactions sur Internet, ainsi qu'un outil de stockage de valeur, ce qui en fait un analogue à part entière de la monnaie réelle, dont l'émission, selon la loi, est effectués par l'État.

Technologie de la chaîne de blocs vous permet de créer et d'utiliser la crypto-monnaie dans un environnement décentralisé  arrêté, excluant la possibilité d'un contrôle de sa diffusion et de sa diffusion par d'éventuelles structures officielles. C'est grâce à la technologie blockchain qu'une variété de monnaies numériques avec protection cryptographique sont lancées, émises et fonctionnent avec succès, qui ont aujourd'hui acquis une immense popularité parmi les internautes, les investisseurs financiers et d'autres entités liées au commerce électronique.

arrêté, excluant la possibilité d'un contrôle de sa diffusion et de sa diffusion par d'éventuelles structures officielles. C'est grâce à la technologie blockchain qu'une variété de monnaies numériques avec protection cryptographique sont lancées, émises et fonctionnent avec succès, qui ont aujourd'hui acquis une immense popularité parmi les internautes, les investisseurs financiers et d'autres entités liées au commerce électronique.

Jetons sont présentés dans format numérique obligations, reconnaissances de dette, contrats commerciaux prévoyant la mise à disposition de leur propriétaire de tous biens immobiliers, services, produits, biens, spécifiquement définis à l'avance.

La différence essentielle entre un jeton et une monnaie numérique émise sur le marché de la crypto-monnaie via le minage est le fait que l'émission du jeton est effectuée par exactement la même entité, à la fois physique et entité, - qui a initié son lancement dans le système blockchain.

Les transactions avec des jetons peuvent être effectuées et traitées de manière centralisée si l'organisme émetteur contrôle chaque serveur impliqué dans l'exécution de ces transactions.

Le prix d'un jeton peut dépendre de diverses circonstances et facteurs :

- la situation sur le marché pertinent, qui est déterminée par l'interaction de l'offre et de la demande ;

- la réglementation selon laquelle l'émission d'un actif numérique spécifique (token) est effectuée ;

- le montant et les modalités de versement des rémunérations prévues par les termes du projet en ligne ;

- reliant le jeton à un actif externe (réel).

Caractéristiques de l'émission de jetons: conditions d'émission, modalités d'obtention

La question la plus problématique pour les entités développant des jetons est la détermination de la durée de la période pendant laquelle il est prévu d'émettre les actifs numériques correspondants (obligations). La popularité et le potentiel de rentabilité d'une pièce numérique dépendent en grande partie de la période pendant laquelle elle sera émise dans le système blockchain.

Comment devenir propriétaire à part entière de tokens ? Il existe trois façons évidentes d'obtenir des jetons :

Il convient de noter que reçu gratuit les jetons ne deviennent possibles que grâce à leur minage (génération en ligne), qui, comme vous le savez, nécessite des investissements financiers importants, des équipements techniques avec une puissance de calcul adaptée, des logiciels spéciaux, ainsi qu'une salle répondant aux exigences de ventilation et d'alimentation électrique.

Soit dit en passant, les experts de l'industrie de la crypto-monnaie ne recommandent plus aujourd'hui l'extraction de bitcoins, car il existe des doutes raisonnables sur le fait que les investissements nécessaires à cette activité en ligne auront le temps de porter leurs fruits.

Les experts disent qu'actuellement le meilleur moyen, le plus rapide et le plus confortable d'obtenir des jetons est de les acheter, qui peuvent être réalisées par le biais de transactions sur des bourses spécialisées ou de participation à des projets ICO.

Acquisition de jetons de crypto-monnaie : caractéristiques de la procédure

Une option intéressante est considérée comme la participation à l'investissement dans le projet ICO, axé sur l'émission en ligne de jetons de n'importe quelle crypto-monnaie. La mise en œuvre de la procédure ICO concernant les tokens implique leur placement initial (vente) auprès d'investisseurs afin d'attirer les fonds suffisants nécessaires au lancement et au développement ultérieur du projet correspondant (startup).

La réussite de la procédure de placement initial des jetons crée des conditions favorables pour le retrait ultérieur de ces actifs numériques vers les échanges électroniques, où ils seront vendus ouvertement (librement). Sur le marché des changes ouvert, n'importe qui a une réelle opportunité d'acheter des jetons à un taux déterminé par l'interaction de l'offre existante et de la demande existante.

La procédure d'achat de jetons en ligne au stade de leur ICO est la suivante :

- Choisissez un projet approprié, en évaluant adéquatement ses paramètres d'investissement (qui organise le projet, quelle est son idée, a-t-il des perspectives).

- Visitez la ressource en ligne de la startup sélectionnée.

- Confirmez votre participation à la vente (placement).

- Choisissez la devise appropriée.

- Lisez le contrat de licence.

- Spécifiez l'adresse de votre portefeuille en ligne de crypto-monnaie, à l'aide de laquelle l'achat de jetons sera payé.

- Précisez l'adresse du portefeuille en ligne destiné à créditer les fonds reçus sous forme de revenus.

Transférer de la monnaie au destinataire (à l'adresse de son portefeuille en ligne) afin d'acheter un nombre précis de jetons. - Vérifiez que la transaction terminée est terminée.

- Vérifiez le solde de votre porte-monnaie électronique conçu pour la crypto-monnaie.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.