Untuk pertama kalinya, referensi tentang pergerakan "peretas" muncul di akhir tahun 50-an di Amerika Serikat. Kemunculan dan perkembangan gerakan "peretas" disebabkan oleh mahasiswa Massachusetts Institut Teknologi, salah satu universitas teknik terbaik di Amerika Serikat. Institusi pendidikan ini telah melahirkan banyak ilmuwan terkenal, yang penemuan dan perbaikannya akan mengejutkan dunia di masa depan. Ada beberapa versi asal muasal nama gerakan tersebut, namun kita akan fokus pada salah satu cerita yang lebih jujur.

Kata "retas" (retas) memiliki beberapa arti berbeda: membuat furnitur dengan kapak; cangkul, cerewet; trik indah para intelektual; langkah orisinal dalam pemrograman atau penggunaan perangkat lunak, sebagai akibatnya komputer memungkinkan untuk melakukan operasi yang sebelumnya tidak disediakan atau dianggap tidak mungkin; tindakan non-standar; mengatasi keterbatasan secara kreatif.

Konsep "peretas", dalam arti aslinya, adalah seseorang yang menggunakan kecerdikannya untuk mencapai solusi yang ringkas dan orisinal, yang disebut dalam arti teknis - "peretasan". Sejak perkembangan arah baru berjalan dengan partisipasi aktif lulusan Massachusetts Institute of Technology, istilah "hack" dan konstituennya selalu dikaitkan dengan bidang teknologi informasi.

Berkenaan dengan teknologi informasi, istilah "hack" (hack) berarti langkah orisinal dalam pemrograman atau penggunaan perangkat lunak, sehingga komputer memungkinkan untuk melakukan operasi yang sebelumnya tidak disediakan atau dianggap tidak mungkin. Mereka yang bisa membuat tugas ini, mulai disebut "peretas", dan pengguna yang bahkan tidak dapat menguasai tindakan yang ditentukan dan tidak berusaha menjelajahi sistem disebut "lamers" (dari bahasa Inggris "lamer" - inferior, celaka, lumpuh).

Gerakan hacker tahun 60-an tidak bersifat destruktif, tetapi mencerminkan tren inovasi kreatif, eksplorasi batas berbagai sistem, potensi mereka. Eksperimen tidak mengejar pencapaian tujuan egois atau menimbulkan kerusakan. Komunitas peretas pada periode ini, yang mencakup mahasiswa dan profesor dari universitas terbesar dan pusat penelitian di Amerika Serikat, dicirikan oleh semangat gotong royong, demokrasi, dan kode etiknya sendiri yang beralasan. Ciri terpenting dari subkultur peretas pada tahap ini adalah gagasan tentang pilihan mereka sendiri, elitisme. Banyak dari mereka melihat diri mereka sebagai pelopor dalam menciptakan masyarakat baru berdasarkan nilai-nilai dunia maya global.

Subkultur mulai aktif terbentuk dan berubah. Pada tahun 1984, edisi cetak pertama muncul. Majalah hacker pertama "2600" mulai bermunculan. Itu diikuti setahun kemudian edisi elektronik Phrack. Gerakan peretas di awal dan pertengahan 80-an beralih dari penelitian perintis ke penyusupan tidak sah ke sistem orang lain, meningkatkan agresivitas, menggunakan pengetahuan untuk memprotes (terhadap masyarakat dewasa), menghapus atau mengubah data penting, menyebarkan virus komputer, dll. Komunitas peretas pada periode ini, tidak seperti pendahulunya, tidak memiliki satu pun konsep ideologis. Subkelompok dibedakan yang berbeda dalam berbagai sikap ideologis dan psikologis.

Sejarah munculnya "peretasan"

Peretas muncul segera setelah pembuatan komputer pertama.

1960-an Kelahiran peretasan.

Peretas komputer pertama kali muncul di Massachusetts Institute of Technology. Mereka mendapatkan nama mereka dari anggota tim simulasi pergerakan kereta yang meretas kereta listrik, rel, dan sakelar dalam upaya menemukan cara untuk mempercepat. Kaum muda memutuskan untuk memuaskan keingintahuan mereka dan menerapkan keterampilan teknis yang diperoleh sambil mempelajari mainframe baru yang dirancang di dalam tembok institut.

Phone Freakers dan Captain Crunch tahun 1970-an.

John Draper alias Kapten Crunch

Peretas telepon (phreaker) terlibat dalam peretasan jaringan regional dan internasional, sehingga mereka dapat menelepon secara gratis. Salah satu phreaker, John Draper (juga dikenal sebagai Captain Crunch), menemukan bahwa peluit mainan sederhana menghasilkan sinyal 2600 Hz. Karakteristik yang persis sama disediakan oleh akses jarak jauh ke sistem switching AT&T.

Draper dirancang perangkat khusus, yang, dikombinasikan dengan peluit dan pesawat telepon, memungkinkannya untuk membuatnya panggilan gratis. Tak lama kemudian, majalah Esquire menerbitkan artikel berjudul "Rahasia Kotak Biru Kecil". Itu menjelaskan prosedur pembuatan perangkat semacam itu. Setelah itu, jumlah kasus penipuan telepon di Amerika Serikat meningkat tajam. Antara lain, Steve Wozniak dan Steve Jobs, calon pendiri apel komputer.

Mereka mengatur produksi rumahan dan menjual "kotak biru" semacam itu.

1980-an Peretasan bergabung dan papan buletin.

Setelah bidang aktivitas phreaker telepon mulai bergeser ke arah teknologi komputer, papan buletin elektronik pertama muncul.

Papan buletin Sherwood Forest dan Catch-22 adalah pelopor dari newsgroup Usenet dan Surel. Mereka menjadi tempat pertemuan para phreaker dan peretas yang bertukar berita di sana, saling menjual nasihat berharga, dan juga memperdagangkan kata sandi dan nomor curian. kartu kredit.

Kelompok hacker mulai terbentuk. Legion of Doom di AS dan Chaos Computer Club di Jerman termasuk di antara grup pertama.

1983 Permainan anak-anak.

Film "War Games" pertama kali memperkenalkan masyarakat kepada para peretas. Setelah dirilis, legenda peretas cyberhero (dan antihero) lahir. Karakter tituler film tersebut, yang diperankan oleh Matthew Broderick, mencoba meretas komputer produsen video game, tetapi malah menyusup ke komputer militer yang mensimulasikan perang nuklir.

Komputer, dengan nama sandi WOPR (mirip dengan sistem militer sebenarnya BURGR), salah mengartikan permintaan peretas dan mengadopsi permainan perang termonuklir global untuk meluncurkan rudal musuh. Hal ini membuat kepemimpinan militer berdiri dan menciptakan ancaman perang tingkat tertinggi - Kondisi Pertahanan 1 (atau Def Con 1).

Pada tahun yang sama, pihak berwenang menangkap enam remaja yang merupakan bagian dari apa yang disebut kelompok 414 (nomor tersebut diberikan sesuai dengan kode wilayah tempat mereka beroperasi). Hanya dalam sembilan hari, peretas meretas 60 komputer, termasuk beberapa mesin Laboratorium Nasional Los Alamos yang digunakan untuk mengembangkan senjata nuklir.

Edisi Peretas 1984.

Majalah hacker pertama "2600" mulai bermunculan. Itu diikuti setahun kemudian oleh Phrack edisi elektronik. Editor "2600" ditandatangani oleh Emmanuel Goldstein (nama aslinya adalah Eric Corley). Nama samaran ini dipinjam dari protagonis novel George Orwell 1984. Kedua publikasi menerbitkan saran untuk peretas dan phreaker masa depan, dan juga meliput perkembangan terbaru dalam kehidupan peretas. Hari ini "2600" dapat ditemukan di banyak toko majalah besar dan terhormat.

1986 dari komputer ke penjara.

Dengan meningkatnya kasus peretasan komputer yang dilaporkan di lembaga pemerintah dan perusahaan swasta, Kongres AS mengesahkan "Undang-Undang Penipuan dan Penyalahgunaan Komputer", yang menjadikan pembobolan sistem komputer sebagai tindak pidana. Namun, undang-undang tidak mengatakan apa-apa tentang tindak pidana anak di bawah umur.

1988 Morris "Worm" Sebuah "worm" yang dilepaskan oleh Robert Morris menginfeksi sekitar 6.000 komputer, melumpuhkan sistem federal dan universitas yang kritis. Robert Morris Jr., seorang mahasiswa pascasarjana Universitas Cornell dan putra direktur sains Badan Keamanan Nasional, meluncurkan worm perangkat lunak ke ARPAnet (pendahulu Internet) yang secara otomatis mengirimkan salinan dirinya secara elektronik. Morris ingin melihat apa dampak programnya pada sistem Unix.

Cacing itu, dilepaskan ke alam liar, menyerang sekitar 6.000 komputer, melumpuhkan sistem federal dan universitas yang penting. Morris dikeluarkan dari universitas dan dijatuhi hukuman percobaan tiga tahun dan denda $10.000.

1989 Peretas Jerman dan KGB.

Kasus spionase dunia maya internasional pertama didaftarkan di Jerman Barat. Peretas dengan koneksi tertentu ke Chaos Computer Club ditangkap karena menyusup ke Amerika sistem komputer dan untuk menjual kode sumber sistem operasi KGB Tiga di antaranya diserahkan kepada pihak berwenang oleh teman peretas mereka sendiri, dan tersangka keempat bunuh diri setelah sebuah publikasi muncul di pers yang menggambarkan perannya dalam rencana kriminal tersebut. Karena informasi yang dicuri tidak diklasifikasikan, para peretas didenda dan dijatuhi hukuman percobaan.

Secara terpisah, perlu disebutkan penangkapan seorang peretas yang dijuluki The Mentor (Mentor). Dia menerbitkan alamat terkenal yang dikenal sebagai Hacker Manifesto. Sebuah dokumen yang ditujukan untuk melindungi peretas dimulai dengan kata-kata: “Seluruh kejahatan saya adalah keingintahuan ... Saya bangga menjadi bagian dari jajaran peretas dan menerbitkan manifesto saya. Tentu saja, Anda dapat menangani anggota individu komunitas kami, tetapi Anda tidak dapat menghentikan kami semua.

1990 Operasi Sundevil.

Setelah pekerjaan persiapan yang panjang dan melelahkan, agen intelijen melakukan penangkapan serentak terhadap peretas di 14 kota AS sekaligus.

Selama operasi, penyelenggara dan anggota kelompok yang paling menonjol ditahan, bertukar informasi melalui papan buletin elektronik. Acara tersebut ditujukan untuk melawan pencurian nomor kartu kredit dan peretasan telepon dan sistem kabel. Akibatnya, ada perpecahan dalam komunitas peretas - sebagai imbalan atas kebebasan, mereka yang ditangkap memberikan informasi yang mereka minati kepada layanan federal.

1993 Mengapa membeli mobil jika Anda bisa bersiul?

Selama kuis stasiun radio, peretas Kevin Paulsen dan dua temannya memblokir sistem telepon, hanya mengizinkan panggilan mereka untuk masuk, dan "memenangkan" dua Porsche, perjalanan, dan $ 20.000 ke Paulsen, yang sudah dicari untuk meretas sistem. perusahaan telepon, dijatuhi hukuman lima tahun penjara karena penipuan komputer dan telepon. Setelah dibebaskan pada tahun 1996, ia bekerja sebagai jurnalis lepas yang meliput kejahatan komputer.

Konferensi hacker Def Con pertama berlangsung di Las Vegas. Itu disusun sebagai acara satu kali yang didedikasikan untuk upacara perpisahan dengan papan buletin (mereka digantikan oleh teknologi World Wide Web), tetapi forum tersebut membangkitkan minat sedemikian rupa sehingga menjadi acara tahunan.

1994 Alat peretas untuk semua orang.

Meluasnya penggunaan Internet sebenarnya dimulai dengan browser baru Netscape Navigator, yang penampilannya sangat menyederhanakan akses ke informasi yang diposting di Web. Peretas pindah ke lingkungan baru dengan sangat cepat, memindahkan konferensi dan program mereka dari papan BBS lama ke situs Web baru.

Begitu informasi dan mudah digunakan peralatan tersedia untuk setiap pengunjung Web, wajah komunitas peretas mulai berubah.

Munculnya Browser Netscape Navigator telah membuatnya lebih mudah untuk mengakses informasi di World Wide Web.

1995 kasus Mitnick.

Peretas komputer serial Kevin Mitnick ditangkap oleh agen intelijen AS dan dituduh mencuri 20.000 nomor kartu kredit. Sambil menunggu persidangan, dia menjalani hukuman empat tahun penjara dan menjadi terkenal di komunitas peretas. Setelah dinyatakan bersalah atas tujuh kejahatan pada Maret 1999, Mitnick dijatuhi hukuman tidak lebih lama dari waktu yang dia habiskan di penjara. Peretas Rusia mencuri $10 juta dari Citibank dan mentransfer uang tersebut ke rekening lembaga keuangan yang berlokasi di negara lain di dunia. Vladimir Levin yang berusia 30 tahun, yang memimpin grup, dengan bantuannya komputer laptop dalam beberapa jam dia menempatkan uang di bank Finlandia dan Israel. Selanjutnya, Levin dibawa ke hadapan penegak hukum Amerika dan dijatuhi hukuman tiga tahun penjara. Namun, pihak berwenang gagal menemukan 400 ribu dolar yang dicuri.

1997 Peretasan sistem AOL.

Munculnya aplikasi AOHell gratis memungkinkan sekelompok peretas yang tidak berpengalaman, yang kualifikasinya terbatas pada pengetahuan bahasa scripting, untuk melintasi jaringan America Online. Hanya dalam beberapa hari kotak surat ratusan ribu pengguna AOL dibanjiri bom email multi-megabyte, dan konferensi dilumpuhkan oleh spam.

1998 Kultus hacker dan kedatangan Israel.

Cult of the Dead Cow mempresentasikan program peretas yang kuat Back Orifice pada konferensi Def Con berikutnya. Dengan memasang kuda Troya ini pada mesin yang menjalankan sistem operasi Windows 95 atau Windows 98, peretas dapat memperoleh keuntungan yang tidak sah akses jarak jauh ke sumber daya komputer.

Selama memperburuk situasi di Teluk Persia, peretas meretas beberapa komputer Pentagon yang tidak terklasifikasi dan mencuri perangkat lunak. Belakangan, juru bicara Departemen Pertahanan AS John Hamre menyebutnya "serangan paling terorganisir dan bijaksana" terhadap sistem departemen militer sepanjang sejarah keberadaan mereka Jejak yang ditinggalkan oleh para peretas memungkinkan untuk menemukan dua remaja Amerika. Pada akhirnya, pemimpin kelompok tersebut, peretas Israel berusia 19 tahun Ehud Tenebaum, yang dikenal sebagai Penganalisis, juga ditemukan dan ditangkap. Saat ini, Tenebaum adalah direktur teknologi di sebuah perusahaan konsultan komputer.

1999 Popularisasi sistem keamanan komputer.

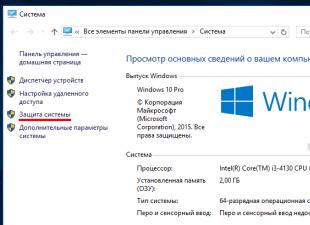

Microsoft merilis operasi sistem jendela 98, dan 1999 ditandai dengan sistem keamanan (dan aktivitas peretasan). Menanggapi berbagai publikasi daftar bug yang ditemukan di Windows dan produk komersial lainnya, pengembang menawarkan cara untuk memperbaikinya dan memperbarui opsi produk. Sejumlah pabrikan telah merilis alat anti-peretas khusus untuk dipasang di komputer rumah.

2000 Penolakan layanan.

Salah satu serangan denial-of-service yang paling kuat terjadi di situs Web eBay, Yahoo, dan Amazon. Aktivis dari Pakistan dan Timur Tengah menghancurkan situs web milik pemerintah India dan Israel sebagai protes terhadap kebijakan yang diambil oleh kepemimpinan negara-negara tersebut di negara bagian Kashmir dan Palestina.Peretas meretas intranet Microsoft dan memperoleh akses ke kode sumber dari yang terakhir Versi Windows dan Kantor.

2001 Serangan pada server DNS.

Microsoft telah menjadi salah satu korban terbesar peretas yang menyerang Server Nama Domain (DNS). Akibat serangan denial-of-service, informasi perutean DNS yang diakses oleh klien situs Web Microsoft telah dimusnahkan. Peretasan ditemukan beberapa jam kemudian, tetapi selama dua hari penuh jutaan pengguna tidak dapat membuka halaman Microsoft.

Semakin kita mengandalkan teknologi, semakin banyak kekuatan yang dimiliki peretas atas kita. Tidak masalah apakah tujuan mereka adalah untuk membantu atau menyakiti - orang-orang ini memiliki kemampuan untuk mengubah dunia sesuai keinginan mereka. Mereka bisa tetap sulit ditangkap dan selalu berada di latar belakang, dan banyak peretas lebih menyukai kehidupan seperti itu, tetapi ada beberapa peretas yang benar-benar brilian yang namanya diketahui publik.

1. Robert Tappan Morris

Bahkan jika Anda tidak tahu banyak tentang virus komputer, bagaimanapun, Anda mungkin pernah mendengar tentang apa yang disebut "cacing". Yang pertama meluncurkan virus semacam itu di jaringan adalah Robert Tappan Morris.

Morris, seorang mahasiswa pascasarjana di Universitas Cornell, menciptakan "worm" miliknya dan merilisnya di jaringan pada tanggal 2 November 1988, yang melumpuhkan pekerjaan enam ribu komputer di Amerika Serikat. Selanjutnya, dia mengklaim bahwa dia hanya ingin melihat seberapa besar pertumbuhan Internet, dan apa yang terjadi adalah konsekuensi dari eksperimen yang lepas kendali. Namun, worm tersebut ternyata lebih dari sekadar tes: ia membaca /etc/passwd, mencoba menebak kata sandi untuk akun. Morris akhirnya didenda dan diberi hukuman percobaan tiga tahun.

Belakangan, Morris menjadi profesor di Universitas Harvard dan penulis sejumlah besar perkembangan di bidang perangkat lunak. Hari ini dia adalah seorang profesor ilmu komputer di Massachusetts Institute of Technology. Bukan karir yang buruk untuk seorang hacker.

2. Kevin Mitnik

Semuanya berawal ketika Kevin Mitnick tiba-tiba ingin menggunakan transportasi umum secara gratis.

Mitnick meretas sistem bus Los Angeles dengan dokumen perjalanan palsu. Belakangan, pada usia 12 tahun, ia menjadi penipu telepon- pada awalnya geli dengan mengarahkan sinyal telepon rumah di telepon umum dan mendengarkan bagaimana pemilik telepon rumah diminta menurunkan uang sepeser pun sebelum berbicara. Kemudian dia mulai menelepon secara gratis kemanapun dia mau. Beberapa tahun kemudian, Mitnick dicari di seluruh negeri karena meretas jaringan Digital Equipment Corporation dan mencuri perangkat lunak mereka. Ini mungkin peretasan pertamanya yang terkenal, tetapi kemudian pria itu juga masuk ke jaringan raksasa telepon Nokia dan Motorola.

FBI menangkapnya pada tahun 1995 setelah meretas pakar keamanan komputer Amerika terkemuka, Tsutomu Shimomura. Mitnick dijatuhi hukuman lima tahun penjara, dan ketika dia dibebaskan dari penjara, dia terlibat dalam perlindungan sistem komputer dan mendirikan perusahaan Defensive Thinking Inc., yang berspesialisasi dalam keamanan komputer. Dia juga telah menulis beberapa buku tentang hacker.

3. Adrian Lamo

Ya, perusahaan terkadang menyewa peretas untuk menguji kelemahan sistem mereka, tetapi belum pernah ada yang mempekerjakan Adrian Lamo.

Pada tahun 2002 dan 2003, Lamo meretas sistem beberapa perusahaan besar hanya untuk bersenang-senang, dan kemudian memberi tahu perusahaan tersebut tentang bug dalam sistem keamanan mereka. Di antara objek yang diserang oleh peretas adalah Microsoft, Yahoo, dan New York Times, di mana dia menambahkannya kontak informasi ke database pakar.

Dikenal sebagai "hacker tunawisma", Lamo paling sering bekerja dengan masuk ke internet di kafe internet dan perpustakaan umum. Banyak yang percaya bahwa dia didorong oleh kehausan akan ketenaran. Intrusi Lamo ke jaringan NY Times pada tahun 2003 menarik perhatian para penentang kejahatan dunia maya, dia ditangkap dan dijatuhi hukuman enam bulan tahanan rumah dan dua tahun masa percobaan. Lamo sekarang bekerja sebagai dosen dan jurnalis terkenal, dan sebagai konsultan keamanan independen, sambil menghindari pekerjaan kantor berbayar.

4. Gary McKinnon (alias Solo)

Peretas London kelahiran Skotlandia, Gary McKinnon, bertindak bukan untuk kesenangan, melainkan mengejar tujuan politik.

Pada tahun 2002, McKinnon membobol komputer Departemen Pertahanan AS, Angkatan Darat, Angkatan Laut, Angkatan Udara, dan NASA. Selanjutnya, dia menyatakan sedang mencari bukti penyembunyian informasi tentang UFO, menyembunyikan informasi tentang sumber energi alternatif dan teknologi lain yang berpotensi bermanfaat bagi masyarakat.

Aku tidak bercanda. McKinnon mengatakan dia memiliki alasan untuk percaya bahwa pemerintah AS menyembunyikan teknologi asing yang dapat mengatasi krisis energi global. Namun, peretas otodidak itu mengakui bahwa ia "secara tidak sengaja" dapat menghapus banyak file lain dan mungkin merusak beberapa file. hard disk ketika dia mencoba menutupi jejaknya. Namun, dia tetap bersikeras bahwa tidak ada hal istimewa yang terjadi.

Pemerintah AS, sebaliknya, mengklaim bahwa serangan McKinnon menelan biaya $ 800.000, dan juga menimbulkan keraguan bahwa peretas benar-benar mencari informasi tentang UFO. Pengacara Inggris yang melindungi Gary bersikeras bahwa klien mereka, yang menderita sindrom Asperger, pantas mendapatkan perlakuan khusus karena kesehatan mentalnya yang tidak stabil.

5. (alias Kurador)

Raphael Gray menyebut dirinya orang yang benar dan bersikeras bahwa dia hanya mencoba membantu situs e-commerce ketika dia meretas database mereka untuk mencuri nomor kartu kredit dan informasi pribadi 26.000 pelanggan Amerika, Inggris, dan Kanada pada tahun 2000.

Remaja Welsh berusia 18 tahun itu kemudian mengklaim bahwa dia hanya berusaha menarik perhatian pada kerentanan keamanan. Benar, tidak sepenuhnya jelas mengapa, dalam hal ini, dia memasukkan nomor kartu yang dicuri akses terbuka online, tapi itu masalah lain.

Pada tahun 2001, Gray dijatuhi hukuman tiga tahun perawatan psikiatri wajib.

6.

Draper bisa disebut kakek dari peretas tanpa berlebihan. Di awal tahun 1970-an, dia dianggap sebagai "raja" hooligan telepon - yaitu, dia melakukan panggilan gratis. Saat itu, Internet belum tersebar luas dan hanya sedikit orang yang memilikinya komputer pribadi, jadi Draper menyukai ponsel.

Peretas menemukan bahwa peluit mainan yang terbuat dari sekotak sereal mengeluarkan suara yang mirip dengan sinyal akses listrik ke jaringan telepon, dan menemukan cara untuk menelepon secara gratis: dihubungi nomor internasional dan meniup peluit. Sinyal peluit cocok dengan sinyal jaringan telepon dan memberi tahu sistem bahwa Draper telah menutup telepon. Dengan demikian, saluran tersebut dianggap gratis, dan semua tindakan selanjutnya dari pelanggan tidak dicatat.

Setelah beberapa percobaan, John, bersama dengan teman-temannya Steve Wozniak dan Steve Jobs (nama yang tidak asing, bukan?), menciptakan perangkat yang disebut "Kotak Biru", yang memungkinkan Anda untuk mensimulasikan suara jaringan telepon dan melakukan panggilan gratis. Draper kemudian menulis yang pertama di dunia editor teks untuk IBM PC "EasyWriter". Dia saat ini menjalankan perusahaan keamanan komputernya sendiri.

7. (alias Dark Dante)

Pada 1980-an, tepat ketika telepon phreaking menjadi sangat populer di kalangan tertentu, Poulsen memainkan lelucon jenaka di stasiun radio Los Angeles KIIS dengan memalsukan beberapa panggilan telepon yang memungkinkannya memenangkan hadiah utama - perjalanan ke Hawaii dan sebuah mobil Porsche. .

Beberapa saat kemudian, seorang peretas meretas database FBI dan memperoleh akses ke informasi rahasia tentang penyadapan. percakapan telepon, setelah itu FBI mulai memburunya. Akibatnya, Poulsen tertangkap dan dijatuhi hukuman lima tahun penjara.

Dia saat ini adalah pemimpin redaksi surat kabar Wired News.

8.

Pada tahun 2007, akses internet tiba-tiba menghilang di seluruh Estonia. Negara "kecil tapi sangat paham teknologi" ini menyalahkan pemerintah Rusia atas segalanya. Saat itu, kerusuhan sering terjadi di Estonia akibat pembongkaran monumen Soviet, sehingga cukup logis untuk mencurigai Rusia.

Peretas yang bertanggung jawab atas cyberterror ini memperoleh akses ke semua komputer di negara tersebut dan menggunakannya dengan membebani semua server. ATM tidak berfungsi, halaman web tidak terbuka, sistem pemerintah harus dimatikan.

Pejabat Estonia membutuhkan waktu beberapa minggu untuk menemukan pelakunya. Ternyata Dmitry Galushkevich, seorang etnis Rusia berusia 20 tahun yang tinggal di Estonia, membuat heboh. Sendirian, dia membuat keributan ini atau dengan sekelompok orang yang berpikiran sama, tidak mungkin untuk mengetahuinya. Galushkevich sendiri didenda 17.500 mahkota (sekitar 45.000 rubel).

9. (alias c0mrade)

Dalam daftar sistem komputer yang harus sangat aman agar tidak ada jenius komputer yang dapat menembusnya, sistem Departemen Pertahanan AS tidak diragukan lagi menempati tempat yang terhormat. Namun, peretas Amerika Jonathan James meretas sistem ini dan menembus server mereka. Pria itu saat itu berusia 15 tahun.

Pada tanggal 29 dan 30 Juni 1999, James menyerang NASA. Dia dapat dengan bebas menjelajah seluruh jaringan dan mencuri beberapa file, termasuk kode sumber untuk Stasiun Orbital Internasional. Tentu saja, NASA melancarkan operasi besar-besaran untuk menangkap peretas, dan segera James tertangkap. NASA memperkirakan kerusakan mencapai $1,7 juta.

Karena James belum dewasa, ia hanya dijatuhi hukuman enam bulan penjara, dan juga dipaksa membuat komitmen untuk berhenti menggunakan komputer.

Sayangnya, James tidak lagi hidup. Dia meninggal pada 18 Mei 2008 secara misterius. Penyebab kematian resmi adalah bunuh diri, tetapi ada desas-desus bahwa peretas yang keras kepala itu "dihapus" oleh lembaga pemerintah.

10.

Pada tahun 2002, Deceptive Duo (kelompok yang terdiri dari dua orang - Benjamin Stark yang berusia 20 tahun dan Robert Little yang berusia 18 tahun) melakukan serangkaian peretasan profil tinggi ke dalam jaringan pemerintah, termasuk Angkatan Laut AS, NASA, FAA dan Departemen Pertahanan.

Seperti banyak peretas lainnya, Stark dan Little mengklaim bahwa mereka hanya ingin menunjukkan kerentanan keamanan dan dengan demikian membantu negara mereka. Kedua peretas meninggalkan pesan pada sistem ini dan memposting alamat email pejabat yang diketahui publik dan situs web pemerintah rahasia dalam upaya untuk mendapatkan perhatian pemerintah. Dan tertarik.

Pada tahun 2006, kedua peretas mengaku bersalah. Stark menerima masa percobaan dua tahun, masa percobaan Little empat bulan dengan masa percobaan tiga tahun, dan keduanya harus membayar ganti rugi puluhan ribu dolar.

1960-an Kelahiran peretasan

Peretas komputer pertama kali muncul di Massachusetts Institute of Technology. Mereka mendapatkan nama mereka dari anggota tim simulasi pergerakan kereta yang meretas kereta listrik, rel, dan sakelar dalam upaya menemukan cara untuk mempercepat. Kaum muda memutuskan untuk memuaskan keingintahuan mereka dan menerapkan keterampilan teknis yang diperoleh sambil mempelajari mainframe baru yang dirancang di dalam tembok institut.

Phone Freakers dan Captain Crunch tahun 1970-an

| John Draper alias Kapten Crunch |

Peretas telepon (phreaker) terlibat dalam peretasan jaringan regional dan internasional, sehingga mereka dapat menelepon secara gratis. Salah satu phreaker, John Draper (juga dikenal sebagai Captain Crunch), menemukan bahwa peluit mainan sederhana menghasilkan sinyal 2600 Hz. Karakteristik yang persis sama disediakan oleh akses jarak jauh ke sistem switching AT&T.

Draper membuat perangkat khusus yang, dikombinasikan dengan peluit dan perangkat telepon, memungkinkannya melakukan panggilan gratis. Tak lama kemudian, majalah Esquire menerbitkan artikel berjudul "Rahasia Kotak Biru Kecil". Itu menjelaskan prosedur pembuatan perangkat semacam itu. Setelah itu, jumlah kasus penipuan telepon di Amerika Serikat meningkat tajam. Antara lain, Steve Wozniak dan Steve Jobs, calon pendiri Apple Computer, bergabung dengan jajaran pelanggar. Mereka mengatur produksi rumahan dan menjual "kotak biru" semacam itu.

1980 Asosiasi hacker dan papan buletin

Setelah bidang aktivitas phreaker telepon mulai beralih ke teknologi komputer, papan buletin elektronik pertama kali muncul.

Papan pesan Sherwood Forest dan Catch-22 adalah pelopor dari grup berita dan email Usenet. Mereka menjadi tempat pertemuan para phreaker dan peretas yang bertukar berita di sana, saling menjual nasihat berharga, dan juga memperdagangkan kata sandi dan nomor kartu kredit curian.

Kelompok hacker mulai terbentuk. Legion of Doom di AS dan Chaos Computer Club di Jerman termasuk di antara grup pertama.

1983 Permainan anak-anak

Film "War Games" pertama kali memperkenalkan masyarakat kepada para peretas. Setelah dirilis, legenda peretas cyberhero (dan antihero) lahir. Karakter tituler film tersebut, yang diperankan oleh Matthew Broderick, mencoba meretas komputer produsen video game, tetapi malah menyusup ke komputer militer yang mensimulasikan perang nuklir.

Komputer, dengan nama sandi WOPR (mirip dengan sistem militer sebenarnya BURGR), salah mengartikan permintaan peretas dan mengadopsi permainan perang termonuklir global untuk meluncurkan rudal musuh. Hal ini membuat kepemimpinan militer berdiri dan menciptakan ancaman perang tingkat tertinggi - Kondisi Pertahanan 1 (atau Def Con 1).

Pada tahun yang sama, pihak berwenang menangkap enam remaja yang merupakan bagian dari apa yang disebut kelompok 414 (nomor tersebut diberikan sesuai dengan kode wilayah tempat mereka beroperasi). Hanya dalam sembilan hari, peretas meretas 60 komputer, termasuk beberapa mesin Laboratorium Nasional Los Alamos yang digunakan untuk mengembangkan senjata nuklir.

Edisi Hacker 1984

Majalah hacker pertama "2600" mulai bermunculan. Itu diikuti setahun kemudian oleh Phrack edisi elektronik. Editor "2600" ditandatangani oleh Emmanuel Goldstein (nama aslinya adalah Eric Corley). Nama samaran ini dipinjam dari protagonis novel George Orwell 1984. Kedua publikasi menerbitkan saran untuk peretas dan phreaker masa depan, dan juga meliput perkembangan terbaru dalam kehidupan peretas. Hari ini "2600" dapat ditemukan di banyak toko majalah besar dan terhormat.

1986 Dari komputer ke penjara

Dengan meningkatnya kasus peretasan komputer yang dilaporkan di lembaga pemerintah dan perusahaan swasta, Kongres AS mengesahkan "Undang-Undang Penipuan dan Penyalahgunaan Komputer", yang menjadikan pembobolan sistem komputer sebagai tindak pidana. Namun, undang-undang tidak mengatakan apa-apa tentang tindak pidana anak di bawah umur.

1988 "Cacing" oleh Morris

Robert Morris Jr., seorang mahasiswa pascasarjana Universitas Cornell dan putra direktur sains Badan Keamanan Nasional, meluncurkan worm perangkat lunak ke ARPAnet (pendahulu Internet) yang secara otomatis mengirimkan salinan dirinya secara elektronik. Morris ingin melihat apa dampak programnya pada sistem Unix.

Cacing itu, dilepaskan ke alam liar, menyerang sekitar 6.000 komputer, melumpuhkan sistem federal dan universitas yang penting. Morris dikeluarkan dari universitas dan dijatuhi hukuman percobaan tiga tahun dan denda $10.000.

1989 Peretas Jerman dan KGB

Kasus spionase dunia maya internasional pertama didaftarkan di Jerman Barat. Peretas yang memiliki hubungan dengan Chaos Computer Club ditangkap karena membobol sistem komputer Amerika dan menjual kode sumber sistem operasi KGB.

Tiga dari mereka diserahkan kepada pihak berwenang oleh teman peretas mereka sendiri, dan tersangka keempat bunuh diri setelah sebuah publikasi muncul di pers yang menggambarkan perannya dalam rencana kriminal tersebut. Karena informasi yang dicuri tidak diklasifikasikan, para peretas didenda dan dijatuhi hukuman percobaan.

Secara terpisah, perlu disebutkan penangkapan seorang peretas yang dijuluki The Mentor (Mentor). Dia menerbitkan alamat terkenal yang dikenal sebagai Hacker Manifesto. Dokumen yang ditujukan untuk melindungi peretas dimulai dengan kata-kata: “Seluruh kejahatan saya adalah keingintahuan ... Saya bangga menjadi bagian dari jajaran peretas dan menerbitkan manifesto saya. Tentu saja, Anda dapat menangani anggota individu komunitas kami, tetapi Anda tidak dapat menghentikan kami semua.

1990 Operasi Sundevil

Setelah pekerjaan persiapan yang panjang dan melelahkan, agen intelijen melakukan penangkapan serentak terhadap peretas di 14 kota AS sekaligus.

Selama operasi, penyelenggara dan anggota kelompok yang paling menonjol ditahan, bertukar informasi melalui papan buletin elektronik. Acara tersebut ditujukan untuk melawan pencurian nomor kartu kredit dan peretasan sistem telepon dan kabel. Akibatnya, ada perpecahan dalam komunitas peretas - sebagai imbalan atas kebebasan, mereka yang ditangkap memberikan informasi yang mereka minati kepada layanan federal.

1993 Mengapa membeli mobil jika Anda bisa bersiul?

Selama kuis stasiun radio, peretas Kevin Paulsen dan dua temannya memblokir sistem telepon agar tidak hanya membiarkan panggilan mereka masuk dan "memenangkan" dua Porsche, perjalanan, dan $ 20.000.

Paulsen, yang sudah dicari karena meretas sistem perusahaan telepon, dihukum karena penipuan komputer dan telepon hingga lima tahun penjara. Setelah dibebaskan pada tahun 1996, ia bekerja sebagai jurnalis lepas yang meliput kejahatan komputer.

Konferensi hacker Def Con pertama berlangsung di Las Vegas. Itu disusun sebagai acara satu kali yang didedikasikan untuk upacara perpisahan dengan papan buletin (mereka digantikan oleh teknologi World Wide Web), tetapi forum tersebut membangkitkan minat sedemikian rupa sehingga menjadi acara tahunan.

1994 Toolkit peretas untuk semua orang

Meluasnya penggunaan Internet sebenarnya dimulai dengan browser baru Netscape Navigator, yang penampilannya sangat menyederhanakan akses ke informasi yang diposting di Web. Peretas pindah ke lingkungan baru dengan sangat cepat, memindahkan konferensi dan program mereka dari papan BBS lama ke situs Web baru.

Ketika informasi dan alat yang mudah digunakan tersedia untuk setiap pengunjung Web, wajah komunitas peretas mulai berubah.

1995 Mitnick Affair

Peretas komputer serial Kevin Mitnick ditangkap oleh agen intelijen AS dan dituduh mencuri 20.000 nomor kartu kredit. Sambil menunggu persidangan, dia menjalani hukuman empat tahun penjara dan menjadi terkenal di komunitas peretas.

Setelah dinyatakan bersalah atas tujuh kejahatan pada Maret 1999, Mitnick dijatuhi hukuman tidak lebih lama dari waktu yang dia habiskan di penjara.

Peretas Rusia mencuri $10 juta dari Citibank dan mentransfer uang tersebut ke rekening lembaga keuangan yang berlokasi di negara lain di dunia. Vladimir Levin yang berusia 30 tahun, yang memimpin kelompok itu, menyimpan uang di bank-bank di Finlandia dan Israel dengan bantuan komputer laptopnya dalam beberapa jam.

Selanjutnya, Levin dibawa ke hadapan penegak hukum Amerika dan dijatuhi hukuman tiga tahun penjara. Namun, pihak berwenang gagal menemukan 400 ribu dolar yang dicuri.

1997 Peretasan sistem AOL

Munculnya aplikasi AOHell gratis memungkinkan sekelompok peretas yang tidak berpengalaman, yang kualifikasinya terbatas pada pengetahuan bahasa scripting, untuk melintasi jaringan America Online. Hanya dalam beberapa hari, kotak surat ratusan ribu pengguna AOL dipenuhi dengan bom email multi-megabyte, dan konferensi dilumpuhkan oleh spam.

1998 Kultus hacker dan kedatangan Israel

Cult of the Dead Cow mempresentasikan program peretas yang kuat Back Orifice pada konferensi Def Con berikutnya. Setelah menginstal "Trojan horse" ini pada mesin yang menjalankan sistem operasi Windows 95 atau Windows 98, peretas dapat memperoleh akses jarak jauh tanpa izin ke sumber daya komputer.

Selama memperburuk situasi di Teluk Persia, peretas meretas beberapa komputer Pentagon yang tidak terklasifikasi dan mencuri perangkat lunak dari sana. Belakangan, juru bicara Departemen Pertahanan AS John Hamre menyebutnya sebagai "serangan paling terorganisir dan bijaksana" terhadap sistem departemen militer sepanjang sejarah keberadaan mereka.

Jejak yang ditinggalkan oleh pencuri memungkinkan untuk menemukan dua remaja Amerika. Pada akhirnya, pemimpin kelompok tersebut, peretas Israel berusia 19 tahun Ehud Tenebaum, yang dikenal sebagai Penganalisis, juga ditemukan dan ditangkap. Saat ini, Tenebaum adalah direktur teknologi di sebuah perusahaan konsultan komputer.

1999 Popularisasi sistem keamanan komputer

Microsoft dirilis sistem operasi Windows 98, dan 1999 ditandai dengan sistem keamanan (dan aktivitas peretas). Menanggapi berbagai publikasi daftar bug yang ditemukan di Windows dan produk komersial lainnya, pengembang menawarkan cara untuk memperbaikinya dan memperbarui opsi produk. Sejumlah pabrikan telah merilis alat anti-peretas khusus untuk dipasang di komputer rumah.

2000 Penolakan Layanan

Salah satu serangan denial-of-service yang paling kuat terjadi di situs Web eBay, Yahoo, dan Amazon.

Aktivis dari Pakistan dan Timur Tengah menghancurkan situs web milik pemerintah India dan Israel sebagai protes terhadap kebijakan yang diambil oleh kepemimpinan negara-negara tersebut di negara bagian Kashmir dan Palestina.

Peretas membobol intranet Microsoft dan mendapat akses ke kode sumber versi terbaru Jendela dan Kantor.

2001 Serangan pada server DNS

Microsoft telah menjadi salah satu korban terbesar peretas yang menyerang Server Nama Domain (DNS). Akibat serangan denial-of-service, informasi perutean DNS yang diakses oleh klien situs Web Microsoft telah dimusnahkan. Peretasan ditemukan beberapa jam kemudian, tetapi selama dua hari penuh jutaan pengguna tidak dapat membuka halaman Microsoft.

Saat ini, ketika Internet telah merambah hampir setiap rumah, masalah kejahatan dunia maya juga merambah. Dengan penyebaran teknologi digital jumlah mereka yang mencoba menghasilkan roti sendiri dengan kaviar merah terus bertambah secara alami. dengan cara yang jujur. Dan sekarang kita akan berbicara tentang penjahat seperti itu, "eksploitasi" mereka dan hukuman yang mereka derita atau masih tanggung.

1.Jeremy Hammond

Seorang peretas muda dan sangat berbakat yang sebenarnya adalah residivis sejati. Daftar eksploitasi kriminal Jeremy sangat menginspirasi. Pemuda itu meretas komputer sebuah organisasi politik AS yang konservatif, dari mana, selain data rahasia, dia mencuri sekitar 5.000 nomor kartu kredit, dan dia dijatuhi hukuman 2 tahun penjara. Ketenaran nyata datang ke Hammond setelah meretas surat intelijen dan firma analitik Stratfor, serta sejumlah perusahaan dan organisasi lain yang bekerja sama dengan intelijen AS. Untuk ini, pencuri sekarang menjalani hukuman 10 tahun.

2.Kevin Poulsen

Seorang pensiunan peretas yang juga dikenal sebagai Dark Dante. Pencuri yang sangat berbahaya dan misterius yang berspesialisasi dalam saluran telepon. Dialah yang mengatur peretasan stasiun radio KIIS-FM di Los Angeles, berkat itu dia dapat "memenangkan" Porsche baru dan banyak hadiah mahal lainnya saat mengudara.

Namun, Dark Dante dengan cepat bosan dengan penipuan kecil-kecilan, dan dia mulai menyerahkan kepada polisi dan badan intelijen para pengguna Internet yang mencari pornografi anak di MySpace. Setelah itu, dia juga meretas database FBI dengan data penyadapan telepon di Amerika Serikat. Untuk ini, peretas menerima 5 tahun penjara. Pada saat ini Poulsen telah menjalani hukumannya dan pensiun.

3.Jonathan Joseph James

Seorang peretas dari Tuhan, tidak peduli seberapa sinis kedengarannya. James memulai karir kriminalnya pada usia 15 tahun. Dia benar-benar berbakat. Dia berhasil meretas database NASA, serta server Badan Pengurangan Ancaman Pertahanan, yang berada di bawah Pentagon. Ngomong-ngomong, saat masih remaja, dia mencuri 1,7 juta dolar dari NASA yang sudah disebutkan, yang menyebabkan skandal. Untuk ini dia mendarat di penjara. Sudah di usia 24 tahun, saat bebas, James menjadi pusat skandal baru. Penegak hukum mengklaim bahwa dia terlibat dalam peretasan server TJX. Menyangkal keterlibatannya, Joseph bunuh diri.

4. Operasi "Aurora"

Operasi peretasan berskala besar, serangkaian serangan terhadap Google dan Yahoo!, serta 34 perusahaan besar lainnya pada tahun 2009. Operasi itu dilakukan bukan oleh satu peretas, tetapi oleh seluruh tim spesialis. Identitas para peretas belum ditetapkan. Pejabat intelijen menjuluki mereka Elderwood Gang. Ada kecurigaan bahwa mereka adalah spesialis keamanan siber China, kemungkinan bekerja untuk intelijen.

5. Adrian Lamo

Orang yang ingin tahu dari sudut pandang profesional. Faktanya adalah Lamo melakukan sebagian besar serangan besar menggunakan Internet publik. NY Times, Yahoo!, Bank of America dan banyak perusahaan lain berada di bawah pengawasannya. Meskipun peretas memperdagangkan penipuan dan pencurian, dalam banyak kasus ia "membocorkan" data tentang kerentanan ke perusahaan yang menjadi korbannya. Setelah berada di penjara, Adrian mulai menjalani gaya hidup yang taat hukum, namun ia masih berkecimpung dalam keamanan siber, namun sekarang sudah sepenuhnya legal. Bahkan kuliah.

6.Robert Tappan Morris

Patriark dari bisnis hacker. Ikon nyata dunia penjahat dunia maya. Orang pertama dalam sejarah yang dihukum karena penipuan dunia maya dan menjalani hukuman percobaan untuk itu. Setelah lulus dari Universitas Harvard pada tahun 1987, Tapper menciptakan apa yang kemudian disebut Worm Morris. Pemrogram inilah yang merupakan pencipta ide menggunakan worm untuk bekerja dengan array. Karena perkembangannya, pada suatu waktu, pekerjaan 6 ribu komputer di Amerika Serikat lumpuh. Hari ini Morris bersih seperti kaca dan terus memimpin aktivitas ilmiah berbasis di Massachusetts Institute of Technology.

7. Cody Kretsinger

Cody Kretsinger yang disalahkan atas peretasan Sony Playstation pada tahun 2011. Serangan itu melumpuhkan aktivitas layanan selama 24 hari. Dia adalah anggota grup LulzSec, yang terkenal melakukan serangan tanpa motivasi yang jelas. Menurut beberapa peretas yang ditemukan, mereka melakukan ini terutama karena keinginan untuk mendapatkan ketenaran dan menunjukkan kemampuan luar biasa mereka.

8. Jacob Applebaum

Seseorang yang "bersalah tanpa rasa bersalah". Faktanya adalah keterlibatan Jacob Applebaum dalam setidaknya satu serangan tidak pernah terbukti. Namun, diketahui bahwa dia adalah salah satu anggota terkemuka WikiLeaks, terlibat dalam proyek Tor, dan juga terkait dengan kasus Edward Snowden.

9.Kevin Mitnik

Spesialis virtuoso lain di saluran telepon. Puncak aktivitas Mitnick jatuh pada tahun 80-90an abad lalu. Dia beberapa kali masuk penjara karena aktivitasnya. Saat diselidiki, Mitnick tidak bisa menahan diri untuk tidak "bercanda". Jadi selama kasus tersebut, semua data tentang dia menghilang dari komputer pengadilan, akun kejaksaan diblokir, dan telepon hakim mulai hidup sendiri.

10.Gary McKinnon

Pihak berwenang AS telah berusaha mengekstradisi pria ini selama 15 tahun. Namun, Inggris tidak ingin mengekstradisi peretas Skotlandia-nya, yang bertanggung jawab atas beberapa peretasan NASA dan Pentagon. McKinnon bahkan pernah mengganggu pasokan amunisi ke Angkatan Darat AS.

Melanjutkan topik yang perlu diketahui.

sushiandbox.ru Menguasai PC - Internet. Skype. Media sosial. Pelajaran di Windows.

sushiandbox.ru Menguasai PC - Internet. Skype. Media sosial. Pelajaran di Windows.