L'article précédent a compilé une liste de 80 outils de surveillance Systèmes Linux. Il était également logique de faire une sélection d'outils pour le système Windows. La liste ci-dessous n'est qu'un point de départ, il n'y a pas de classement.

1.Gestionnaire de tâches

Le célèbre gestionnaire de tâches de Windows est un utilitaire permettant d'afficher une liste des processus en cours d'exécution et des ressources qu'ils consomment. Mais savez-vous comment utiliser tout son potentiel ? En règle générale, il contrôle l'état du processeur et de la mémoire, mais vous pouvez aller beaucoup plus loin. Cette application est préinstallée sur tous les systèmes d'exploitation Microsoft.

2. Moniteur de ressources

Un excellent outil pour évaluer l'utilisation du processeur, mémoire vive, réseaux et lecteurs sous Windows. Il vous permet d'obtenir rapidement toutes les informations nécessaires sur l'état des serveurs critiques.

3.Moniteur de performances

L'outil principal de gestion des compteurs de performances dans Windows. Analyseur de performances, version antérieure Versions Windows que nous connaissons sous le nom de System Monitor. L'utilitaire dispose de plusieurs modes d'affichage, affiche les compteurs de performances en temps réel, enregistre les données dans des fichiers journaux pour une étude ultérieure.

4.Moniteur de fiabilité

Moniteur de fiabilité - Moniteur de stabilité du système, vous permet de surveiller tout changement dans les performances de l'ordinateur, vous pouvez trouver le moniteur de stabilité dans Windows 7, dans Windows 8 : Panneau de configuration> Système et sécurité> Centre d'action. En utilisant Reliability Monitor, vous pouvez suivre les changements et les pannes sur votre ordinateur, les données seront affichées sous une forme graphique pratique, ce qui vous permettra de suivre quelle application et en cas d'erreur ou de blocage, suivre l'apparence écran bleu mort de Windows, la raison de son apparition (une autre mise à jour de Windows ou l'installation d'un programme).

5.Microsoft SysInternals

SysInternals est un ensemble complet de programmes pour l'administration et la surveillance des ordinateurs exécutant Windows. Vous pouvez les télécharger gratuitement sur le site Web de Microsoft. Les outils Sysinternals vous aident à gérer, dépanner et diagnostiquer les applications et les systèmes d'exploitation Windows.

6. SCOM (partie de Microsoft System Center)

System Center - est un ensemble complet d'outils pour la gestion de l'infrastructure informatique, avec lequel vous pouvez gérer, déployer, surveiller, configurer des logiciels Logiciel Microsoft(Windows, IIS, SQL Server, Exchange, etc.). Hélas, MSC n'est pas gratuit. SCOM est utilisé pour la surveillance proactive des principaux objets de l'infrastructure informatique.

Surveillance des serveurs Windows avec la famille Nagios

7. Nagios

Nagios est l'outil de supervision d'infrastructure le plus populaire depuis plusieurs années (pour Linux et Windows). Si vous envisagez Nagios pour Windows, installez et configurez l'agent sur le serveur Windows. NSClient++ surveille le système en temps réel et fournit une sortie à partir d'un serveur de surveillance à distance et plus encore.

8. Cactus

Habituellement utilisé avec Nagios, il fournit à l'utilisateur une interface Web pratique vers l'utilitaire RRDTool, conçu pour fonctionner avec des bases de données circulaires (Round Robin Database), qui sont utilisées pour stocker des informations sur les changements d'une ou plusieurs valeurs sur une certaine période de temps. Statistiques sur les périphériques réseau, présentées sous la forme d'un arbre dont la structure est définie par l'utilisateur, vous pouvez créer un graphique d'utilisation des canaux, d'utilisation Partitions de disque dur, afficher la latence des ressources, etc.

9. Shinken

Un système de surveillance open source flexible et évolutif basé sur le noyau Nagios écrit en Python. Il est 5 fois plus rapide que Nagios. Shinken est compatible avec Nagios, vous pouvez utiliser ses plugins et configurations sans faire de réglages ou de configuration supplémentaire.

10. Glaçage

Un autre système de surveillance ouvert populaire qui vérifie les hôtes et les services et signale leur statut à l'administrateur. Étant un fork de Nagios, Icinga est compatible avec lui et ils ont beaucoup en commun.

11. OpsView

OpsView était initialement gratuit. Maintenant, hélas, les utilisateurs de ce système de surveillance doivent débourser.

Op5 est un autre système de surveillance open source. Représentation graphique, stockage et collecte de données.

Alternatives à Nagios

13. ZabbixLogiciel open source pour surveiller et suivre l'état de divers services réseau informatique, serveurs et équipement réseau, est utilisé pour obtenir des données sur la charge du processeur, l'utilisation du réseau, l'espace disque, etc.

14. Munin

Un bon système de surveillance qui collecte les données de plusieurs serveurs en même temps et affiche tout sous forme de graphiques, avec lesquels vous pouvez suivre tous les événements passés sur le serveur.

15.Zenoss

Écrites en Python à l'aide du serveur d'application Zope, les données sont stockées dans MySQL. Avec Zenoss, vous pouvez

surveiller les services réseau, les ressources système, les performances de l'appareil, le noyau Zenoss analyse l'environnement. Cela permet de traiter rapidement un grand nombre d'appareils spécifiques.

16. Observatoire

Un système de surveillance et de surveillance des périphériques réseau et des serveurs, bien que la liste des périphériques pris en charge soit énorme et ne se limite pas aux périphériques réseau, le périphérique doit prendre en charge SNMP.

17. Centreon

Un système de surveillance complet qui vous permet de contrôler l'ensemble de l'infrastructure et des applications contenant informations système. Alternative gratuite Nagios.

18. Ganglions

Ganglia est un système de surveillance distribué évolutif utilisé dans les systèmes informatiques hautes performances tels que les clusters et les grilles. Suit les statistiques et l'historique des calculs en temps réel pour chaque nœud surveillé.

19. Pandora FMS

Système de surveillance, bonnes performances et évolutivité, un serveur de surveillance peut contrôler le travail de plusieurs milliers d'hôtes.

20. NetXMS

Logiciel de surveillance open source systèmes informatiques et réseaux.

21.OpenNMS

Plate-forme de surveillance OpenNMS. Contrairement à Nagios, il prend en charge SNMP, WMI et JMX.

22.HypericHQ

Composant de la suite VMware vRealize Operations, utilisé pour surveiller le système d'exploitation, le middleware et les applications dans des environnements physiques, virtuels et cloud. Affiche la disponibilité, les performances, l'utilisation, les événements, les journaux et les modifications à chaque couche de la pile de virtualisation (de l'hyperviseur vSphere aux systèmes d'exploitation invités).

23. Maître d'équipage

Un système de surveillance et d'alerte open source de StackExchange. Bosun dispose d'un schéma de données bien pensé, ainsi que d'un langage de traitement puissant.

24. Sensu

Sensu est un système d'alerte open source similaire à Nagios. Il y a un tableau de bord simple, vous pouvez voir une liste de clients, de vérifications et d'alertes déclenchées. L'infrastructure fournit les mécanismes nécessaires pour collecter et accumuler les statistiques du serveur. Sur chaque serveur, l'agent Sensu (client) est lancé, qui utilise un ensemble de scripts pour vérifier la santé des services, leur statut et collecter toute autre information.

25. CollectM

CollectM collecte des statistiques sur l'utilisation des ressources système toutes les 10 secondes. Il peut collecter des statistiques pour plusieurs hôtes et les envoyer au serveur, les informations sont affichées à l'aide de graphiques.

28. Outil d'analyse des performances des journaux (PAL)

34.Moniteur réseau total

Il s'agit d'un programme de surveillance continue. réseau local ordinateurs individuels, réseau et service système. Total Network Monitor génère un rapport et vous informe de toute erreur qui s'est produite. Vous pouvez vérifier n'importe quel aspect d'un service, d'un serveur ou d'un système de fichiers : FTP, POP/SMTP, HTTP, IMAP, registre, journal des événements, état du service, etc.

35. PRTG

38. Idéra

Prend en charge plusieurs systèmes d'exploitation et technologies de virtualisation. Il existe de nombreux outils gratuits avec lesquels vous pouvez surveiller le système.

39.PowerAdmin

PowerAdmin est une solution de surveillance commerciale.

40. Gestionnaire d'entreprise ELM

ELM Enterprise Manager - surveillance complète de "ce qui s'est passé" à "ce qui se passe" en temps réel. Les outils de surveillance dans ELM incluent - Event Collector, Performance Monitor, Service Monitor, Moniteur de processus, Moniteur de fichiers, Moniteur PING.

41.ÉvénementsEntrée

42. Veeam ONE

Solution efficace de surveillance, de reporting et de planification des ressources pour les infrastructures VMware, Hyper-V et Veeam Backup & Replication, surveille la santé de votre infrastructure informatique et diagnostique les problèmes avant qu'ils n'interfèrent avec l'expérience utilisateur.

43. CA Unified Infrastructure Management (anciennement CA Nimsoft Monitor, Unicenter)

Surveille les performances et la disponibilité des ressources du serveur Windows.

44. Responsable des opérations HP

Ce logiciel de surveillance de l'infrastructure effectue une analyse proactive des causes profondes, réduisant le temps de récupération et les coûts de gestion des opérations. La solution est idéale pour la surveillance automatisée.

45. Gestion ouverte Dell

OpenManage (maintenant Dell Enterprise Systems Management) un produit de surveillance tout-en-un.

46. Gestionnaire de serveur Windows Halcyon

Gestion et surveillance des réseaux, des applications et de l'infrastructure.

Vous trouverez ci-dessous une liste des outils de surveillance de réseau (les plus populaires)

54. Ntop

55. Nedi

Nedi est l'outil surveillance du réseau Open source.

54. Le mec

Le système de surveillance Dude, bien que gratuit, mais selon les experts, n'est en aucun cas inférieur aux produits commerciaux, il surveille les serveurs individuels, les réseaux et les services réseau.

55. Bande passanteD

Programme open source.

56. Nag Vis

Une extension pour Nagios qui vous permet de créer des cartes d'infrastructure et d'afficher leur état. NagVis prend en charge un grand nombre de widgets différents, jeux d'icônes.

Moniteur réseau 57Proc

Une application de surveillance gratuite qui vous permet de suivre tous les processus actifs et, si nécessaire, de les arrêter rapidement pour réduire la charge sur le processeur.

58.PingPlotter

Utilisé pour diagnostiquer les réseaux IP, il vous permet de déterminer où se produisent la perte et le retard des paquets réseau.

Des outils petits mais utiles

La liste ne serait pas complète sans mentionner plusieurs options de surveillance du matériel.Moniteur d'activité d'ordinateur 60Glint

61.Temp réel

Un utilitaire de surveillance des températures des processeurs Intel, il ne nécessite pas d'installation, il surveille les températures actuelles, minimales et maximales pour chaque cœur et le début de l'étranglement.

62. Ventilateur de vitesse

Un utilitaire qui vous permet de contrôler la température et la vitesse de rotation des ventilateurs du système, surveille les performances des capteurs carte mère, cartes vidéo et disques durs.

63.OpenHardwareMonitor

Suivi en ligne et contrôle à distance

Comment suivre l'enfant si vous n'êtes pas à proximité ? Facilement. Il existe des programmes qui vous permettent de visualiser l'écran via Internet, en vous connectant à un compte. De plus, en plus de la fonction de suivi, chacun de ces programmes possède de nombreuses fonctions supplémentaires. Jetons un coup d'œil aux logiciels de suivi et de contrôle à distance les plus populaires.

NeoSpy est un programme de surveillance à distance du PC d'un utilisateur avec la fonction de visualisation d'écran en ligne via Internet (lié à un compte). Avec l'aide de ce produit logiciel vous pouvez toujours voir l'écran de votre PC à la maison ou au travail non seulement depuis un autre ordinateur, mais même depuis votre téléphone ou votre tablette via Internet. Le programme est facile à installer : vous téléchargez l'assistant d'installation depuis le site officiel, qui télécharge le programme lui-même et l'installe (en passant, il n'y a pas de publicités et de barres d'outils intrusives dont même les grandes sociétés de logiciels se sont rendues coupables ces derniers temps dans la distribution trousse). De plus, après l'installation, accédez aux paramètres et liez le programme à votre compte, après quoi la fonction de visualisation de l'écran en ligne sera disponible.

Logiciel espion NeoSpy

En plus de l'affichage normal, vous pouvez choisir ce qu'il faut regarder : les fenêtres qui s'ouvrent, le texte tapé au clavier, les sites visités par l'utilisateur, ainsi que la correspondance dans les messageries instantanées installées sur le PC de l'utilisateur.

Comme vous pouvez le voir sur la capture d'écran des paramètres, le programme offre de nombreuses opportunités, que chacun choisit pour lui-même, en fonction de ses buts et objectifs.

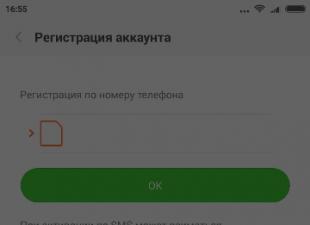

Lier un compte est très simple. Sélectionnez l'élément "Voir via Internet", entrez le nom d'utilisateur et le mot de passe, cliquez sur "Se connecter". Activez le suivi.

Allez maintenant sur le site Web du programme, entrez votre nom d'utilisateur et votre mot de passe, allez dans l'onglet "Compte" et cliquez sur "Vos ordinateurs".

Suivi en ligne dans le compte

En plus de visualiser l'écran lui-même, vous pouvez vous connecter à votre webcam, ce qui vous aidera à surveiller non seulement les actions sur l'ordinateur, mais aussi autour de lui. Vous pouvez voir si votre enfant fait ses devoirs.

Si le programme est activé un appareil portable- le programme affiche sur la carte la position géographique de votre appareil au moment de l'utilisation.

Il convient de noter que parmi les programmes de ce type considérés, c'est NeoSpy qui permet d'effectuer un suivi en ligne secret et vous permet d'enregistrer la vidéo de l'écran dans votre compte. Il est également possible de faire défiler, plutôt que de regarder toute la vidéo. Contrairement à NeoSpy, les autres programmes n'enregistrent pas la vidéo et le suivi nécessite que vous soyez constamment connecté à l'écran.

Une différence importante entre NeoSpy et les autres programmes présentés est la surveillance complètement cachée, c'est-à-dire que l'utilisateur ne voit pas les messages concernant votre connexion sur son écran, comme, par exemple, dans TeamViewer et d'autres programmes, grâce à cela, votre enfant ne saura rien sur la surveillance de lui.Que peut-on faire d'autre avec NeoSpy ?

Cryptage du trafic. Toutes les données transmises via le serveur sont cryptées de manière sécurisée. Ils sont presque impossibles à déchiffrer. NeoSpy utilise le cryptage AES des données transmises sur le réseau (écran d'image, pointeur de mouvement, signaux du clavier, etc.). Double protection par mot de passe. Le premier est le compte en ligne : le mot de passe utilisé pour se connecter au système en ligne. Cela vous permet uniquement de visualiser la liste des ordinateurs précédemment ajoutés au système en ligne, mais ne vous permet pas de les contacter. Le deuxième mot de passe (et le plus important) est le mot de passe d'accès, qui vous permet de vous connecter à votre ordinateur et de voir les données sensibles.

Interface de la fenêtre principale

Alertes d'accès à distance

Lorsque vous utilisez l'option "Messages", vous pouvez informer l'utilisateur de quelque chose. Autres fonctionnalités de sécurité :

L'utilisateur ne peut pas supprimer ou fermer le module de suivi même via le gestionnaire de tâches.

Le contrôle d'un PC distant affiche l'écran de ce PC (via Internet ou LAN) sur votre propre moniteur. Autrement dit, vous pourrez tout voir sur le PC distant comme si vous étiez assis devant, quelle que soit la distance entre les PC.

Le programme vous permet de travailler simultanément avec différents PC distants, de n'importe où dans le monde.

En quoi Remote Desktop dans NeoSpy est-il différent des autres programmes ?Les principaux avantages du logiciel de contrôle à distance NeoSpy sont :

- Enregistreur de frappe intégré ;

- Haute vitesse et performances;

- La passerelle Internet vous permet de vous connecter à un PC distant derrière un pare-feu ou lorsqu'il n'y a pas de routage d'adresse IP ou que l'adresse IP change dynamiquement - c'est une caractéristique unique du programme !

- Faible charge du réseau grâce à un algorithme de compression de données optimisé. L'algorithme de cryptage rend l'utilisation du programme absolument sûre ;

- Plusieurs connexions simultanées. Grâce à cette fonctionnalité, l'administrateur réseau peut visualiser efficacement plusieurs ordinateurs distants en même temps ;

- L'interface graphique est pratique et intuitive ;

- Le bureau à distance est facile à installer. Vous n'avez pas besoin d'être un expert en informatique pour configurer et utiliser ce logiciel.

UltraVNC est puissant et simple, et enfin et surtout, il est gratuit. Il affiche le bureau d'un PC distant (via Internet ou LAN) sur l'écran de votre ordinateur. Le programme vous permet d'utiliser votre souris et votre clavier pour contrôler l'ordinateur distant auquel vous êtes connecté. Vous pouvez gérer cet ordinateur comme s'il s'agissait du vôtre. Pour les employés soutien technique ce programme sera particulièrement utile car vous aidera à accéder rapidement au PC du client et à effectuer les opérations nécessaires, où que se trouve le client. Le programme ne nécessite pas d'actions particulièrement complexes de la part du client et est lancé à partir d'un fichier. UltraVNC fonctionne très bien sous presque tous les systèmes d'exploitation (Windows : de Windows 95 à Windows8, Linux, Mac OS) x32 et x64. Avec la visionneuse intégrée, vous pouvez partager des fichiers entre ordinateurs.

Interface UltraVNC

Qui bénéficiera d'UltraVNC - pour ceux qui ont besoin d'assistance pour les utilisateurs Windows distants. Les produits ont été spécialement conçus pour répondre aux besoins de :

- Bureau d'aide;

- services informatiques ;

- Les utilisateurs qui souhaitent aider leurs proches et amis, ou accéder à leur ordinateur personnel depuis leur travail ou des cybercafés.

Mini télécommande DameWare

Puissant logiciel de contrôle à distance pour PC fonctionnant sous Windows, Linux et Mac OS. DameWare Mini Remote Control (MRC) est l'un des meilleurs logiciels de contrôle à distance. DameWare Mini Remote Control est disponible à partir de DameWare Central Server et de la console d'administration pour une gestion avancée. MRC est autorisé en fonction du nombre de véhicules dans votre organisation. Le programme a été créé il y a plus de 10 ans et depuis lors, des milliers d'administrateurs informatiques ont une connexion parfaite aux serveurs, PC et ordinateurs portables distants grâce à DameWare Mini Remote Control. DameWare MRC fournit un contrôle à distance pour Systèmes Mac OS X, Windows et Linux et comprend de nombreuses fonctionnalités intéressantes pour le contrôle à distance du PC.

Interface de contrôle intuitive. Vous pouvez recevoir des informations à partir d'ordinateurs distants qui peuvent être situés n'importe où : dans le même bâtiment, à l'autre bout de la ville ou dans le monde entier. DameWare MRC rend l'utilisation du bureau à distance incroyablement rapide.

Avantages de la télécommande DameWare Mini :

- Télécommande Systèmes Windows, Mac OS X et Linux. Connectez-vous via RDP, RDP ou VNC à partir d'une console. Chaque utilisateur a le sien écran séparé, pour faciliter le dépannage à distance. Transfert de fichiers possible pendant les sessions de contrôle à distance Mini Remote Control peut être déployé avec un serveur central DameWare et une console d'administration qui offrent des capacités de gestion avancées à partir d'un centre unique. Vous pouvez redémarrer votre ordinateur et allumer les ordinateurs en veille, modifier les paramètres du BIOS à distance, créer des images Mount ISO sur des PC distants. Il est possible d'installer ou de réinstaller le système d'exploitation à distance.

Avec la fonction de chat de DameWare MRC, vous pouvez discuter en ligne avec des utilisateurs distants pour configurer leur ordinateur. DameWare MRC permet de définir des règles d'accès aux PC distants pour divers types utilisateurs : obliger les non-administrateurs à obtenir l'autorisation pour les connexions à distance ; permettre aux administrateurs de se connecter sans autorisation ; gérer les droits d'accès à l'aide de la stratégie de groupe. Déployer automatiquement le contrôle à distance : DameWare MSI Builder est inclus avec MRC, vous permettant de créer un package MSI pour installer l'agent du service client MRC, y compris avec tous les paramètres personnalisés. DameWare Mini Remote Control prend en charge l'authentification et la connexion à distance à l'aide d'une carte à puce. MRC fait partie de l'outil d'administration système DameWare Remote Support (DRS). En plus des RTO, le progiciel DRS comprend DameWare Mobile, Windows Administration, Active Directory, outils de gestion, de configuration et d'exportation. Cependant, veuillez noter que pour télécharger la version d'essai, vous devrez remplir un formulaire d'inscription.

Radmin 3 est un programme de contrôle à distance de votre PC sous Windows. Le programme permet de travailler sur plusieurs ordinateurs à la fois de manière assez complète, simplement en se connectant au bureau d'un PC distant. Le logiciel vous permet d'utiliser de nombreuses langues, de partager des fichiers. La possibilité de travailler en mode Telnet permet de gérer une grande organisation à distance sans problème.

Télécommande Radmin

Fonctionnalités du programme :

- Le programme est compatible avec toutes les versions de Windows.

- Excellente vitesse.

- Connexion sécurisée.

- Prend en charge les fonctionnalités Intel® AMT.

- Fonctionne sous Windows 8 x86 et x64.

- Prise en charge des chats multi-utilisateurs, à la fois textuels et vocaux.

- Travailler avec plusieurs moniteurs.

- Facile et simple à installer.

- Le transfert de fichiers est protégé.

- Ne nécessite pas beaucoup de ressources système.

- Prend en charge plusieurs connexions en même temps.

- Le support technique est gratuit.

Caractéristiques supplémentaires:

La possibilité de sélectionner le mode de transmission des couleurs de l'écran : de 2 000 à 16 millions de couleurs.

- Prise en charge de la molette de la souris.

- Prise en charge des raccourcis clavier.

- Il n'y a aucune limitation sur la résolution d'écran du PC distant.

- La visionneuse est compatible avec Wine (fonctionne sous Linux OS).

- Prise en charge du presse-papiers.

- Carnet d'adresses illimité.

- Recherche intégrée pour les serveurs Radmin.

- Excellente référence.

- Travailler en mode TelNet.

- Possibilité d'éteindre le PC à distance.

- Journalisation de toutes les connexions.

TeamViewer est un autre programme qui vous permet de vous connecter facilement à n'importe quel ordinateur ayant accès à Internet. Juste un identifiant et un mot de passe suffisent, car le programme a la capacité de fonctionner même sans installation. TeamViewer est un programme pour gérer un PC, montrant une fenêtre spécifique de votre écran à d'autres utilisateurs, qui aide à former les employés, à tenir des réunions, à écouter les rapports des employés, et simplement discuter et planifier le travail sans quitter l'ordinateur.

Contrôle à distance via TeamViewer

Vous pouvez créer un compte sur le site Web du programme et ajouter n'importe quel ordinateur à votre carnet d'adresses. Les listes à l'intérieur du livre sont prises en charge, ce qui vous permettra de vous connecter à le bon ordinateur en seulement deux clics en sélectionnant simplement le nom du PC souhaité dans la liste. Pour les connexions persistantes, vous pouvez définir un mot de passe permanent et le stocker dans votre carnet d'adresses. Cela vous permettra de vous connecter rapidement à l'ordinateur souhaité sans entrer de mot de passe. Avantages de TeamViewer : Le programme dispose d'un mode conférence (mais il y a une limite de 25 participants). Il existe un support pour les appareils mobiles. Vous pouvez prendre des captures d'écran en temps réel. TeamViewer garantit la sécurité de la connexion. Le programme est un shareware et a des limites d'utilisation gratuite. Les fonctionnalités payantes sont plus adaptées aux grandes entreprises. Cependant, il existe des problèmes de connectivité entre les différentes versions. Un utilisateur avec la version 9 ne pourra plus se connecter à un utilisateur avec la version 4.

Anyplace Control est un programme de contrôle à distance. Le programme affiche le bureau distant du client sur votre écran et vous permet de le contrôler à distance en utilisant votre propre souris et clavier. Certaines des applications populaires du logiciel incluent l'assistance à distance dans un environnement d'entreprise ou simplement le travail à domicile avec un accès à distance aux ordinateurs de bureau.

Transférer des fichiers entre PC Anyplace Control fournit une option simple et sécurisée pour transférer des fichiers entre PC à l'aide d'une interface similaire à l'Explorateur Windows XP. Le logiciel de transfert de fichiers Anyplace Control est très rapide et fiable. Même en cas de panne du réseau, il reprendra la transmission à l'endroit où la panne s'est produite. Ainsi, il n'est pas nécessaire de recommencer la procédure. Il n'est pas nécessaire de configurer un routeur ou un pare-feu. Vous pourrez vous connecter au Bureau à distance de trois manières différentes : "IP de connexion", "Connexion au compte" et "ID de connexion à l'ordinateur". Anyplace Control permet d'accéder à des PC distants via Internet qui n'ont pas d'adresses IP externes. Vous pouvez facilement vous connecter à d'autres PC avec des adresses IP dynamiques ou des adresses internes (192.168.xx) sans aucune configuration réseau supplémentaire. Vous pourrez facilement vous connecter à votre PC via Internet, même s'il se trouve derrière un routeur, un pare-feu ou un serveur proxy. Vous n'avez pas besoin d'ouvrir les ports du pare-feu ni de configurer votre routeur.

Interface de contrôle n'importe où

Vous pouvez vous connecter à votre client en quelques clics. Anyplace Control ne nécessite pas de compétences informatiques particulières. Si l'installation standard du module hôte est trop compliquée, un utilisateur distant peut télécharger manuellement le logiciel en cliquant sur un lien spécial qui a un module hôte préconfiguré (ne nécessite pas d'installation ou de configuration supplémentaire).

En résumé, nous pouvons dire que la plupart des programmes prennent en charge le plus fonctions nécessaires– contrôle direct d'un PC distant. Certains sont gratuits, d'autres payants. Certains programmes prennent en charge la création de comptes, ce qui simplifie grandement la gestion à distance à l'avenir. Souvent, vous pouvez simplement visualiser l'écran d'un ordinateur distant sans prendre le contrôle de ce dernier. Cependant, tous les programmes ne sont pas multiplateformes. Certains travaillent exclusivement sous le contrôle d'un seul système d'exploitation, ce qui n'est pas très pratique dans une grande organisation. À ces fins, il est beaucoup plus opportun d'utiliser des produits mondiaux payants qui prennent en charge la création de comptes et de listes de PC, l'enregistrement de mots de passe, exécutent la plupart des systèmes d'exploitation les plus populaires et s'intègrent facilement dans une grande organisation. Si vous avez juste besoin de surveiller périodiquement à distance l'écran de votre PC domestique, rien ne sert d'acheter un logiciel coûteux, dont vous n'aurez pas besoin de la plupart des fonctions. Il convient également de prêter attention au fonctionnement même du programme: certains montrent clairement votre présence à distance sur l'ordinateur, et certains ne se manifestent en aucune façon, ce qui sera très utile pour la surveillance secrète de l'ordinateur.

Programmes qui pourraient vous intéresser

- un programme de surveillance de l'ordinateur.

- un programme de surveillance de l'ordinateur.

— Vérification de la fidélité des époux ;

— Contrôle des enfants sur Internet ;

— Calcul des employés négligents au travail.

NeoSpy intercepte et envoie toute la correspondance, les captures d'écran, les sites visités et les mots de passe à votre adresse e-mail.

mot de passe espion- un programme de récupération des mots de passe enregistrés à partir des navigateurs et des programmes de messagerie.

— Récupération des mots de passe perdus ;

- Prise en charge de plus de 100 programmes (c'est-à-dire, chrome, opéra, firefox, outlook, the bat! et autres);

- La version portable peut être exécutée à partir d'un lecteur flash.

Les navigateurs, les programmes de messagerie, les programmes de messagerie instantanée stockent des informations sur les mots de passe que vous utilisez et PasswordSpy peut les récupérer.

espionnage- un programme pour l'enregistrement caché des conversations dans Skype.

- Installation rapide et dossier permanent toutes les conversations ;

- Mode de fonctionnement complètement caché ;

- Envoi de conversations enregistrées au format mp3 par e-mail.

Shérif Internet- un programme bloquant les sites indésirables.

– Protéger l'enfant des informations préjudiciables et corruptrices ;

- Bloquer les divertissements et les réseaux sociaux pour les employés ;

- Listes prêtes à l'emploi de sites pornographiques, de réseaux sociaux, de sites de divertissement.

La réimpression de documents à partir du site du site n'est autorisée que si tous les liens indexés sont enregistrés, y compris les liens vers la page du programme dans le catalogue du site

Le mantra du monde de l'immobilier est Location, Location, Location. Pour le monde de l'administration système, ce texte sacré devrait ressembler à ceci : Visibilité, Visibilité et encore Visibilité. Si vous ne savez pas exactement ce que font votre réseau et vos serveurs à chaque seconde de la journée, vous êtes comme un pilote volant à l'aveugle. Une catastrophe vous attend. Heureusement pour vous, il existe de nombreux bons programmes disponibles sur le marché, à la fois commerciaux et open source, qui peuvent surveiller votre réseau.

Puisque bon et gratuit est toujours plus tentant que bon et cher, voici une liste de programmes open source qui font chaque jour leurs preuves dans les réseaux de toute taille. Qu'il s'agisse de découvrir des appareils, de surveiller l'équipement et les serveurs du réseau, d'identifier les tendances du réseau, de représenter graphiquement les résultats de la surveillance et même de sauvegarder les configurations des commutateurs et des routeurs, ces sept utilitaires gratuits, très probablement, pourra vous surprendre agréablement.

Cactus

Il y a d'abord eu MRTG (Multi Router Traffic Grapher) - un programme pour organiser un service de surveillance du réseau et mesurer les données dans le temps. Dans les années 1990, son auteur Tobias Oetiker a jugé bon d'écrire un outil de traçage simple en utilisant la base de données en anneau utilisée à l'origine pour afficher bande passante routeur sur le réseau local. Ainsi, MRTG a donné naissance à RRDTool, un ensemble d'utilitaires pour travailler avec RRD (Round-robin Database, ring database), qui vous permet de stocker, traiter et afficher graphiquement des informations dynamiques telles que le trafic réseau, la charge du processeur, la température, etc. . Désormais, RRDTool est utilisé dans un grand nombre d'outils open source. Cacti est le fleuron moderne des logiciels graphiques de réseau open source et porte les principes de MRTG à un tout autre niveau.

De l'utilisation du disque à la vitesse du ventilateur de l'alimentation, si elle peut être suivie,Cacti pourra l'afficher et rendre ces données facilement accessibles.

Cacti est un programme gratuit inclus dans la suite de logiciels serveur LAMP qui fournit une plate-forme logicielle standardisée pour tracer pratiquement toutes les données statistiques. Si un appareil ou un service renvoie des données numériques, ils peuvent très probablement être intégrés à Cacti. Il existe des modèles de suivi un large éventailéquipement - des serveurs Linux et Windows aux routeurs et commutateurs Cisco - essentiellement tout ce qui communique sur SNMP (Simple Network Management Protocol, un protocole de gestion de réseau simple). Il existe également des collections de modèles tiers qui élargissent encore la liste déjà énorme de matériel et de logiciels compatibles avec Cacti.

Bien que la méthode de collecte de données standard de Cacti soit SNMP, des scripts Perl ou PHP peuvent également être utilisés. Le cadre du système logiciel sépare intelligemment la collecte de données et l'affichage graphique en instances discrètes, ce qui facilite le retraitement et la réorganisation des données existantes pour différentes représentations visuelles. De plus, vous pouvez sélectionner des périodes spécifiques et des parties des graphiques en cliquant simplement dessus et en les faisant glisser.

Ainsi, par exemple, vous pouvez consulter rapidement des données d'il y a plusieurs années pour voir si le comportement actuel de l'équipement réseau ou du serveur est anormal, ou si de tels indicateurs apparaissent régulièrement. Et avec Network Weathermap, un plugin PHP pour Cacti, vous pouvez créer sans effort des cartes en temps réel de votre réseau montrant le trafic entre les périphériques réseau à l'aide de graphiques qui apparaissent lorsque vous passez votre souris sur une image de canal réseau. De nombreuses organisations utilisant Cacti affichent ces cartes sur des écrans LCD muraux de 42 pouces 24 heures sur 24, 7 jours sur 7, ce qui permet au service informatique de surveiller instantanément le trafic réseau et l'état des liaisons.

En résumé, Cacti est une puissante boîte à outils graphique et de tendance des performances réseau qui peut être utilisée pour surveiller pratiquement toutes les mesures surveillées pouvant être représentées graphiquement. La solution prend également en charge des options de personnalisation presque illimitées, ce qui peut la rendre trop complexe pour certaines applications.

Nagios

Nagios est un accompli système logiciel pour la surveillance du réseau, qui est en développement actif depuis de nombreuses années. Écrit en C, il vous permet de faire presque tout ce dont les administrateurs système et réseau pourraient avoir besoin à partir d'un package d'application de surveillance. L'interface Web de ce programme est rapide et intuitive, tandis que son back-end est extrêmement fiable.

Nagios peut être un problème pour les débutants, mais la configuration plutôt complexe est également un avantage de cet outil, car il peut être adapté à presque toutes les tâches de surveillance.

Comme Cacti, il existe une communauté très active qui supporte Nagios, donc divers plugins existent pour une grande variété de matériels et de logiciels. Des contrôles de ping les plus simples à l'intégration avec des solutions logicielles complexes, telles que WebInject, une application Web gratuite basée sur Perl et un outil de test de service. Nagios vous permet de surveiller en permanence l'état des serveurs, des services, des liens réseau et de tout ce qui comprend le protocole de la couche réseau IP. Par exemple, vous pouvez surveiller l'utilisation de l'espace disque du serveur, l'utilisation de la RAM et du processeur, l'utilisation des licences FLEXlm, la température de l'air de sortie du serveur, la latence WAN et Internet, etc.

Évidemment, tout système de surveillance de serveur et de réseau ne sera pas complet sans notifications. Nagios est d'accord avec cela : la plate-forme logicielle offre un mécanisme de notification personnalisable par e-mail, SMS et messagerie instantanée pour les messageries Internet les plus populaires, ainsi qu'un schéma d'escalade qui peut être utilisé pour prendre des décisions intelligentes sur qui, comment et quand quelles circonstances doit être informé qu'avec les bons réglages, vous vous assurerez de nombreuses heures de sommeil réparateur. Et l'interface Web peut être utilisée pour suspendre temporairement la réception de notifications ou la reconnaissance d'un problème survenu, ainsi que la prise de notes par les administrateurs.

De plus, la fonction d'affichage affiche tous les périphériques surveillés dans une représentation logique à code couleur de leur emplacement sur le réseau, ce qui permet d'afficher les problèmes au fur et à mesure qu'ils surviennent.

L'inconvénient de Nagios est la configuration, car il est préférable de la faire via la ligne de commande, ce qui rend l'apprentissage beaucoup plus difficile pour les débutants. Bien que les personnes familiarisées avec les fichiers de configuration Linux/Unix standard ne devraient pas avoir beaucoup de problèmes.

Les possibilités de Nagios sont énormes, mais l'effort d'utiliser certains d'entre eux n'en vaut pas toujours la peine. Mais ne laissez pas la complexité vous intimider : les avantages d'alerte précoce que cet outil offre pour tant d'aspects du réseau ne peuvent pas être surestimés.

Glaçage

Icinga a commencé comme un fork du système de surveillance Nagios, mais a récemment été réécrit dans une solution autonome connue sous le nom d'Icinga 2. Sur ce moment les deux versions du programme sont en cours de développement actif et disponibles à l'utilisation, tandis qu'Icinga 1.x est compatible avec un grand nombre de plugins et de configuration Nagios. Icinga 2 a été conçu pour être moins encombrant, axé sur les performances et plus convivial. Il offre une architecture modulaire et une conception multithread que ni Nagios ni Icinga 1 n'ont.

Icinga propose une plate-forme logicielle complète de surveillance et d'alerte conçue pour être aussi ouverte et extensible queNagios, mais avec quelques différences dans l'interface web.

Comme Nagios, Icinga peut être utilisé pour surveiller tout ce qui parle le langage IP, aussi profondément que possible avec SNMP, ainsi que des plugins et add-ons personnalisés.

Il existe plusieurs variantes de l'interface Web pour Icinga, mais la principale différence entre celle-ci solutions logicielles la surveillance depuis Nagios est une configuration qui peut être effectuée via l'interface Web, et non via des fichiers de configuration. Pour ceux qui préfèrent gérer leur configuration à l'extérieur ligne de commande, cette fonctionnalité sera un vrai cadeau.

Icinga s'intègre à de nombreux progiciels pour la surveillance et l'affichage graphique, tels que PNP4Nagios, inGraph et Graphite, offrant une visualisation fiable de votre réseau. De plus, Icinga dispose de capacités de reporting avancées.

NeDi

Si vous avez déjà dû vous connecter par telnet à des commutateurs et effectuer une recherche par adresse MAC pour trouver des périphériques sur votre réseau, ou si vous voulez simplement être en mesure de déterminer l'emplacement physique de certains équipements (ou peut-être même plus, peu importe où il se trouvait avant), alors il sera intéressant pour vous de jeter un œil à NeDi.

NeDi analyse en permanence l'infrastructure réseau et répertorie les périphériques, en gardant une trace de tout ce qu'il trouve.

NeDi est un logiciel gratuit lié à LAMP qui analyse régulièrement les adresses MAC et les tables ARP sur les commutateurs de votre réseau, cataloguant chaque périphérique découvert sur le réseau local. base de données. Ce projet n'est pas aussi connu que d'autres, mais il peut être un outil très pratique lorsqu'il s'agit de réseaux d'entreprise où les appareils changent et se déplacent constamment.

Vous pouvez utiliser l'interface Web NeDi pour rechercher un commutateur, un port de commutateur, un point d'accès ou tout autre périphérique par adresse MAC, adresse IP ou nom DNS. NeDi collecte toutes les informations qu'il peut de chaque périphérique réseau qu'il rencontre, en extrayant les numéros de série, les versions de micrologiciel et de logiciel, les heures actuelles, les configurations de module, etc.. Vous pouvez même utiliser NeDi pour marquer les adresses MAC des périphériques qui ont été perdus ou volés. . S'ils réapparaissent en ligne, NeDi vous le fera savoir.

La découverte est déclenchée par un processus cron à des intervalles spécifiés. La configuration est simple, avec un seul fichier de configuration qui permet beaucoup plus de personnalisation, y compris la possibilité d'ignorer les périphériques basés sur des expressions régulières ou limites données réseaux. NeDi utilise généralement le Cisco Discovery Protocol ou le Link Layer Discovery Protocol pour découvrir de nouveaux commutateurs et routeurs, puis s'y connecte pour collecter leurs informations. Une fois la configuration initiale définie, la découverte de périphérique sera assez rapide.

Jusqu'à un certain niveau, NeDi peut s'intégrer à Cacti, il est donc possible de lier la découverte d'appareils aux graphiques Cacti correspondants.

Ntop

Le projet Ntop - désormais mieux connu de la "nouvelle génération" sous le nom de Ntopng - a parcouru un long chemin au cours de la dernière décennie. Mais appelez-le comme vous voulez - Ntop ou Ntopng - en conséquence, vous obtenez un outil de première classe pour surveiller le trafic réseau associé à une interface Web simple et rapide. Il est écrit en C et est complètement autonome. Vous démarrez un processus unique configuré pour un interface réseau et c'est tout ce dont il a besoin.

Ntop est un outil léger de reniflage de paquets basé sur le Web qui vous montre les données de trafic réseau en temps réel. Des informations sur le flux de données via l'hôte et sur la connexion à l'hôte sont également disponibles en temps réel.

Ntop fournit des graphiques et des tableaux faciles à digérer montrant le trafic réseau actuel et passé, y compris le protocole, la source, la destination et l'historique des transactions spécifiques, ainsi que les hôtes aux deux extrémités. De plus, vous trouverez une gamme impressionnante de graphiques, de diagrammes et de cartes d'utilisation du réseau en temps réel, ainsi qu'une architecture modulaire pour un grand nombre de modules complémentaires, tels que l'ajout de moniteurs NetFlow et sFlow. Ici, vous pouvez même trouver Nbox - un moniteur matériel qui s'intègre dans Ntop.

De plus, Ntop inclut une API pour le langage de programmation de script Lua qui peut être utilisée pour prendre en charge les extensions. Ntop peut également stocker les données de l'hôte dans des fichiers RRD pour une collecte de données continue.

L'une des utilisations les plus utiles de Ntopng est de contrôler le trafic vers un emplacement spécifique. Par exemple, lorsque certains des canaux du réseau sont surlignés en rouge sur votre carte réseau, mais que vous ne savez pas pourquoi, vous pouvez utiliser Ntopng pour obtenir un rapport minute par minute sur le segment de réseau problématique et découvrir immédiatement quels hôtes sont responsables du problème.

L'avantage d'une telle visibilité sur le réseau est difficile à surestimer, et il est très facile de l'obtenir. Essentiellement, vous pouvez exécuter Ntopng sur n'importe quelle interface qui a été configurée au niveau du commutateur pour surveiller un port ou un VLAN différent. C'est tout.

ZabbixComment

Zabbix est un outil complet de surveillance du réseau et du système qui combine plusieurs fonctions dans une seule console Web. Il peut être configuré pour surveiller et collecter des données à partir d'une grande variété de serveurs et de périphériques réseau, en maintenant et en surveillant les performances de chaque installation.

Zabbix vous permet de surveiller les serveurs et les réseaux à l'aide d'une large gamme d'outils, y compris la surveillance des hyperviseurs de virtualisation et des piles d'applications Web.

Fondamentalement, Zabbix fonctionne avec des agents logiciels exécutés sur des systèmes surveillés. Mais cette solution peut également fonctionner sans agents, en utilisant le protocole SNMP ou d'autres capacités de surveillance. Zabbix prend en charge VMware et d'autres hyperviseurs de virtualisation en fournissant des données détaillées sur les performances et l'activité de l'hyperviseur. Attention particulièreégalement donné à la surveillance du serveur Applications Java, services Web et bases de données.

Les hôtes peuvent être ajoutés manuellement ou via un processus de découverte automatique. Une large gamme de modèles par défaut s'applique aux cas d'utilisation les plus courants tels que les serveurs Linux, FreeBSD et Windows ; des services largement utilisés tels que SMTP et HTTP ainsi que ICMP et IPMI pour une surveillance détaillée du matériel réseau. De plus, des vérifications personnalisées écrites en Perl, Python ou presque n'importe quel autre langage peuvent être intégrées à Zabbix.

Zabbix vous permet de personnaliser vos tableaux de bord et votre interface Web pour vous concentrer sur les composants réseau les plus importants. Les notifications et les escalades de problèmes peuvent être basées sur des actions personnalisées qui sont appliquées aux hôtes ou aux groupes d'hôtes. Les actions peuvent même être configurées pour s'exécuter commandes à distance, afin que certains de vos scripts puissent s'exécuter sur l'hôte contrôlé si certains critères d'événement sont respectés.

Le programme représente graphiquement les données de performances telles que la bande passante du réseau et l'utilisation du processeur et les collecte pour les systèmes d'affichage personnalisés. De plus, Zabbix prend en charge des cartes, des écrans et même des diaporamas personnalisables montrant l'état actuel des appareils surveillés.

Zabbix peut être difficile à mettre en œuvre au départ, mais une utilisation judicieuse de la découverte automatique et de divers modèles peut atténuer certaines des difficultés d'intégration. En plus d'être un package installable, Zabbix est disponible en tant qu'appliance virtuelle pour plusieurs hyperviseurs populaires.

observatoire

Observium est un programme de surveillance des équipements réseau et des serveurs qui possède une énorme liste de périphériques pris en charge utilisant le protocole SNMP. En tant que logiciel lié à LAMP, Observium est relativement facile à installer et à configurer, nécessitant les installations habituelles d'Apache, PHP et MySQL, créant une base de données, configuration apache etc. Il s'installe comme son propre serveur avec une URL dédiée.

Observium combine la surveillance du système et du réseau avec les tendances de performance. Il peut être configuré pour suivre presque toutes les métriques.

Vous pouvez entrer dans l'interface graphique et commencer à ajouter des hôtes et des réseaux, ainsi que configurer des plages de découverte automatique et des données SNMP afin qu'Observium puisse explorer les réseaux qui l'entourent et collecter des données sur chaque système découvert. Observium peut également découvrir des périphériques réseau via les protocoles CDP, LLDP ou FDP, et des agents hôtes distants peuvent être déployés sur des systèmes Linux pour faciliter la collecte de données.

Toutes ces informations collectées sont disponibles via une interface utilisateur facile à utiliser qui fournit des options d'affichage statistiques avancées ainsi que des tableaux et des graphiques. Vous pouvez obtenir n'importe quoi, des temps de réponse ping et SNMP aux graphiques de débit, en passant par la fragmentation, le nombre de paquets IP, etc.. Selon le périphérique, ces données peuvent être disponibles jusqu'à chaque port découvert.

Quant aux serveurs, Observium peut afficher des informations sur leur état CPU, RAM, stockage de données, swap, température, etc. à partir du journal des événements. Vous pouvez également activer la collecte de données et la représentation graphique des performances pour divers services, notamment Apache, MySQL, BIND, Memcached, Postfix, etc.

Observium fonctionne très bien en tant que machine virtuelle, il peut donc rapidement devenir l'outil incontournable pour obtenir des informations sur l'état des serveurs et des réseaux. C'est un excellent moyen d'ajouter la découverte automatique et représentation graphiqueà un réseau de toute taille.

Trop souvent, les administrateurs informatiques se sentent limités dans ce qu'ils peuvent faire. Qu'il s'agisse d'une coutume application logicielle ou partie "non prise en charge" Matériel, beaucoup d'entre nous pensent que si le système de surveillance ne peut pas y faire face immédiatement, il est alors impossible d'obtenir les données nécessaires dans cette situation. Ceci, bien sûr, n'est pas vrai. Avec un petit effort, vous pouvez rendre presque tout plus visible, comptabilisé et contrôlé.

Un exemple est une application utilisateur avec une base de données côté serveur, par exemple une boutique en ligne. Votre direction veut voir de beaux graphiques et tableaux, conçus sous une forme ou une autre. Si vous utilisez déjà, par exemple, Cacti, vous disposez de plusieurs options pour afficher les données collectées dans le format requis. Vous pouvez, par exemple, écrire un simple script Perl ou PHP pour exécuter des requêtes sur la base de données et transmettre ces calculs à Cacti, ou vous pouvez appeler SNMP le serveur de base de données à l'aide d'une MIB (Management Information Base) privée. D'une manière ou d'une autre, mais la tâche peut être accomplie, et facilement, si vous disposez des outils nécessaires pour cela.

La plupart des utilitaires de surveillance réseau gratuits répertoriés dans cet article ne devraient pas être difficiles d'accès. Ils ont des versions groupées disponibles en téléchargement pour les plus populaires Distributions Linux, à moins qu'ils n'y soient inclus à l'origine. Dans certains cas, ils peuvent être préconfigurés en tant que serveur virtuel. Selon la taille de votre infrastructure, la configuration et la configuration de ces outils peuvent prendre beaucoup de temps, mais une fois qu'ils seront opérationnels, ils constitueront une base solide pour vous. En dernier recours, cela vaut au moins la peine de les tester.

Quel que soit le système que vous utilisez pour garder un œil sur votre infrastructure et votre équipement, il vous fournira au moins Fonctionnalité un autre administrateur système. Bien qu'il ne puisse rien réparer, il surveillera littéralement tout sur votre réseau 24 heures sur 24, sept jours sur sept. Le temps consacré à l'installation et à la configuration sera payant avec une vengeance. Veillez également à exécuter un petit ensemble de moniteurs autonomes sur un autre serveur pour observer le moniteur principal. C'est le cas lorsqu'il est toujours préférable de garder un œil sur l'observateur.

Toujours en contact, Igor Panov.

Voir également:

Moniteur réseau total 2 est un programme de surveillance et d'administration continues d'un réseau local, d'ordinateurs individuels, de ressources Internet, de services réseau et système. TNM vous informera à l'avance de l'apparition de problèmes par divers moyens et générera un rapport détaillé sur ce qui s'est passé et quand.

Surveillance du réseau

tu crées moniteurs- des objets qui vérifient périodiquement l'un ou l'autre aspect du fonctionnement d'un service, d'un serveur ou d'un système de fichiers. Les moniteurs sont configurés de manière flexible et affichent l'état du réseau en temps réel.

Si des indicateurs s'écartent de la norme, le moniteur exécute le script décrit à l'avance Actions: par exemple un bip, une notification par e-mail ou par messagerie instantanée avec Description détaillée incidents, redémarrage d'un ordinateur distant, lancement d'une application, etc.

Changer en journal de surveillance du réseau, vous pouvez toujours voir l'historique des lectures de tous les moniteurs et une liste des actions effectuées.

Téléchargez gratuitement et commencez à utiliser dès maintenant et sans limitations fonctionnelles !

Contrôles de santé et problèmes

Chèques- connexion de Total Network Monitor 2 avec le monde extérieur. Ils fournissent aux moniteurs des données à analyser. Dans notre utilitaire de surveillance du réseau, vous trouverez de nombreux contrôles pour toutes les occasions. Demandes de protocoles réseau pour surveiller les serveurs, vérifier les services, le journal des événements et les clés Registre Windows, rechercher une chaîne dans un fichier sur un ordinateur distant, et bien plus encore - TNM fait tout cela facilement.

Liste des chèques

Internet : ICMP TCP HTTP FTP SMTP POP3 IMAP Telnet

Windows : État du service de journal des événements État du registre Performances du système

Basé sur le fichier : Existence du fichier Taille du fichier Comparaison de fichiers Nombre de fichiers Fichier CRC32 Contenu du fichier Espace disque

Alertes et historique des événements

Actions déclenché lorsque quelque chose ne se passe pas comme prévu. Ils vous informent afin que vous puissiez réparer les choses à temps. Ils peuvent apporter les premiers secours dans l'administration du réseau local : redémarrage du service ou ordinateur distant, exécutez l'application, exécutez le script. Ou ils peuvent simplement ajouter une entrée à un journal séparé.

Liste d'action

Avertissements : notification par boîte de message Signal sonore Ecrire dans le fichier

Alertes : journal des événements Jabber par e-mail

Action : Exécuter l'application Exécuter le script Redémarrer le service Redémarrer l'ordinateur

Toutes les actions effectuées et toutes les modifications des paramètres observés sont enregistrées en permanence, formant une image claire de l'état du réseau.

Journalisation des vérifications dans le journal de surveillance

Total Network Monitor 2 surveille tous les moniteurs en cours d'exécution et enregistre les informations nécessaires sur le fonctionnement des contrôles. Tout changement d'état du moniteur est capturé dans Journal de surveillance :

Statistiques et tableau d'activité

Les statistiques incluent l'heure à laquelle le moniteur sélectionné a été démarré et la dernière analyse, le nombre total et le nombre d'états de moniteur vert, rouge et noir. Un outil séparé peut être appelé tableau d'activité, qui affiche graphiquement les résultats de la vérification du moniteur sélectionné.

Surveillance des actions dans le journal

TNM enregistre chaque action effectuée et non effectuée dans Journal d'activité, indiquant le code temporel ainsi que le nom et l'adresse IP de l'équipement cible :

Carte pratique des périphériques réseau

Construisez un plan visuel pour votre projet de surveillance avec cartes réseau : placez des icônes d'ordinateurs, d'appareils et de serveurs sur un schéma d'usine ou une carte du monde, et décrivez la structure d'un réseau à l'aide de connexions.

L'indication de couleur à côté de chaque appareil sur la carte du réseau vous permet de déterminer rapidement leur état.

LanAgent - un programme de surveillance des ordinateurs du réseau local d'une entreprise

Tout manager sait avec certitude qu'aucun employé dans ce monde n'est prêt à s'engager de manière désintéressée dans ses tâches directes au travail, à oublier ses intérêts, ses passe-temps, même les plus inoffensifs ou les plus utiles, pour le moment. Les paresseux étaient, sont et seront. Eh bien, n'installez pas caméras cachées? Dans chaque bureau ? Peu probable. Un responsable compétent connaît probablement les «programmes d'agents» installés sur un ordinateur et collectant des informations visuelles sur les activités des employés. Maintenant, c'est quelque chose que vous pouvez présenter calmement et en toute confiance à une personne paresseuse, comme une preuve solide de sa culpabilité.Le programme est très efficace dans ce rôle. Un argument très sérieux dans l'éternelle confrontation "patron sévère - employés rusés". Et ici, il ne s'agit même pas d'amener un employé négligent à l'eau potable et de le priver de sa prime, mais d'anticiper, de prévoir de tels actes. Une fois attrapé, notre paresseux, croyez-moi, a peu de chances de jouer au solitaire ou de se promener dans les étendues du réseau en l'absence de supérieurs. La prévention est le meilleur traitement. Commençons par le fait que LanAgent, étant complètement invisible (même pour un "utilisateur avancé" autoproclamé), surveille complètement les actions de l'utilisateur : se souvient de tous les programmes en cours d'exécution sur un ordinateur particulier, intercepte les sites visités, surveille le contenu du presse-papiers et prend des captures d'écran (captures d'écran). Ces données sont transférées sur l'ordinateur de l'administrateur et stockées dans une base de données qui n'est pas accessible aux autres utilisateurs.

Fenêtre principale de LanAgent 1.8

Un peu sur le fonctionnement du logiciel LanAgent. Le programme se compose de 2 parties - la partie utilisateur (agent) et la partie administrateur. La partie administrateur est installée sur le poste de l'administrateur, et les agents sur les postes de l'utilisateur. Les agents surveillent toutes les actions des utilisateurs sur chaque ordinateur et la partie administrateur collecte les informations de manière centralisée sur le réseau (agents d'interrogation), afin que l'administrateur puisse ensuite visualiser toutes les données sur son ordinateur et créer un rapport. À l'aide de l'assistant de rapport, vous pouvez sélectionner les utilisateurs pour lesquels faire un rapport, la période pour laquelle sélectionner les données, ainsi que les types de journaux qui doivent être inclus dans le rapport. Le rapport sera généré au format html.

La fenêtre principale du programme est divisée en plusieurs onglets :

Clavier - voici des informations sur les touches enfoncées. L'enregistrement est effectué sur les fenêtres des programmes dans lesquels les touches ont été enfoncées. Liste des fenêtres - dans un tableau, triées par heure. Au bas de l'onglet se trouve le titre de la fenêtre, le chemin d'accès au programme, l'utilisateur qui l'a utilisé et, bien sûr, toutes les touches sur lesquelles il a appuyé. Le programme peut être configuré de manière à ce que seuls les symboles soient affichés et que les touches système soient masquées. Par exemple, si les touches suivantes ont été enfoncées :

Captures d'écran

- les agents cachés peuvent périodiquement, avec un intervalle spécifié dans les paramètres, prendre des captures d'écran de tout l'écran ou de la fenêtre actuellement active (ceci est à nouveau indiqué dans les paramètres). Toutes les photos prises sont stockées dans la base de données avec l'heure de création, le titre de la fenêtre et le nom d'utilisateur. Ainsi, le propriétaire de l'ordinateur ne peut que sélectionner l'entrée qui l'intéresse et double-cliquer dessus avec la souris pour voir clairement ce qui se passait sur son PC.

Programmes - cet onglet est conçu pour afficher des informations sur qui et quand a démarré et fermé certains programmes. De plus, l'écran affiche non seulement le chemin vers le logiciel utilisé, mais aussi le titre de sa fenêtre.

Presse-papiers -au fur et à mesure que les données apparaissent dans le tampon, des informations à ce sujet sont entrées dans sa table. Ici, il est noté dans quelle fenêtre l'opération a été effectuée et qui l'a effectuée. Lorsque vous sélectionnez une entrée dans le tableau, le contenu du tampon s'affiche en bas de l'onglet. Il faut garder à l'esprit que vous pouvez enregistrer le contenu du presse-papiers non pas complètement, mais partiellement. Pour ce faire, vous pouvez définir la quantité maximale d'informations stockées.

Fichiers et dossiers -toutes les modifications du système de fichiers seront également corrigées : création, suppression et changement de nom de dossiers ou de fichiers. Vous pouvez tout suivre système de fichiers, ou vous pouvez spécifier uniquement un dossier spécifique pour la surveillance.

Un ordinateur- cet onglet est conçu pour afficher des informations sur qui a allumé et éteint l'ordinateur et quand.

Connexions Internet

- tous les instants d'accès à Internet, ainsi que les déconnexions, seront enregistrés et présentés sur cet onglet. Vous pouvez également savoir quelle connexion a été utilisée pour accéder à Internet.

Sites visités - les agents cachés se souviennent de tous les sites visités par l'utilisateur. Vous pourrez voir à la fois le lien de la page elle-même et son titre.

Que peut-on faire avec les fichiers journaux à part les visualiser directement ? Cherchez-les. Pour ce faire, sélectionnez l'entrée à partir de laquelle la recherche commencera et entrez la chaîne de recherche. Vous pouvez définir le mode de recherche pour qu'il soit sensible à la casse.

Le programme a la capacité de gérer à distance les paramètres de l'agent. L'administrateur peut, sans se lever de son ordinateur, indiquer aux agents quelles actions des utilisateurs intercepter, avec quel intervalle prendre des captures d'écran. Il peut démarrer ou arrêter la surveillance à distance, envoyer un message texte à l'ordinateur de l'utilisateur, etc.

Gestion des paramètres d'agent cachés

La partie administrateur du programme peut, à un certain intervalle, défini à l'avance, interroger automatiquement les ordinateurs des utilisateurs et recevoir des informations collectées par les agents auprès d'eux.

Résumons : en utilisant le programme LanAgent, vous pouvez surveiller efficacement l'utilisation rationnelle du temps de travail par les employés, les surveiller en temps réel. Mais, peut-être, cela ne vaut pas la peine d'aller trop loin, le but du programme n'est toujours pas d'attraper autant de «criminels» que possible, mais d'empêcher de telles actions.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.