Tâche 2. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI) :

Fonction booléenne F donnée par l'expression ¬x ∨ y ∨ (¬z ∧ w).

La figure montre un fragment de la table de vérité de la fonction F, contenant tous les ensembles d'arguments pour lesquels la fonction F est fausse. Déterminez à quelle colonne de la table de vérité de la fonction F correspond chacune des variables w, x, y, z.

| Variable 1 | Variable 2 | Variable 3 | Variable 4 | Fonction |

| ??? | ??? | ??? | ??? | F |

| 1 | 0 | 0 | 0 | 0 |

| 1 | 1 | 0 | 0 | 0 |

| 1 | 1 | 1 | 0 | 0 |

Écris les lettres de ta réponse. w, X, y, z dans l'ordre dans lequel vont les colonnes qui leur correspondent (d'abord - la lettre correspondant à la première colonne; puis - la lettre correspondant à la deuxième colonne, etc.) Écrivez les lettres dans la réponse dans une rangée, vous n'avez pas besoin de mettre des séparateurs entre les lettres.

Tâche 3. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI) :

Dans la figure de droite, la carte routière du quartier N-sky est représentée sous forme de graphique, le tableau contient des informations sur la longueur de chacune de ces routes (en kilomètres).

|

|

Étant donné que le tableau et le diagramme ont été dessinés indépendamment l'un de l'autre, la numérotation des localités dans le tableau n'est en aucun cas liée aux désignations des lettres sur le graphique. Déterminer la longueur de la route à partir du point UN au paragraphe g. Dans votre réponse, notez le nombre entier - comme indiqué dans le tableau.

4 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Ci-dessous, deux fragments de tableaux de la base de données des habitants du microdistrict. Chaque ligne du tableau 2 contient des informations sur l'enfant et l'un de ses parents. L'information est représentée par la valeur du champ ID dans la ligne correspondante du tableau 1. Sur la base des données fournies, déterminez combien d'enfants au moment de leur naissance les mères avaient plus de 22 ans révolus. Lors du calcul de la réponse, tenez compte uniquement des informations

les fragments donnés des tables.

5 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Des messages cryptés contenant seulement dix lettres sont transmis sur le canal de communication : A, B, E, I, K, L, R, C, T, U. code binaire. Les mots de code sont utilisés pour neuf lettres.

Spécifiez le mot de code le plus court pour la lettre B, sous lequel le code satisfera la condition de Fano. S'il existe plusieurs codes de ce type, indiquez le code avec moins valeur numérique.

6 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

L'entrée de l'algorithme est un nombre naturel N. L'algorithme construit un nouveau nombre basé sur celui-ci R de la manière suivante.

1. Une notation binaire d'un nombre est en cours de construction N.

2. Deux chiffres supplémentaires sont ajoutés à cette entrée à droite selon la règle suivante :

- additionner tous les chiffres de la notation binaire du nombre N, et le reste après avoir divisé la somme par 2 est ajouté à la fin du nombre (à droite). Par exemple, l'entrée 11100 converti en enregistrement 111001 ;

- les mêmes actions sont effectuées sur cet enregistrement - le reste de la division de la somme de ses chiffres par 2 est ajouté à droite.

L'enregistrement ainsi obtenu (il contient deux chiffres de plus que dans l'enregistrement du nombre d'origine N) est un enregistrement binaire du nombre requis R.

Entrez le nombre minimal R, qui dépasse le nombre 83

et peut être le résultat de cet algorithme. Écris ce numéro dans ta réponse. système décimal compte.

7 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

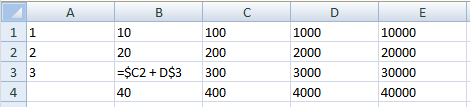

Un fragment d'une feuille de calcul est donné. De la cellule B3 dans une cellule A4 la formule a été copiée. Lors de la copie des adresses des cellules dans la formule, elles ont automatiquement changé. Quelle est la valeur numérique de la formule dans la cellule A4?

Remarque : Le signe $ indique un adressage absolu.

8 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Notez le nombre qui sera imprimé à la suite du programme suivant. Pour votre commodité, le programme est présenté en cinq langages de programmation.

| 1 2 3 4 5 6 7 8 9 10 11 | var s, n : entier ; commence s := 260 ; n := 0 tant que s > 0 commencent s : = s - 15 ; n := n + 2 écrire (n) fin . |

var s, n : entier ; début s:= 260; n==0 ; tant que s > 0 commencent s:= s - 15 ; n:= n + 2 écrireln(n) fin.

9 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Une caméra automatique produit des bitmaps de taille 640

× 480

pixels. Dans ce cas, la taille du fichier avec l'image ne peut pas dépasser 320

Ko, le compactage des données n'est pas effectué. Quel est le nombre maximum de couleurs pouvant être utilisées dans une palette ?

10 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Tous les mots de 4 lettres composés de lettres D, E, POUR, À PROPOS, R, sont classés par ordre alphabétique et numérotés en commençant par 1

.

Ci-dessous le début de la liste.

1. DDDD 2. DDDE 3. DDDD 4. DDDO 5. DDDR 6. DDED …

Quel est le premier mot de la liste qui commence par une lettre ? K?

11 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Ci-dessous, un algorithme récursif est écrit dans cinq langages de programmation F.

Pascal:

| 1 2 3 4 5 6 7 8 9 | procédure F(n : entier ) ; commencer si n > 0 alors commencer écrire(n) ; F(n-3); F(n div 3 ) fin fin ; |

procédure F(n : entier) ; commencer si n > 0 alors commencer écrire(n); F(n - 3); F(n div 3) fin fin ;

Notez dans une rangée sans espaces ni séparateurs tous les numéros qui seront imprimés à l'écran lors d'un appel F(9). Les nombres doivent être écrits dans le même ordre dans lequel ils sont affichés à l'écran.

12 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Dans la terminologie des réseaux TCP/IP, un masque de réseau est un nombre binaire qui détermine quelle partie de l'adresse IP d'un hôte fait référence à l'adresse réseau et quelle partie fait référence à l'adresse de l'hôte lui-même sur ce réseau. Habituellement, le masque est écrit selon les mêmes règles que l'adresse IP - sous la forme de quatre octets, chaque octet étant écrit sous la forme d'un nombre décimal. En même temps, dans le masque, il y a d'abord (dans les chiffres les plus élevés) des uns, puis à partir d'un certain chiffre - des zéros.

L'adresse réseau est obtenue en appliquant une conjonction au niveau du bit à l'adresse IP et au masque d'hôte donnés.

Par exemple, si l'adresse IP de l'hôte est 231.32.255.131 et que le masque est 255.255.240.0, l'adresse réseau est 231.32.240.0.

Pour hôte avec adresse IP 57.179.208.27 l'adresse réseau est 57.179.192.0 . Qu'est-ce que le plus grand nombre possible unités dans les rangs du masque ?

13 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Lors de l'inscription à Système d'ordinateur Chaque utilisateur reçoit un mot de passe composé de 10 personnages. Utilisé comme symboles majuscules Alphabet latin, c'est-à-dire 26 divers personnages. Dans la base de données, chaque mot de passe est stocké avec le même et le plus petit entier possible octet. Dans ce cas, le codage caractère par caractère des mots de passe est utilisé, tous les caractères sont codés avec le même nombre de bits et le minimum possible.

Déterminez la quantité de mémoire (en octets) requise pour stocker des données sur 50

utilisateurs. Dans la réponse, écrivez uniquement un nombre entier - le nombre d'octets.

14 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Interprète Le dessinateur se déplace sur le plan de coordonnées, laissant une trace sous la forme d'une ligne. Le dessinateur peut exécuter la commande passer à (a, b), Où a, b sont des entiers. Cette commande déplace le Painter du point de coordonnées (x,y) au point de coordonnées (x + a, y + b).

Le dessinateur a reçu l'algorithme suivant à exécuter (le nombre de répétitions et l'ampleur du décalage dans la première des commandes répétées sont inconnus) :

START déplacement de (4, 6) REPEAT… ONCE déplacement de (…, …) déplacement de (4, -6) END REPEAT déplacement de (-28, -22) END

À la suite de l'exécution de cet algorithme, le rapporteur pour avis revient au point de départ. Qui le plus grand le nombre de répétitions pourrait-il être indiqué dans la construction "REPEAT ... ONCE" ?

15 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

La figure montre un schéma des routes reliant les villes A, B, C, D, D, E, G, H, I, K, L, M.

Sur chaque route, vous ne pouvez vous déplacer que dans une seule direction, indiquée par la flèche.

Combien y a-t-il de chemins différents depuis la ville UN en ville M traversant la ville ET?

16 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

La valeur de l'expression arithmétique : 49 10 + 7 30 – 49 - écrit dans un système numérique avec une base 7 . Combien de chiffres 6 » contenu dans cette entrée ?

17 tâche. Démo USE 2018 Informatique (FIPI):

Dans le langage de requête du moteur de recherche pour désigner opération logique « OU» le symbole est utilisé « | ", et pour désigner l'opération logique " ET" - symbole " & ».

Le tableau montre les requêtes et le nombre de pages qu'elles ont trouvées pour un certain segment d'Internet.

| Demande | Pages trouvées (en centaines de milliers) |

|---|---|

| Papillon | 22 |

| chenille | 40 |

| Tracteur | 24 |

| Tracteur | Papillon | chenille | 66 |

| Tracteur et chenille | 12 |

| Tracteur et Papillon | 0 |

Combien de pages (en centaines de milliers) seront trouvées pour la requête Papillon et chenille?

On suppose que toutes les requêtes ont été exécutées presque simultanément, de sorte que l'ensemble des pages contenant tous les mots recherchés n'a pas changé pendant l'exécution des requêtes.

18 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Car quel est le plus grand entier UN formule

à l'identique vrai, c'est-à-dire qu'il prend la valeur 1

pour tout entier non négatif X Et y?

19 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Le programme utilise un tableau d'entiers à une dimension UN avec des indices de 0 avant 9 . Les valeurs des éléments sont respectivement 3, 0, 4, 6, 5, 1, 8, 2, 9, 7, c'est-à-dire A=3, A=0 etc.

Déterminer la valeur d'une variable c après avoir exécuté le fragment suivant de ce programme :

| 1 2 3 4 5 6 7 8 9 | c:=0 ; pour i : = 1 à 9 faire si A[ i- 1 ] > A[ i] alors commencer c : = c + 1 ; t := A[i] ; A[ je] := A[ je- 1 ] ; A[ i- 1 ] := t; fin ; |

c:=0 ; pour i:= 1 à 9 faire si A > A[i] alors commencer c:= c + 1; t:= A[i] ; A[je] := A; A := t; fin;

20 tâche. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

L'algorithme est écrit dans cinq langages de programmation ci-dessous. Ayant reçu un numéro X, cet algorithme imprime deux nombres : L Et M. Entrez le plus petit nombre X, à l'entrée duquel l'algorithme imprime en premier 5 , et puis 7 .

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 | var x, L, M : entier ; commence readln(x) ; L = 0 ; M==0 ; tant que x>0 commencent M : = M + 1 ; si x mod 2<>0 alors L : = L + 1 ; x := x div 2 ; fin ; écrireln(L) ; écrireln(M) ; fin. |

var x, L, M : entier ; commencer readln(x); L = 0 ; M : = 0 ; tant que x>0 commencent M:= M + 1; si x mod 2<>0 alors L:= L + 1 ; x:=x div 2 ; fin; écrireln(L); écrireln(M); fin.

21 tâches. Version de démonstration de l'examen d'État unifié 2018 Informatique (FIPI):

Écrivez dans la réponse le nombre qui sera imprimé à la suite de l'algorithme suivant.

Pascal:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 | var a, b, t, M, R : entier long ; fonction F(x: entier long ) : entier long ; commencer F : = 2 * (x* x- 1 ) * (x* x- 1 ) + 27 ; fin ; commencer un : =- 20 ; b==20; M==a; R : = F(a) ; pour t : = a vers b commence si (F(t)<= R) then begin M: = t; R: = F(t) end end ; write (M+ R) end . |

var a, b, t, M, R:entier long ; fonction F(x : entier long) : entier long ; commence F:= 2*(x*x-1)*(x*x-1)+27 ; fin; commence a:=-20 ; b==20; M==a; R = F(a); for t:= a to b do begin if (F(t)<= R) then begin M:=t; R:=F(t) end end; write(M+R) end.

22 tâche. Démo USE 2018 Informatique (FIPI):

Performer M17 convertit le nombre écrit à l'écran.

L'interprète dispose de trois équipes auxquelles sont attribués des numéros :

1. ajouter 1

2. ajouter 2

3. multiplier par 3

Le premier d'entre eux augmente le nombre à l'écran de 1, le second l'augmente de 2, le troisième le multiplie par 3. Le programme pour l'interprète M17 est une séquence de commandes.

Combien de programmes existent qui convertissent le nombre d'origine 2 en nombre 12 et la trajectoire des calculs du programme contient les nombres 8 Et 10 ? La trajectoire doit contenir les deux nombres spécifiés.

La trajectoire des calculs du programme est la séquence des résultats de l'exécution de toutes les commandes du programme. Par exemple, pour le programme 132, avec le chiffre initial 7, la trajectoire sera composée des chiffres 8, 24, 26.

Solution 23 UTILISER les devoirs en démo informatique version 2018 FIPI :

Combien y a-t-il d'ensembles différents de valeurs booléennes x1, x2, … x7, y1, y2, … y7 remplissant toutes les conditions suivantes ?

(¬x1 ∨ y1) → (¬x2 ∧ y2) = 1

(¬x2 ∨ y2) → (¬x3 ∧ y3) = 1

…

(¬x6 ∨ y6) → (¬x7 ∧ y7) = 1

En guise de réponse, vous devez indiquer le nombre de ces ensembles.

Solution 24 tâche de l'examen en informatique démo version 2018 FIPI :

Un nombre naturel ne dépassant pas 10 9

. Nous devons écrire un programme qui affiche le chiffre maximum d'un nombre qui est un multiple de 5. S'il n'y a pas de chiffres dans le nombre qui soient des multiples de 5

, il faut afficher NON. Le programmeur a mal écrit le programme. Ci-dessous ce programme pour votre commodité est donné en cinq langages de programmation.

Rappel: 0 est divisible par n'importe quel nombre naturel.

Pascal:

| 1 2 3 4 5 6 7 8 9 10 11 12 13 14 15 16 17 18 19 | var N, chiffre, maxDigit : entier long ; commence readln(N) ; maxChiffre := N mod 10 ; tandis que N > 0 do begin digit : = N mod 10 ; si chiffre mod 5 = 0 alors si chiffre > maxDigit alors maxDigit := chiffre; N := N div 10 ; fin ; si maxDigit = 0 then writeln ("NO" ) else writeln (maxDigit) end . |

var N, digit, maxDigit : entier long ; commencer à lire ln(N); chiffremax:= N mod 10 ; tandis que N > 0 do begin digit:= N mod 10; si chiffre mod 5 = 0 alors si chiffre > maxDigit alors maxDigit:= chiffre; N = N div 10 ; fin; si maxDigit = 0 alors writeln("NO") sinon writeln(maxDigit) end.

Procédez comme suit dans l'ordre :

1.

Écrivez ce que ce programme affichera lorsque vous entrez un nombre 132

.

2.

Donnez un exemple d'un tel nombre à trois chiffres, lorsque vous entrez

Le programme donne la bonne réponse.

3.

Trouvez toutes les erreurs dans ce programme (il peut y en avoir une ou plusieurs). Il est connu que chaque erreur n'affecte qu'une seule ligne et peut être corrigée sans modifier les autres lignes. Pour chaque erreur :

1)

écrivez la ligne où l'erreur a été commise ;

2)

indiquer comment corriger l'erreur, c'est-à-dire donner la version correcte de la chaîne.

Il suffit d'indiquer les erreurs et la manière de les corriger pour un langage de programmation.

Solution 25 de la tâche USE en informatique Version démo 2018 :

Étant donné un tableau d'entiers de 30 éléments. Les éléments du tableau peuvent prendre des valeurs entières à partir de 0 avant 10000 compris. Décrivez dans l'un des langages de programmation un algorithme qui trouve le nombre d'éléments d'un tableau supérieur à 100 et dans lequel multiples de 5, puis remplace chacun de ces éléments par un nombre égal au nombre trouvé. Il est garanti qu'il y a au moins un tel élément dans le tableau. Par conséquent, vous devez afficher le tableau modifié, chaque élément du tableau est affiché sur une nouvelle ligne.

Par exemple, pour un tableau de six éléments : 4 115 7 195 25 106

le programme devrait afficher les nombres : 4 2 7 2 25 106

Les données initiales sont déclarées comme indiqué ci-dessous dans des exemples pour certains langages de programmation. Il est interdit d'utiliser des variables non décrites ci-dessous, mais il est permis de ne pas utiliser certaines des variables décrites.

Pascal:

| 1 2 3 4 5 6 7 8 9 10 | const N = 30 ; var a : tableau [ 1 .. N ] d'entiers longs ; i, j, k : entier long ; begin for i : = 1 to N do readln (a[ i] ) ; ... fin . |

const N = 30 ; var a : tableau d'entiers longs ; i, j, k : entier long ; commencer pour i:= 1 à N faire readln(a[i]); ... fin.

En guise de réponse, vous devez donner un fragment du programme, qui devrait être à la place des points de suspension. Vous pouvez également écrire la solution dans un autre langage de programmation (précisez le nom et la version du langage de programmation utilisé, par exemple Free Pascal 2.6). Dans ce cas, vous devez utiliser les mêmes données et variables initiales qui ont été proposées dans la condition.

Analyse de la 26 tâche de la version démo de 2018 (FIPI) :

Deux joueurs, Petya et Vanya, jouent au jeu suivant. Il y a un tas de pierres devant les joueurs. Les joueurs bougent à tour de rôle, Petya fait le premier pas. En un coup, le joueur peut ajouter à la pile un pierre ou augmenter le nombre de pierres dans le tas deux fois. Par exemple, en ayant un tas de 15 pierres, en un coup vous pouvez obtenir un tas de 16 ou 30 pierres. Chaque joueur a un nombre illimité de pierres pour faire des mouvements.

Le jeu se termine lorsque le nombre de pierres dans la pile devient au moins 29. Le gagnant est le joueur qui a effectué le dernier coup, c'est-à-dire le premier à recevoir une pile contenant 29 pierres ou plus. Au moment initial, il y avait S pierres dans le tas, 1 ≤ S ≤ 28.

Nous dirons qu'un joueur a une stratégie gagnante s'il peut gagner pour n'importe quel coup de l'adversaire. Décrire la stratégie d'un joueur signifie décrire quel mouvement il doit faire dans n'importe quelle situation qu'il peut rencontrer avec les jeux de différents adversaires. Vers la description de la stratégie gagnante ne fais pas ça inclure les coups du joueur jouant selon cette stratégie, qui ne sont pas inconditionnellement gagnants pour lui, c'est-à-dire ne pas gagner quel que soit le jeu de l'adversaire.

Exercice 1

UN) Indiquez de telles valeurs du nombre S pour lesquelles Petya peut gagner en un coup.

b) Indiquez une valeur de S pour laquelle Petya ne peut pas gagner en un coup, mais pour tout coup de Petya, Vanya peut gagner avec son premier coup. Décrivez la stratégie gagnante de Vanya.

Tâche 2

Indiquez deux telles valeurs de S pour lesquelles Petya a une stratégie gagnante, de plus :

- Petya ne peut pas gagner en un coup ;

— Petya peut gagner avec son deuxième coup, quelle que soit la façon dont Vanya se déplace.

Pour les valeurs indiquées de S, décrivez la stratégie gagnante de Petya.

Tâche 3

Spécifiez la valeur de S à laquelle :

- Vanya a une stratégie gagnante qui lui permet de gagner au premier ou au deuxième coup dans n'importe quelle partie de Petya ;

- Vanya n'a pas de stratégie qui lui permettra de gagner avec une garantie au premier coup.

Pour la valeur donnée de S, décrivez la stratégie gagnante de Vanya. Construire un arbre de tous les jeux possibles avec cette stratégie gagnante (sous forme de chiffre ou de tableau). Sur les bords de l'arbre, indiquez qui fait le déplacement ; en nœuds - le nombre de pierres dans une position

L'arbre ne doit pas contenir de jeux où il est impossible pour le joueur gagnant de mettre en œuvre sa stratégie gagnante. Par exemple, l'arbre de jeu complet n'est pas une réponse valide pour cette tâche.

Analyse des 27 tâches de la version démo de 2018 (FIPI) :

L'entrée du programme est une séquence de N entiers positifs, tous les nombres de la séquence sont distincts. Toutes les paires d'éléments différents de la séquence sont considérées (les éléments d'une paire ne doivent pas nécessairement être côte à côte dans la séquence, l'ordre des éléments dans la paire n'a pas d'importance). Besoin de définir le nombre de paires pour lesquelles le produit des éléments est divisible par 26 .

Description des données d'entrée et de sortie La première ligne des données d'entrée précise le nombre de nombres N (1 ≤ N ≤ 1000). Dans chacun des suivants N lignes contient un entier positif ne dépassant pas 10 000

.

En conséquence, le programme devrait imprimer un nombre : le nombre de paires dans lesquelles le produit des éléments est un multiple de 26.

Exemple de saisie :

4 2 6 13 39

Exemple de sortie pour l'exemple d'entrée ci-dessus :

A partir des quatre nombres donnés, vous pouvez faire 6 produits par paires : 2 6 = 12 2 13 = 26 2 39 = 78 6 13 = 78 6 39 = 234 13 39 = 507

Parmi celles-ci, 4 œuvres sont divisées en 26 :

2 13=26 ; 2 39=78 ; 6 13=78 ; 6 39=234

Il est nécessaire d'écrire un programme efficace en temps et en mémoire pour

solution du problème décrit.

-> démo USE 2018

UTILISATION 2018. Informatique. Tâches de test typiques. 14 options pour les tâches.

M. : 2018. - 280 p.

L'auteur des tâches est un spécialiste de premier plan qui est directement impliqué dans le développement de matériel de mesure de contrôle pour l'examen. Les tâches de test typiques en informatique contiennent 14 options pour des ensembles de tâches, compilées en tenant compte de toutes les fonctionnalités et exigences de l'examen d'État unifié en 2018. Le but du manuel est de fournir aux lecteurs des informations sur la structure et le contenu de KIM 2018 en informatique, le degré de difficulté des tâches. La collection fournit des réponses à toutes les options de test, fournit des solutions à toutes les tâches de l'une des options, ainsi que la résolution des problèmes de la partie 2. Le manuel est destiné aux enseignants pour préparer les élèves à l'examen d'informatique, ainsi qu'au lycée. étudiants pour l'autoformation et la maîtrise de soi.

Format: pdf

Taille: 5,8 Mo

Regardez, téléchargez :drive.google

CONTENU

Préface 5

Examen d'État unifié en informatique et TIC 6

Instructions de travail 6

Variante 1 10

Partie 1 10

Partie 2 21

Variante 2 25

Partie 1 25

Partie 2 36

Variante 3 41

Partie 1 41

Partie 2 49

Variante 4 51

Partie 1 51

Partie 2 59

Variante 5 63

Partie 1 63

Partie 2 69

Variante 6 72

Partie 1 72

Partie 2 79

Variante 7 82

Partie 1 82

Partie 2 93

Variante 97

Partie 1 97

Partie 2 108

Variante 9 113

Partie 1 113

Partie 2 124

Variante 10 129

Partie 1 129

Partie 2 139

Variante 11 143

Partie 1 143

Partie 2 154

Choix 12 159

Partie 1 159

Partie 2 170

Variante 13 175

Partie 1 175

Partie 2 186

Variante 14 191

Partie 1 191

Partie 2 202

Solution option 1 207

Partie 1 207

Partie 2 216

Réponses aux tâches de la partie 1 221

Résoudre les tâches de la partie 2 222

Variante 2 222

Variante 3 227

Variante 4 230

Variante 5 234

Variante 6 237

Variante 7 241

Variante 8 245

Variante 9 248

Variante 10 253

Variante 11 258

Variante 12 263

Variante 13 268

Variante 14 274

L'épreuve d'examen en informatique et TIC se compose de deux parties. Il y a 23 tâches dans la première partie. Tous nécessitent une réponse courte: dans la tâche n ° 2 - une chaîne de caractères, dans d'autres tâches - un entier non signé. La vérification des réponses aux tâches de la partie 1 s'effectue automatiquement : la réponse de l'examinateur est comparée à la réponse de référence.

Les tâches de la variante sont disposées dans une complexité croissante, il est donc recommandé de les terminer à la suite, l'une après l'autre. Si vous trouvez cela difficile, vous pouvez ignorer la tâche et y revenir après avoir terminé toutes les tâches que vous avez réussi à résoudre en même temps.

Environ 90 minutes sont allouées pour compléter la première partie de l'examen. Dans les conditions d'un examen réel, qui dure 3 heures 55 minutes, vous pouvez passer plus de temps à résoudre les tâches de la partie 1, mais il faut bien comprendre que dans ce cas il ne reste peut-être plus de temps pour résoudre les tâches de la partie 2 Dans les conditions de formation pour résoudre les options USE, il est recommandé de prendre pour résoudre les tâches de la partie 1 une double leçon, soit 90 minutes de temps pur.

20 tâche. Version de démonstration de l'examen 2018 informatique :

L'algorithme est écrit ci-dessous. Ayant reçu un numéroX , cet algorithme imprime deux nombres :L EtM . Entrez le plus petit nombre X , à l'entrée duquel l'algorithme imprime en premier 5 , et puis 7 .

1var X, L, M: entier ;

commencer

lire( X) ;

L:= 0 ;

M:= 0 ;

alors que x>0 faire

commencer

M:= M+ 1 ;

si Xmode 2 <> 0 alors

L:= L+ 1 ;

X:= Xdiv 2 ;

fin ;

écrire( L) ;

écrire( M) ;

fin .

Solution:

Voyons d'abord l'algorithme du programme :

Au début du programme, entrezX, et deux variables sont mises à zéro -LEtM.

Ce qui suit est une boucle qui dépend d'une variableX : Au revoirx>0le corps de la boucle est exécuté.

Dans le corps de la boucle, chaque étape incrémente la variableMpar unité. Ceux. variableM- c'est un compteur, respectivement, sa valeur en fin de cycle correspondra au nombre de pas de cycle.

A la fin du programme, il imprime d'abordL, AlorsM. Ceux. L doit être égal à 5 et M = 7. Puisque M sera égal à 7, alors d'après le paragraphe précédent, nous voyons que le cycle a7 étapes , c'est à dire. 7 itérations.

Lest aussi un compteur, mais à partir de la conditionsi x mod 2<> 0 on voit que le compteur L compte le nombre d'intermédiaires impairsX. Ceux. x dans le cycle change constamment, etLchèquesXet dans le cas d'une valeur impaire augmente de un. Dans un programmeLdevraient devenir5 .

Dans la boucle, x est divisé par un entier par 2 :x:=x div 2

Étant donné que la boucle se terminera lorsque x = 0, la dernière étape seraitx=1div2=0. Ceux. à l'avant-dernière étape x = 1.

Nous allons décider cette tâcheà partir de la fin, en suivant toutes les itérations de la boucle. Il s'avère que de l'étape précédente à l'étape suivantex change selon deux règles , appelons-les commandes :

1. x*2 -> si x précédent est pair,

par exemple 4 div 2 - action inverse 2*2 = 4

2. x*2+1 -> si x précédent est impair,

par exemple 5 div 2 - action inverse 2*2+1 = 5

Puisque L en conséquence est égal à 5, cela signifie qu'il y a 5 équipes n ° 2 et 2 équipes n ° 1 dans le programme (7-5 = 2)

Dessinons l'arbre de commandes et les valeurs résultantes de la dernière itération de la boucle à l'itération initiale. Ceux. Commençons par terminer la boucle lorsque x est devenu = 0 :

Les commandes qui donnent des valeurs x paires diminuent et les valeurs impaires augmentent. Puisqu'il faut trouver le plus petit x, il est "plus rentable" de tracer les branches inférieures de l'arbre, car ils donnent des valeurs plus petites.

De l'arbre, nous voyons que la première équipe est l'équipe 2. En conséquence, il reste 4 équipes n ° 2 et 2 équipes n ° 1.

Il est avantageux pour nous de "se déplacer" dans l'arborescence dès le début, en utilisant les commandes 1 (pour que x soit le plus petit). Par conséquent, les deuxième et troisième branches correspondront à l'équipe 1. Puisqu'il ne devrait y avoir que deux premières équipes, les équipes restantes seront #2.

Au total, nous obtenons le chemin suivant à travers l'arbre, à la suite de quoi x devient égal à79 .

Résultat: 79

L'auteur des tâches est un spécialiste de premier plan qui est directement impliqué dans le développement de matériel de mesure de contrôle pour l'examen.

Les tâches de test typiques en informatique contiennent 14 options pour des ensembles de tâches, compilées en tenant compte de toutes les fonctionnalités et exigences de l'examen d'État unifié en 2018. Le but du manuel est de fournir aux lecteurs des informations sur la structure et le contenu de KIM 2018 en informatique, le degré de difficulté des tâches. La collection fournit des réponses à toutes les options de test, fournit des solutions à toutes les tâches de l'une des options, ainsi que la résolution des problèmes de la partie 2. Le manuel est destiné aux enseignants pour préparer les élèves à l'examen d'informatique, ainsi qu'au lycée. étudiants pour l'autoformation et la maîtrise de soi. Arrêté n° 699 du Ministère de l'éducation et des sciences de la Fédération de Russie guides d'étude Les maisons d'édition d'examens sont approuvées pour une utilisation dans les établissements d'enseignement.

Exemples.

Pour coder une certaine séquence composée des lettres A, B, C, D, E, F, nous avons décidé d'utiliser un code binaire non uniforme qui satisfait la condition de Fano. Pour les lettres A, B, C, D, on a utilisé respectivement les mots de code 100, 101, 00, 01. Pour les deux lettres restantes, E et F, les longueurs sont inconnues.

Spécifiez le mot de code le plus court possible pour la lettre F, sous lequel le code permettra un décodage sans ambiguïté. S'il existe plusieurs codes de ce type, indiquez le code avec la plus petite valeur numérique.

Note. La condition de Fano signifie qu'aucun mot de code n'est le début d'un autre mot de code. Cela permet un déchiffrement sans ambiguïté des messages codés.

La machine reçoit un numéro à trois chiffres en entrée. Sur la base de ce nombre, un nouveau nombre est construit selon les règles suivantes.

1. Le premier et le deuxième, ainsi que les deuxième et troisième chiffres du numéro d'origine sont ajoutés.

2. Les deux nombres résultants sont écrits l'un après l'autre dans un ordre non croissant (sans séparateurs).

Exemple. Nombre initial : 348. Sommes : 3 + 4 = 7 ; 4 + 8 = 12. Résultat : 127.

Spécifiez le plus petit nombre, à la suite duquel la machine renverra le nombre 91.

Le fragment musical a été enregistré au format mono, numérisé et enregistré sous forme de fichier sans utiliser de compression de données. La taille du fichier résultant est de 24 Mo. Ensuite, le même morceau de musique a été réenregistré en stéréo (enregistrement à deux canaux) et numérisé avec une résolution 2 fois supérieure et un taux d'échantillonnage 3 fois inférieur à la première fois. La compression des données n'a pas été effectuée. Spécifiez la taille du fichier en Mo résultant de la réécriture. Dans la réponse, n'écrivez qu'un nombre entier, vous n'avez pas besoin d'écrire une unité de mesure.

Igor fait une table de mots de code pour la transmission des messages, chaque message a son propre mot de code. Igor utilise des mots de quatre lettres comme mots de code, dans lesquels il n'y a que des lettres "M", "I", "R", et la lettre "M" apparaît exactement 1 fois. Chacune des autres lettres valides peut apparaître un certain nombre de fois dans le mot de code, ou pas du tout. Combien de mots de code différents Igor peut-il utiliser ?

Téléchargement Gratuit livre électronique dans un format pratique, regardez et lisez :

Téléchargez le livre Examen d'État unifié, Informatique, 14 options, Tâches de test typiques, Leshchiner V.R., 2018 - fileskachat.com, téléchargement rapide et gratuit.

Télécharger le PDF

Vous pouvez acheter ce livre ci-dessous meilleur prixà prix réduit avec livraison dans toute la Russie.

Afin de fournir opportunité supplémentaire diplômés de 2018 pour se préparer à l'examen d'État unifié sur le site Web du FIPI dans la section "Open Bank / KIM USE 2018 (première période)" a publié une version du KIM utilisé pour mener Examen d'État unifié période en informatique.

Ces options sont publiées sans réponses.

Première version de l'examen d'État unifié 2018 en informatique

| Article | Options de téléchargement |

| Informatique 2018 | télécharger |

| Informatique 2017 | télécharger |

Structure de KIM USE

Chaque version de l'épreuve d'examen se compose de deux parties et comprend 27 tâches qui diffèrent par leur forme et leur niveau de complexité.

La partie 1 contient 23 tâches à réponse courte. Dans le travail d'examen, les types de tâches suivants avec une réponse courte sont proposés : - tâches pour calculer une certaine valeur ; - tâches pour établir la séquence correcte, représentée comme une chaîne de caractères selon un certain algorithme.

La réponse aux tâches de la partie 1 est donnée par l'entrée correspondante sous la forme d'un nombre naturel ou d'une suite de caractères (lettres ou chiffres) écrits sans espaces et autres séparateurs. La partie 2 contient 4 tâches avec une réponse détaillée.

La partie 1 contient 23 tâches de niveaux de difficulté basique, avancé et élevé. Cette partie contient des tâches avec une réponse courte, impliquant une formulation indépendante et l'enregistrement de la réponse sous la forme d'un nombre ou d'une séquence de caractères. Les tâches vérifient le matériel de tous les blocs thématiques. Dans la partie 1, 12 tâches sont liées au niveau de base, 10 tâches - à un niveau de complexité accru, 1 tâche - à un niveau de complexité élevé.

La partie 2 contient 4 tâches, dont la première est d'un niveau de complexité accru, les 3 tâches restantes sont d'un niveau de complexité élevé. Les tâches de cette partie consistent à écrire une réponse détaillée sous une forme arbitraire.

Les tâches de la partie 2 visent à tester la formation des compétences les plus importantes pour l'enregistrement et l'analyse des algorithmes. Ces compétences sont testées à des niveaux de difficulté avancés et élevés. Aussi sur haut niveau Les difficultés sont des compétences testées sur le thème "Technologie de programmation".

Le KIM USE en informatique et TIC n'inclut pas les tâches qui nécessitent une simple reproduction de la connaissance des termes, des concepts, des quantités, des règles (de telles tâches sont trop simples à réaliser). Lors de l'exécution de l'une des tâches KIM, le candidat doit résoudre un problème thématique : soit utiliser directement une règle, un algorithme, une compétence connus, soit choisir le plus approprié parmi le nombre total de concepts et d'algorithmes étudiés et l'appliquer dans un contexte connu. ou situation nouvelle.

La connaissance du matériel théorique est vérifiée indirectement par la compréhension de la terminologie utilisée, la relation des concepts de base, les dimensions unitaires, etc. lorsque les candidats effectuent des tâches pratiques sur divers sujets du sujet. Ainsi, dans KIM sur l'informatique et les TIC, le développement du matériel théorique des sections est vérifié:

Unités de mesure de l'information ;

Principes de codage ;

Systèmes de numération ;

La modélisation; le concept d'algorithme, ses propriétés, les méthodes d'enregistrement ;

Constructions algorithmiques de base ;

Concepts de base utilisés dans les technologies de l'information et de la communication.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Réseaux sociaux. Cours sur Windows.