1. DÉFINITION DES TERMES

1.1. Cette politique de confidentialité utilise les termes suivants :

1.1.1. "Administration du site" - employés autorisés à gérer le site, agissant au nom de Tretiy Put LLC, qui organisent et (ou) effectuent le traitement des données personnelles, et déterminent également les finalités du traitement des données personnelles, la composition des données personnelles à être traitées, actions (opérations) commises avec des données personnelles.

1.1.2. "Données personnelles" - toute information se rapportant directement ou indirectement à la personne identifiée à un particulier(sujet des données personnelles).

1.1.3. "Traitement de données personnelles" - toute action (opération) ou ensemble d'actions (opérations) effectuées à l'aide d'outils d'automatisation ou sans utiliser de tels outils avec des données personnelles, y compris la collecte, l'enregistrement, la systématisation, l'accumulation, le stockage, la clarification (mise à jour, modification) , extraction, utilisation, transfert (diffusion, mise à disposition, accès), dépersonnalisation, blocage, suppression, destruction de données personnelles.

1.1.4. "Confidentialité des données personnelles" - une exigence que l'Organisation ou toute autre personne ayant accès aux données personnelles doit se conformer à l'exigence de ne pas autoriser leur diffusion sans le consentement du sujet des données personnelles ou d'autres motifs juridiques.

1.1.6. "Adresse IP" - l'adresse réseau unique d'un nœud dans réseau informatique construit sur le protocole IP.

1.1.7. "Cookies" - un petit morceau de données envoyé par un serveur Web et stocké sur l'ordinateur de l'utilisateur, que le client Web ou le navigateur Web envoie au serveur Web dans une requête HTTP chaque fois qu'il essaie d'ouvrir une page du site correspondant.

2. DISPOSITIONS GÉNÉRALES

2.1. La procédure de mise en vigueur et de modification de la Politique de Confidentialité :

2.1.1. Cette politique de confidentialité (ci-après dénommée la politique de confidentialité) entre en vigueur à partir du moment où elle est approuvée par l'ordre des chefs de l'organisation et est valable indéfiniment, jusqu'à ce qu'elle soit remplacée par une nouvelle politique de confidentialité.

2.1.2. Les modifications de la politique de confidentialité sont effectuées sur la base des ordres des chefs de l'organisation.

2.1.3. La politique de confidentialité des données personnelles s'applique aux informations que Third Way LLC (ci-après dénommée l'Organisation), étant propriétaire des sites situés aux adresses suivantes : le site, ainsi que leurs sous-domaines (ci-après dénommés le Site et / ou Sites), peut recevoir de l'Utilisateur du Site lors du remplissage par l'Utilisateur de tout formulaire sur le Site Internet de l'Organisation. L'administration du site ne contrôle pas et n'est pas responsable des sites tiers vers lesquels l'Utilisateur peut suivre les liens disponibles sur les Sites.

2.1.4. L'administration du site ne vérifie pas l'exactitude des données personnelles fournies par l'utilisateur.

2.2. La procédure d'obtention du consentement au traitement des données personnelles et à leur traitement:

2.2.1. Remplir tout formulaire par l'Utilisateur sur le Site signifie donner à l'Organisation son consentement au traitement de ses données personnelles et avec la présente Politique de confidentialité et les conditions de traitement des données personnelles de l'Utilisateur, puisque remplir le formulaire sur le Site par l'Utilisateur signifie le Action concluante de l'utilisateur exprimant sa volonté et son consentement au traitement de ses données personnelles.

2.2.2. En cas de désaccord avec les termes de la politique de confidentialité et de retrait du consentement au traitement des données personnelles, l'utilisateur doit envoyer à l'adresse e-mail courrier et/ou Adresse postale Demande d'organisations pour le retrait du consentement au traitement des données personnelles.

2.2.3. Le consentement de l'Utilisateur à l'utilisation de ses données personnelles peut être stocké dans l'Organisation sous forme papier et / ou électronique.

2.2.4. Le consentement de l'Utilisateur au traitement des données personnelles est valable 5 ans à compter de la date de réception des données personnelles par l'Organisation. Après l'expiration de la période spécifiée, le consentement est considéré comme prolongé pour chaque période de cinq années suivantes en l'absence d'informations sur son retrait.

2.2.5. Le traitement des données personnelles de l'Utilisateur sans son consentement est effectué dans les cas suivants :

- Les données personnelles sont publiques.

- À la demande des organismes publics autorisés dans les cas prévus par la loi fédérale.

- Le traitement des données personnelles est effectué à des fins statistiques, sous réserve d'une dépersonnalisation obligatoire des données personnelles.

- Dans les autres cas prévus par la loi.

2.2.6. En plus des données personnelles, lors de la visite du site, des données non personnelles sont collectées, car elles sont collectées automatiquement par le serveur Web sur lequel se trouve le site, au moyen du CMS (système de gestion de contenu), et par des tiers scripts installés sur le site. Les données collectées automatiquement comprennent : l'adresse IP et le pays de son enregistrement, le nom de domaine à partir duquel l'utilisateur a navigué sur les sites Web de l'organisation, les transitions des visiteurs d'une page du site Web à une autre, les informations que le navigateur du visiteur fournit volontairement lors de la visite du site Web, les cookies (cookies), les visites et autres données collectées par des compteurs analytiques tiers installés sur le site sont enregistrés. Ces données sont non personnalisées et visent à améliorer le service de l'Utilisateur, à améliorer l'ergonomie du site et à analyser le trafic. Ces données sont collectées automatiquement, l'utilisateur peut empêcher l'envoi de ces données en désactivant les cookies (cookies) dans le navigateur dans lequel le site est ouvert.

2.2.7. La procédure de traitement des données personnelles :

Le traitement des données personnelles des Utilisateurs n'est accessible qu'aux employés de l'Organisation qui sont autorisés à travailler avec les données personnelles des Utilisateurs et qui ont signé un accord de non-divulgation des données personnelles des Utilisateurs. La liste des employés de l'Organisation ayant accès aux données personnelles des Utilisateurs est déterminée par l'ordre des Responsables de l'Organisation. Le traitement des données personnelles des Utilisateurs peut être effectué uniquement aux fins établies par la présente politique et sous réserve du respect des lois et autres actes juridiques réglementaires de la Fédération de Russie.

3. OBJET DE LA POLITIQUE DE CONFIDENTIALITÉ

3.1. Cette politique de confidentialité établit les obligations de l'administration du site en matière de non-divulgation et de mise en place d'un régime de protection de la confidentialité des données personnelles que l'utilisateur fournit en remplissant tout formulaire sur le site.

3.2. Les données personnelles dont le traitement est autorisé dans le cadre de la présente politique de confidentialité sont fournies par l'utilisateur en remplissant le formulaire d'inscription sur le site et comprennent les informations suivantes :

3.2.1. nom, prénom, patronyme de l'Utilisateur.

3.2.2. numéro de contact Utilisateur.

3.2.3. l'adresse E-mail(e-mail).

3.3. Toute autre information personnelle non spécifiée ci-dessus est soumise à un stockage sécurisé et à une non-distribution, sauf dans les cas prévus à la clause 2.5. de cette politique de confidentialité.

4. BUT DE LA COLLECTE DES INFORMATIONS PERSONNELLES DE L'UTILISATEUR

5. MODALITES ET CONDITIONS DE TRAITEMENT DES INFORMATIONS PERSONNELLES

5.1. Le traitement des données personnelles de l'Utilisateur est effectué sans limite de temps, de toute manière légale, y compris systèmes d'information données personnelles avec ou sans l'utilisation d'outils d'automatisation.

5.2. En cas de perte ou de divulgation de données personnelles, l'administration du site informe l'utilisateur de la perte ou de la divulgation de données personnelles.

5.3. L'administration du site prend les mesures organisationnelles et techniques nécessaires pour protéger informations personnelles Utilisateur contre l'accès non autorisé ou accidentel, la destruction, la modification, le blocage, la copie, la distribution, ainsi que d'autres actions illégales de tiers.

6. OBLIGATIONS DES PARTIES

6.1. L'utilisateur est obligé :

6.1.1. Fournir des informations sur les données personnelles nécessaires à l'utilisation du Site.

6.1.2. Mettre à jour, compléter les informations fournies sur les données personnelles en cas de modification de ces informations.

6.2. L'administration du site est obligée :

6.2.1. Utilisez les informations reçues uniquement aux fins spécifiées dans la clause 4 de la présente politique de confidentialité.

6.2.2. Veiller à ce que les informations confidentielles soient gardées secrètes, non divulguées sans l'autorisation écrite préalable de l'Utilisateur, et non vendues, échangées, publiées ou autrement divulguées les voies possibles les données personnelles transférées de l'utilisateur, à l'exception des cas spécifiés dans la clause 2.5. de cette politique de confidentialité.

6.2.3. Prendre des précautions pour protéger la confidentialité des données personnelles de l'Utilisateur conformément à la procédure habituellement utilisée pour protéger ce type d'informations dans les transactions commerciales existantes.

6.2.4. Bloquer et/ou supprimer les données personnelles relatives à l'Utilisateur concerné à partir du moment où l'Utilisateur ou son représentant légal ou un organisme habilité pour la protection des droits des personnes concernées en fait la demande ou la demande.

7. RESPONSABILITÉS DES PARTIES

7.1. L'administration du site, qui n'a pas rempli ses obligations, est responsable conformément à la législation en vigueur de la Fédération de Russie, à l'exception des cas prévus à la clause 2.5. et 7.2. de cette Politique

intimité.

7.2. En cas de perte ou de divulgation Information confidentielle L'administration du site n'est pas responsable si ces informations confidentielles :

7.2.1. Devenu propriété publique avant sa perte ou sa divulgation.

7.2.2. Il a été reçu d'un tiers jusqu'à ce qu'il soit reçu par l'administration du site.

7.2.3. A été divulgué avec le consentement de l'utilisateur.

8. RÈGLEMENT DES LITIGES

8.1. Avant d'aller en justice avec une réclamation pour des litiges découlant de la relation entre l'utilisateur du site et l'administration du site, il est obligatoire de soumettre une réclamation (une proposition écrite pour un règlement volontaire du litige).

8.2. Bénéficiaire de la réclamation dans les 30 jours calendairesà compter de la date de réception de la réclamation, notifie par écrit au demandeur les résultats de l'examen de la réclamation.

8.3. Si un accord n'est pas trouvé, le litige sera soumis à l'autorité judiciaire conformément à la législation en vigueur de la Fédération de Russie.

8.4. La législation en vigueur de la Fédération de Russie s'applique à cette politique de confidentialité et à la relation entre l'utilisateur et l'administration du site.

9. CONDITIONS SUPPLÉMENTAIRES

9.1. L'administration du site a le droit d'apporter des modifications à cette politique de confidentialité sans le consentement de l'utilisateur.

9.2. La nouvelle Politique de Confidentialité entre en vigueur dès sa mise en ligne sur le Site, sauf disposition contraire de la nouvelle version de la Politique de Confidentialité.

La configuration d'un réseau virtuel privé ne se limite pas à son enregistrement et à son activation. Notre guide vous aidera à tirer le meilleur parti de cet outil assurer la confidentialité et la sécurité.

Tout le monde devrait utiliser un réseau virtuel privé (VPN), quelle que soit la manière dont il se connecte à Internet : que ce soit un ordinateur ou un smartphone. Cela peut sembler paranoïaque, mais les vraies menaces existent et elles ne font qu'empirer. Les attaquants peuvent tenter d'intercepter vos informations personnelles via Réseaux Wi-Fi. Et chaque fois que vous vous connectez, votre fournisseur d'accès Internet (FAI) a accès à tout ce que vous envoyez, et le Congrès a donné le feu vert pour vendre vos informations anonymes aux annonceurs. Sur les vastes étendues d'Internet, les annonceurs et les espions peuvent suivre vos activités de navigation et votre emplacement en regardant votre adresse IP. Et cela semble effrayant.

Le fait est qu'Internet n'a pas été conçu pour protéger votre vie privée. Il a été créé pour faciliter l'échange d'informations, et non pour l'anonymat de l'utilisateur, la confidentialité ou la communication cryptée. Bien qu'une connexion HTTPS fasse beaucoup pour protéger vos informations, elle ne protège pas contre les attaques contre les FAI ou réseaux locaux, qui à son tour est un problème sérieux si vous avez déjà utilisé une connexion autre que la vôtre, par exemple, dans un hôtel ou un café.

Et jusqu'à ce qu'un nouvel Internet plus privé arrive (et ne le fera probablement jamais), utiliser un VPN est le moyen le plus simple de s'assurer que vous partagez le moins d'informations personnelles possible. Ne vous méprenez pas : vous avez besoin d'un réseau virtuel privé.

Ce qu'un VPN peut et ne peut pas faire

Comme avec d'autres outils de sécurité, il est important de comprendre les limites de ce qu'un VPN peut faire. Après tout, vous ne pouvez pas espérer qu'un gilet pare-balles vous empêchera de tomber d'un avion ou qu'un parachute arrêtera une balle.

Lorsque vous activez le VPN, votre trafic est acheminé via un tunnel crypté vers un serveur exploité par la société VPN. Cela signifie que ni votre FAI ni quiconque (ou quoi que ce soit) connecté à votre routeur ne verra votre trafic Internet. Votre trafic est acheminé vers Internet via le serveur VPN. Si vous vous rendez sur un site qui n'utilise pas de connexion HTTPS, votre trafic ne sera plus crypté.

Et puisque votre trafic provient d'un serveur VPN, votre véritable adresse IP est cachée en toute sécurité. Ceci est important car les adresses IP sont réparties géographiquement et peuvent être utilisées pour déterminer votre emplacement. Et si quelqu'un essaie de trouver votre adresse IP, il verra l'adresse IP du serveur VPN. Et cela peut être utile si vous souhaitez usurper votre position. En vous connectant à un serveur VPN à Londres, vous pouvez donner l'impression que vous accédez à Internet depuis le Royaume-Uni.

Et voici ce qu'un VPN ne peut PAS fournir : rendre votre trafic complètement anonyme. À cette fin, vous feriez mieux d'utiliser des services tels que Tor. Cet excellent outil d'anonymisation est facilement accessible via un Version Firefox le navigateur. Au lieu de faire passer vos données par un seul intermédiaire (via un serveur VPN), Tor redirige vos informations par plusieurs divers ordinateurs Réseaux Tor. Cela rend le suivi de votre activité et de votre présence en ligne beaucoup plus difficile.

De plus, les sites Web peuvent suivre vos mouvements grâce à des cookies, en collectant informations personnelles dans le navigateur, les trackers en ligne et autres gadgets abstrus. L'utilisation d'un bloqueur de publicités tel que Privacy Badger aide à tenir à distance ces parasites vigilants et rend également plus difficile pour les annonceurs de vous suivre sur le Web.

Enfin, ce n'est pas parce que vous avez un réseau virtuel privé que vous pouvez oublier les règles de sécurité de base. Bien que certains services VPN prétendent pouvoir bloquer les virus, nous recommandons un logiciel antivirus distinct pour votre ordinateur, car il a été spécialement conçu pour protéger votre ordinateur contre les logiciels malveillants.

Vous feriez également mieux d'utiliser un gestionnaire de mots de passe, car la réutilisation du même mot de passe encore et encore est souvent la principale raison du piratage ou de l'infection. Une autre mise en garde est d'utiliser votre simple intuition lors de l'ouverture de liens ou de pièces jointes dans des e-mails. Les attaques de phishing - attaques où un pirate informatique utilise un faux site Web copié d'un vrai pour vous tromper et vous forcer à entrer vos données personnelles - sont si courantes qu'elles sont devenues presque monnaie courante, alors soyez prudent.

Comment choisir un VPN

Lors du choix d'un VPN, il y a quelques éléments clés à garder à l'esprit. Par exemple, un service VPN doit vous fournir une connexion de cinq appareils en même temps, au minimum. Nous veillons également à ce que le service VPN vous permette d'utiliser le trafic BitTorrent sur ses serveurs. Certains le permettent et d'autres non, alors faites attention à cela car vous ne voulez pas être déçu par l'entreprise que vous payez mensuellement.

En parlant de frais, le coût moyen d'un VPN est de 10,53 $ par mois. Si un service VPN facture plus que ces frais mensuels, cela ne signifie pas qu'ils vous arnaquent, mais ils devraient offrir quelque chose de substantiel en retour. Par exemple, la meilleure interface ou un grand nombre de emplacements de serveur pour adoucir un peu l'affaire. Habituellement, une réduction vous est proposée si vous souscrivez à un contrat à long terme, mais nous ne vous conseillons pas de le faire tant que vous n'êtes pas complètement sûr que vous êtes satisfait de ce service particulier.

Veuillez lire attentivement les conditions d'utilisation avant d'acheter un VPN. Ce document mettra en évidence les informations qu'un service VPN stocke et ce qu'il fait avec ces informations. De nombreuses entreprises affirment qu'elles n'enregistrent pas le trafic, ce qui est formidable. D'autres vont plus loin et prétendent qu'ils ne surveillent pas du tout l'activité des utilisateurs. Et c'est important, car le VPN a accès à toutes les informations que vous essayez de protéger des autres. Dans les meilleures conditions de service, tous les points ci-dessus sont tracés en toute transparence, et dans les pires, au contraire, tout est flou, avec beaucoup de références aux détails et à la loi. Si vous avez l'impression de déchiffrer la lettre de Petkin en lisant l'un de ces documents, assurez-vous que vous devez contacter un autre service. TunnelBear, par exemple, explique ses services de manière claire et transparente dans un langage facile à comprendre.

De plus, il ne sera pas superflu de regarder où se trouve la société VPN. N'oubliez pas qu'il ne s'agit pas toujours de l'emplacement physique de l'entreprise, mais aspect juridique, qui indique sous quelle juridiction la société opère. Par exemple, NordVPN est basé au Panama et ProtonVPN est basé en Suisse. Cela signifie que ces entreprises ne sont pas soumises à la loi sur la conservation des données, ce qui permet aux services de sécurité d'accéder aux informations stockées sur elles. Un autre exemple, Hide My Ass VPN est situé au Royaume-Uni, où des lois similaires sont plus sévères.

La chose la plus importante lors du choix d'un VPN est la confiance. Donc, si l'emplacement, le prix ou les conditions de service ne vous inspirent pas confiance, essayez un autre service.

Meilleurs services VPN en 2020 :

VPN payant ou gratuit

Nous avons récemment mené une enquête auprès de 1 000 personnes sur l'utilisation du VPN. Selon nos résultats, 62,9 % des personnes interrogées déclarent ne pas vouloir payer plus de 5 $ et 42,1 % disent vouloir utiliser un VPN gratuit.

Malheureusement, la plupart des services VPN sont loin de fournir leurs services gratuitement. Ou au moins moins de 5 $. Mais vous n'avez pas besoin de cambrioler une banque pour être protégé. Après une utilisation d'essai du service pendant 1 à 2 mois, vous pouvez signer un contrat à long terme, réduisant ainsi vos coûts. Le VPN d'accès Internet privé est excellent et service disponible, qui ne coûte que 6,65 $ par mois pour les services fournis (sans fioritures).

La plupart des VPN offrent période d'essai, généralement limité dans le temps. D'autres, comme TunnelBear et AnchorFree Hotspot Shield Elite, proposent des versions entièrement gratuites de leurs produits, mais avec certaines restrictions que les utilisateurs payants n'ont pas. Par exemple, TunnelBear conserve un enregistrement des données de ses utilisateurs gratuits. Mais la version gratuite de Hotspot Shield est financée par la publicité. ProtonVPN, les créateurs du service de messagerie sécurisé ProtonMail, a également une période d'essai limitée.

Le navigateur Opera dispose d'un VPN gratuit intégré et ne facture rien pour son utilisation. Opera propose également d'excellentes applications VPN séparément pour IOS et Android gratuitement, vous gardant en sécurité où que vous alliez.

Commencer

Une fois le service installé, la première chose à faire est de télécharger l'application de l'entreprise. Il existe généralement des pages de téléchargement dédiées sur le site Web du service VPN pour cela. Alors allez-y, téléchargez également l'application sur vos appareils mobiles ; Plus vous protégez d'appareils, mieux c'est pour vous. Dans la plupart des cas, vous payez une fois pour un abonnement pour un certain nombre de licences (généralement cinq), puis vous pouvez utiliser le service sur n'importe quel appareil disposant d'une application dédiée.

Nous avons constaté que lors de la sortie du VPN pour Mac, la version Mac des applications Magasin d'applications peuvent parfois différer des versions disponibles sur le site Web du service VPN. Apparemment, cela se produit en raison de restrictions Pomme. Par essais et erreurs, bien sûr, vous pouvez savoir quelle version fonctionnera pour vous, mais nous l'avons fait pour vous dans nos critiques.

Une fois l'application installée, vous serez invité à entrer vos informations de connexion. Dans la plupart des cas, il s'agit du nom d'utilisateur et du mot de passe que vous avez fournis lors de l'inscription. Certaines entreprises, telles que Private Internet Access, vous attribuent un nom d'utilisateur différent de vos informations de facturation afin d'offrir une plus grande confidentialité à l'utilisateur.

Une fois que vous êtes connecté, votre application VPN se connecte au serveur VPN le plus proche de vous. Ceci est fait pour assurer meilleure vitesse sur un VPN, car la latence et la dégradation de la vitesse augmentent à mesure que la distance entre votre emplacement réel et l'emplacement du serveur VPN augmente. C'est tout : vos informations sont désormais acheminées via un tunnel sécurisé vers le serveur VPN.

N'oubliez pas que vous n'avez pas besoin d'installer l'application VPN de l'entreprise. Au lieu de cela, vous pouvez configurer les paramètres réseau de votre appareil pour vous connecter directement au service VPN. Si vous êtes préoccupé par l'espionnage potentiel "sous le capot" d'une application, cette option vous convient parfaitement. La plupart des services VPN ont des instructions sur la façon de configurer votre appareil.

Sélection du serveur

Parfois, vous ne voudrez peut-être pas vous connecter au serveur recommandé par l'application VPN. Vous voudrez peut-être usurper votre emplacement, utiliser BitTorrent sur un VPN ou profiter de certains des serveurs personnalisés que votre société VPN vous fournit.

De nombreuses sociétés VPN incluent une carte interactive dans leurs applications. Par exemple, sur NordVPN, vous pouvez cliquer sur un pays pour vous connecter à ses serveurs. il moyen abordable comprendre où vont vos informations, et il y aura très probablement une liste de serveurs parmi lesquels vous pourrez choisir.

Le choix du serveur dépend entièrement de ce que vous voulez faire. Pour la sécurité et la rapidité, vous feriez mieux de choisir un serveur près de chez vous. Pour accéder au contenu spécifique à une région, vous devez sélectionner un serveur dans la région concernée. Par exemple, si vous voulez regarder la BBC, vous feriez mieux de vous connecter au tunnel britannique. Certaines sociétés VPN, KeepSolid VPN Unlimited et NordVPN, par exemple, ont des serveurs de streaming vidéo dédiés.

Les serveurs dédiés comme celui-ci sont utiles car les services de streaming comme Netflix bloquent les VPN. Il s'agit de sur le contenu sous licence protégé par les studios et par Netflix lui-même. Par exemple, Netflix a le droit de fournir Star Trek : Discovery en dehors des États-Unis, mais si vous êtes aux États-Unis, vous devez payer pour le service All Access de CBS.

Ce serait également une bonne idée de vérifier si votre service VPN autorise le trafic BitTorrent sur tous les serveurs ou uniquement sur des serveurs spéciaux. NordVPN, comme de nombreux autres services, indique clairement qu'il n'autorise pas le torrenting. Mais TorGuard, par exemple, n'a rien contre cela et vous permet d'utiliser des torrents sur tous les serveurs de l'entreprise.

Des services tels que NordVPN et ProtonVPN disposent d'options de sécurité avancées telles que l'accès au réseau Tor ou le VPN multi-sauts. Comme indiqué précédemment, Tor est un outil pour fournir un niveau de confidentialité plus élevé. Il vous permet d'accéder à des sites Web cachés sur le soi-disant Dark Web. Un VPN multi-sauts fonctionne de la même manière : au lieu de rediriger votre trafic via un serveur VPN, une connexion multi-sauts vous mènera d'abord à un serveur, puis à un autre. Les deux propositions fonctionnent au profit de la vie privée, mais au détriment de la vitesse.

Si vous choisissez d'ignorer applications tierces et configurez les paramètres réseau manuellement, vous devrez peut-être entrer des informations pour chaque serveur VPN séparément.

Réglages avancés

L'ensemble des fonctionnalités de chaque réseau virtuel privé diffère d'un service à l'autre, nous ne pouvons donc que généraliser et supposer ce que vous pouvez voir sous vos yeux lorsque vous ouvrez le panneau des paramètres. Mais nous vous recommandons de lire la documentation et d'essayer de cliquer sur les boutons. Plus La meilleure voie apprendre à utiliser quelque chose, c'est en faire l'expérience, après tout.

La plupart des services VPN incluent une fonction Kill-Switch. Une fois activée, cette option empêche l'ordinateur de recevoir ou de transmettre des informations sur Internet lorsque le VPN est désactivé. Cette fonctionnalité est utile lorsque votre ordinateur se déconnecte du VPN et peut envoyer (ou recevoir) des informations via une connexion non cryptée.

De nombreux services offrent la possibilité de choisir un protocole VPN. Cela semble intimidant, car les protocoles ont des noms étranges et incompréhensibles, et les entreprises fournissent rarement des informations sur ce qui se passera si le protocole est modifié. En général, c'est le genre de chose que vous pouvez laisser tranquille.

Mais si vous êtes toujours intéressé, alors OpenVPN est le protocole que nous recommandons. Il est la libre accès, il a donc été regardé par beaucoup d'yeux pour d'éventuelles vulnérabilités. IKEv2 est un bon remplacement sécurisé au cas où OpenVPN ne serait pas disponible. Gardez à l'esprit que sur certaines plates-formes, comme macOS et iPhone, OpenVPN n'est pas toujours disponible en raison de restrictions supplémentaires imposées aux développeurs.

Quand utiliser un VPN

Fournir le plus haut niveau sécurité, vous devez utiliser les réseaux virtuels privés aussi souvent que possible, et idéalement tout le temps. Mais c'est l'idéal, qui n'est pas toujours réalisable. Au minimum, vous devez utiliser un VPN si vous utilisez un réseau que vous ne contrôlez pas, et surtout s'il s'agit d'un réseau Wi-Fi public. Mais le plus souvent, nous recommandons aux utilisateurs de régler leurs applications VPN pour qu'elles durent le plus longtemps possible. Vous pouvez toujours vous déconnecter si cela vous met mal à l'aise.

Les VPN pour Android et autres appareils mobiles sont un peu délicats, surtout lorsque vous vous déplacez fréquemment dans la zone réseau mobile. Chaque fois que vous perdez et gagnez des données de connexion, le VPN se reconnecte également, ce qui ajoute à l'attente fastidieuse. Il est également moins probable que votre trafic mobile peut être intercepté, mais nous avons vu des recherches qui prouvent que c'est possible. Compte tenu du fait que les forces de l'ordre et les services de renseignement ont un accès presque sans entrave aux données de télécommunications, voici un bon conseil pour vous : utilisez un VPN même lorsque vous utilisez communications cellulaires. De plus, la plupart des appareils mobiles peuvent se connecter automatiquement aux réseaux Wi-Fi familiers. Au minimum, vous devez utiliser un VPN lorsque vous êtes connecté via Wi-Fi, car il est facile de simuler un réseau Wi-Fi.

De nombreux services VPN fournissent des paramètres indiquant comment et dans quelles circonstances ils doivent se reconnecter lorsque la connexion est perdue. Honnêtement, nous ne pouvons pas penser à une raison pour laquelle vous ne voudriez pas que votre service VPN essaie de se reconnecter, et nous recommandons donc à tout le monde de s'assurer que les paramètres sont correctement définis.

Si vous craignez qu'un VPN ralentisse vos connexions ou bloque un trafic important, vous devez jeter un coup d'œil à l'option de tunneling fractionné. Encore une fois, différentes entreprises donnent à cette option un nom différent, mais son essence est que vous serez autorisé à configurer des applications qui utiliseront la connexion VPN pour leur trafic et des applications qui fonctionneront normalement. Par exemple, TunnelBear inclut une option pour ne pas tunnelliser les applications Apple afin qu'elles puissent fonctionner sur un Mac. Les streamers et les joueurs ayant besoin d'un VPN seront certainement intéressés par cette option.

Comment utiliser un VPN pour diffuser avec Chromecast ou AirPlay

Chromecast et AirPlay vous permettent de diffuser de la musique et des vidéos depuis votre ordinateur ou appareil mobile haut-parleurs, téléviseurs et autres appareils de diffusion en continu. Mais ils nécessitent tous une connexion Wi-Fi, ce qui peut être problématique si vous utilisez un VPN.

Lorsque le VPN est activé, votre trafic passe par un tunnel crypté, ce qui empêche les appareils connectés au même réseau Wi-Fi de se découvrir. C'est ainsi que cela devrait fonctionner, car vous ne voulez pas que quelqu'un se trouvant à portée de votre réseau sache ce que vous faites. C'est triste à admettre, mais cela signifie également que Chromecast et AirPlay ne fonctionneront pas pendant que vous utilisez un VPN.

La solution la plus simple est de désactiver le VPN, mais ce n'est pas la seule. Vous pouvez utiliser le split tunneling, comme indiqué précédemment, pour acheminer uniquement le trafic via le VPN que vous souhaitez protéger. Vous pouvez également activer le plugin VPN-browser, il ne crypte que le trafic du navigateur et rien d'autre.

Solution alternative : Vous pouvez installer un VPN sur votre routeur. Après cela, tous les appareils connectés à votre routeur (de votre téléphone à un presse-agrumes intelligent) utiliseront le trafic crypté. C'est une excellente solution pour les maisons intelligentes bien équipées.

Les réseaux virtuels privés ne sont pas de la physique nucléaire

À première vue, les VPN peuvent sembler être une sorte d'outil de sécurité mystique, mais de nombreuses entreprises travaillent dur pour les rendre clairs et faciles à utiliser. La plupart d'entre eux ne sont plus difficiles. C'est comme cela devrait être. Et bien que ce ne soit jamais une bonne idée de débourser pour se protéger contre les menaces potentielles, un VPN est l'un des moyens les meilleurs et les plus simples de protéger votre trafic réseau contre... tout.

Meilleurs services VPN en 2020 :

Dénégation de responsabilité: Cet article est écrit à des fins éducatives uniquement. L'auteur ou l'éditeur n'a pas publié cet article à des fins malveillantes. Si les lecteurs souhaitent utiliser les informations à des fins personnelles, l'auteur et l'éditeur ne sont pas responsables des dommages ou dommages causés.Aujourd'hui, les internautes utilisent de plus en plus le terme VPN. Certains recommandent de l'utiliser plus souvent, tandis que d'autres recommandent de l'éviter. Voyons plus en détail ce qui se cache derrière ce terme.

Connexion VPN, qu'est-ce que c'est

VPN(réseau privé virtuel) est La technologie, qui assure une communication fermée aux accès externes en présence d'une vitesse de connexion élevée. Une telle connexion est réalisée selon le principe point - point". En science, cette méthode de connexion s'appelle tunnel. Vous pouvez rejoindre le tunnel à PC avec n'importe quel système d'exploitation, dans lequel Client VPN installé. Ce programme « transmet » un port virtuel en utilisant TCP/IP vers un autre réseau.

Pour implémenter une telle connexion, vous avez besoin d'une plateforme qui évolue rapidement, assure l'intégrité et la confidentialité des données.

Pour que le PC puisse adresse IP 192.168.1.1-100 connecté via la passerelle au réseau externe, vous devez enregistrer les règles de connexion sur le routeur. Lorsqu'une connexion VPN est établie, l'adresse du PC distant est transmise dans l'en-tête du message. Le message est crypté par l'expéditeur et décrypté par le destinataire à l'aide d'une clé partagée. Une connexion sécurisée est alors établie entre les deux réseaux.

Comment connecter un VPN

Décrit précédemment bref aperçu travail protocolaire. Nous allons maintenant apprendre à connecter le client sur un appareil spécifique.

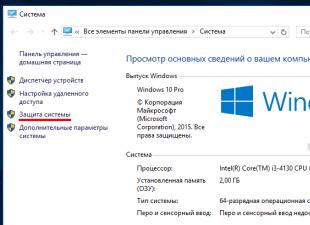

Sur ordinateur et portable

Avant de mettre en place VPN connexion sur Ordinateur Windows 7, suit vérifier l'adresse IP ou le nom du serveur. Pour cela, en Centre de contrôle du réseau" au " Panneaux de contrôle" besoin de " Créer une nouvelle connexion».

Sélectionner un article "" - " (VPN)».

L'étape suivante consiste à spécifier Nom et adresse du serveur.

Vous devez attendre que la connexion soit terminée.

Vérifions la connexion VPN. Pour cela, en Panneau de commande" Au chapitre " Les connexions de réseau " appel menu contextuel en double-cliquant sur l'étiquette.

Sur l'onglet " Des détails" besoin de vérifier Adresse IPv4. Il doit être dans la plage IP spécifiée dans les paramètres VPN.

Sur votre téléphone, iPhone ou tablette

Voyons maintenant comment créer une connexion VPN et la configurer sur des gadgets avec Android OS.

Pour cela, vous avez besoin de :

- téléphone intelligent, tablette;

- login, mot de passe au réseau ;

- adresse du serveur.

Pour configurer une connexion VPN, vous devez sélectionner l'élément "" dans les paramètres du téléphone et en créer un nouveau.

Une icône avec une nouvelle connexion s'affichera à l'écran.

Le système nécessite un nom d'utilisateur et un mot de passe. Vous devez entrer les paramètres et sélectionner l'option "". Ensuite, lors de la prochaine session, vous n'aurez pas à confirmer à nouveau ces données.

Après avoir activé la connexion VPN, une icône caractéristique apparaîtra sur la barre d'outils.

Si vous cliquez sur l'icône, les détails de la connexion apparaîtront.

Comment configurer un VPN pour qu'il fonctionne correctement

Regardons de plus près comment configurer automatiquement VPN sur les ordinateurs avec Système d'exploitation Windows 10.

Accédez aux paramètres du PC.

Au chapitre " Choix"aller à la sous-section"".

... et ajouter une nouvelle connexion VPN.

Au page suivante Les paramètres de connexion VPN doivent être spécifiés :

- Fournisseur de services - Windows ;

- Nom de connexion ;

- Adresse du serveur;

- Type de VPN ;

- Nom d'utilisateur et mot de passe.

Une fois la connexion établie, vous devez vous y connecter.

Comment créer un serveur VPN

Tous les fournisseurs enregistrent les activités de leurs clients. En cas de demande des forces de l'ordre, celles-ci fourniront des informations complètes sur les sites visités par le contrevenant. Ainsi, le fournisseur décline toute responsabilité légale. Mais parfois, il existe des situations dans lesquelles l'utilisateur doit protéger ses données :

- Les entreprises transmettent leurs données sur Internet via un canal crypté.

- De nombreux services sur Internet fonctionnent sur un emplacement géo-référencé. Par exemple, le service Yandex.Music fonctionne uniquement sur IP depuis la Fédération de Russie et les pays de la CEI. Un Russe, étant en Europe, ne pourra pas écouter sa musique préférée.

- Dans les bureaux, l'accès aux réseaux sociaux est souvent bloqué.

Vous pouvez, bien sûr, effacer l'historique de votre navigateur à chaque fois après avoir visité le site. Mais il est plus facile de créer et de configurer un serveur VPN.

Pour ce faire, appelez la ligne de commande ( Gagner + R) puis entrez la requête ncpa.cpl et appuyez sur Entrer. Dans une nouvelle fenêtre cliquez autre et sélectionnez "".

Ensuite, vous devez créer un utilisateur et lui donner droits limités uniquement au VPN. Vous devrez également créer un nouveau mot de passe long. Sélectionnez un utilisateur dans la liste. L'étape suivante consiste à sélectionner l'option de connexion " À travers l'Internet».

Comment utiliser un VPN

Une fois qu'une nouvelle connexion a été créée, il suffit d'ouvrir un navigateur et de charger n'importe quelle page.

Les débutants ne peuvent pas créer de connexion, mais télécharger immédiatement un client VPN à partir d'Internet ou installer une extension de navigateur spéciale. Après avoir téléchargé le programme, vous devez l'exécuter et cliquer sur le " Connecter". Le client rejoindra un autre réseau et l'utilisateur pourra visualiser les sites interdits dans sa région.

L'inconvénient de cette méthode est que l'adresse IP est émise automatiquement. L'utilisateur ne peut pas sélectionner un pays. Mais la connexion se configure très rapidement, en appuyant sur un seul bouton. La possibilité d'ajouter une extension présente également des inconvénients. Premièrement, l'utilisateur doit être enregistré sur le site officiel du programme, et deuxièmement, l'extension se bloque souvent. Mais l'utilisateur peut choisir le pays par lequel la connexion au réseau externe sera établie. Le processus de connexion lui-même ne soulève pas non plus de questions. Appuyez simplement sur le bouton " Début' et le navigateur se rechargera sur nouveau réseau. Considérez comment installer l'extension à l'aide d'un exemple VPN Zen Mate.

Téléchargez le programme sur le site officiel. Après l'installation, une icône apparaîtra dans le navigateur :

Cliquez sur l'icône. La fenêtre d'extension s'affiche :

Si vous déplacez le curseur de la souris sur L'icône du drapeau russe, l'écran affichera IP actuelle. Si vous déplacez le curseur sur l'icône avec le drapeau de la Roumanie, l'adresse IP du serveur sélectionné apparaîtra. Si vous le souhaitez, le pays de connexion peut être modifié. Pour cela, cliquez sur le globe et sélectionnez une des adresses automatiques.

désavantage version gratuite programmes est un petit nombre de serveurs disponibles et l'imposition de la publicité.

Erreurs les plus courantes

Divers programmes antivirus, ainsi que les pare-feu peuvent bloquer la connexion. Dans ce cas, un code d'erreur s'affiche à l'écran. Analysons les problèmes les plus courants et comment les résoudre.

| Erreur | Causer | Décision |

|---|---|---|

| 678 | Le système d'exploitation ne permet pas le cryptage. | Vous devez ouvrir une invite de commande et vérifier le paramètre "ProhibitIpSec" dans le registre "HKEY_LOCAL_MACHINE\SYSTEM\CurrentControlSet\services\RasMan\ Parameters". Il doit être égal à 0. Si le fournisseur utilise lui-même un canal de cryptage pour fournir des services, la modification de ce paramètre affectera l'accès à Internet. |

| 691 | Nom d'utilisateur/mot de passe invalide saisi | Vous devez vous reconnecter |

| 692 | Erreur de pare-feu | Désactiver le pare-feu |

| 720/738 | Utilisateur déjà connecté | L'erreur 720 se produit uniquement sur Windows 7. Le code 738 est reflété sur tous les autres systèmes d'exploitation.Si vous devez travailler à partir de différents PC via un client, vous devez créer plusieurs noms d'utilisateur. |

| 734 | VPN automatique | Il est nécessaire de changer le type "Automatique" en "L2TP IPSec VPN" dans les propriétés de connexion. Si l'erreur persiste, vous devez recréer la connexion. |

| 766/781 | Clé non enregistrée/saisie | Ouvrez les propriétés VPN, dans l'onglet "Sécurité", sélectionnez " Options supplémentaires” et dans la nouvelle fenêtre entrez la clé |

| 768/789 (Windows 7, Vista, XP) | IPSec ne fonctionne pas | RMB sur l'étiquette "Poste de travail" - "Gestion". Dans la section "Services", sélectionnez "IPSec". Définissez le type de connexion sur Auto. |

Salut à tous et plus d'humeur du Nouvel An! Dans cet article, je souhaite poursuivre le sujet de la connexion de canaux de communication dédiés. Si vous vous en souvenez, dans le dernier matériel, nous sommes déjà correctement, et maintenant il est temps d'affronter le grand frère (PC).

Alors maintenant parlons de comment configurer vpn sur Windows 7 et 10, mais pour qu'Internet fonctionne. Ayant étudié statistiques de recherche J'ai réalisé que beaucoup de gens sont perplexes sur cette question assez simple.

Bien qu'il n'y ait en fait aucune différence, il peut également être connecté à un routeur commun, qui dispose déjà d'un routeur sur lequel une connexion dédiée est organisée. Naturellement, notre PC est également configuré pour fonctionner en LAN. Il est au travail Groupe Windows, Avec accès publique, et aime aussi .

Le problème est que pour le travail des programmes qui utilisent le canal VPN, dans la colonne "Passerelle par défaut" carte réseau vous devez enregistrer l'adresse IP du routeur avec ce canal. Mais ensuite, Internet tombe en panne. Il s'avère que vous devez constamment changer ces adresses, ce qui est peu pratique :

Les gens, la sortie de cette situation est assez simple. Il vous suffit d'enregistrer certaines routes permanentes sur l'ordinateur et de modifier légèrement les paramètres de la carte réseau. Passons donc aux détails.

De plus, toutes les actions seront envisagées en utilisant l'exemple de Windows 10, mais tout sera similaire sur les systèmes plus jeunes. Alors, reprenons la configuration existante :

- 192.168.1.1 : L'adresse IP du modem qui distribue l'Internet public.

- 192.168.0.1 : L'adresse IP du routeur sur lequel le canal VPN est configuré.

- 10.30.254.56 : L'adresse IP du serveur à atteindre avec le VPN.

Concernant le troisième point, je pense que tout est clair, car si vous organisez une telle connexion, alors elle a toujours votre côté et celui avec qui vous êtes ainsi connecté.

Plus précisément, dans notre exemple, l'adresse du serveur du système de workflow interdépartemental LAIS est indiquée. SMDO. Je pense que de nombreux utilisateurs biélorusses savent de quoi nous parlons maintenant.

Nous revenons maintenant aux paramètres de la carte réseau de l'ordinateur sous Win 10 et cliquez sur le bouton "Avancé":

Sélectionnez ensuite "Ajouter" et entrez l'adresse IP qui sera sur le même sous-réseau que le routeur qui distribue le VPN. Le masque de sous-réseau est écrit ici automatiquement :

Le résultat final devrait ressembler à ceci. Nous étudions très attentivement :

Maintenant, nous enregistrons toutes les modifications apportées à paramètres réseau et ouvert depuis la ligne de commande. Nous y écrivons la combinaison suivante :

- itinéraire ajouter -p 10.30.254.56 masque 255.255.255.255 192.168.0.1.

- Where route add : commande pour ajouter une route.

- - p : Paramètre de route persistant. Autrement dit, il sera enregistré après le redémarrage de l'ordinateur.

- 10.30.254.56 : serveur externe auquel nous devons accéder via VPN.

- 255 .255.255.255.255 : masque de réseau pour un poste de travail.

- 192.168.0.1 : Adresse IP de la passerelle par défaut, c'est-à-dire routeur avec VPN.

Maintenant, vous pouvez entrer la commande impression d'itinéraire pour vérifier l'exactitude des données saisies :

C'est tout, les amis, il ne reste plus qu'à cingler pour s'assurer que les paramètres sont corrects. Par exemple, je vérifie ce cas à l'aide d'un programme départemental déjà installé sur l'ordinateur :

Comme vous pouvez le voir, le sujet de la configuration d'un VPN sur Windows 7/10 est ouvert et Internet fonctionne également. Et la secrétaire au travail est devenue beaucoup plus facile à travailler. Vous pouvez maintenant recevoir du courrier secret tout en consultant le flux dans Odnoklassniki. 😉

Au fait, si pour une raison quelconque vous ce qui précède le schéma ne fonctionnera pas, essayez de taper commande ligne comme celle-ci :

Dans tous les cas, sachez que les routes permanentes peuvent être supprimées sans problème avec la commande itinéraire -f. Eh bien, partagez votre avis sur ce matériel, parlez-nous de votre expérience, je pense que ce sera intéressant.

Et pour conclure, je vous propose de regarder une vidéo de formation sur le routage. Je suis sûr que les vrais geeks y trouveront beaucoup de choses intéressantes, et peut-être même quelque chose de nouveau pour eux-mêmes.

Si l'utilisateur décide d'utiliser gratuitement le VPN pour un ordinateur sur le réseau, il devra choisir non seulement le service, mais également la méthode de connexion : manuelle, via l'application ou dans le navigateur.

Comment choisir une connexion VPN pour un ordinateur ?

Il existe trois façons pour l'utilisateur d'installer et d'activer gratuitement le VPN sur un ordinateur, et chacune présente des avantages et des inconvénients. Pour faire son choix, l'utilisateur devra tenir compte des facteurs suivants :

- annexe- une option qui ne nécessite aucun mouvement inutile de la part de l'utilisateur : tous les paramètres seront installés automatiquement (). Cependant, tous les programmes de développeurs tiers présentent toujours un risque. L'Application peut collecter et envoyer des statistiques, des identifiants et/ou des mots de passe. L'utilisateur est complètement dépendant de la décence des développeurs.

- Configurer manuellement - le serveur est configuré une fois, mais un client non préparé devra passer un peu de temps. Avantage - la possibilité d'alterner manuellement différents types connexions (IKEv2, IPSec et L2TP, etc.), en comparant et en sélectionnant la meilleure.

- Extension de navigateur – comme pour l'application, il existe un risque de collecte d'informations personnelles. Un peu plus de confiance Navigateur Opera(VPN intégré). caractéristique principale- c'est la possibilité d'utiliser le réseau virtuel uniquement dans le navigateur, et les programmes fonctionneront en utilisant une connexion Internet régulière.

Configurer manuellement un VPN sur un ordinateur

Avant de configurer un VPN sur un ordinateur, vous devez demander au fournisseur de services les données nécessaires - modèles disponibles connexions et paramètres, sur Internet il y a services gratuits avec de telles informations. L'adresse du serveur, les clés/identifiants et le mot de passe dépendront du type de connexion.

Pour configurer un réseau virtuel, vous aurez besoin de :

- Ouvrir les paramètres privés réseaux virtuels, vous pouvez les trouver via le menu "Options" ou en utilisant la recherche système.

- Cliquez sur "Ajouter".

- Remplissez tous les champs (inventez vous-même un nom de connexion).

Si des paramètres supplémentaires sont nécessaires, le site Web du fournisseur de services doit Instructions détaillées. Après la configuration, vous devrez cliquer dans le même menu "Se connecter".

Téléchargez l'application VPN sur votre ordinateur

Le programme VPN (application) pour un ordinateur est beaucoup plus simple en termes de paramètres ; vous pouvez télécharger ces applications gratuitement à partir de sites Web officiels ou via le Microsoft Store.

Après avoir installé et ouvert le programme, vous aurez besoin de :

- Acceptez les conditions d'utilisation.

- Cliquez sur "Se connecter".

Une entrée de connexion réussie apparaîtra dans la liste des connexions.

sushiandbox.ru Mastering PC - Internet. Skype. Des médias sociaux. Cours sur Windows.

sushiandbox.ru Mastering PC - Internet. Skype. Des médias sociaux. Cours sur Windows.